Makale geçen seneye aittir. Başka bir yerde kullanacaktım fakat iptal oldu falan. Ben de boşa gitmesin diye burada paylaşmak istedim.

Bilgi toplama işlemi siber saldırıların ilk adımlarıdır. Pasif ve aktif olmak üzere ikiye ayrılır. Biz bu konuda pasif bilgi toplamayı göreceğiz.

Hedef site hakkında bilgi sahibi olurken bazen hedef siteyle uğraşmak yerine onun hakkında bilgi verebilecek başka yerlere gitmemiz gerekir. Bu yaptığımız şey; birisi hakkında bilgi sahibi olmak için onu tanıyan başka insanlara soru sormak gibidir. Pasif bilgi de bu işe yarar. Aktif bilgi toplamada ise direkt sitenin kendisi ile iş görülür. Bu da halkında bilgi öğrenmek istediğimiz kişinin kendisine soru sormak gibidir.

Pasif bilgi toplama

Whois: Whois, hedef sitemizin hosting ve domain firması hakkında bilgi edinme, site sahibi ile ilgili bazı bilgilere ulaşmamızı sağlar.

Linux terminalinde whois fl3xpl0it.tk yazarak veya whois.com.tr üzerinden whois sorgusu yapabiliriz.

Google: Hedef sitemiz ile ilgili bazı keşifleri Googlea özel parametreler ile bulabiliriz.

Aşağıdaki resimde site: parametresi ile hedef sitemizi belirliyoruz. * işaretimiz ise Bu sitenin öncesinde bir şey yazıyor olabilir, ben bilmiyorum Google amca sen yardımcı olurmusun? gibi bir şey oluyor ve Google, bize -varsa- subdomainleri listeliyor.

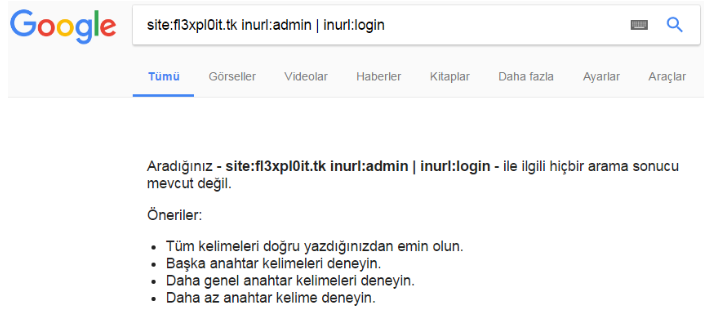

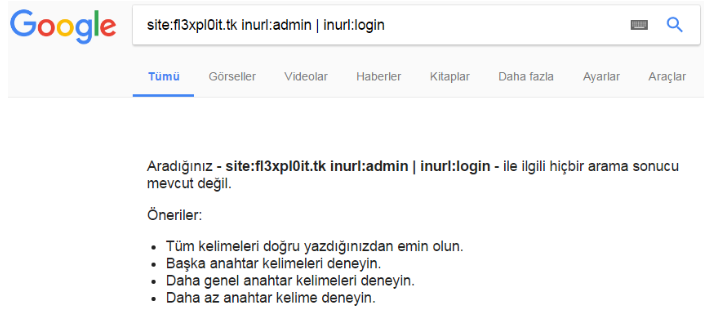

Aşağıdaki resimde ise Googledan hedef sitemizin Login veya Admin kelimesinin geçtiği *URLleri bize listelemesini istiyoruz. | ibaresi ise veya bağlacı olup istediğimiz 2 parametreden birini veya diğerini istediğimizi söylüyoruz.

Bu şekilde daha kaspsamlı içerikler de aratılabilir. Mesela sitemiz php ile mi yazıldı diye bakmak için inurl hp gibi

hp gibi

Shodan: Shodan.io bize hedef site ilgili çeşitli bilgiler verebilir. Bir çeşit arama motorudur.

Parametreleri kullanmak için üye olmak gerekir, fakat sadece hedef sitemizin hostunu tarayacaksak üyeliğe gerek yoktur. Arama kısmına hedef sitemizin IP adresini yazmak yeterlidir.

Yukarıdaki resimde hedef sitemizin sonucunun bir kısmı alınmıştır.

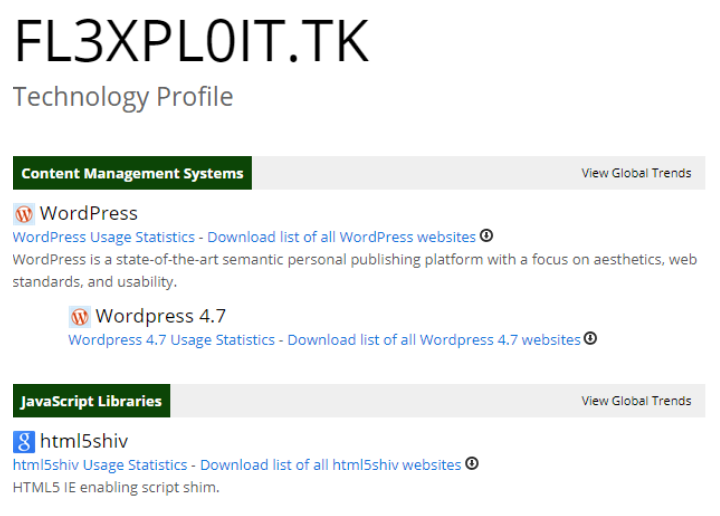

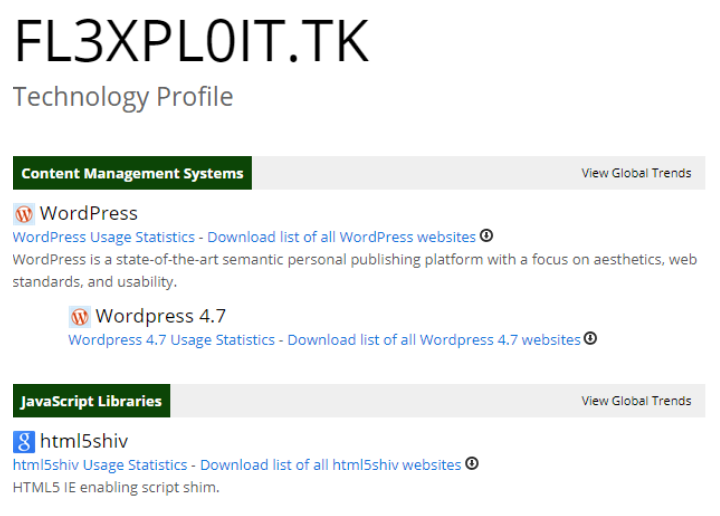

Builtwith: Bu sitede de hedef sitemiz ile ilgili çeşitli bilgiler toplayabiliriz. Hazır sistem kullandı mı, hangi JavaScript kütüphaneleri kullanıldı, hangi eklentilere sahip vb. bilgileri bize sunar. Ayrıca Reverse IP taraması da yapabiliyor.

http://builtwith.com/fl3xpl0it.tk taramasından ufak bir kesit:

Edit: Daha detaylı bir konu arıyorsanız işinizi görür: https://www.turkhackteam.org/web-se...her-yonuyle-pasif-bilgi-toplama-ishakonc.html

Bilgi toplama işlemi siber saldırıların ilk adımlarıdır. Pasif ve aktif olmak üzere ikiye ayrılır. Biz bu konuda pasif bilgi toplamayı göreceğiz.

Hedef site hakkında bilgi sahibi olurken bazen hedef siteyle uğraşmak yerine onun hakkında bilgi verebilecek başka yerlere gitmemiz gerekir. Bu yaptığımız şey; birisi hakkında bilgi sahibi olmak için onu tanıyan başka insanlara soru sormak gibidir. Pasif bilgi de bu işe yarar. Aktif bilgi toplamada ise direkt sitenin kendisi ile iş görülür. Bu da halkında bilgi öğrenmek istediğimiz kişinin kendisine soru sormak gibidir.

Pasif bilgi toplama

Whois: Whois, hedef sitemizin hosting ve domain firması hakkında bilgi edinme, site sahibi ile ilgili bazı bilgilere ulaşmamızı sağlar.

Linux terminalinde whois fl3xpl0it.tk yazarak veya whois.com.tr üzerinden whois sorgusu yapabiliriz.

Google: Hedef sitemiz ile ilgili bazı keşifleri Googlea özel parametreler ile bulabiliriz.

Aşağıdaki resimde site: parametresi ile hedef sitemizi belirliyoruz. * işaretimiz ise Bu sitenin öncesinde bir şey yazıyor olabilir, ben bilmiyorum Google amca sen yardımcı olurmusun? gibi bir şey oluyor ve Google, bize -varsa- subdomainleri listeliyor.

Aşağıdaki resimde ise Googledan hedef sitemizin Login veya Admin kelimesinin geçtiği *URLleri bize listelemesini istiyoruz. | ibaresi ise veya bağlacı olup istediğimiz 2 parametreden birini veya diğerini istediğimizi söylüyoruz.

Bu şekilde daha kaspsamlı içerikler de aratılabilir. Mesela sitemiz php ile mi yazıldı diye bakmak için inurl

Shodan: Shodan.io bize hedef site ilgili çeşitli bilgiler verebilir. Bir çeşit arama motorudur.

Parametreleri kullanmak için üye olmak gerekir, fakat sadece hedef sitemizin hostunu tarayacaksak üyeliğe gerek yoktur. Arama kısmına hedef sitemizin IP adresini yazmak yeterlidir.

Yukarıdaki resimde hedef sitemizin sonucunun bir kısmı alınmıştır.

Builtwith: Bu sitede de hedef sitemiz ile ilgili çeşitli bilgiler toplayabiliriz. Hazır sistem kullandı mı, hangi JavaScript kütüphaneleri kullanıldı, hangi eklentilere sahip vb. bilgileri bize sunar. Ayrıca Reverse IP taraması da yapabiliyor.

http://builtwith.com/fl3xpl0it.tk taramasından ufak bir kesit:

Edit: Daha detaylı bir konu arıyorsanız işinizi görür: https://www.turkhackteam.org/web-se...her-yonuyle-pasif-bilgi-toplama-ishakonc.html

Son düzenleme: