Merhabalar ben saldırı timlerinden Bunjo, bu konuda "Packetfu" kütüphanesini kullanarak Ruby programlama dilinde paket manipülasyonunu anlatacağım.

Tüm paketler sanal makine ortamında örnek olarak gönderilmiştir.

Paket Manipülasyonu

Paket manipülasyonu, genellikle ağ trafiği üzerinde yapılan değişikliklerin veya müdahalelerin bir türüdür. Ağ paketleri, bilgisayar ağlarında veri iletimini sağlayan temel birimlerdir. Paket manipülasyonu, bu paketleri çeşitli amaçlar için değiştirme veya izleme amacı güder. Paket manipülasyonunun bazı yaygın senaryoları:

Paket İzleme (Packet Sniffing): Ağdaki trafiği izlemek ve analiz etmek için kullanılır. Bu, ağ üzerinde iletilen paketleri ele geçirerek içeriklerini inceleme veya ağdaki etkileşimleri takip etme işlemidir.

Paket Filtrasyonu (Packet Filtering): Belirli kriterlere göre paketleri filtreleme veya engelleme işlemidir. Güvenlik duvarları ve ağ filtreleme cihazları, belirli protokollerden gelen paketleri engellemek veya izin vermek için paket filtreleme tekniklerini kullanabilir.

Paket Yönlendirme (Packet Routing): Paketleri belirli bir ağ üzerinde yönlendirme işlemidir. Bu, ağ cihazlarının, paketleri hedeflerine ulaştırmak için en uygun yol üzerinden yönlendirmesini içerir.

Paket Oluşturma ve Gönderme (Packet Crafting and Injection): Özel olarak oluşturulmuş ağ paketlerini ağa enjekte etme işlemidir. Bu, ağ üzerinde belirli etkileşimleri simüle etmek veya hedef sistemlere saldırı gerçekleştirmek amacıyla kullanılabilir.

Paket Değiştirme (Packet Tampering): Ağ paketlerinin içeriğini değiştirme işlemidir. Bu, paket içindeki verileri manipüle ederek, iletişimdeki taraflar arasındaki bilgileri değiştirmek veya saldırı yapmak için kullanılabilir.

Paket İmitasyonu (Packet Spoofing): Ağ paketlerini oluşturulmuş gibi gösterme işlemidir. Bu, saldırganların kendilerini başka bir kaynaktan gelmiş gibi takdim etmelerini ve bu şekilde güvenlik önlemlerini atlatmalarını sağlayabilir.

Packetfu

PacketFu, Ruby programlama dilinde ağ paketlerini oluşturmak, dinlemek, manipüle etmek ve analiz etmek için kullanılan bir kütüphanedir.

Bu kütüphane, ağ güvenlik testleri, ağ analizi ve ağ üzerinde özel uygulamalar geliştirme gibi senaryolarda kullanılmaktadır.

PacketFu'nun temel özellikleri, avantajları ve dezavantajları:

Avantajları:

Esnek ve Güçlü: PacketFu, ağ paketlerini çok esnek bir şekilde oluşturabilmenizi sağlar. TCP, UDP, ICMP gibi farklı protokollerde paketler oluşturabilir ve bunları istediğiniz gibi özelleştirebilirsiniz.

Ağ Analizi İçin İdeal: Ağ analizi ve güvenlik testleri gibi senaryolarda kullanılması için özel olarak tasarlanmıştır. Paketleri dinleyebilir, filtreleyebilir ve analiz edebilirsiniz.

Cross-Platform Desteği: PacketFu, Ruby'nin cross-platform özellikleri sayesinde farklı işletim sistemlerinde çalışabilir. Windows, Linux, macOS gibi platformlarda kullanılabilir.

Ağ Güvenliği Testleri İçin Uygundur: PacketFu, ağ güvenliği testlerinde kullanılabilecek araçlar ve senaryolar geliştirmek için uygun bir araçtır. Örneğin, ARP spoofing, port tarama, paket filtreleme gibi senaryolarda kullanılabilir.

Dezavantajları:

Dokümantasyonun Sınırlı: Bazı durumlarda, kütüphanenin belgeleri eksik ve yetersizdir. Bu durum, kullanıcıların işlerini yaparken belgeleme eksikliğiyle karşılaşmalarına neden olur.

Performans Sınırlamaları: PacketFu, düşük seviyeli ağ programlama için tasarlanmış olsa da, bazı durumlarda performans sınırlamalarına tabi olabilir. Yüksek hızlı ağlarda veya büyük veri setleriyle çalışırken performans konusunda dikkatli olunmalıdır.

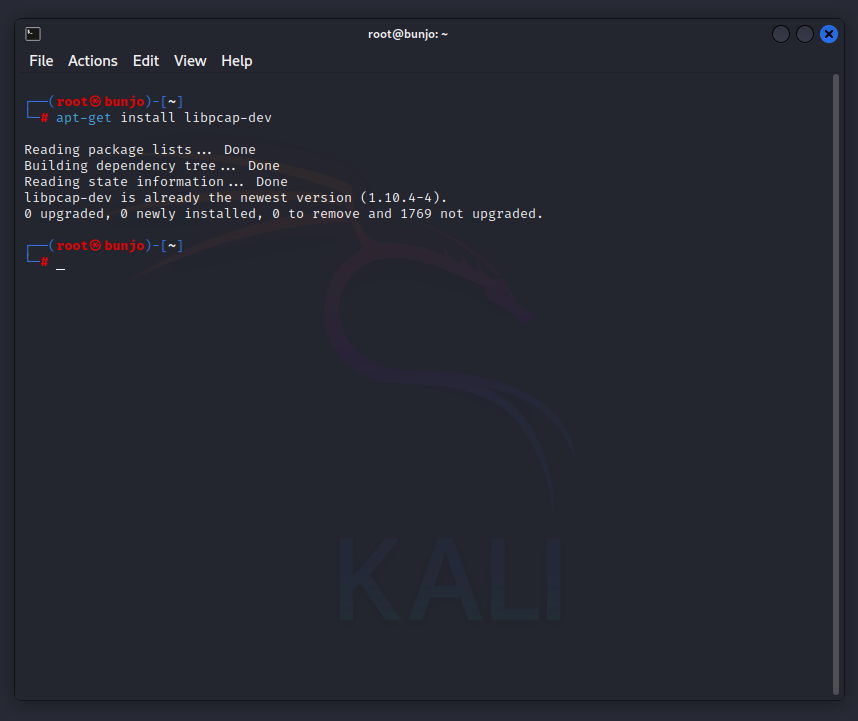

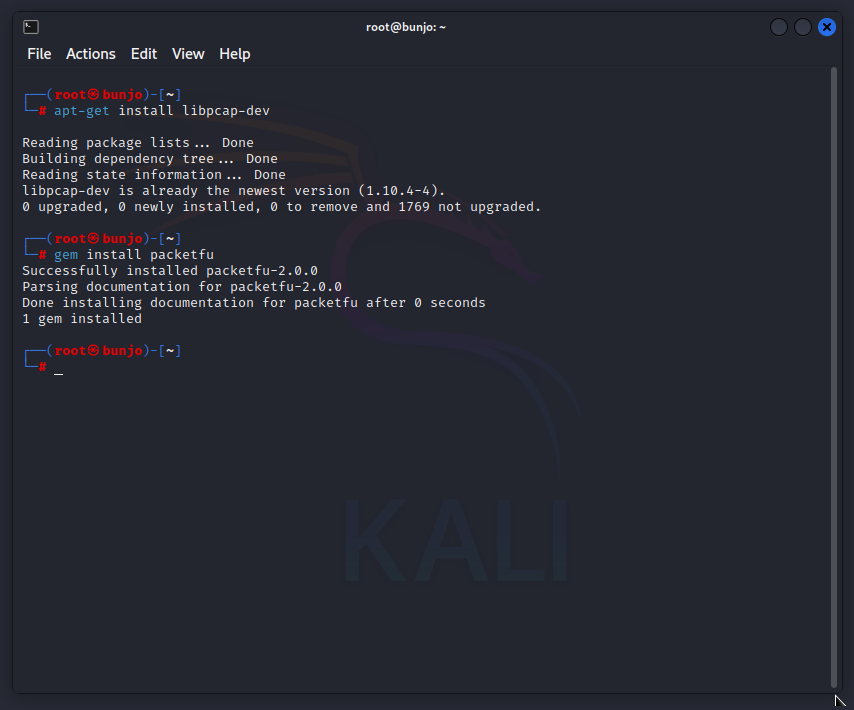

Kütüphane Kurulumu

Libcap:

apt-get install libpcap-dev

Packetfu:

gem install packetfu

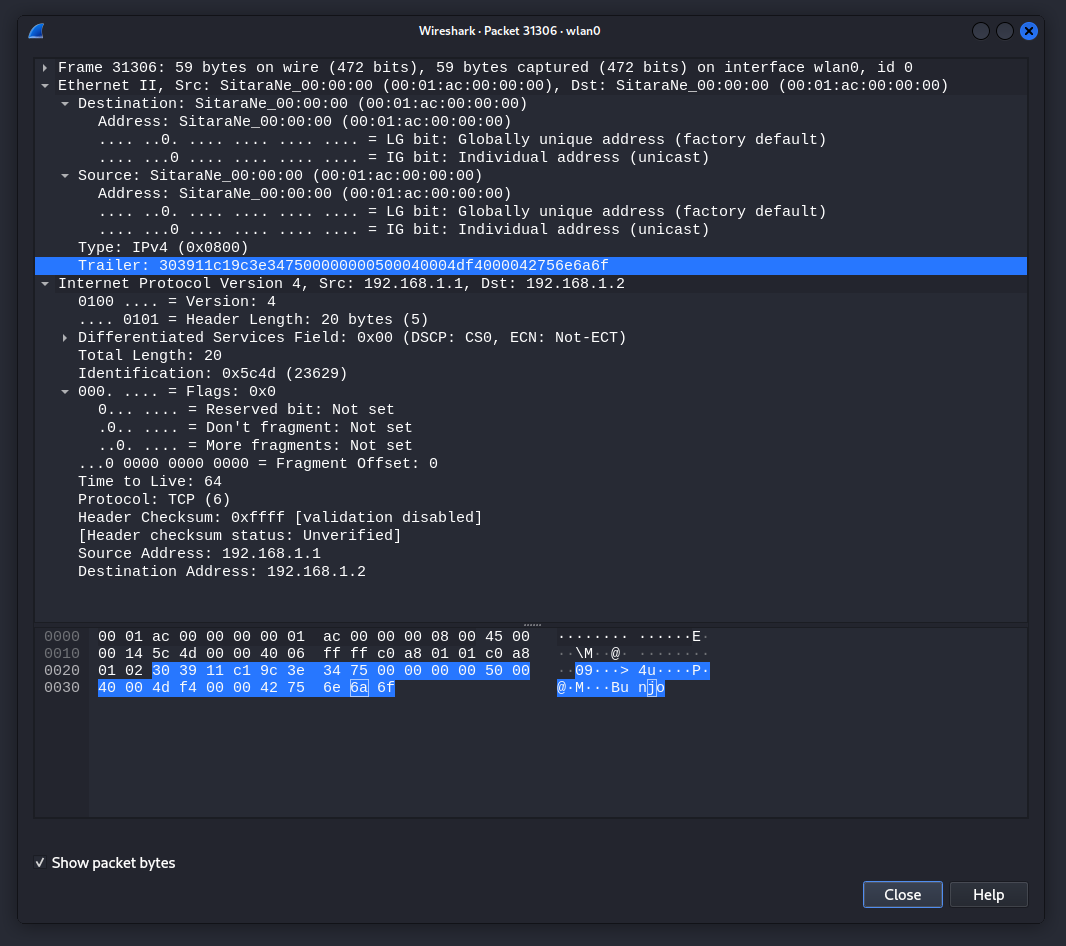

TCP Paket Oluşturma:

Ruby:

require 'packetfu'

include PacketFu

pkt = PacketFu::TCPPacket.new

pkt.eth_saddr = "00:11:22:33:44:55"

pkt.eth_daddr = "66:77:88:99:aa:bb"

pkt.ip_saddr = "192.168.1.1"

pkt.ip_daddr = "192.168.1.2"

pkt.tcp_src = 12345

pkt.tcp_dst = 4545

pkt.payload = "Bunjo"

pkt.to_w # Paketi gönderrequire 'packetfu': PacketFu kütüphanesini kullanmak için gerekli kütüphaneyi içe aktarıyor.

include PacketFu: PacketFu modülünü kod içinde kullanılabilir hale getiriyor.

pkt = PacketFu::TCPPacket.new: Yeni bir TCP paketi oluşturuyor.

pkt.eth_saddr, pkt.eth_daddr: Ethernet çerçevesinin gönderen ve alıcı MAC adreslerini belirliyor.

pkt.ip_saddr, pkt.ip_daddr: IP paketinin gönderen ve alıcı IP adreslerini belirliyor.

pkt.tcp_src, pkt.tcp_dst: TCP segmentinin kaynak ve hedef portlarını belirliyor.

pkt.payload: Paketin veri yükünü belirliyor.

pkt.to_w: Oluşturulan paketi ağ arayüzüne gönderiyor.

Wireshark:

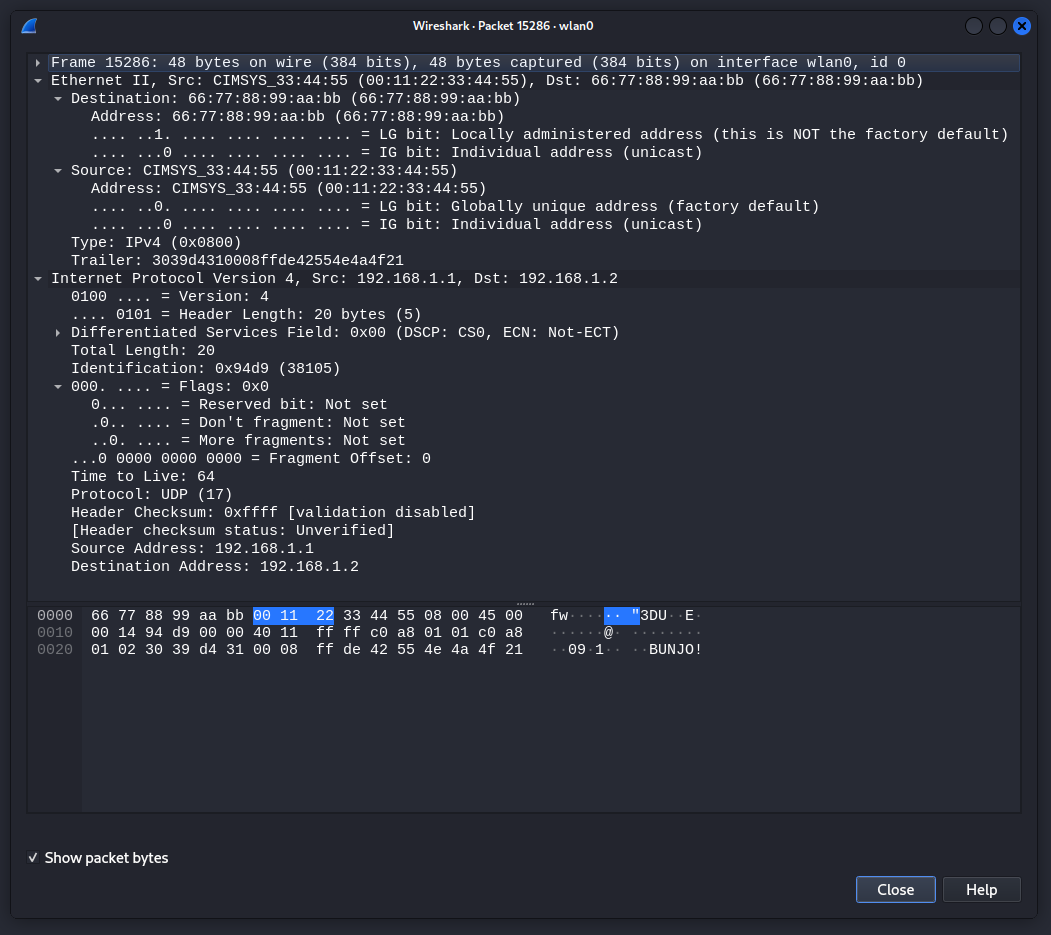

UDP Paket Oluşturma:

Ruby:

require 'packetfu'

include PacketFu

udp_pkt = PacketFu::UDPPacket.new

udp_pkt.eth_saddr = "00:11:22:33:44:55"

udp_pkt.eth_daddr = "66:77:88:99:aa:bb"

udp_pkt.ip_saddr = "192.168.1.1"

udp_pkt.ip_daddr = "192.168.1.2"

udp_pkt.udp_src = 12345

udp_pkt.udp_dst = 54321

udp_pkt.payload = "BUNJO!"

udp_pkt.to_w # UDP paketini gönderrequire 'packetfu': PacketFu kütüphanesini kullanmak için gerekli kütüphaneyi içe aktarıyor.

include PacketFu: PacketFu modülünü kod içinde kullanılabilir hale getiriyor.

udp_pkt = PacketFu::UDPPacket.new: Yeni bir UDP paketi oluşturuyor.

udp_pkt.eth_saddr, udp_pkt.eth_daddr: Ethernet çerçevesinin gönderen ve alıcı MAC adreslerini belirliyor.

udp_pkt.ip_saddr, udp_pkt.ip_daddr: IP paketinin gönderen ve alıcı IP adreslerini belirliyor.

udp_pkt.udp_src, udp_pkt.udp_dst: UDP segmentinin kaynak ve hedef portlarını belirliyor.

udp_pkt.payload: Paketin veri yükünü belirliyor.

udp_pkt.to_w: Oluşturulan UDP paketi ağ arayüzüne gönderiliyor.

Wireshark:

ARP Saldırısı Oluşturma:

Ruby:

require 'packetfu'

include PacketFu

arp_pkt = PacketFu::ARPPacket.new(: flavor => "request", :dst_ip => "192.168.1.1")

arp_pkt.to_wrequire 'packetfu': PacketFu kütüphanesini kullanmak için gerekli kütüphaneyi içe aktarıyor.

include PacketFu: PacketFu modülünü kod içinde kullanılabilir hale getiriyor.

arp_pkt = PacketFu::ARPPacket.new( : flavor => "request", :dst_ip => "192.168.1.1"): Yeni bir ARP paketi oluşturuyor.

:flavor => "request": ARP paketinin talep (request) tipinde olacağını belirtir.

:dst_ip => "192.168.1.1": ARP talebinin gönderileceği hedef IP adresini belirler.

arp_pkt.to_w: Oluşturulan ARP paketini ağ arayüzüne gönderir.

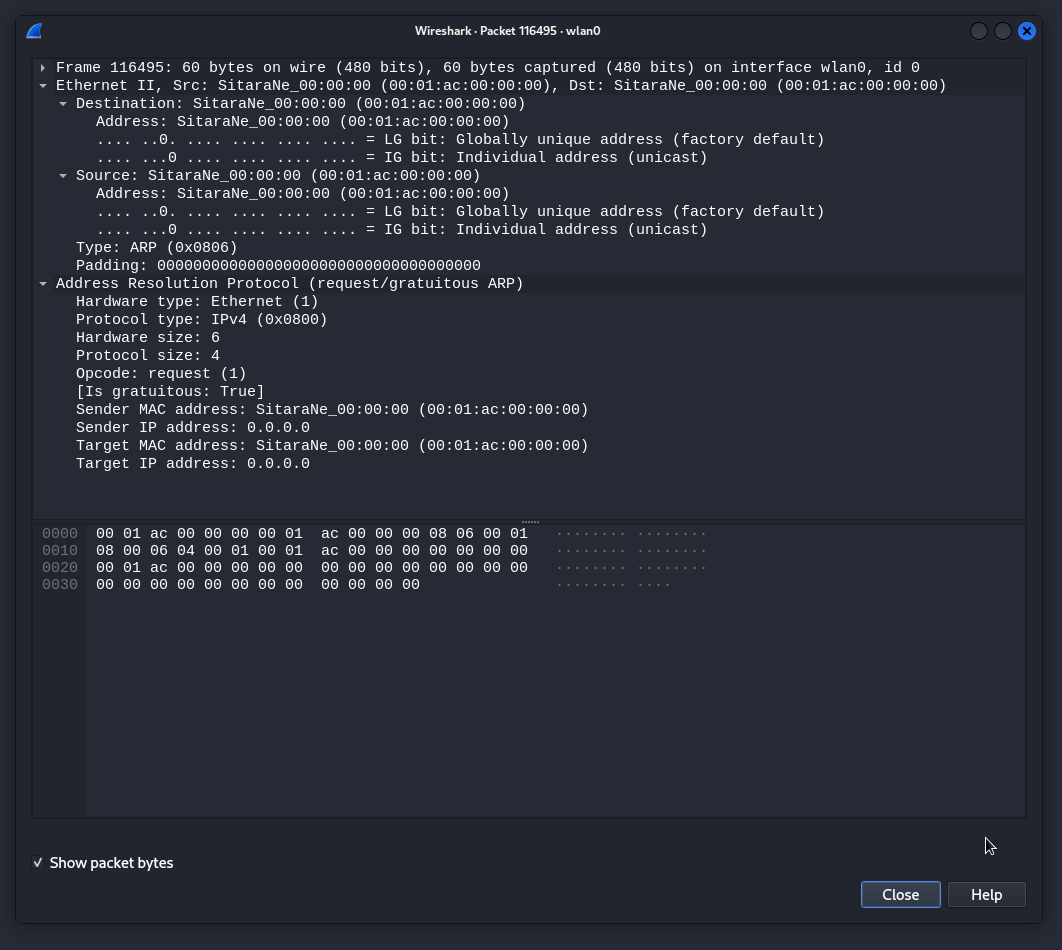

Wireshark:

Temel Paket Dinleme:

Ruby:

require 'packetfu'

include PacketFu

cap = Capture.new(:start => true, :iface => 'wlan0', :promisc => true)

cap.stream.each do |pkt|

puts Packet.parse(pkt).inspect

endrequire 'packetfu': PacketFu kütüphanesini kullanmak için gerekli kütüphaneyi içe aktarıyor.

include PacketFu: PacketFu modülünü kod içinde kullanılabilir hale getiriyor.

cap = Capture.new( : start => true, : iface => 'wlan0', : promisc => true) : Bir Capture nesnesi oluşturuyor.

Bu nesne, belirtilen kablosuz ağ arayüzünü dinlemek ve yakalamak için kullanılır.

: start => true : Yakalama işlemini başlatır.

: iface => 'wlan0': Kablosuz ağ arayüzünü belirler.

: promisc => true: Promiscuous modu etkinleştirir, bu da ağdaki tüm paketleri dinlemeyi sağlar.

cap.stream.each do |pkt|: Capture nesnesi tarafından dinlenen kablosuz ağ trafiğini işlemek için bir döngü oluşturuyor.

Her paketin üzerinde işlem yapmak üzere bir blok içerir.

puts Packet.parse(pkt).inspect: Yakalanan her paketi ayrıştırır ve bilgilerini ekrana yazdırır.

Packet.parse(pkt) paketi ayrıştırarak bir Packet nesnesi oluşturur ve inspect metoduyla bu nesnenin içeriğini görsel olarak ekrana basar.

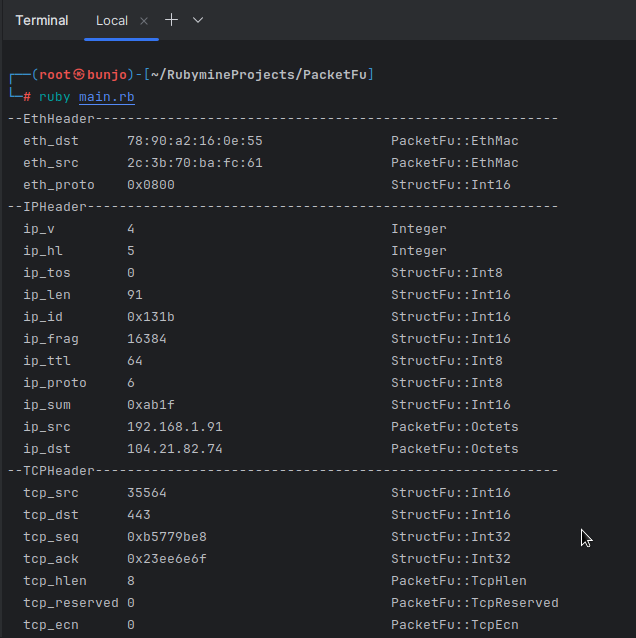

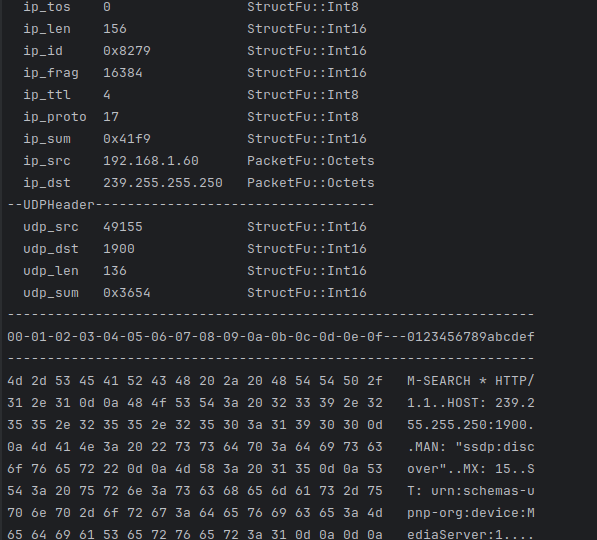

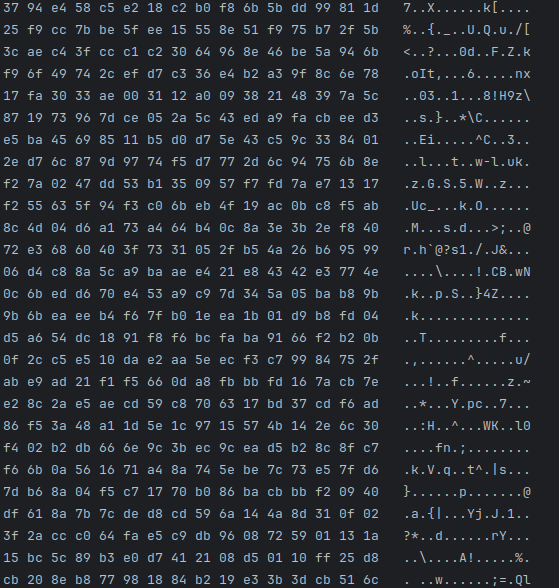

Çıktıdan Kesit:

Ping Paketi Oluşturma:

Ruby:

require 'packetfu'

include PacketFu

ping_pkt = PacketFu::ICMPPacket.new

ping_pkt.icmp_type = 8 # ICMP Echo İsteği İçin

ping_pkt.icmp_code = 0

ping_pkt.ip_saddr = "192.168.1.1"

ping_pkt.ip_daddr = "192.168.1.2"

ping_pkt.payload = "Hello, Ping!"

ping_pkt.to_w # Ping paketini gönderrequire 'packetfu': PacketFu kütüphanesini kullanmak için gerekli kütüphaneyi içe aktarıyor.

include PacketFu: PacketFu modülünü kod içinde kullanılabilir hale getiriyor.

ping_pkt = PacketFu::ICMPPacket.new: Yeni bir ICMP paketi oluşturuyor.

ping_pkt.icmp_type = 8: ICMP paketinin tipini 8 olarak belirliyor. 8, ICMP Echo Request (Ping) için tip kodunu temsil eder.

ping_pkt.icmp_code = 0: ICMP paketinin kodunu 0 olarak belirliyor. 0, ICMP Echo Request (Ping) için kodu temsil eder.

ping_pkt.ip_saddr, ping_pkt.ip_daddr: IP paketinin gönderen ve alıcı IP adreslerini belirliyor.

ping_pkt.payload: ICMP paketinin veri yükünü belirliyor.

ping_pkt.to_w: Oluşturulan ICMP paketini ağ arayüzüne gönderir.

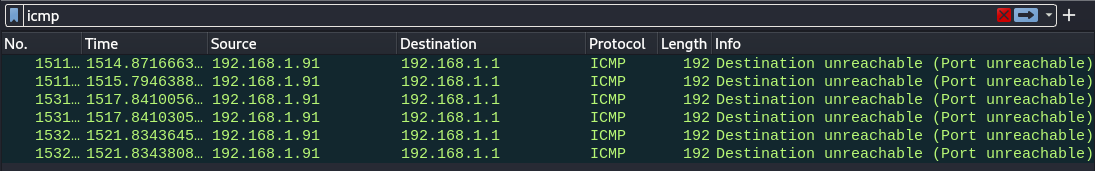

Wireshark:

HTTP İstek Paketi Oluşturma:

Ruby:

require 'packetfu'

include PacketFu

http_pkt = PacketFu::TCPPacket.new

http_pkt.tcp_src = 12345

http_pkt.tcp_dst = 443

http_pkt.eth_proto = 0x0800 # IPv4

http_pkt.payload = "GET / HTTP/1.1\r\nHost: example.com\r\n\r\n"

http_pkt.to_wrequire 'packetfu': PacketFu kütüphanesini kullanmak için gerekli kütüphaneyi içe aktarıyor.

include PacketFu: PacketFu modülünü kod içinde kullanılabilir hale getiriyor.

http_pkt = PacketFu::TCPPacket.new: Yeni bir TCP paketi oluşturuyor.

http_pkt.tcp_src, http_pkt.tcp_dst: TCP segmentinin kaynak ve hedef portlarını belirliyor.

http_pkt.eth_proto = 0x0800: Ethernet çerçevesinin protokolünü IPv4 olarak belirliyor.

http_pkt.payload: HTTP GET isteği içeren bir veri yükü (payload) belirliyor.

http_pkt.to_w: Oluşturulan TCP paketini ağ arayüzüne gönderir.

Okuyan herkese teşekkür ederim. Temellere değinmeye çalıştım.