Selamlar Değerli TurkHackTeam Üyeleri Bugünkü Konumuz

Parola Kırma Araçları Ve Kullanımı

İçindekiler:

1-Crunch Nedir ?

1.1-Crunch Nasıl Kullanılır ?

2-xHydra Nedir ?

2.1-xHydra Nasıl Kullanılır ?

3-Findmyhash Nedir ?

3.1-Findmyhash Nasıl Kullanılır ?

4-Hash-identifier Nedir ?

4.1-Hash-identifier Nasıl Kullanılır ?

5-Wpscan Nedir ?

5.1-Wpscan Nasıl Kullanılır ?

6-John The Ripper Nedir ?

6.1- John The Ripper Nasıl Kullanılır ?

7-TrueCrack Nedir ?

7.1-TrueCrack Nasıl Kullanılır ?

8-Medusa Nedir ?

8.1-Medusa Nasıl Kullanılır ?

9-Hashcat Nedir ?

9.1-Hashcat Nasıl Kullanılır ?

10-Patator Nedir ?

10.1-Patator Nasıl Kullanılır?

11-Parola Kırma Saldırılarından Nasıl Korunabiliriz ?

1-Crunch Nedir ?

Kısaca Crunch brute-force saldırılarında (kaba kuvvet saldırısı) , wordlist dosyaları oluşturmak için kullanılan bir araçtır.

1.1-Crunch Nasıl Kullanılır ?

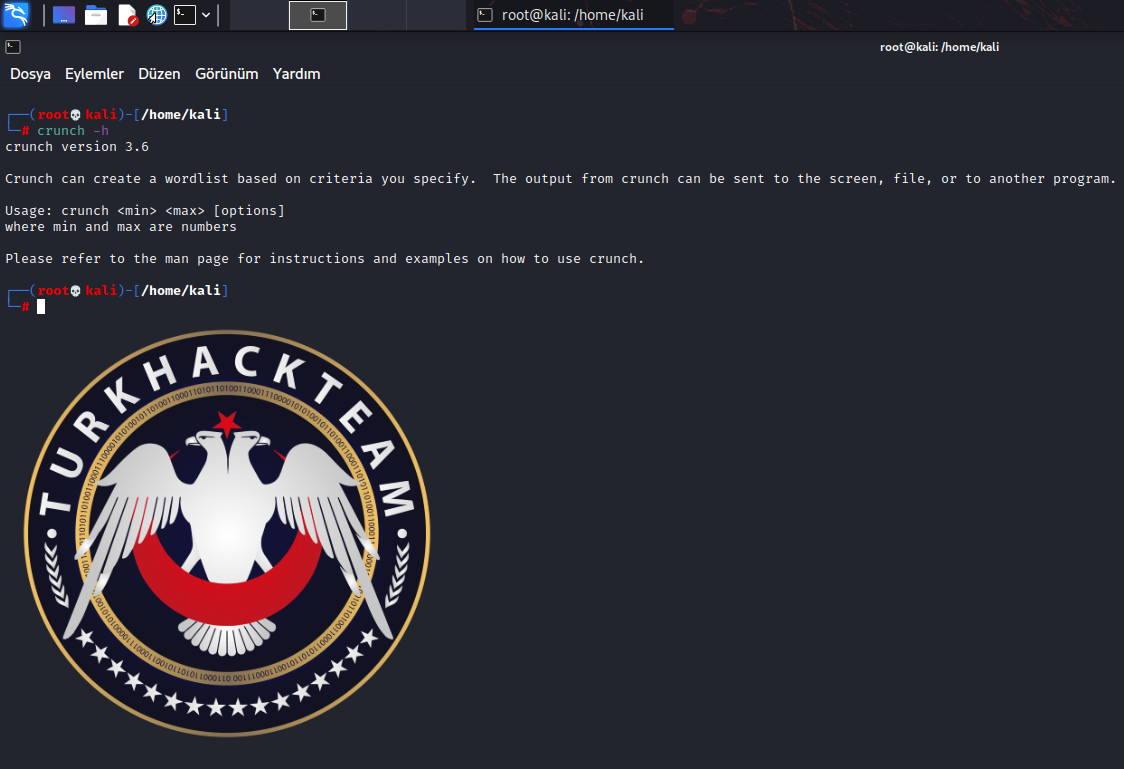

Terminal ekranımıza gelip crunch -h yazdıktan sonra bizi nasıl kullanacağımız hakkında bilgilendirme yapacaktır.

" crunch <min> <max> options "

Yukarıdaki komutta bize demek istediği

<min> = en az girilecek harf sayısı

<max> = en fazla girilecek harf sayısı

options ise özel bir kelime tercihi olarak adlandırabiliriz.

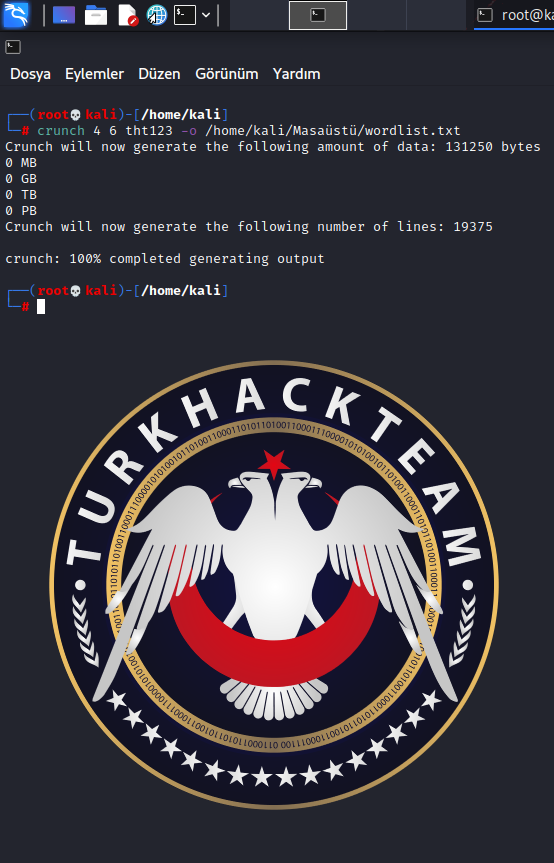

Bende hemen en az 4 en fazlada 6 harfin oluştuğu, tht123 karakterlerinin kullanılmasını istedim ve bunu -o parametresi ile Masaüstüme wordlist.txt olarak kaydetmesini istedim.

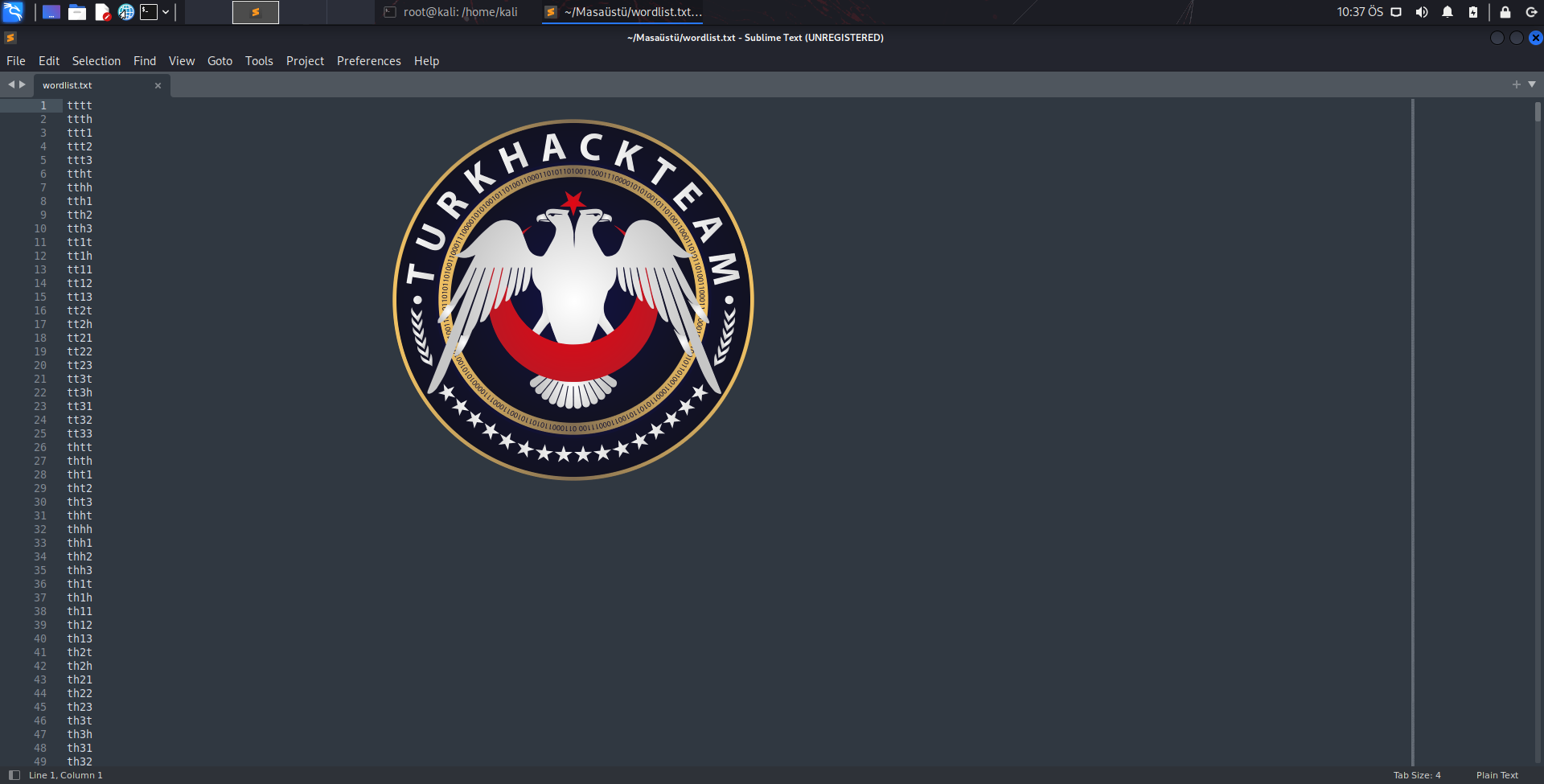

Dosyamı açtığımda ise gördüğünüz gibi wordlistim oluşturulmuş.

2- xHydra Nedir ?

xHydra brute-force saldırılarında kullanılan yaygın bir araçtır.

Birçok sisteme yönelik (ssh, ftp, telnet, mail vb.) brute-force atak yapabilmektedir.

2.1- xHydra Nasıl Kullanılır ?

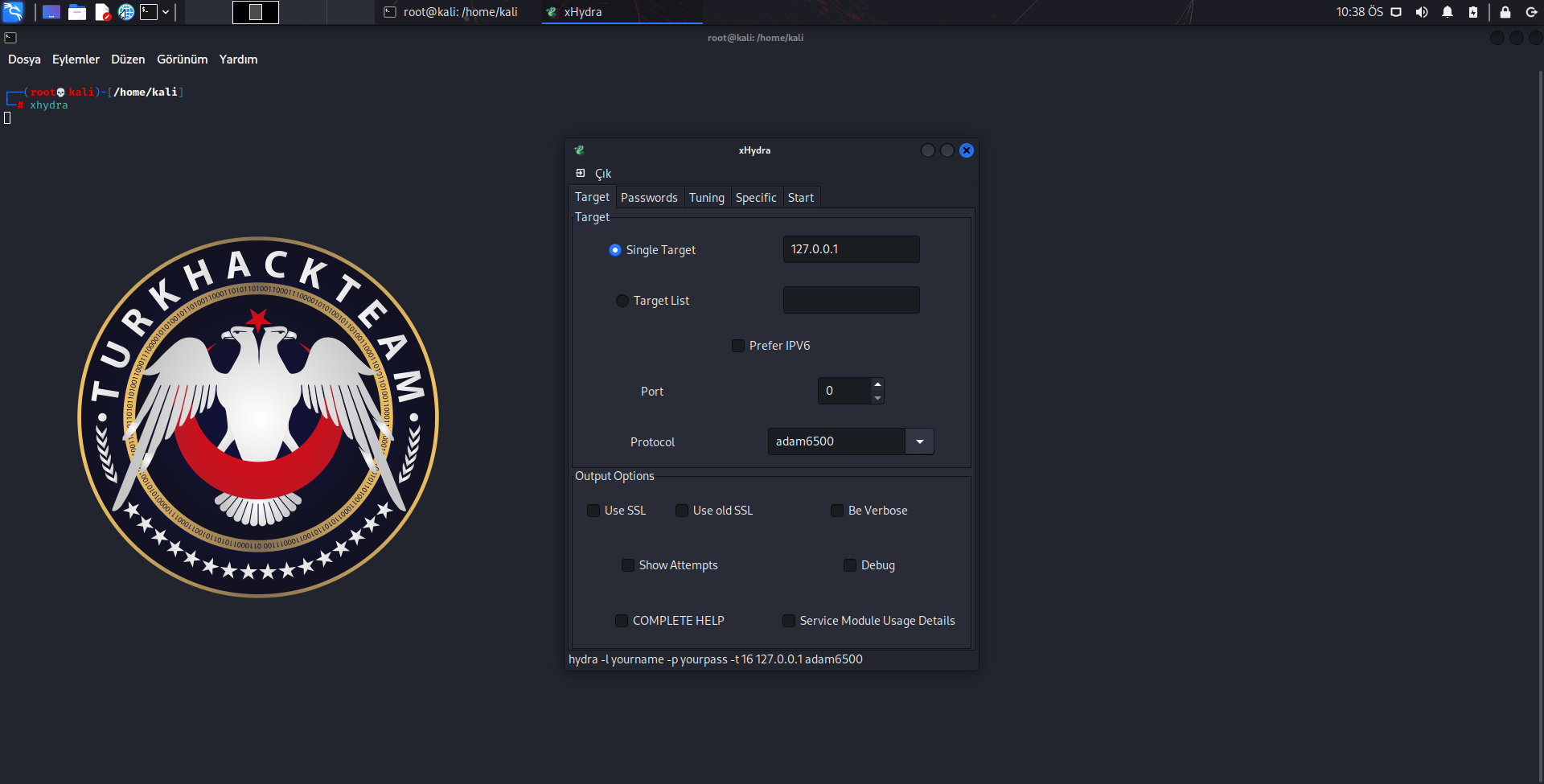

Öncelikle Hydra aracımızı açmak için terminal ekranımıza xhydra yazıyoruz.

Ekranımız geldikten sonra eğer tek bir hedef var ise Single Target kısmı kullanılır fakat birden çok hedefimiz var ise hedef var ise hedef ipler bir txt dosyasına kayıt edilip Target List kısmından txt dosyamızı seçeriz.

Port kısmında ise hedef ip adresimizin hangi portuna saldırı yapmak istiyorsak o protokolün port numarasını veririz.

Protocol kısmında direkt saldırı yapılacak protokol seçilir.

Output Options kısmında bazı parametreler vardır. Örneğin Service Module Usage Details seçersek bize servis hakkında ayrıntılı bir bilgi sunar veya Use SSL'i seçip yaptığımız atakları anlık olarak görebiliriz.

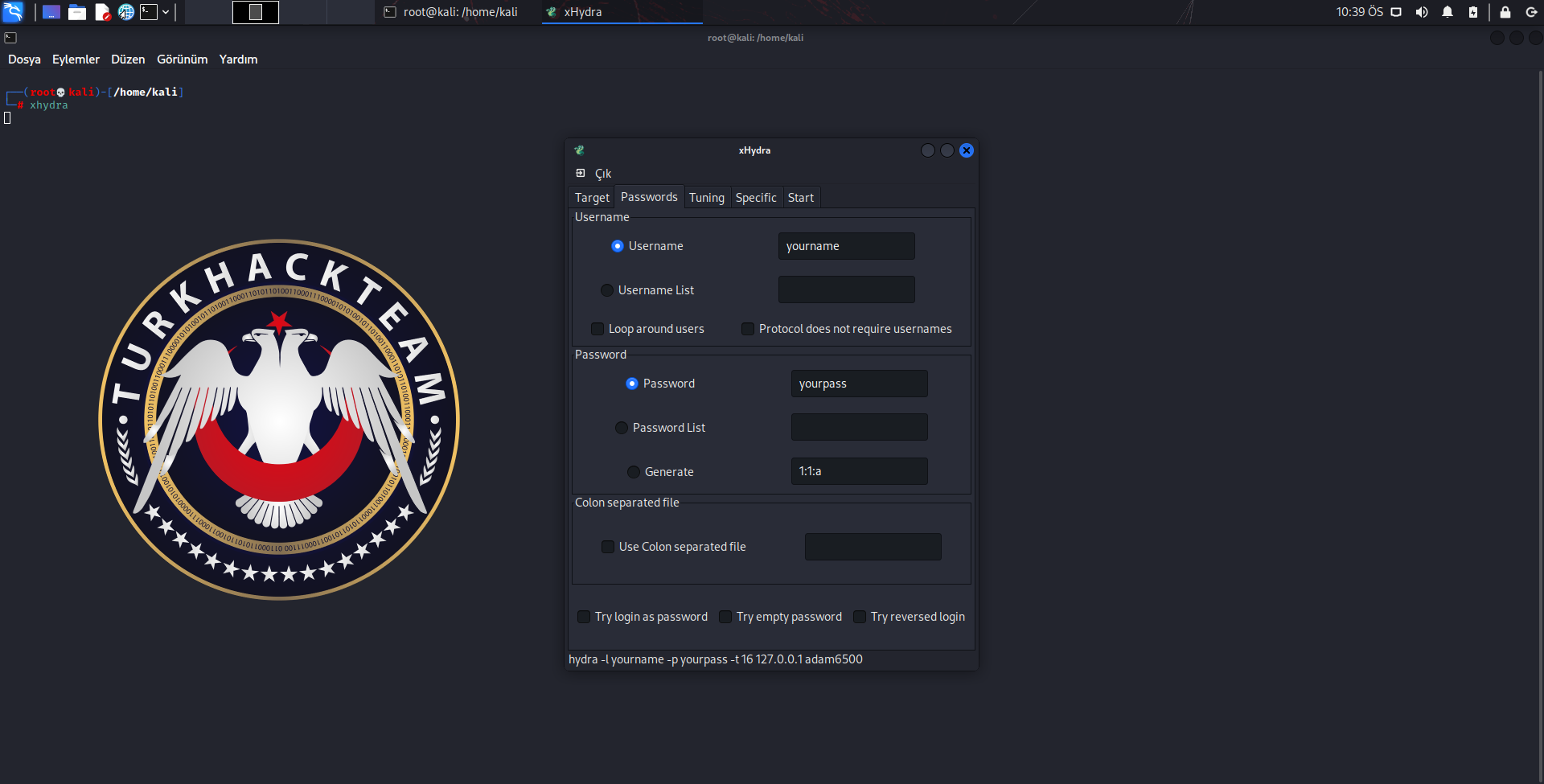

Password kısmına eğer şifreyi biliyorsak yazarız username brute-force saldırısı yaparız , şifreyi bilmiyorsak Password List kısmına wordlistimizi seçeriz .

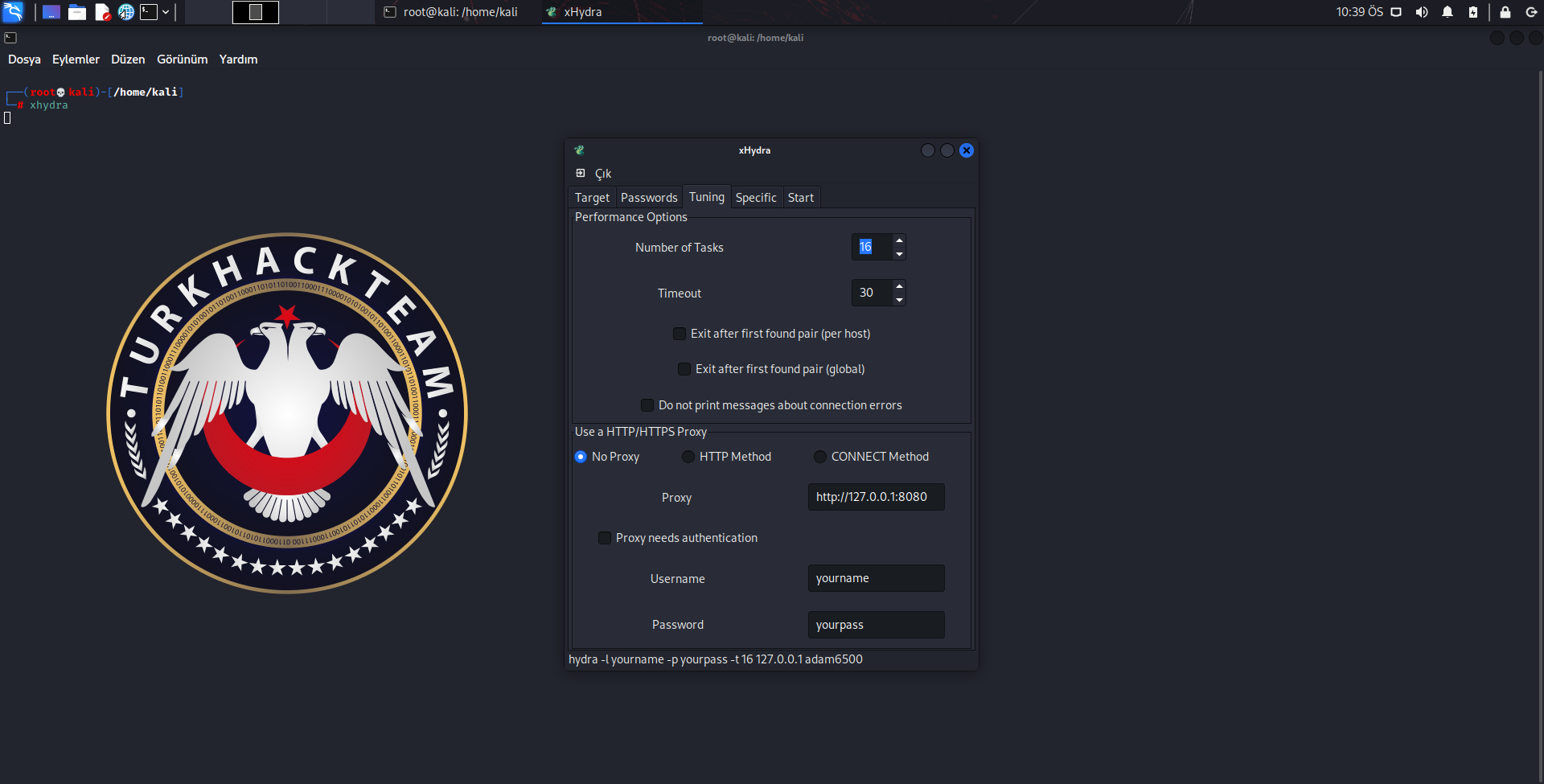

Tuning kısmında ise gizliliğiniz Proxy ve Timeout ayarlarınızı da yapabilirsiniz isterseniz bu bölümü boş da bırakabilirsiniz.

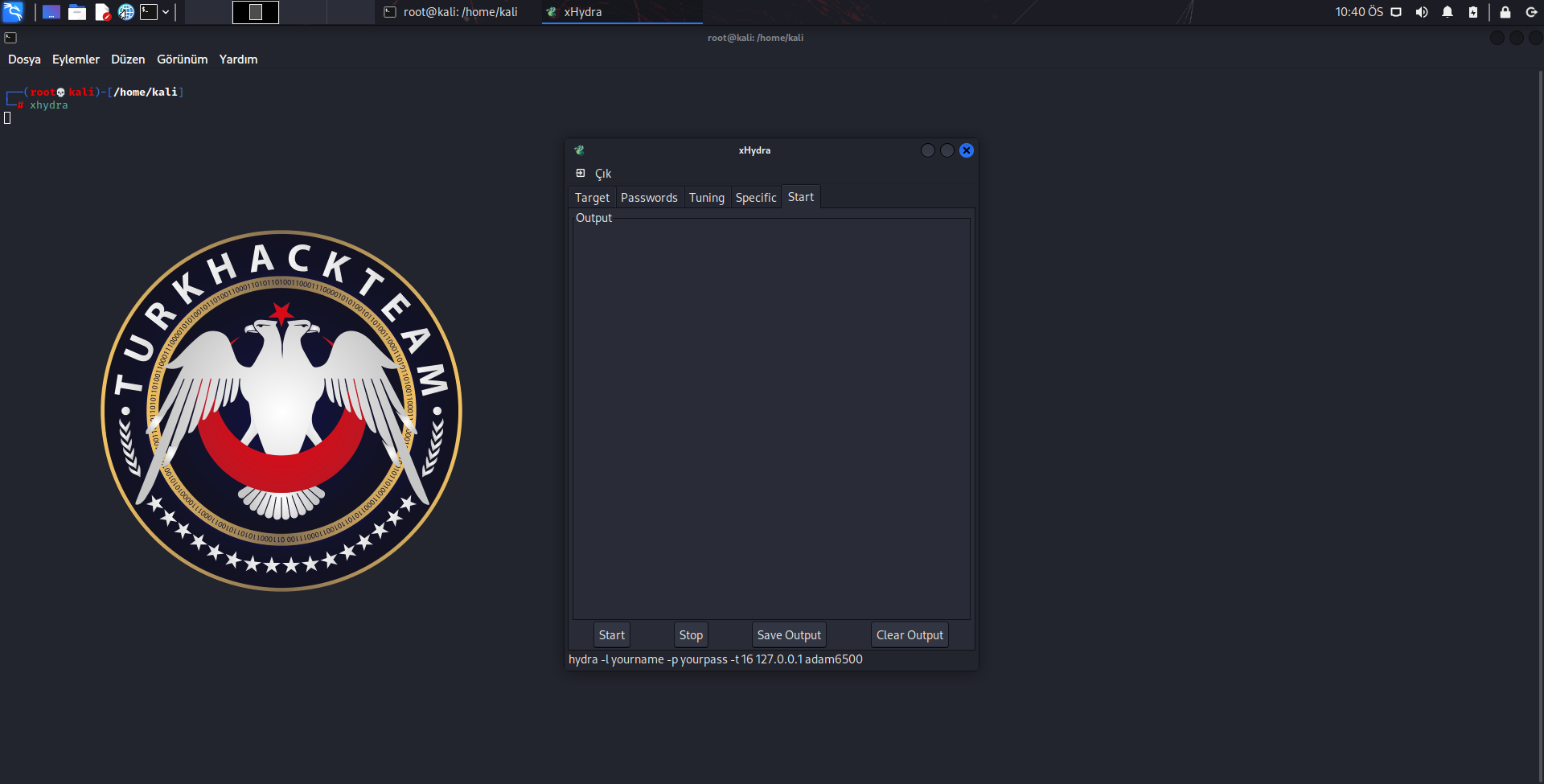

Specific bölümüne hiç dokunmuyoruz.

Start butonuna basarak saldırıyı başlatabiliriz. Save Output butonu ile çıktıları kayıt edebilir , Clear Output ile çıktıları silebiliriz. Stop butonu ise saldırımızı sonlandırır.

3-Findmyhash Nedir ?

Findmyhash bizim yerimize internetten tek tek aramak yerine birçok site ve servisten belirttiğimiz hashleri arayabilir.

Eskiden Kali de yüklü olarak geliyordu fakat şuan kurulu olarak gelmiyor hemen kuralım.

Terminal ekranımıza aşağıdaki komutları sırasıyla yazıyoruz.

Eskiden Kali de yüklü olarak geliyordu fakat şuan kurulu olarak gelmiyor hemen kuralım.

Terminal ekranımıza aşağıdaki komutları sırasıyla yazıyoruz.

Kod:

git clone https://github.com/frdmn/findmyhash

cd findmyhash

chmod +x findmyhash.py3.1-Findmyhash Nasıl Kullanılır ?

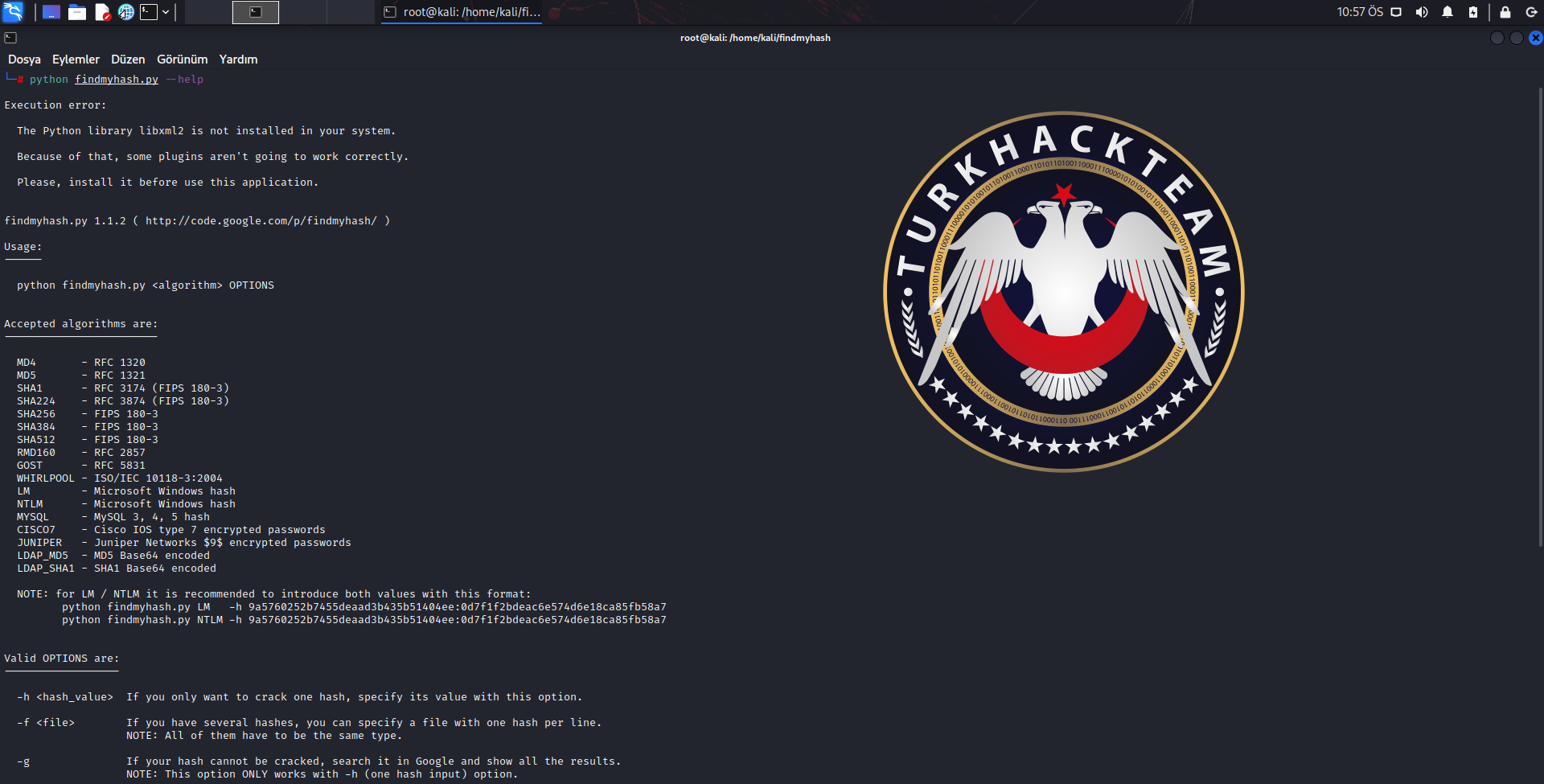

python findmyhash.py --help yazarak aracımızın nasıl kullanıldığı hakkında bilgi sahibi olabiliriz.

Yukarıda gördüğünüz gibi

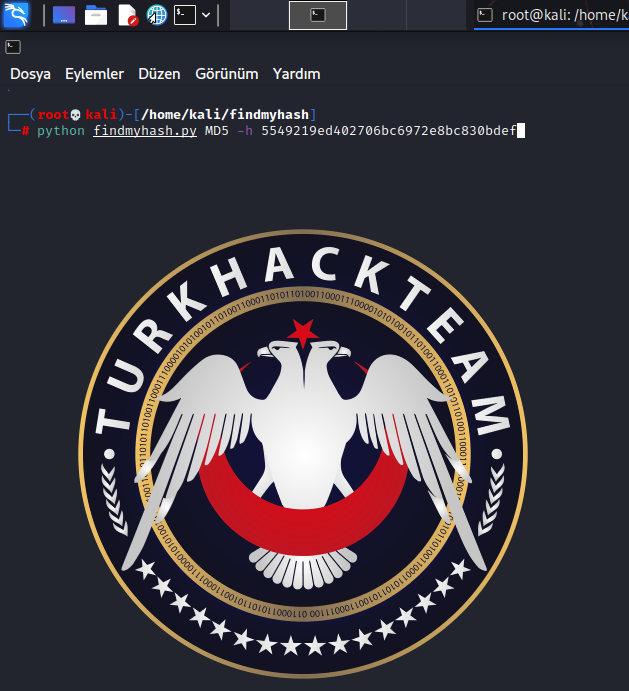

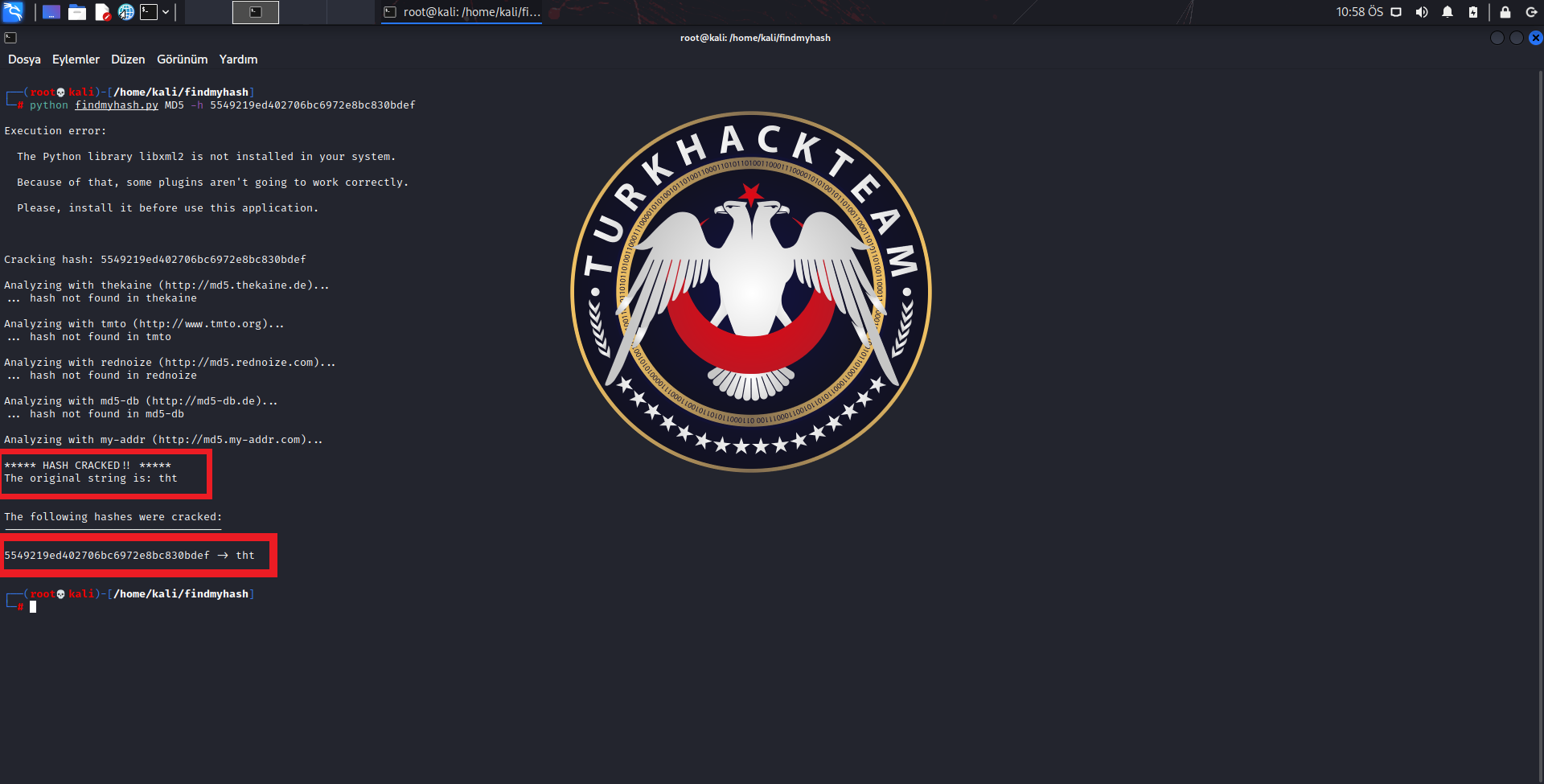

MD5

yazarak hashimin türünü belirtim daha sonra

-h

parametresi ile hashimi yazdım.

MD5

yazarak hashimin türünü belirtim daha sonra

-h

parametresi ile hashimi yazdım.

Bana hashin çözülmüş halini buldu.

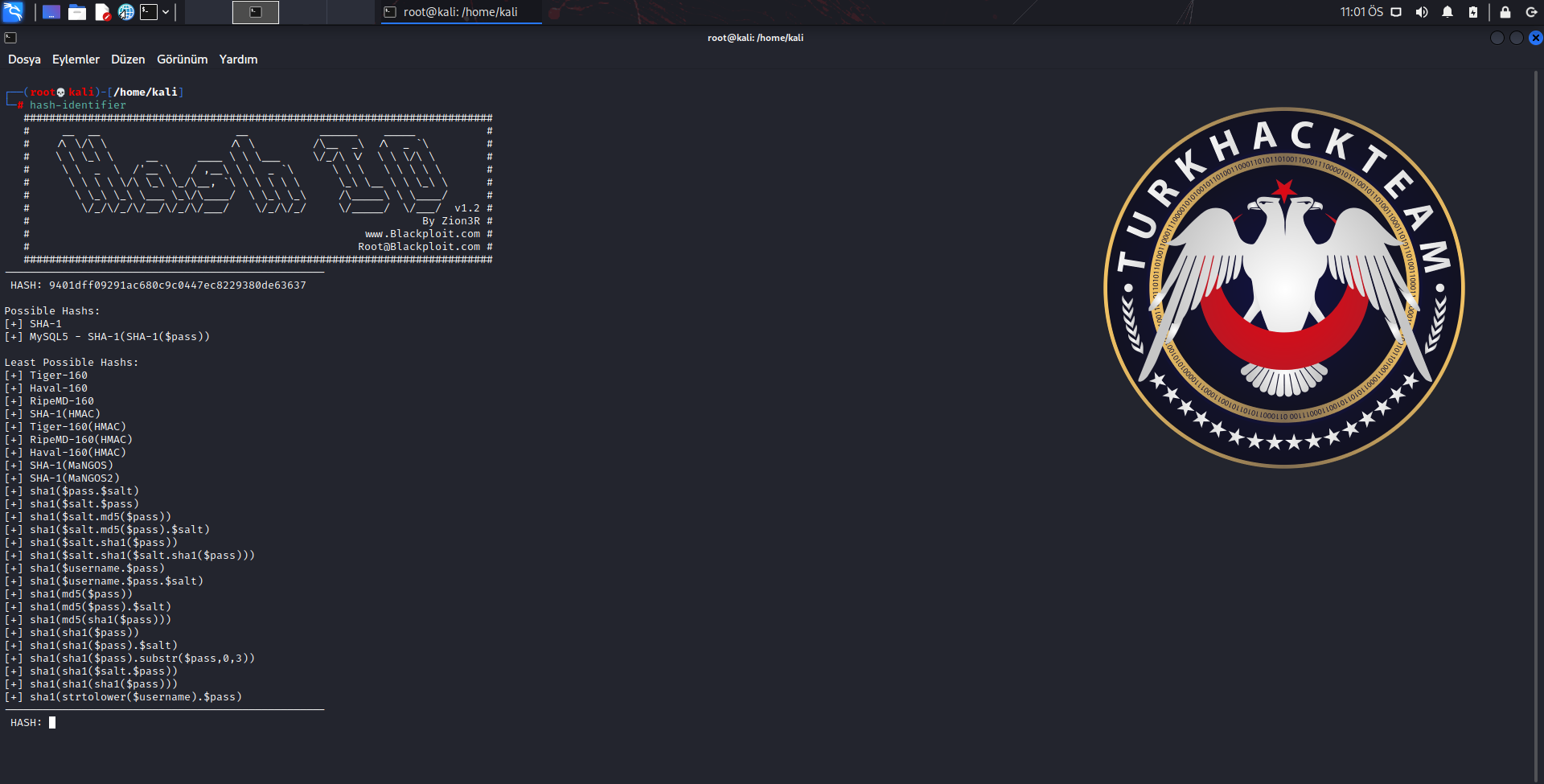

4-Hash-identifier Nedir ?

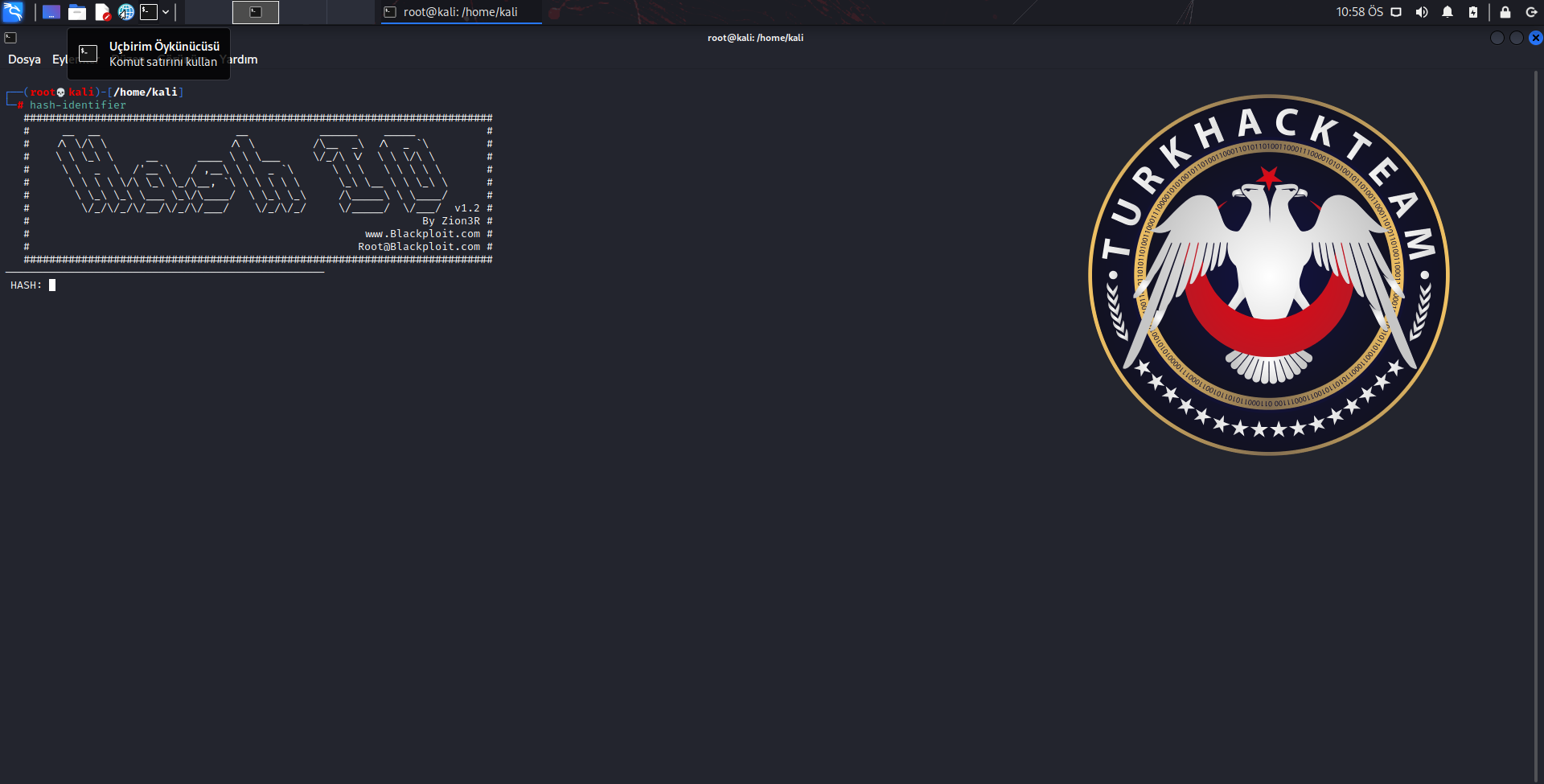

Her şifrenin hangi hash türüyle şifrelendiğini bilemeyiz . Hash-identifier bize verdiğimiz hashin hangi tür algoritma ile şifrelendiğini belirten bir araçtır.

4-Hash-identifier Nasıl Kullanılır ?

Terminal erkanına hash-identifier yazdıktan sonra bizi bu şekilde bir ekran karşılayacak .

Bizde türünü bilmediğimiz hashi buraya yapıştırıyoruz.

Bize hashimizin

SHA-1

algoritması ile şifrelendiğini söyledi.

SHA-1

algoritması ile şifrelendiğini söyledi.

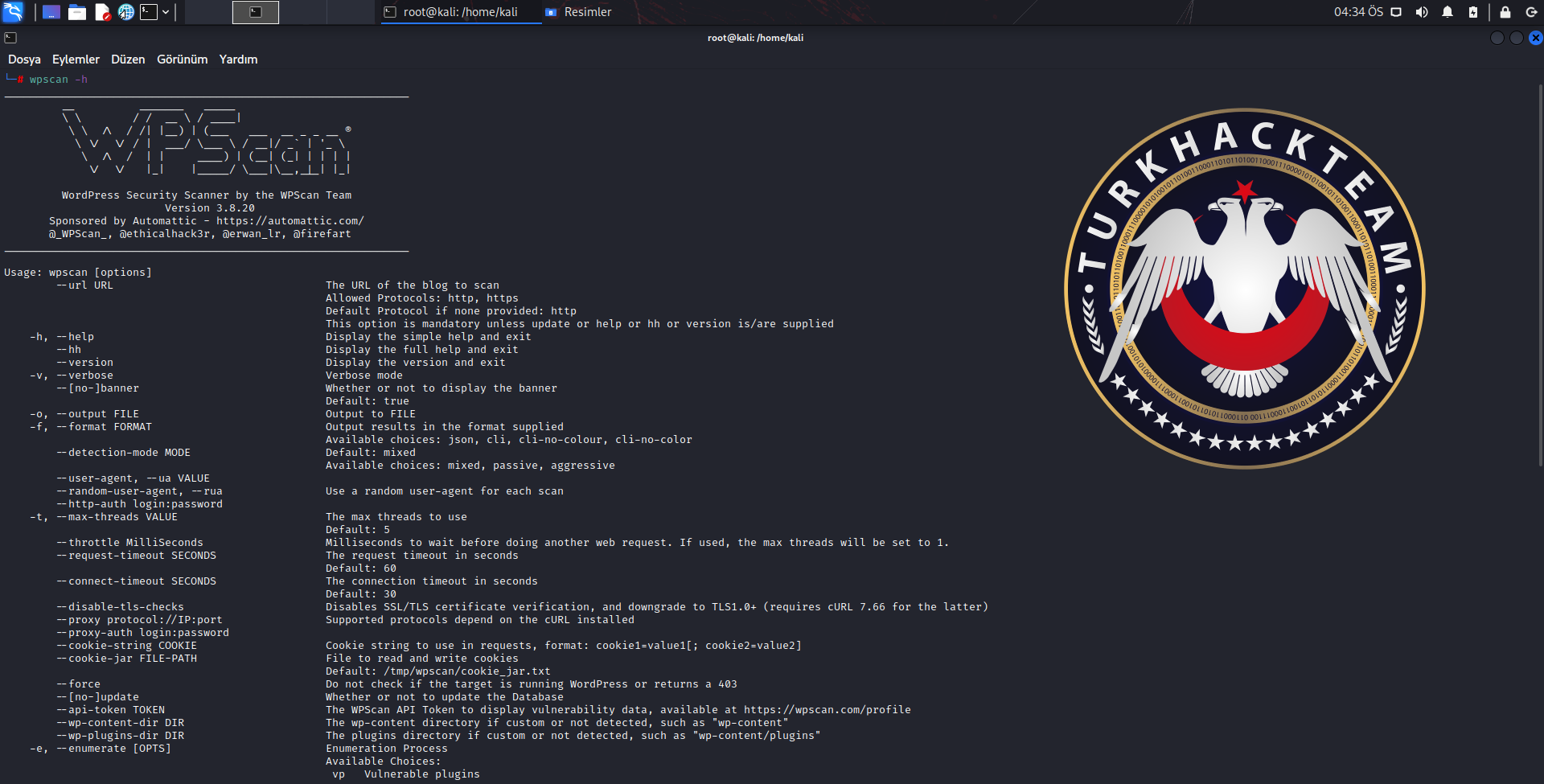

Wpscan WordPress ile oluşturulan sitelere brute-force saldırsı yapmamızı sağlayan bir araçtır .

5.1-Wpscan Nasıl Kullanılır ?

Wpscan aracımız çok geniş bir kullanıma sahiptir, terminal ekranımıza wpscan -h yazarak daha fazla kullanımını inceleyebiliriz.

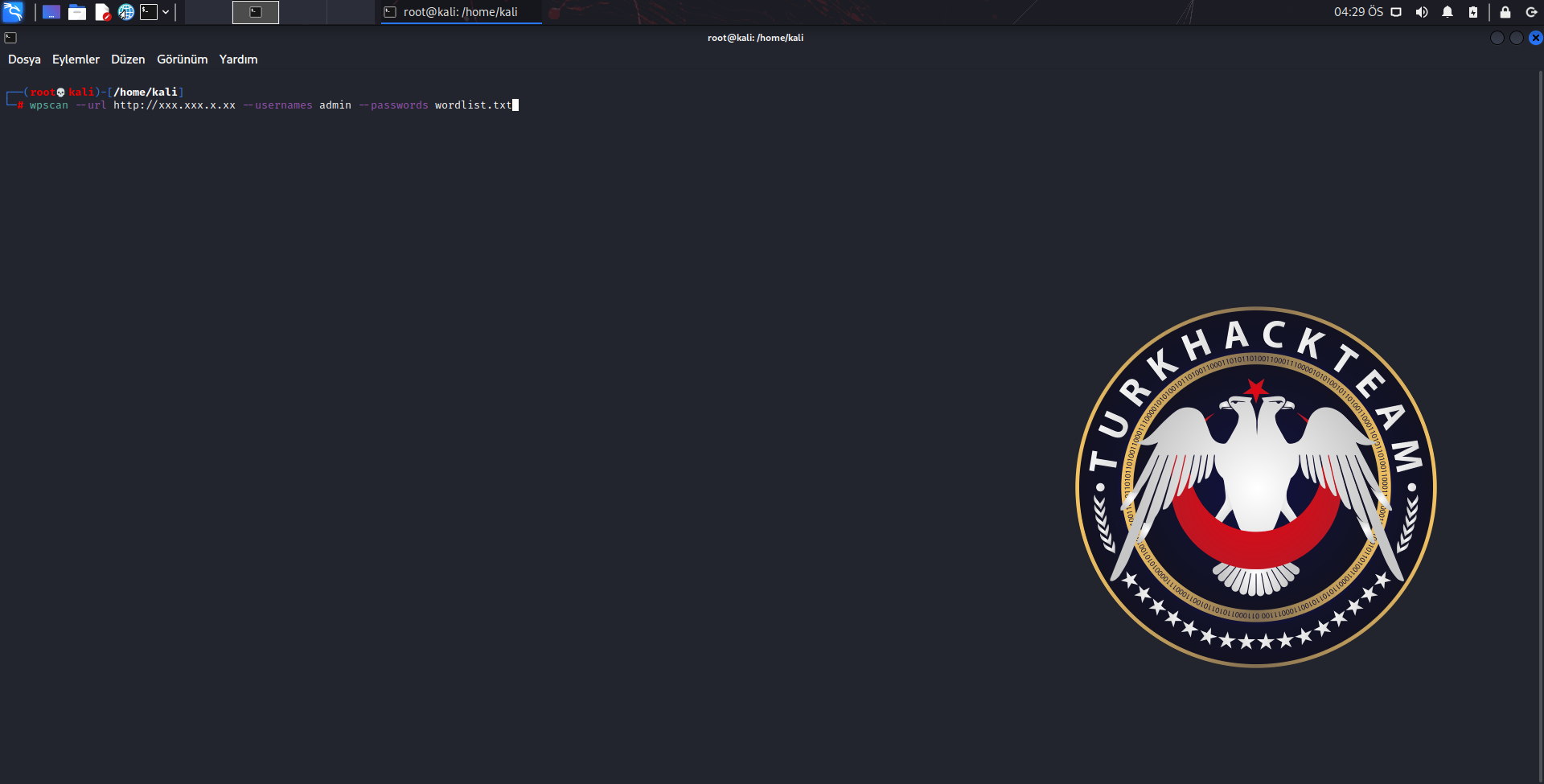

Şimdi ise wpscan aracımıza nasıl brute-force saldırısı yaparız onu görelim.

Yukarıda girmiş olduğum komutta :

--url parametresi ile sitemizin linkini veya ip adresini belirtiyoruz.

--usernames parametresi ile kullanıcı adını belirtiyoruz.

--passwords parametresi ile brute-force saldırısı yapacağımız wordlistimizin yolunu veriyoruz.

--url parametresi ile sitemizin linkini veya ip adresini belirtiyoruz.

--usernames parametresi ile kullanıcı adını belirtiyoruz.

--passwords parametresi ile brute-force saldırısı yapacağımız wordlistimizin yolunu veriyoruz.

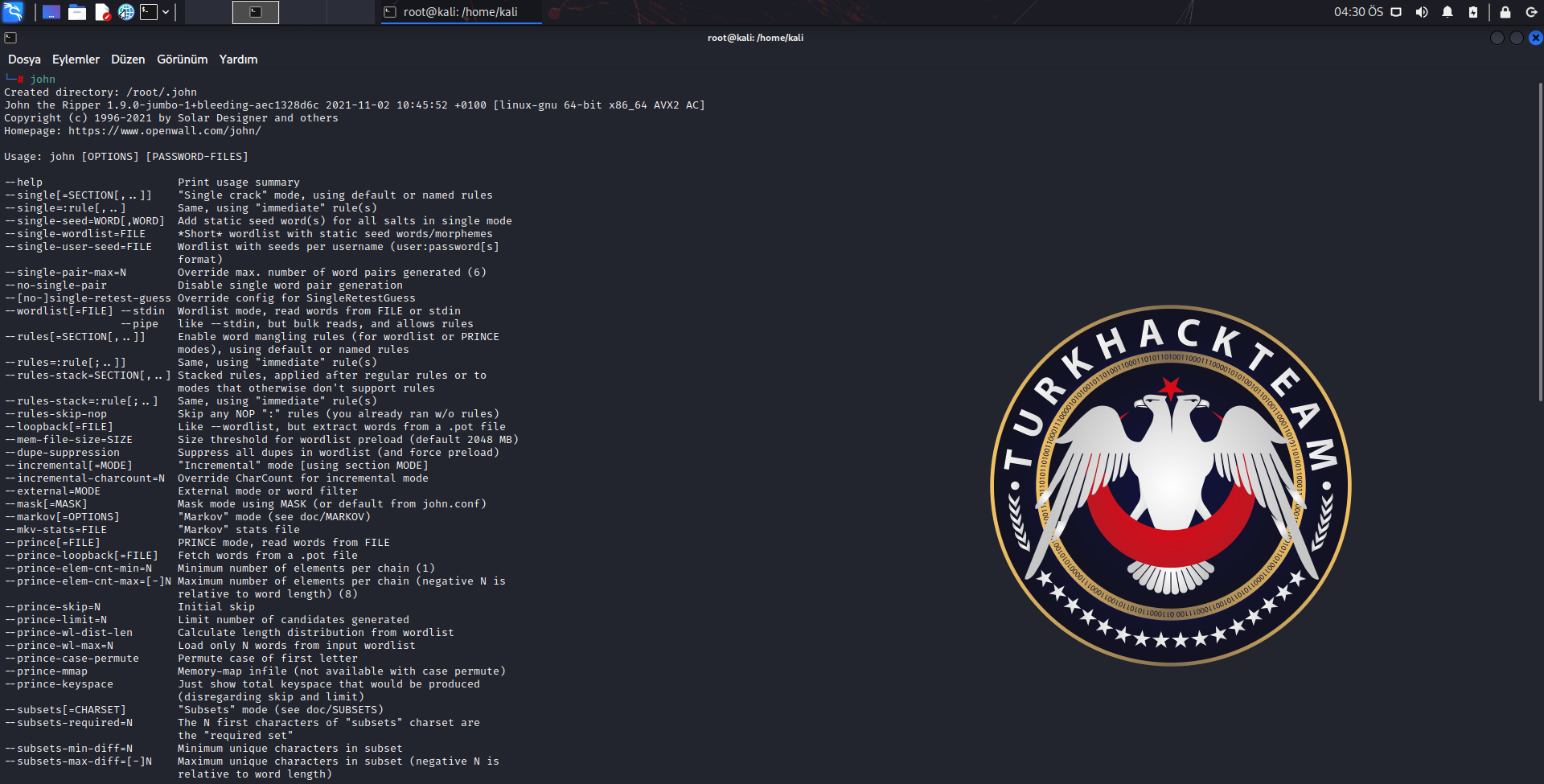

6-John The Ripper Nedir ?

John The Ripper

genelde bir şifreli dosyanın (pdf, zip vb.) şifresine kaba kuvvet saldırısı yapmak için kullanılan bir araçtır.

genelde bir şifreli dosyanın (pdf, zip vb.) şifresine kaba kuvvet saldırısı yapmak için kullanılan bir araçtır.

6.1-John The Ripper Nasıl Kullanılır ?

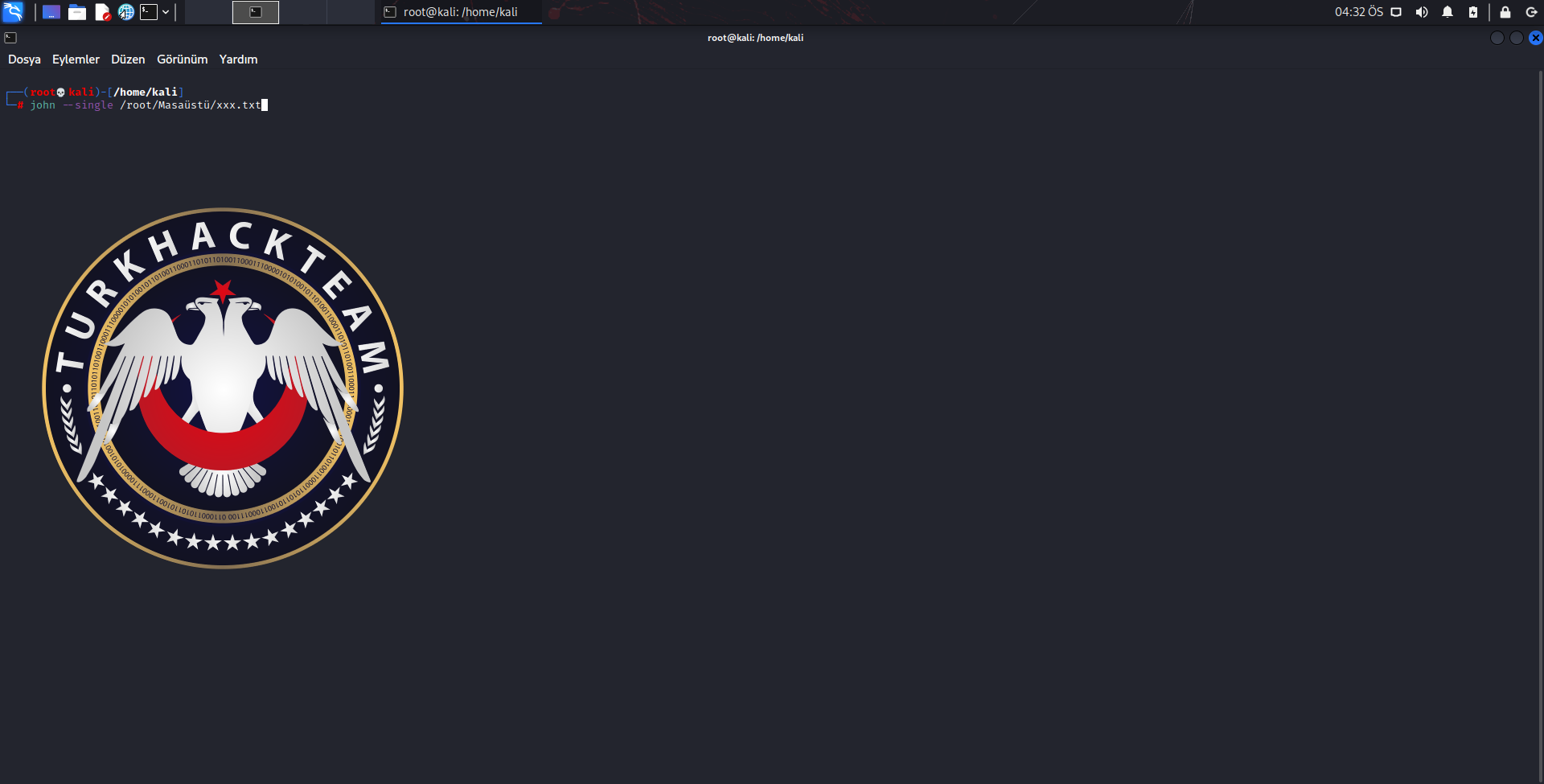

Terminal erkanımıza

john

yazarak daha ayrıntılı kullanımı hakkında bilgi sahibi olabiliriz.

john

yazarak daha ayrıntılı kullanımı hakkında bilgi sahibi olabiliriz.

Yukarıdaki belirttiğim komutta :

--single parametresi ile single modunu devreye soktuk , single modu kullanıcı adına yakın olan şifreleri kırabilir.

Örneğin ; superuser kelimesi admin kelimesine anlamca oldukça yakındır.

--single parametresi ile single modunu devreye soktuk , single modu kullanıcı adına yakın olan şifreleri kırabilir.

Örneğin ; superuser kelimesi admin kelimesine anlamca oldukça yakındır.

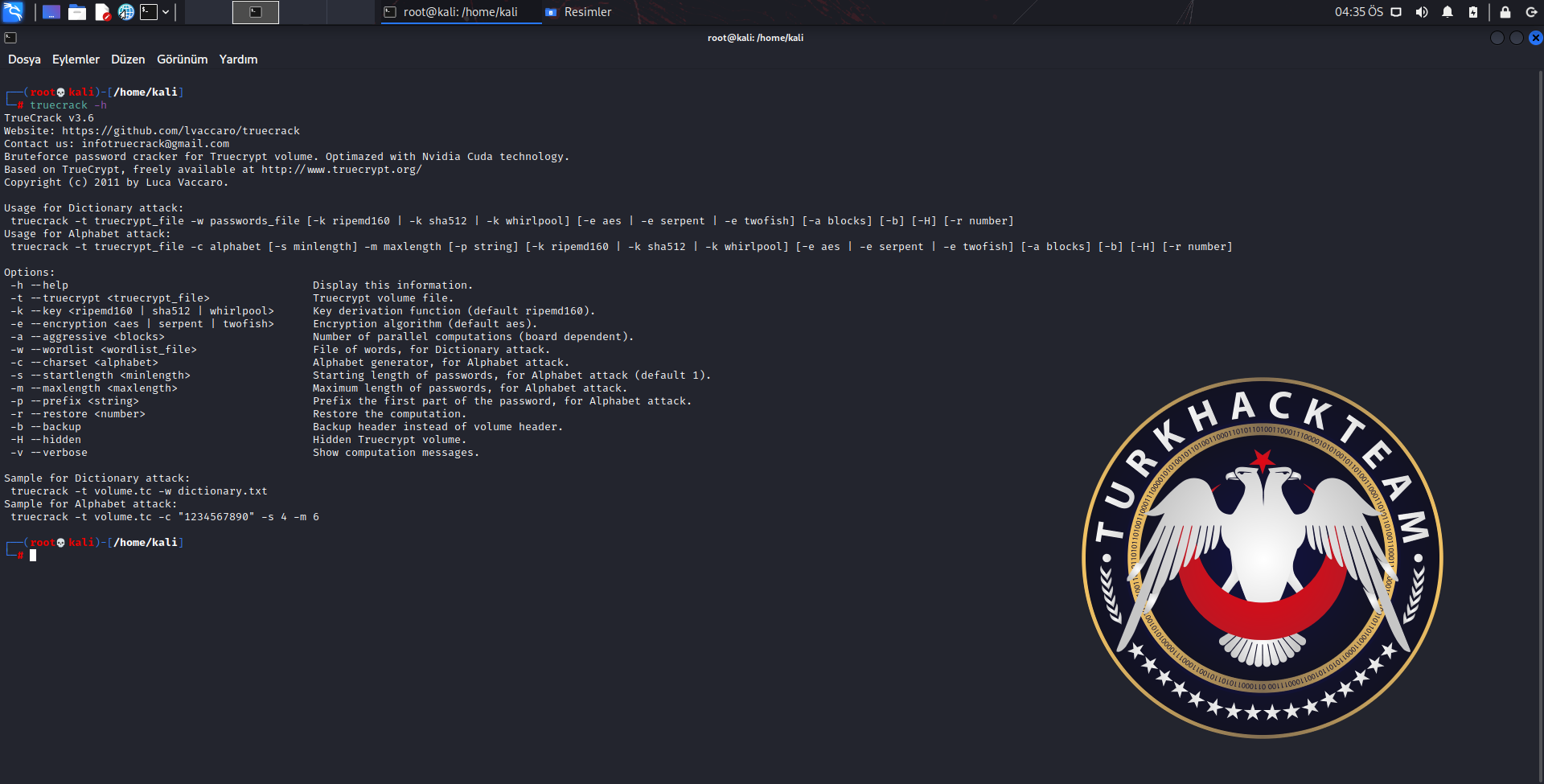

7-TrueCrack Nedir ?

TrueCrack Truecrpty yazılımı ile şifrelenmiş dosyalara kaba kuvvet saldırısı yapmamızı sağlayan bir araçtır.

truecrack -h komutu ile kullanımı hakkında daha fazla bilgi alabiliriz.

truecrack -h komutu ile kullanımı hakkında daha fazla bilgi alabiliriz.

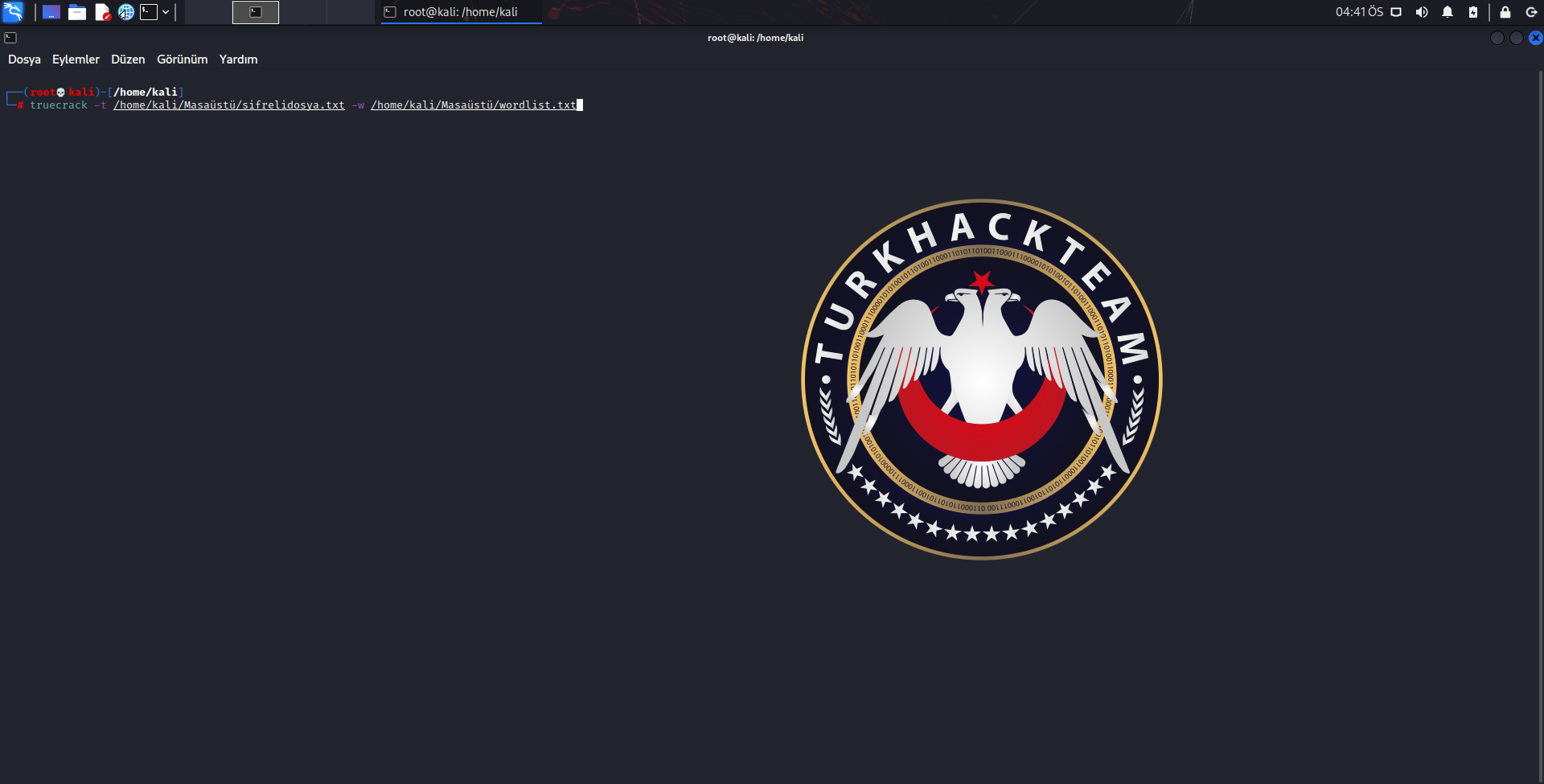

7.1-TrueCrack Nasıl Kullanılır ?

Yukarıda bahsettiğim komutta :

-t parametresi ile şifreli dosyamızı belirtiyoruz

-w parametresi ile kaba kuvvet saldırısı yapmak için wordlistimizin yolunu belirtiyoruz .

-t parametresi ile şifreli dosyamızı belirtiyoruz

-w parametresi ile kaba kuvvet saldırısı yapmak için wordlistimizin yolunu belirtiyoruz .

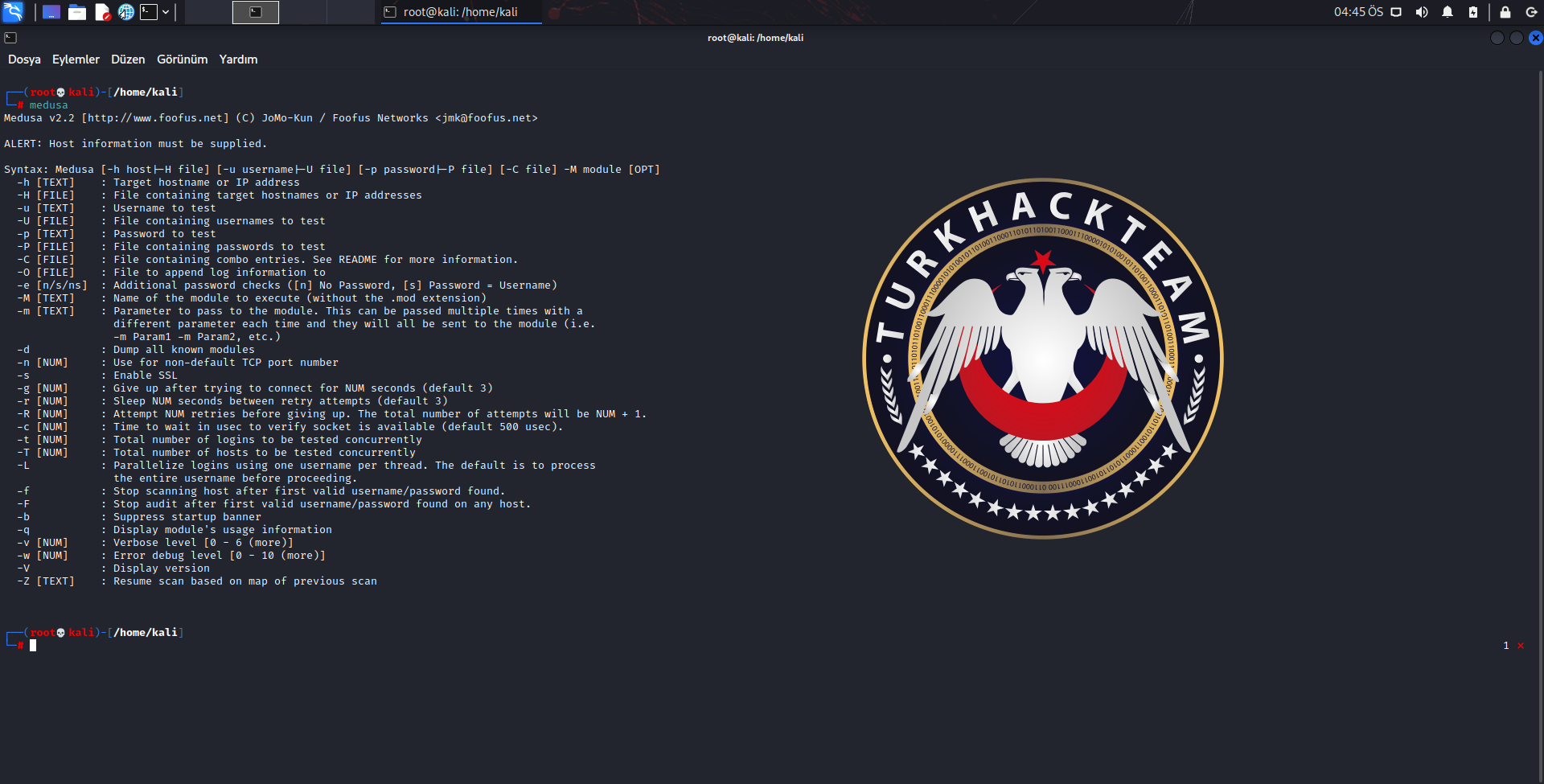

8-Medusa Nedir ?

Medusa aracı hedef host veya sunucunun ip adresine ftp, ssh gibi servis ve protokollere kaba kuvvet saldırısı yapmayı sağlayan bir araçtır.

8.1-Medusa Nasıl Kullanılır ?

Terminal ekranımıza medusa yazarak kullanımı hakkında bilgi sahibi olabiliriz .

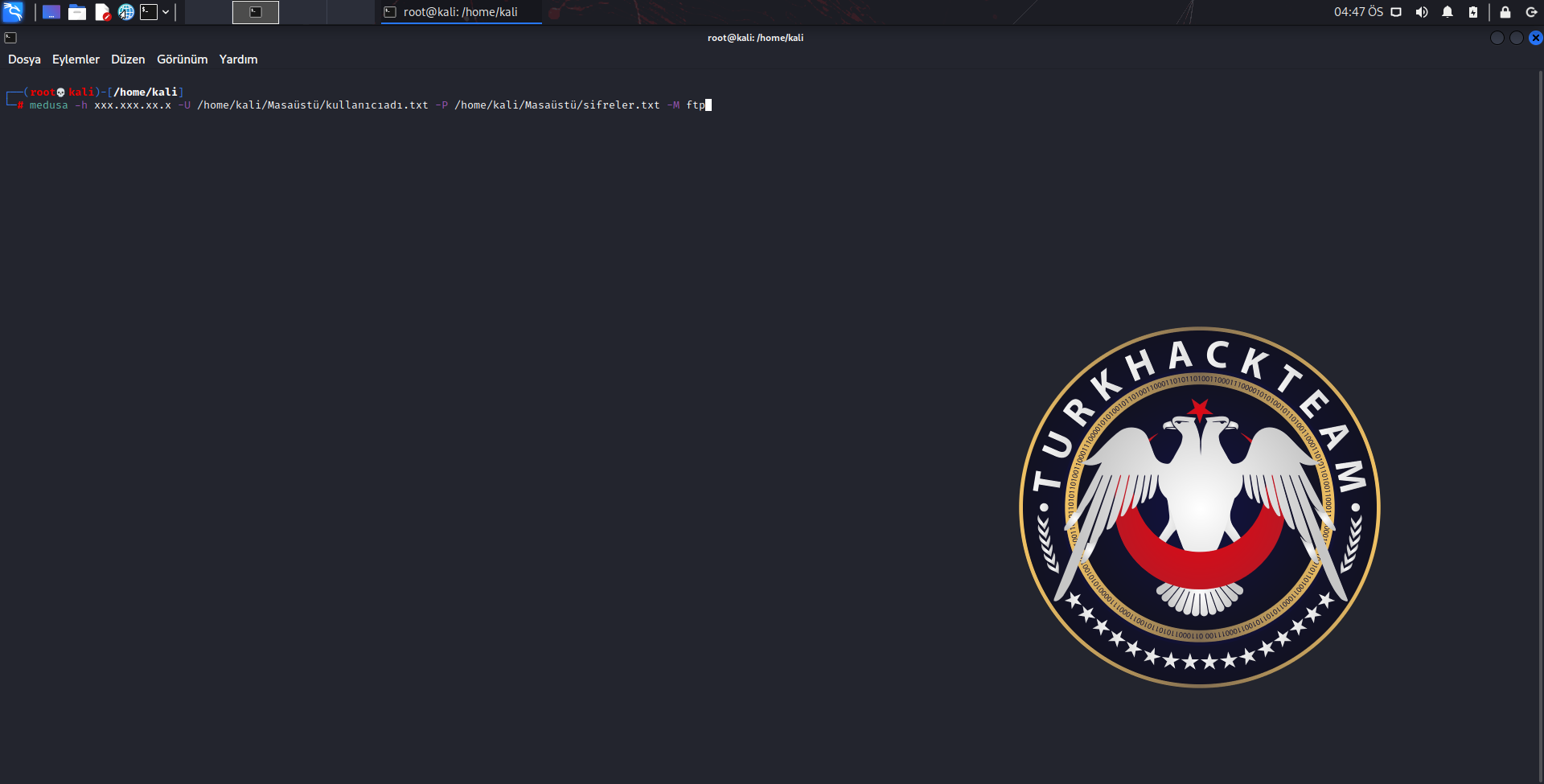

Yukarıda yazmış olduğum komutta :

-h parametresi ile hedef belirtilir,

-U parametresi ile kullanıcı adlarının olduğu wordlistin yolu belirtilir,

-P parametresi ile şifrelerin bulunduğu wordlistin yolu belirtilir,

-M parametresi ile de hedef port belirtilir .

Yukarıda yazmış olduğum komutta :

-h parametresi ile hedef belirtilir,

-U parametresi ile kullanıcı adlarının olduğu wordlistin yolu belirtilir,

-P parametresi ile şifrelerin bulunduğu wordlistin yolu belirtilir,

-M parametresi ile de hedef port belirtilir .

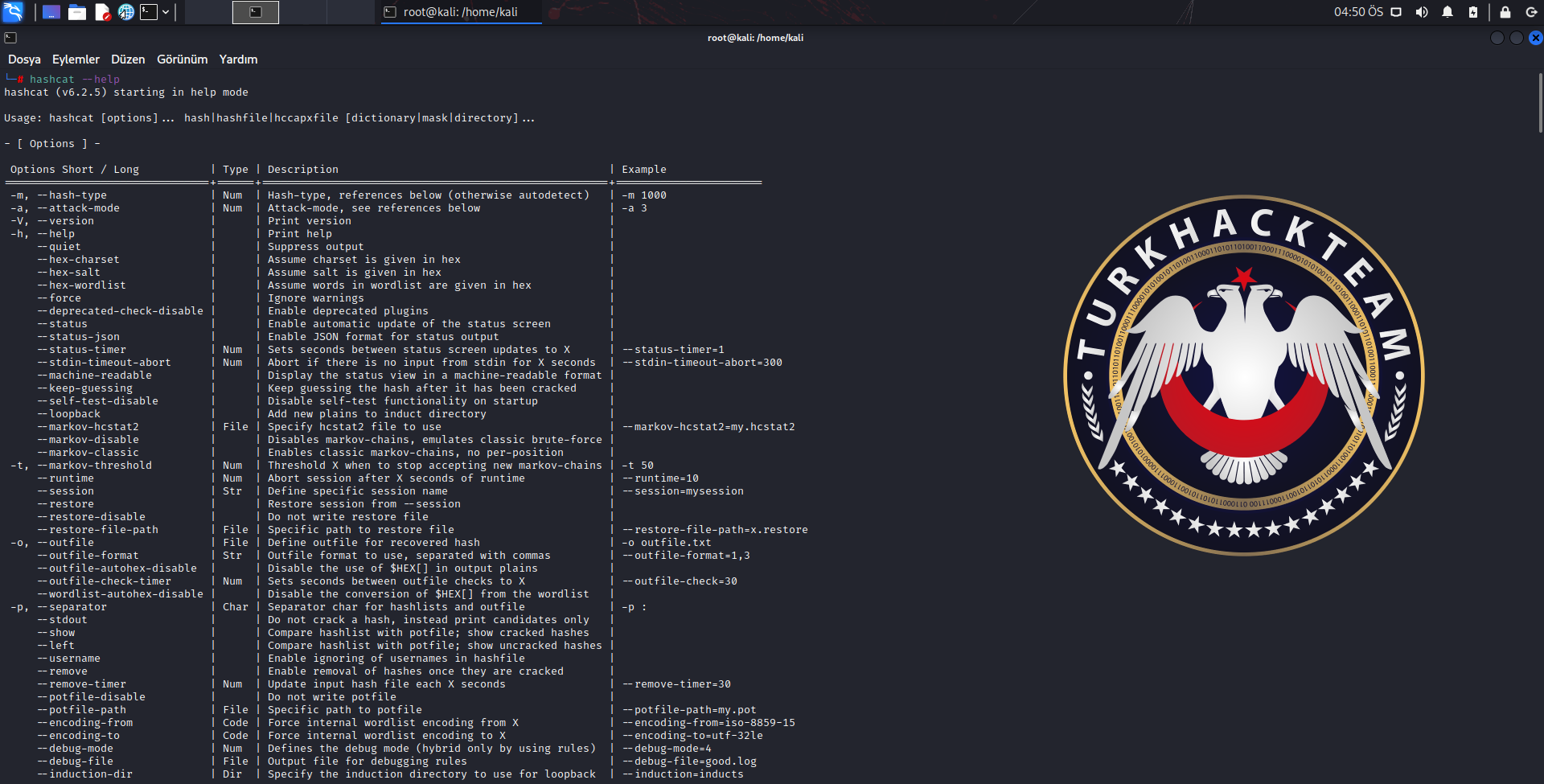

9-Hashcat Nedir ?

Hashcat hashlere ve hash dosyalarına kaba kuvvet saldırısı yapabileceğimiz bir araçtır .

9.1-Hashcat Nasıl Kullanılır ?

Hashcat kullanımı hakkında daha fazla bilgi için

hashcat --help

komutu kullanılır.

hashcat --help

komutu kullanılır.

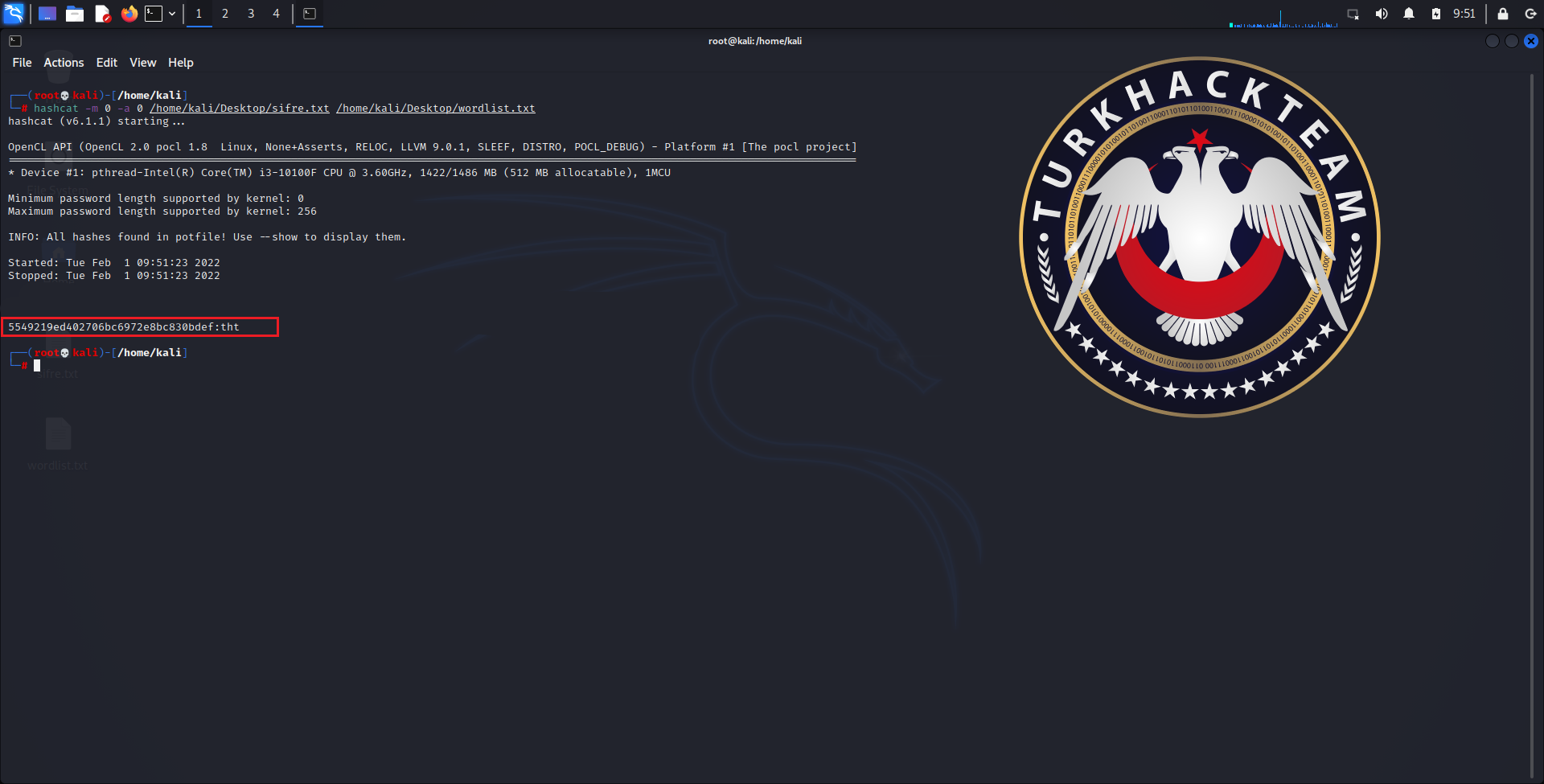

Yukarıda belirtmiş olduğum komutlar :

-m 0

parametresi ile hash türünü belirtiyorum (0=MD5),

-a 0

parametresi ile saldırı türünü belirtiyorum (0=direkt saldırı anlamına geliyor.)

1. Belirtmiş olduğumuz yol hash dosyamızın bulunduğu konumdur.

2. Belirtmiş olduğumuz yol ise kaba kuvvet saldırısı için belirttiğimiz wordlistimizin yoludur.

1. Belirtmiş olduğumuz yol hash dosyamızın bulunduğu konumdur.

2. Belirtmiş olduğumuz yol ise kaba kuvvet saldırısı için belirttiğimiz wordlistimizin yoludur.

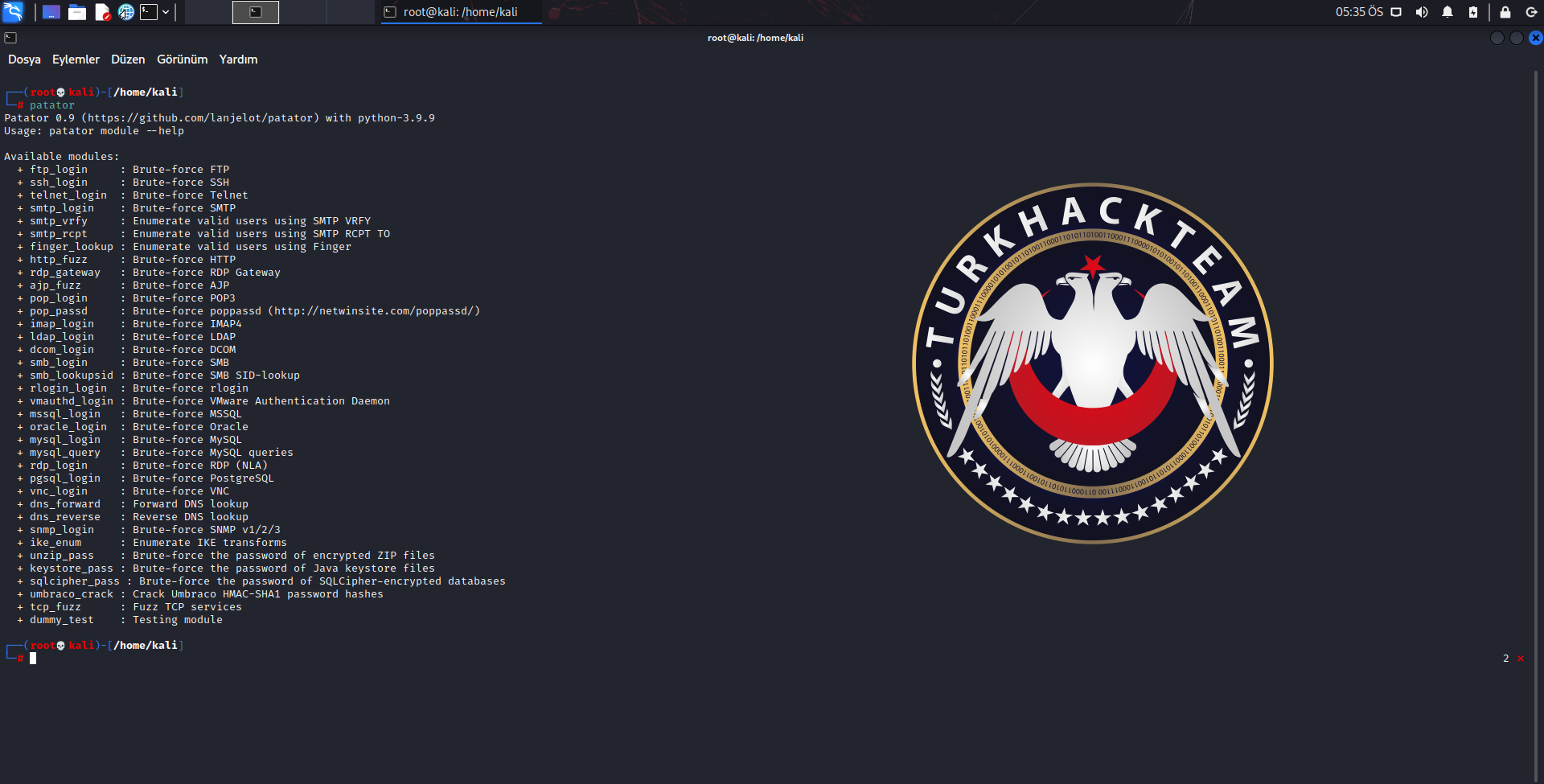

10-Patator Nedir ?

Patator birçok protokole kaba kuvvet saldırısı yapmamızı sağlayan oldukça hızlı bir araçtır.

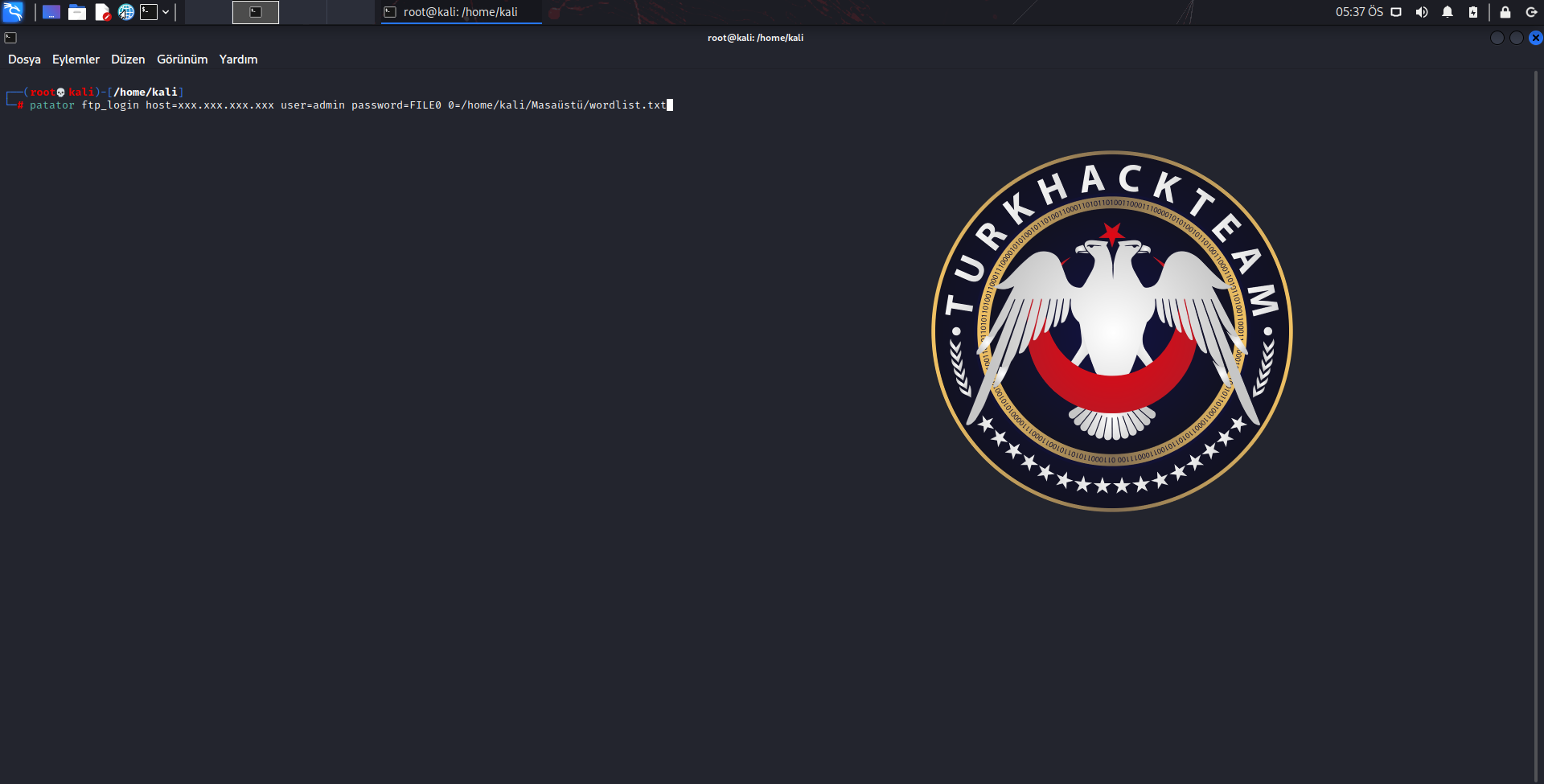

10.1-Patator Nasıl Kullanılır ?

Terminal ekranımıza patator yazarak genel kullanışı hakkında bilgi alabiliriz.

Şimdi ise bir ftp portuna nasıl kaba kuvvet saldırısı yapılır ona bakalım.

Yukarıda yazmış olduğum komutta :

ftp_login ile ftp portuna saldırı yapıcağımızı belirttik.

host= parametresi ile hedef ip adresimizi yazdık.

user= parametresi ile kullanıcı adını verdik.

password=FILE0 parametresi ile passwordu 0'a atadık.

0= parametresi ile kaba kuvvet saldırısı yapacağımız wordlistin yolunu belirttik.

ftp_login ile ftp portuna saldırı yapıcağımızı belirttik.

host= parametresi ile hedef ip adresimizi yazdık.

user= parametresi ile kullanıcı adını verdik.

password=FILE0 parametresi ile passwordu 0'a atadık.

0= parametresi ile kaba kuvvet saldırısı yapacağımız wordlistin yolunu belirttik.

11-Parola Kırma Saldırılarından Nasıl Korunabiliriz ?

Parola kırma saldırıları günümüz de tehlikeli saldırılarından biridir . Telefonlarımızın , bilgisayarlarımızın , sosyal medya hesaplarımızın vb. hepsinde parolalar kullanılmaktadır.

Bir saldırgan ile bir kurban arasındaki büyük engellerden biride parolalardır.

Bir saldırganın parolalımızı bulmaması için ; herkesin bildiği ve kullandığı , doğum tarihi , tuttuğunuz takım, hobilerinizin veya sevdiklerinizin isimleri ile ilgili parolalar oluşturmak parolanızı güvensiz kılacaktır.

Bir saldırgan ile bir kurban arasındaki büyük engellerden biride parolalardır.

Bir saldırganın parolalımızı bulmaması için ; herkesin bildiği ve kullandığı , doğum tarihi , tuttuğunuz takım, hobilerinizin veya sevdiklerinizin isimleri ile ilgili parolalar oluşturmak parolanızı güvensiz kılacaktır.