Merhaba ben Ispanak Adam bu konumuzda

Nmap Nedir? Tarihi ve Kullanımından Bahsedeceğiz

Ağ güvenliği ve ağ keşfi için kullanılan ücretsiz ve açık kaynaklı bir araçtır. 1997 yılında Fyodor veya Gordon Lyon (takma adı olarak Fyodor)

tarafından geliştirilmeye başlandı. Nmap, ağda çalışan hizmetleri tespit etmek, açık portları bulmak ve potansiyel güvenlik açıklarını belirlemek için kullanılır.

tarafından geliştirilmeye başlandı. Nmap, ağda çalışan hizmetleri tespit etmek, açık portları bulmak ve potansiyel güvenlik açıklarını belirlemek için kullanılır.

Temel Tarama:

Hedefi belirtmek için komutu kullanın

nmap [hedef] example.com / ip'de taratabilirsiniz örnek 192.168.1.1

Temel Tarama Nedir ?

Port Taraması: nmap, hedef cihazın belirli portlarını taramak için kullanılır. Bu portlar, ağdaki cihazların ne tür hizmetleri çalıştırdığını ve bu hizmetlere erişilebilir olup olmadığını belirlemeye yardımcı olur. Örneğin, HTTP web sunucusu portu 80 veya HTTPS güvenli web sunucusu portu 443 gibi.

Hedef Tespiti: Kullanıcı, tarama yapılacak olan hedef IP adreslerini veya alan adlarını belirtir. nmap bu hedeflere yönelik tarama işlemini gerçekleştirir.

Port Durumu Belirleme: nmap, belirtilen portlara bağlantı yaparak portların açık (open), kapalı (closed) veya filtrelenmiş (filtered) olduğunu belirler. Açık portlar, o port üzerinde çalışan bir servis olduğunu gösterir.

Hizmet Algılama: nmap, açık portları tespit ettiğinde, bu portlarda çalışan hizmetleri (örneğin, HTTP, SSH, FTP gibi) tanımlamak için hizmet algılama tekniklerini kullanır. Bu, hangi servisin hangi porta bağlı olduğunu belirlemenize yardımcı olur.

Sürüm Bilgisi Alma: nmap, çalışan hizmetlerin sürüm bilgilerini alabilir. Örneğin, bir web sunucusunun hangi sürümünü kullandığını öğrenmek mümkündür.

Hızlı Tarama (Yalnızca En Yaygın Portlar):

Yalnızca en yaygın kullanılan portları taramak için -F seçeneğini kullanın:

Port Taraması: nmap, hedef cihazın belirli portlarını taramak için kullanılır. Bu portlar, ağdaki cihazların ne tür hizmetleri çalıştırdığını ve bu hizmetlere erişilebilir olup olmadığını belirlemeye yardımcı olur. Örneğin, HTTP web sunucusu portu 80 veya HTTPS güvenli web sunucusu portu 443 gibi.

Hedef Tespiti: Kullanıcı, tarama yapılacak olan hedef IP adreslerini veya alan adlarını belirtir. nmap bu hedeflere yönelik tarama işlemini gerçekleştirir.

Port Durumu Belirleme: nmap, belirtilen portlara bağlantı yaparak portların açık (open), kapalı (closed) veya filtrelenmiş (filtered) olduğunu belirler. Açık portlar, o port üzerinde çalışan bir servis olduğunu gösterir.

Hizmet Algılama: nmap, açık portları tespit ettiğinde, bu portlarda çalışan hizmetleri (örneğin, HTTP, SSH, FTP gibi) tanımlamak için hizmet algılama tekniklerini kullanır. Bu, hangi servisin hangi porta bağlı olduğunu belirlemenize yardımcı olur.

Sürüm Bilgisi Alma: nmap, çalışan hizmetlerin sürüm bilgilerini alabilir. Örneğin, bir web sunucusunun hangi sürümünü kullandığını öğrenmek mümkündür.

Hızlı Tarama (Yalnızca En Yaygın Portlar):

Yalnızca en yaygın kullanılan portları taramak için -F seçeneğini kullanın:

nmap -F [hedef]

Birden Fazla İp Taramak

Bazen birden fazla ip'yi taratmamız gerekebilir bu durumda aşağıda belirtilen komutu kullanınız.

nmap 192.168.1.1, 192.168.1.2

İşletim Sistemi ve Hizmet Tanıma

Nmap, hedeflerin işletim sistemini ve çalışan hizmetlerin sürümünü tahmin edebilir.

Bu bilgi, güvenlik açıklarını tespit etmek için önemlidir. İşletim sistemi ve hizmet tanımı yapmak için -A seçeneğini kullanabilirsiniz:

Bu bilgi, güvenlik açıklarını tespit etmek için önemlidir. İşletim sistemi ve hizmet tanımı yapmak için -A seçeneğini kullanabilirsiniz:

nmap -A 192.168.1.1

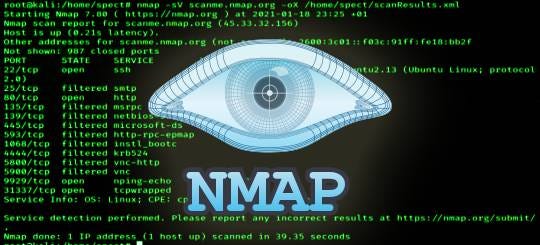

Tarama Sonucu Örnek Çıktı

Starting Nmap 7.91 () at 2023-09-08 12:00 UTCNmap: the Network Mapper - Free Security Scanner

Nmap Free Security Scanner, Port Scanner, & Network Exploration Tool. Download open source software for Linux, Windows, UNIX, FreeBSD, etc.nmap.org

Nmap scan report for 192.168.1.1

Host is up (0.0023s latency).

Not shown: 998 closed ports

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0)

| ssh-hostkey:

| 2048 aa:bb:cc:dd:ee:ff:gg:hh:ii:jj:kk:ll:mm:nn:oo:pp (RSA)

|_ 256 ss:tt:uu:vv:ww:xx:yy:zz:11:22:33:44:55:66:77:88 (ECDSA)

80/tcp open http Apache httpd 2.4.38 ((Debian))

|_http-server-header: Apache/2.4.38 (Debian)

|_http-title: Site Title

111/tcp open rpcbind 2-4 (RPC #100000)

| rpcinfo:

| program version port/proto service

| 100000 2.3.4 111/tcp rpcbind

| 100000 2.3.4 111/udp rpcbind

| 100024 1 37563/udp status

|_ 100024 1 44637/tcp status

443/tcp open https Apache httpd 2.4.38 ((Debian))

|_http-server-header: Apache/2.4.38 (Debian)

|_http-title: Site Title

| ssl-cert: Subject: commonName=example.com

| Not valid before: 2023-01-01T00:00:00

|_Not valid after: 2024-01-01T12:00:00

|_ssl-date: TLS randomness does not represent time

| tls-alpn:

| http/1.1

MAC Address: 00:11:22:33:44:55 (Cisco Systems)

Service detection performed. Please report any incorrect results at Nmap OS/Service Fingerprint and Correction Submission Page

Nmap done: 1 IP address (1 host up) scanned in 5.27 seconds

İşletim Sistemi Tanımlama

nmap -O 192.168.1.1

Bu komut, hedef sistemin işletim sistemini tanımlamak için kullanılır. İşte olası çıktı:

Ek olarak No exact OS matches for host (If you know what OS is running on it, see Nmap OS/Service Fingerprint and Correction Submission Page ).Starting Nmap 7.91 ( Nmap: the Network Mapper - Free Security Scanner ) at 2023-09-08 12:00 UTC

Nmap scan report for 192.168.1.1

Host is up (0.0023s latency).

Not shown: 998 closed ports

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

111/tcp open rpcbind

443/tcp open https

MAC Address: 00:11:22:33:44:55

Device type: general purpose

Running: Linux 3.X|4.X

OS CPE: cpe:/o:linux:linux_kernel:3 cpe:/o:linux:linux_kernel:4

OS details: Linux 3.2 - 4.9

Bu ne demek derseniz Nmap taraması sırasında hedef makinenin işletim sistemi (OS) tespit edilemediği anlamına gelir.

Sonuçları Dosyaya Kaydetme:

Tarama sonuçlarını bir dosyaya kaydetmek için -oN seçeneği ve dosya adı kullanın örnek "ciktilar.txt"

nmap -oN sonuclar.txt example.com/ip adresi

Bu komut, tarama sonuçlarını "sonuclar.txt" adlı bir metin dosyasına kaydeder. Sonuçlar, belirttiğiniz dosya adına sahip bir metin dosyasında saklanır ve daha sonra incelemek veya raporlamak için kullanılabilirsiniz. Dosya adını ve yolunu istediğiniz gibi değiştirebilirsiniz. Kaydedilen dosya, tarama sonuçları ile ilgili tüm bilgileri içerecektir.

Konumuz buraya kadardı nmap kullanımı başta karışık, kafa karıştırıcı gibi gelebilir ama kullanılması zevkli programdır.

Beğeni asla istemem ama konuyu daha çok görebilmesi için beğenmeyi, eksikleri söylemeyi unutmayın.

Beğeni asla istemem ama konuyu daha çok görebilmesi için beğenmeyi, eksikleri söylemeyi unutmayın.

Son düzenleme: