Selamlar Türk Hack Team ailesi bu konumda sizlere Termux'u anlatacağım, bunun yanısıra bir Hacker'da olması gereken araçları ve bu araçları kullanarak neler yapabileceğimizi anlatacağım ,hazırsanız iyi okumalar dilerim.

Termux Fredrik Fornwall tarafından geliştirilen ,android işletim sistemleri için hazırlanmış Linux tabanlı açık kaynak kodlu, kod ve betik çalıştırma emülatörüdür. Python, nodejs, go gibi programlama dilleri ile kendi araçlarınızı kodlayabilir veya sunucular arası kod çalıştırabilirsiniz ayrıca kendi lab ortamınızı kurarak penetrasyon testleri yapabilirsiniz. Termux Google Play Store üzerinden güncelleme desteğini kestiği için bir çok hata bulunmakta aşağıda verilen apk dosyası ile güncel Termux uygulamasını kurabilirsiniz.

KURULUM

Termux'u açıyoruz ve aşağıdaki kodları sırasıyla giriyoruz.

(Kurulumlar boyunca gelen Y/n sorularına Y yazıyoruz)

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Temel kurulumu tamamladığımıza göre sık kullanılan kodlara göz atabiliriz.

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Şimdi de işimize yaratabilecek araçların kurulumunu yapıp inceleyelim.

T-Header

Aracımız grafiksel verileri ve arayüzü kişiselleştirme olanağı sunar biz aracımızı yazdığımız uzun kodları tekrar yazmamak için kullanacağız.

Kod:

git clone https://github.com/remo7777/T-Header

cd T-Header

chmod 777*

bash t-header.shÖrnek kullanım:

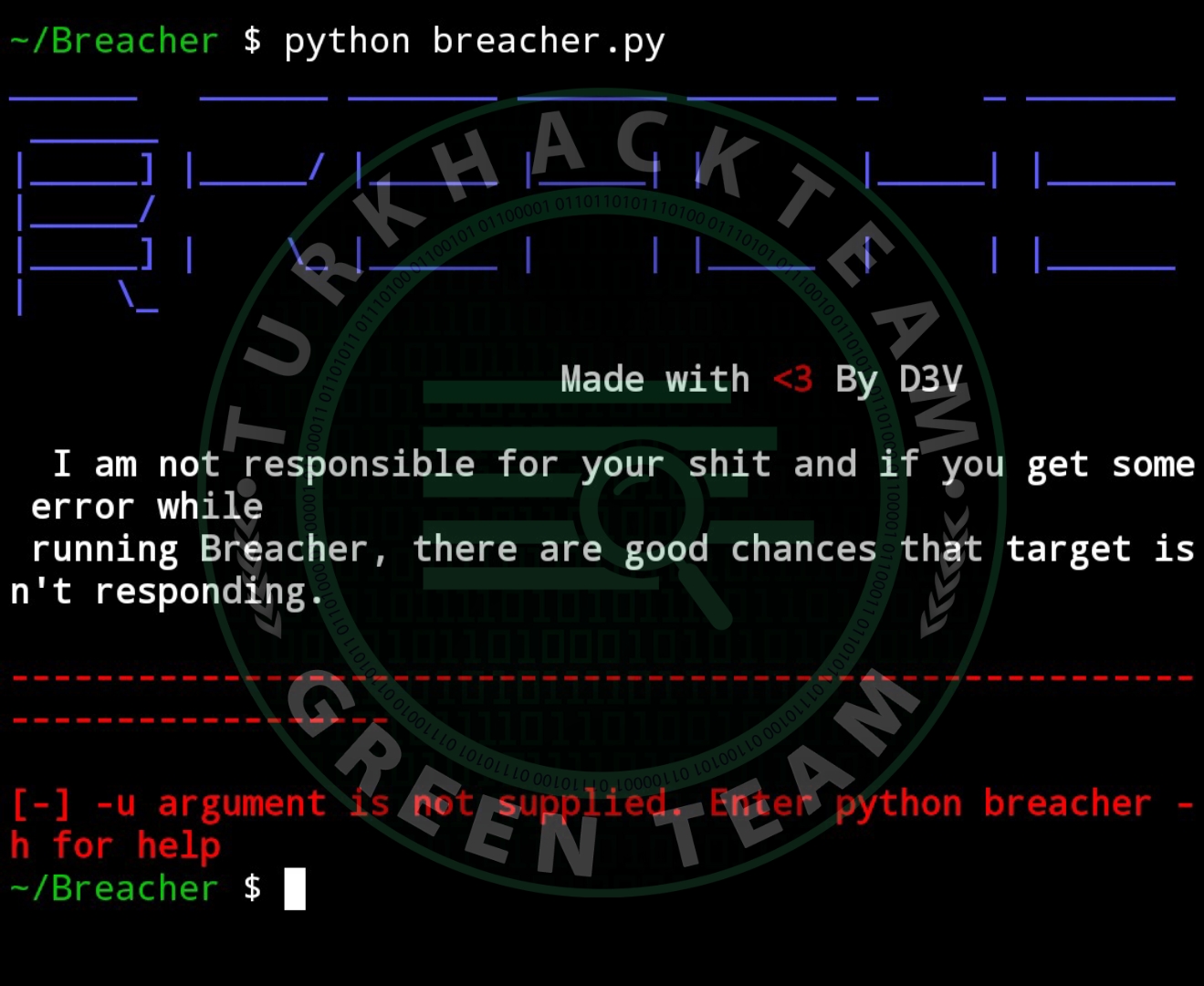

Breacher

Aracımız içerisindeki wordlist dosyası ile admin panelleri bulmak için kodlanmıştır. Bunun yanısıra paneldeki EAR açıklarınıda bulmaya yarar. Kurulum için aşağıdaki kodları giriyoruz.

Kod:

git clone https://github.com/s0md3v/Breacher

cd Breacher

ls

python breacher.py -u https://linkHasher

Aracımız şifrelenmiş verileri çözmek için kullanılır. Farklı platformlar ve içeriğindeki wordlistler aracılığı ile şifrelenmiş veriyi kısa süre içerisinde çözmek için kullanılır. Kurulumu için aşağıdaki kodları giriyoruz.

Kod:

git clone https://github.com/ciku370/hasher

cd hasher

python2 hash.pyEncrypt edilmiş şifremizi girdikten sonra şifreleme türünü seçiyoruz ve aracımız saniyeler içerisinde buluyor.

[=] password found

[+] 4a840917525a7b4a832eb1235a577f32 0={==> SelamSublit3r

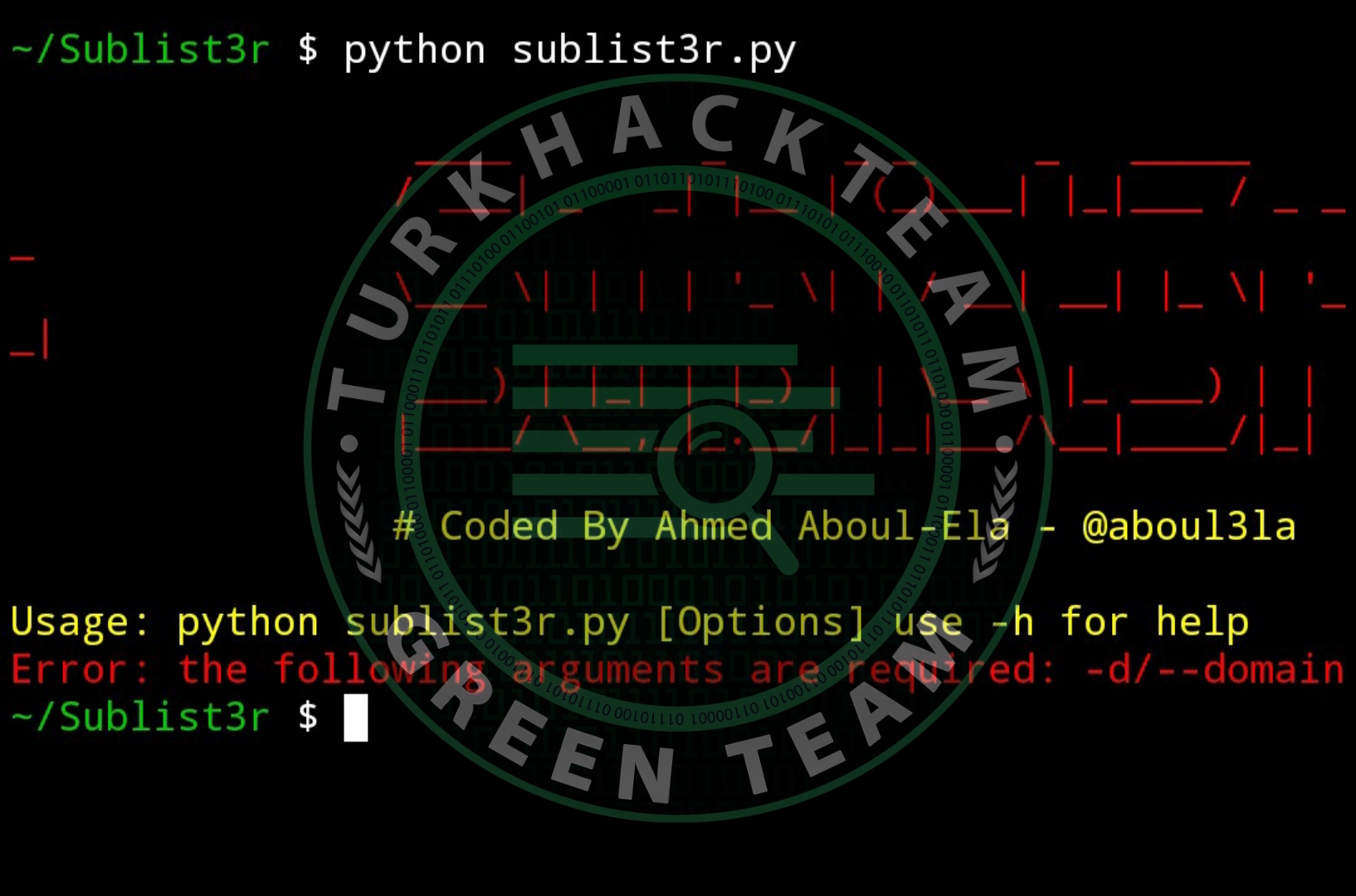

Sublit3r web sitelerinin subdomain(alt alan adı) adreslerini bulmak için Python ile kodlanmış bir OSINT aracıdır. Penetrasyon testlerinde Google, Yahoo, Bing, Baidu ve Ask gibi birçok arama motorunu kullanarak alt alanları numaralandırır. Zengin wordlist dosyayı sayesinde bruteforce kullanarak daha fazla alt alan bulma imkânını sağlar. Kurulumu için...

Sublit3r web sitelerinin subdomain(alt alan adı) adreslerini bulmak için Python ile kodlanmış bir OSINT aracıdır. Penetrasyon testlerinde Google, Yahoo, Bing, Baidu ve Ask gibi birçok arama motorunu kullanarak alt alanları numaralandırır. Zengin wordlist dosyayı sayesinde bruteforce kullanarak daha fazla alt alan bulma imkânını sağlar. Kurulumu için...

Kod:

git clone https://github.com/aboul3la/Sublist3r.git

cd Sublit3r

pip install -r requirements.txtAracımızı kullanmak için,

Kod:

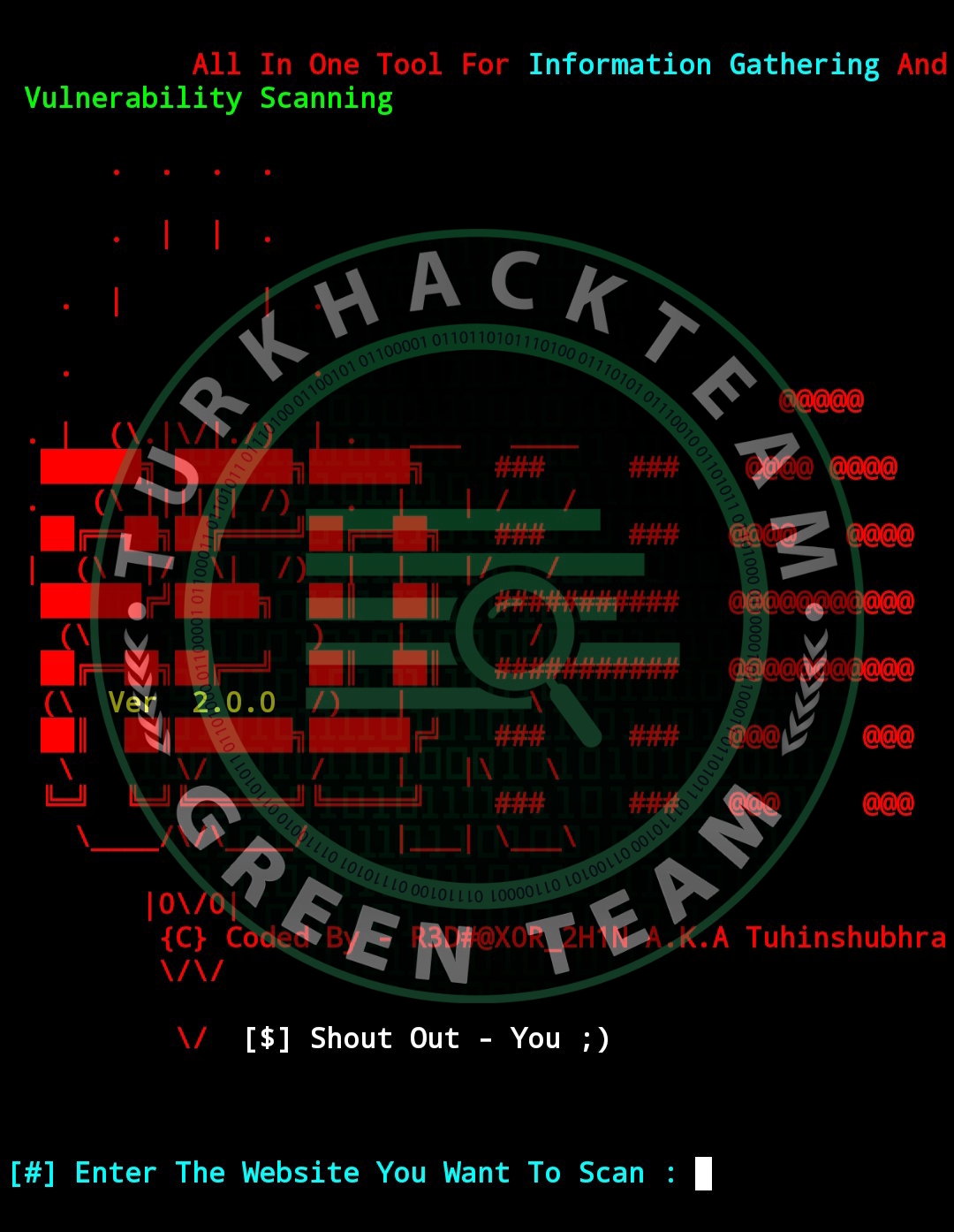

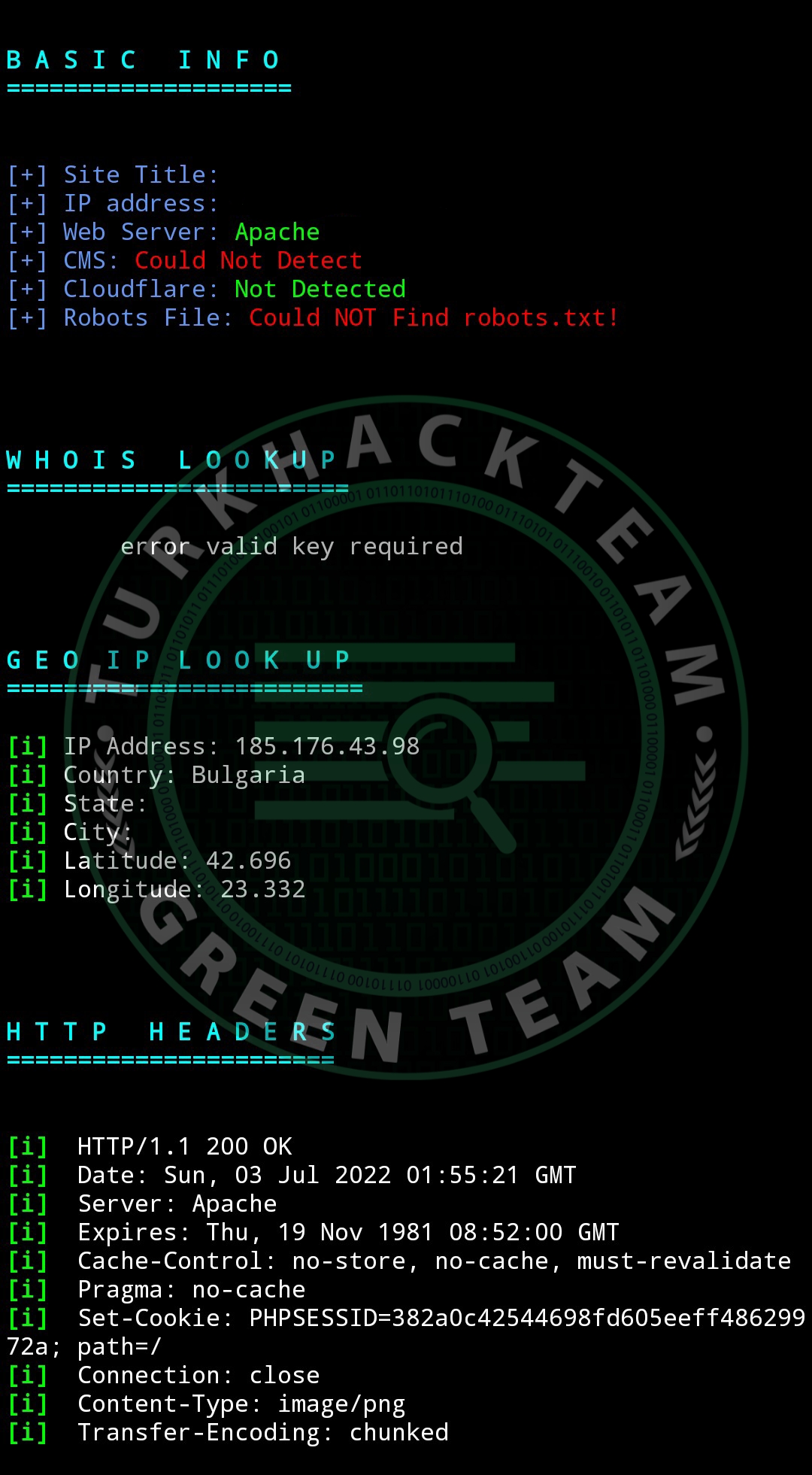

python sublist3r.py -d site.comRED_HAWK

Aracımız hedef hakkında bilgi toplamak, keşif yapmak ve zafiyet tespti için Php ile kodlanmıştır. Kurulumu için...

Kod:

git clone https://github.com/Tuhinshubhra/RED_HAWK

cd RED_HAWKAracımızı kullanmak için aşağıdaki kodu giriyoruz.

Kod:

php rhawk.phpTaramak istediğimiz siteyi www formatında giriyoruz. Ardından sitenin HTTP mi HTTPS mi olduğunu belirtiyoruz.

A

komutu ile tüm tarama işlemlerini başlatıyoruz.

Sqlmap

Aracımız açık kaynak kodlu ,sql injection zafiyetlerini tespit etme ve bu zafiyeti istismar etmek için kullanılan Pentest aracıdır. Hedef sistemin bağlı olduğu veri tabanına çeşitli sorgular yaparak sistem üzerindeki sql açığının türünü keşfeder ,içerisinde barındırdığı scriptler ile bu açığı istismar eder. Kurulumu için aşağıdaki kodları giriyoruz.

Kod:

git clone --depth 1 https://github.com/sqlmapproject/sqlmap.git sqlmap-dev

cd sqlmap-dev

python sqlmap.py -hhŞimdide hedef sistem üzerinde bir tarama yapalım.

Kod:

python sqlmap.py -u hedefsite.com --random-agent -v3 --tamper="between,randomcase,space2comment" --dbsBurdan sonra internet hızınıza bağlı olarak tarama işlemi gerçekleştirilir.

https://www.turkhackteam.org/konula...indows-site-hackleme-obt-is-heryerde.2005738/Belirttiğim konu ile sql injection açığını detaylıca inceleyebilirsiniz.