TryHackMe - OhSINT WriteUp

Hepinize merhaba TürkHackTeam ailesi. Bu konumda sizlerle birlikte TryHackMe de yer alan OhSINT adlı makineyi çözeceğiz.

Makine isminden de anlaşıldığı gibi OSINT(Open Source Intelligence) yani Açık Kaynak İstihbaratı yöntemlerini kullanarak kişinin birçok verisine erişmemizi sağlıyor.

Makineye geçmeden önce OSINT den kısaca bahsedelim.

OSINT halka açık kaynaklardan istihbarat niteliği taşıyan bilgi toplama faaliyetidir.

Bir hedefe saldırı yapılırken kişi hakkında pasif bilgi toplamak, eylemi kolaylaştırmakta ve hızlandırmaktadır. Bu nedenle pentestlerde önemli bir noktadır.

Giriş

Elimizde bize verilen bir resim var.

Bahsettiğim resim aşağıda da görüğünüz üzere Windows XP wallpaper ı. O zaman daha da uzatmadan ilk sorumuz ile başlayalım.

1- Bu kullanıcının avatarı nedir? (What is this users avatar of?)

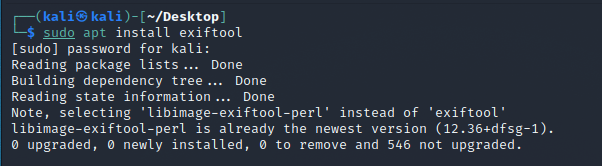

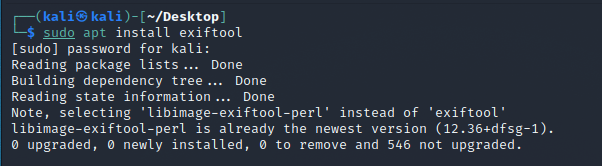

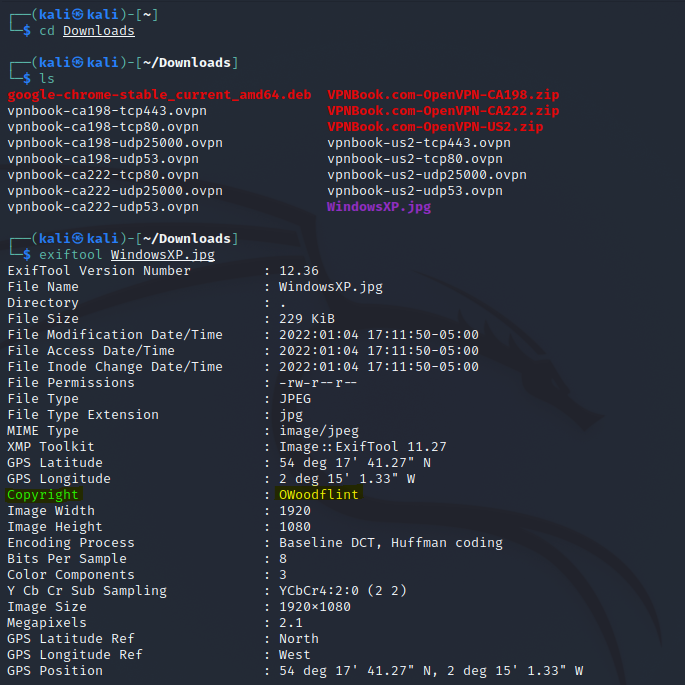

Evet sorulan soru ve resmin hiçbir alakası yok. Elimizdeki resimden bilgi çıkarmak için exiftool aracını indirmemiz gerekiyor.

İndirme komutu şu şekide.

Toolu indirdikten sonra elimizdeki resimi toola taratmamız gerekiyor. Sırasıyla aşağıdaki komutları giriyoruz.

Buradan jpg formatında indirdiğimiz dosyanın ismini kopyalıyoruz.

Sonrasında tarama komutunu giriyoruz.

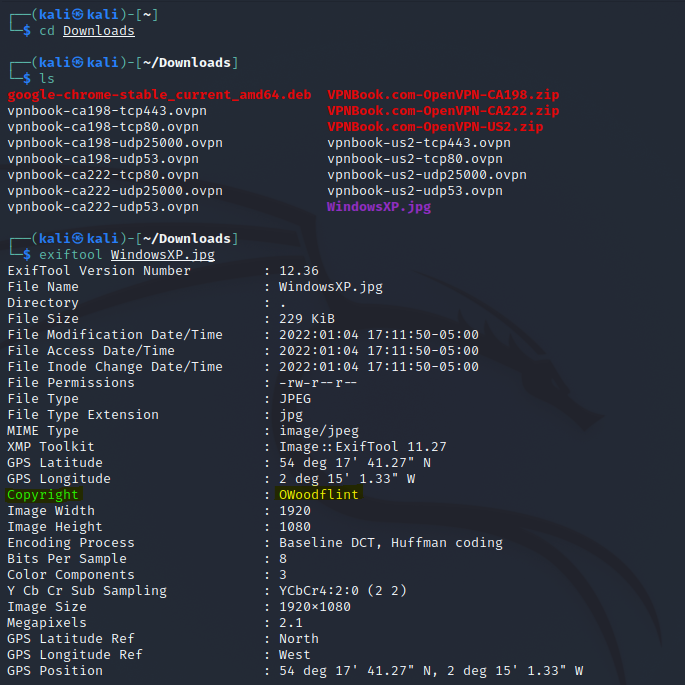

Gördüğünüz gibi resim hakkında birçok veriye eriştik. Burayı incelediğimizde Copyright yani telif hakkı bölümünde bir kullanıcı adı var.

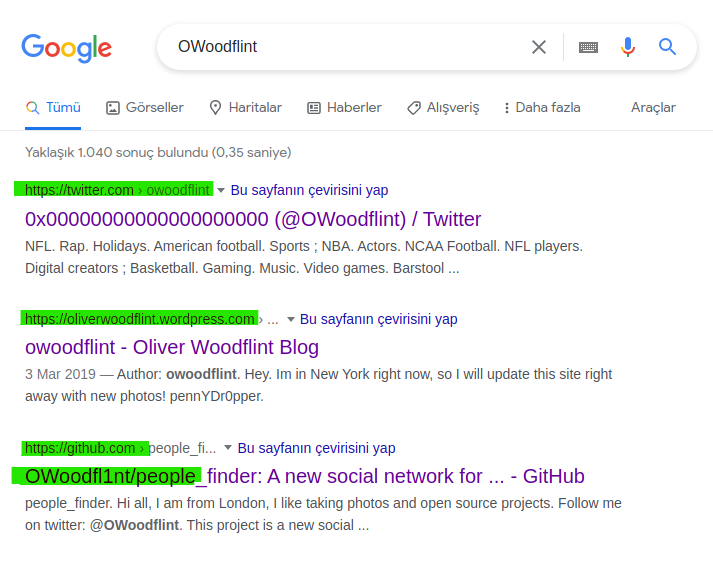

Bu kullanıcı adını tarayıcıda aratalım.

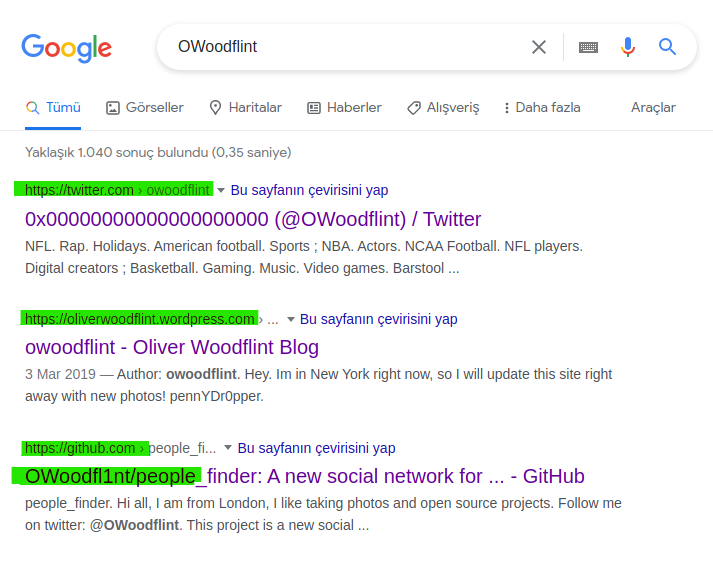

Gördüğünüz gibi önümüze şahıs ile alakalı Twitter hesabı, Blog sayfası ve github projesi çıktı.

Twitter hesabına göz atalım.

Görüldüğü üzere hesabın profil fotoğrafında bir kedi var ve ilk sorumuzda da kullanıcının avatarının ne olduğunu sordulduğundan, soruya aşağıdaki gibi Cat cevabını verip birinci soruyu geçiyoruz.

İkinci soruya geçmeden twitter hesabında fark ettiğimiz iki adet tweet var. Bunlar ne ola ki?

2 - Bu kişi hangi şehirde yaşamakta? (What city is this person in?)

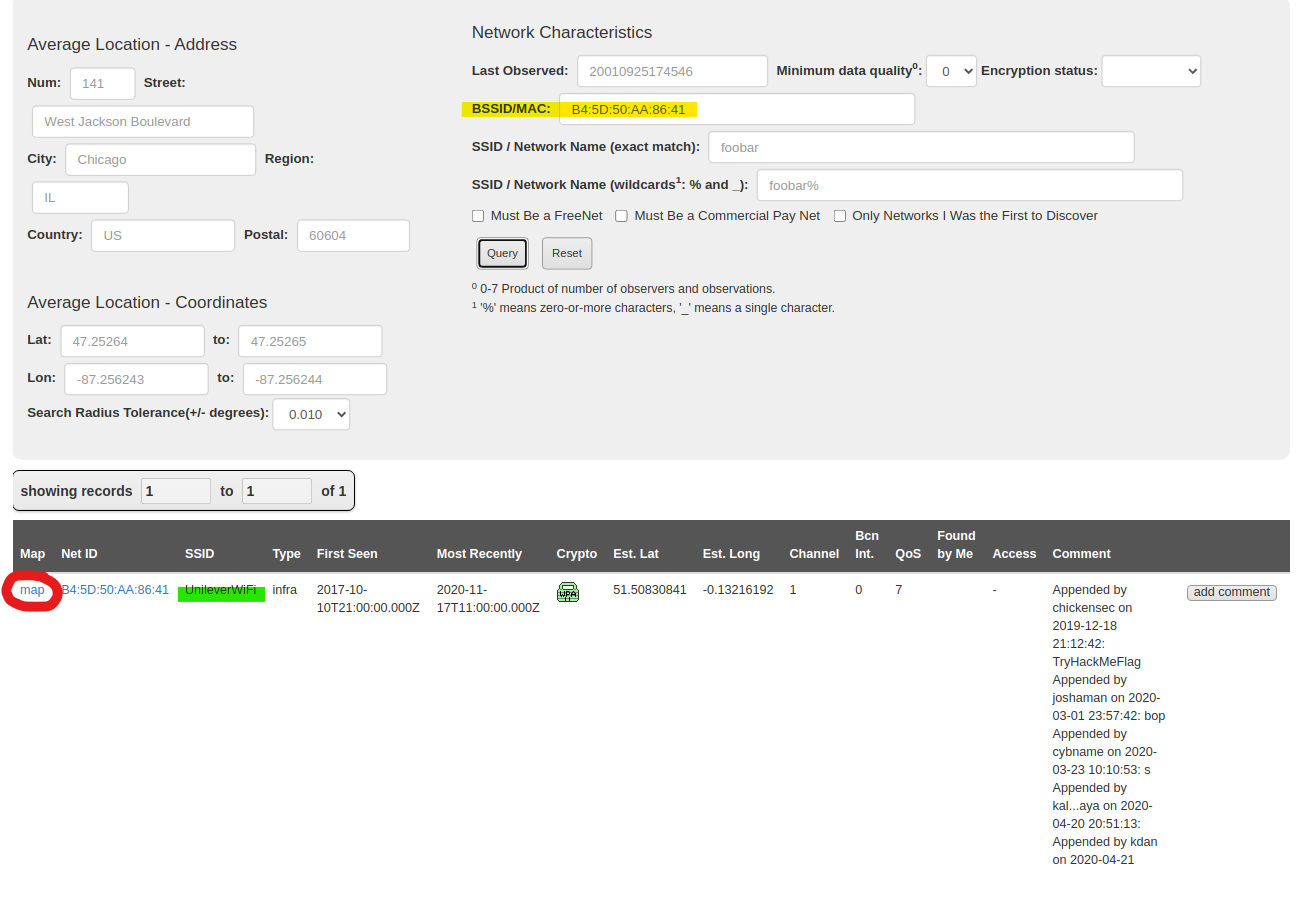

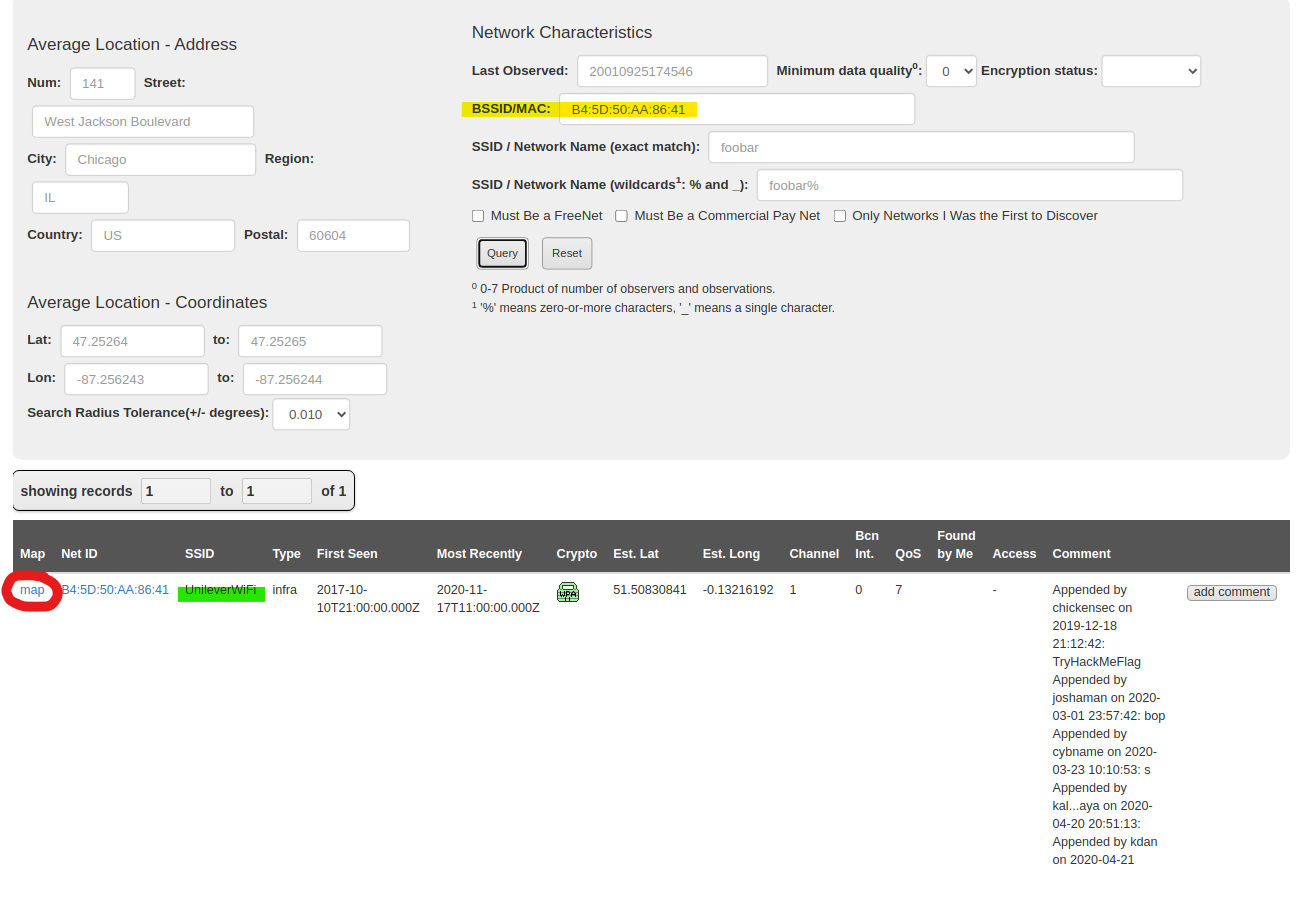

Evet gördüğünüz gibi az önce dikkatimizi çeken iki tweetten alttakinde BSSID bilgisi verilmiş.

Bu id yi wigle.net üzerinden taratarak konum ve farklı bilgilere erişebiliyoruz.

Siteye girdikten sonra gelişmiş arama kısmına girip BSSID/MAC bölümüne tweetten almış olduğumuz id yi yapıştırıyoruz.

Arattıktan sonra önümüze SSID,Konum bilgisi gibi veriler geliyor.

Konumda Londra gözüküyor.

Sorumuzun cevabını yazıp bir sonraki soruya geçiyoruz.

3- Bu kişinin bağlandığı WAP'ın SSID'si nedir? (Whats the SSID of the WAP he connected to?)

Bu sorunun cevabı da az önce yaptığımız taramada vardı. SSID bölümünü kopyalayıp cevap bölümüne giriyoruz.

4 - Şahsın kişisel e-posta adresi nedir? (What is his personal email address?)

Bu bilgiye erişmek için artık twitterdan çıkıp diğer sonuçlara göz atmamız gerekiyor.

Blog sayfasında böyle bir veri yok fakat github a girdiğiniz anda mail gözünüze çarpıyor.

Maili cevap bölümüne girdikten sonra devam ediyoruz.

5 - E-posta adresini hangi sitede buldun? (What site did you find his email address on?)

Github

E posta adresini github da bulduk bu nedenle cevaba github yazıp devam ediyoruz.

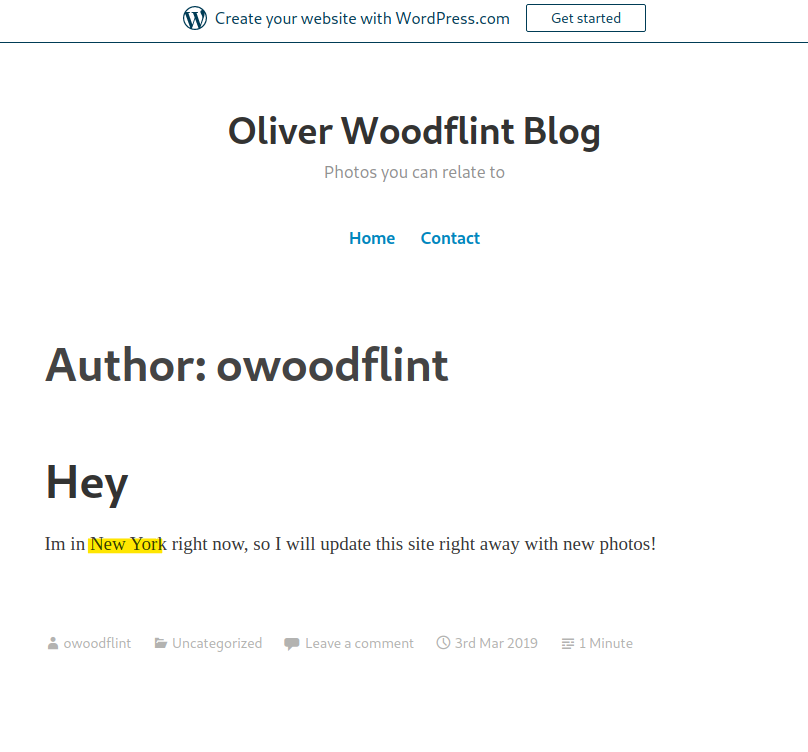

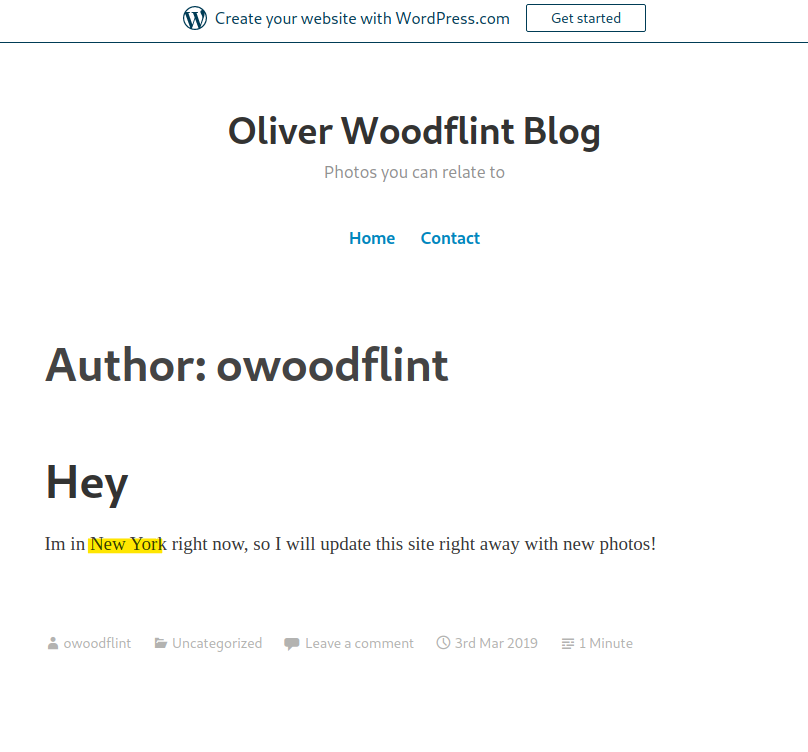

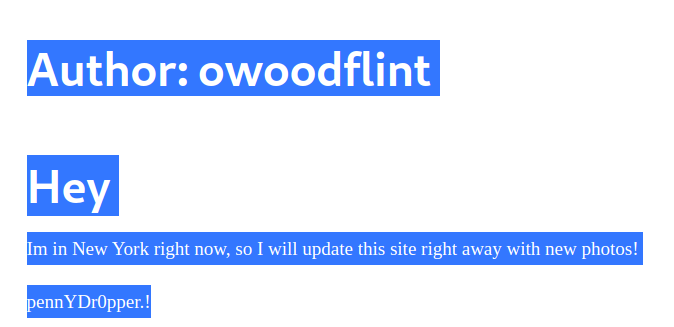

6 - Şahıs tatilde nereye gitti? (Where has he gone on holiday?)

Evet bunun blog sayfasında olduğu çok belli. Girdiğimiz anda New York bize göz kırpıyor. Londra da yaşadığını bildiğimizden New York a tatile gittiğini biliyoruz.

Cevap kısmına New York yazıp devam ediyoruz.

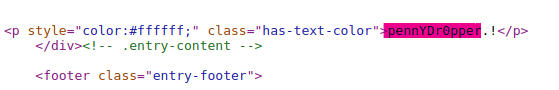

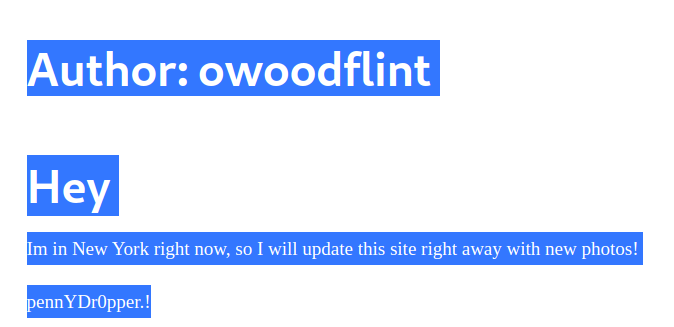

7 - Şahsın şifresi nedir? (What is this persons password?)

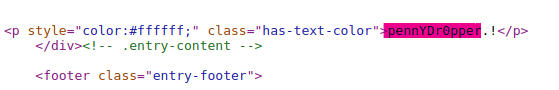

Şu ana kadar herhangi bir şifreye rastlamadık. Şifre olabilecek şeyleri de denedik fakat işe yaramadı. Peki bu şifre nerede?

Ben de burayı çözemediğimden internetten yardım aldmıştım ve 2 çözümümde de sayfa kaynağını incele diyerek blog sayfasında gizlenmiş şifreyi buldum.

Fakat kolay yolu blog sayfasındaki yazıları mouse ile seçmekte.

Şifreyi de kopyalayıp cevaba yapıştırıyoruz. Ve makineyi çözdük.

++İngilizce Altyazılı Videolu Anlatım++

Hepinize merhaba TürkHackTeam ailesi. Bu konumda sizlerle birlikte TryHackMe de yer alan OhSINT adlı makineyi çözeceğiz.

Makine isminden de anlaşıldığı gibi OSINT(Open Source Intelligence) yani Açık Kaynak İstihbaratı yöntemlerini kullanarak kişinin birçok verisine erişmemizi sağlıyor.

Makineye geçmeden önce OSINT den kısaca bahsedelim.

OSINT halka açık kaynaklardan istihbarat niteliği taşıyan bilgi toplama faaliyetidir.

Bir hedefe saldırı yapılırken kişi hakkında pasif bilgi toplamak, eylemi kolaylaştırmakta ve hızlandırmaktadır. Bu nedenle pentestlerde önemli bir noktadır.

Giriş

Elimizde bize verilen bir resim var.

Bahsettiğim resim aşağıda da görüğünüz üzere Windows XP wallpaper ı. O zaman daha da uzatmadan ilk sorumuz ile başlayalım.

1- Bu kullanıcının avatarı nedir? (What is this users avatar of?)

Evet sorulan soru ve resmin hiçbir alakası yok. Elimizdeki resimden bilgi çıkarmak için exiftool aracını indirmemiz gerekiyor.

İndirme komutu şu şekide.

apt install exiftool

Toolu indirdikten sonra elimizdeki resimi toola taratmamız gerekiyor. Sırasıyla aşağıdaki komutları giriyoruz.

cd Downloads lsBuradan jpg formatında indirdiğimiz dosyanın ismini kopyalıyoruz.

Sonrasında tarama komutunu giriyoruz.

exiftool WindowsXP.jpg

Gördüğünüz gibi resim hakkında birçok veriye eriştik. Burayı incelediğimizde Copyright yani telif hakkı bölümünde bir kullanıcı adı var.

Bu kullanıcı adını tarayıcıda aratalım.

Gördüğünüz gibi önümüze şahıs ile alakalı Twitter hesabı, Blog sayfası ve github projesi çıktı.

Twitter hesabına göz atalım.

Görüldüğü üzere hesabın profil fotoğrafında bir kedi var ve ilk sorumuzda da kullanıcının avatarının ne olduğunu sordulduğundan, soruya aşağıdaki gibi Cat cevabını verip birinci soruyu geçiyoruz.

İkinci soruya geçmeden twitter hesabında fark ettiğimiz iki adet tweet var. Bunlar ne ola ki?

2 - Bu kişi hangi şehirde yaşamakta? (What city is this person in?)

Evet gördüğünüz gibi az önce dikkatimizi çeken iki tweetten alttakinde BSSID bilgisi verilmiş.

Bu id yi wigle.net üzerinden taratarak konum ve farklı bilgilere erişebiliyoruz.

Siteye girdikten sonra gelişmiş arama kısmına girip BSSID/MAC bölümüne tweetten almış olduğumuz id yi yapıştırıyoruz.

Arattıktan sonra önümüze SSID,Konum bilgisi gibi veriler geliyor.

Konumda Londra gözüküyor.

Sorumuzun cevabını yazıp bir sonraki soruya geçiyoruz.

3- Bu kişinin bağlandığı WAP'ın SSID'si nedir? (Whats the SSID of the WAP he connected to?)

Bu sorunun cevabı da az önce yaptığımız taramada vardı. SSID bölümünü kopyalayıp cevap bölümüne giriyoruz.

4 - Şahsın kişisel e-posta adresi nedir? (What is his personal email address?)

Bu bilgiye erişmek için artık twitterdan çıkıp diğer sonuçlara göz atmamız gerekiyor.

Blog sayfasında böyle bir veri yok fakat github a girdiğiniz anda mail gözünüze çarpıyor.

Maili cevap bölümüne girdikten sonra devam ediyoruz.

5 - E-posta adresini hangi sitede buldun? (What site did you find his email address on?)

Github

E posta adresini github da bulduk bu nedenle cevaba github yazıp devam ediyoruz.

6 - Şahıs tatilde nereye gitti? (Where has he gone on holiday?)

Evet bunun blog sayfasında olduğu çok belli. Girdiğimiz anda New York bize göz kırpıyor. Londra da yaşadığını bildiğimizden New York a tatile gittiğini biliyoruz.

Cevap kısmına New York yazıp devam ediyoruz.

7 - Şahsın şifresi nedir? (What is this persons password?)

Şu ana kadar herhangi bir şifreye rastlamadık. Şifre olabilecek şeyleri de denedik fakat işe yaramadı. Peki bu şifre nerede?

Ben de burayı çözemediğimden internetten yardım aldmıştım ve 2 çözümümde de sayfa kaynağını incele diyerek blog sayfasında gizlenmiş şifreyi buldum.

Fakat kolay yolu blog sayfasındaki yazıları mouse ile seçmekte.

Şifreyi de kopyalayıp cevaba yapıştırıyoruz. Ve makineyi çözdük.

++İngilizce Altyazılı Videolu Anlatım++

Son düzenleme: