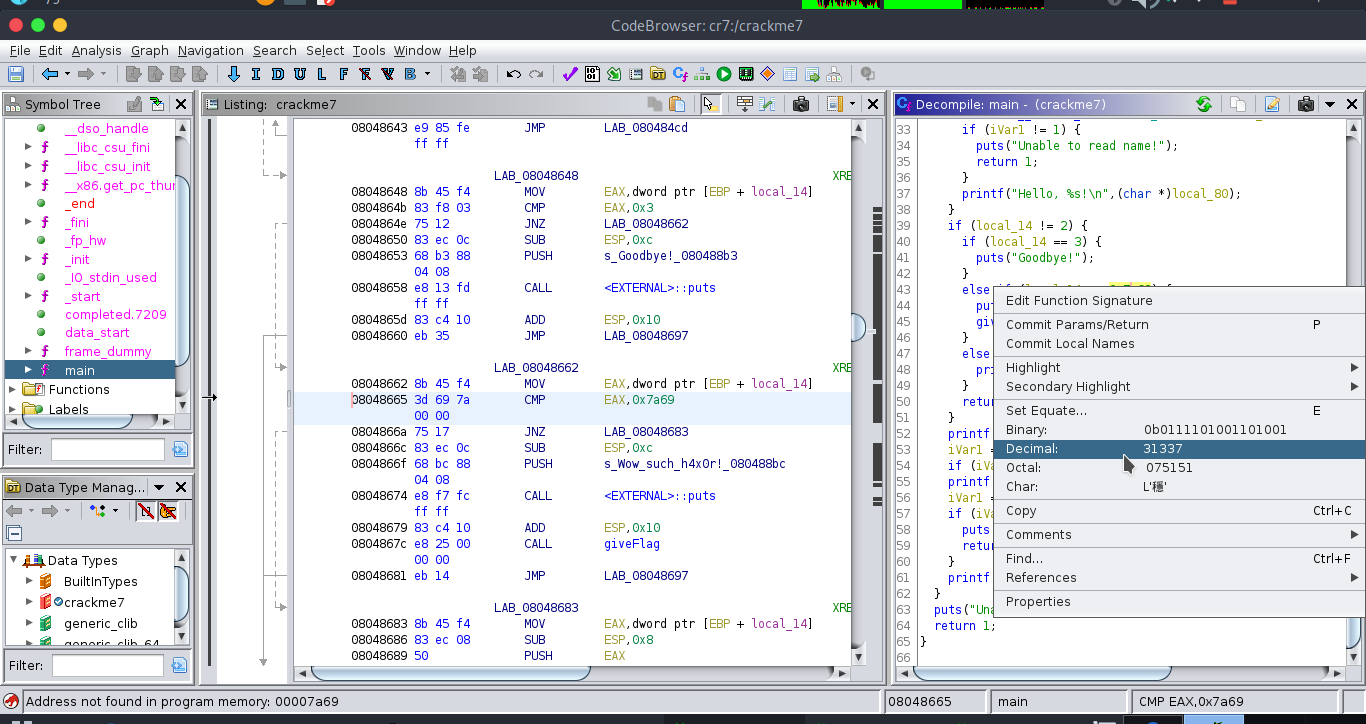

Hepinize merhaba değerli THT üyeleri. Bu konumda sizlere yarım kalmış olan TryHackMe - Reversing ELF odasını bitireceğiz. Bir önceki konuma ulaşmak için tıklayınız.

Reversing ELF 2

ROOM

__________________________________________________________________________________

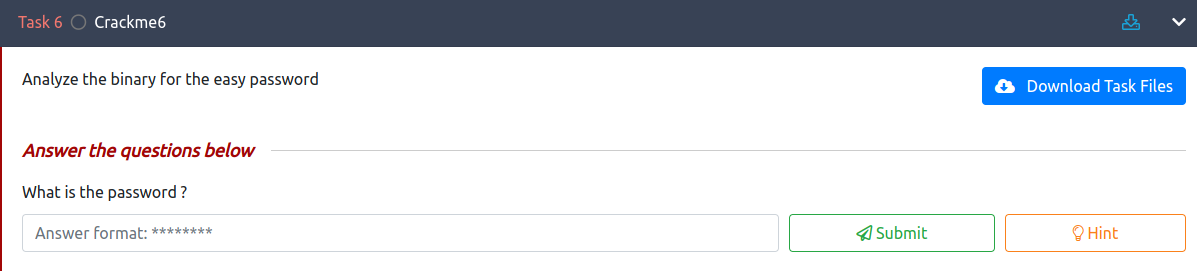

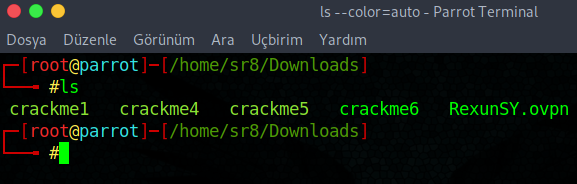

Sorumuzda bize şifre nedir? diye sormaktadır. Çözümümüze başlamak için öncelikle sağ üst tarafta bulunan dosyamızı indiriyoruz. İndirdikten sonra terminal ekranımızı açıyor;

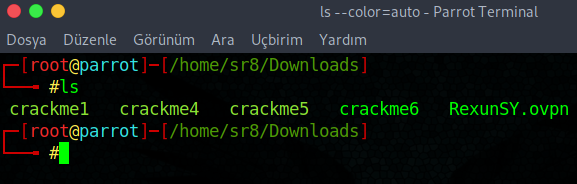

yazıp indirilenler klasörümüze geçiyoruz. Ardından da;

komutumuz ile indirilenler klasörünü listeliyoruz.

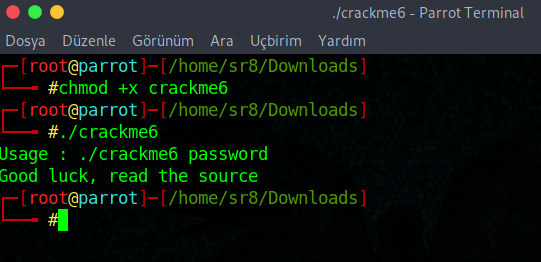

Gördüğümüz üzere crackme6 isimli dosyamız bulunmakta. Programımıza öncelikle;

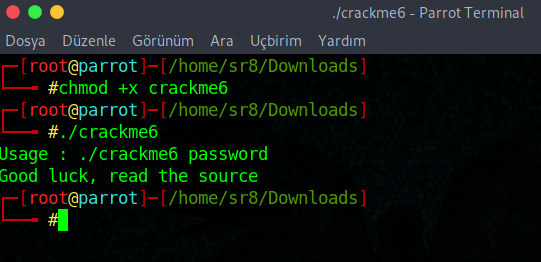

komutumuzu kullanıp yetki veriyoruz. Şimdi ise çalıştıracağız;

Gördüğünüz üzere giriş sağlayamamaktayız. Ancak elimizde ki olan ipucumuzda bize kaynağı incelememizi söylemekte. Kaynağı incelemek için ben Ghidra aracını kullanacağım. CTF çözümü konusu olduğu için resimler ile tek tek anlatmak yerine adım adım hangi işlemleri uygulayacağımı söyleceğim ancak merak etmeyin konumun sonuna ghidra aracımızın nasıl kullanıldığını öğrenmenize yarıyıcak bir video bırakacağım.

' Ghidra aracımızı açıyoruz.

' Yeni bir proje oluşturuyoruz.

' crackme6 dosyamızı içeri aktarıyoruz.

' crackme6 dosyasını ejderhaya sürükleyin.

' Analiz izni verin.

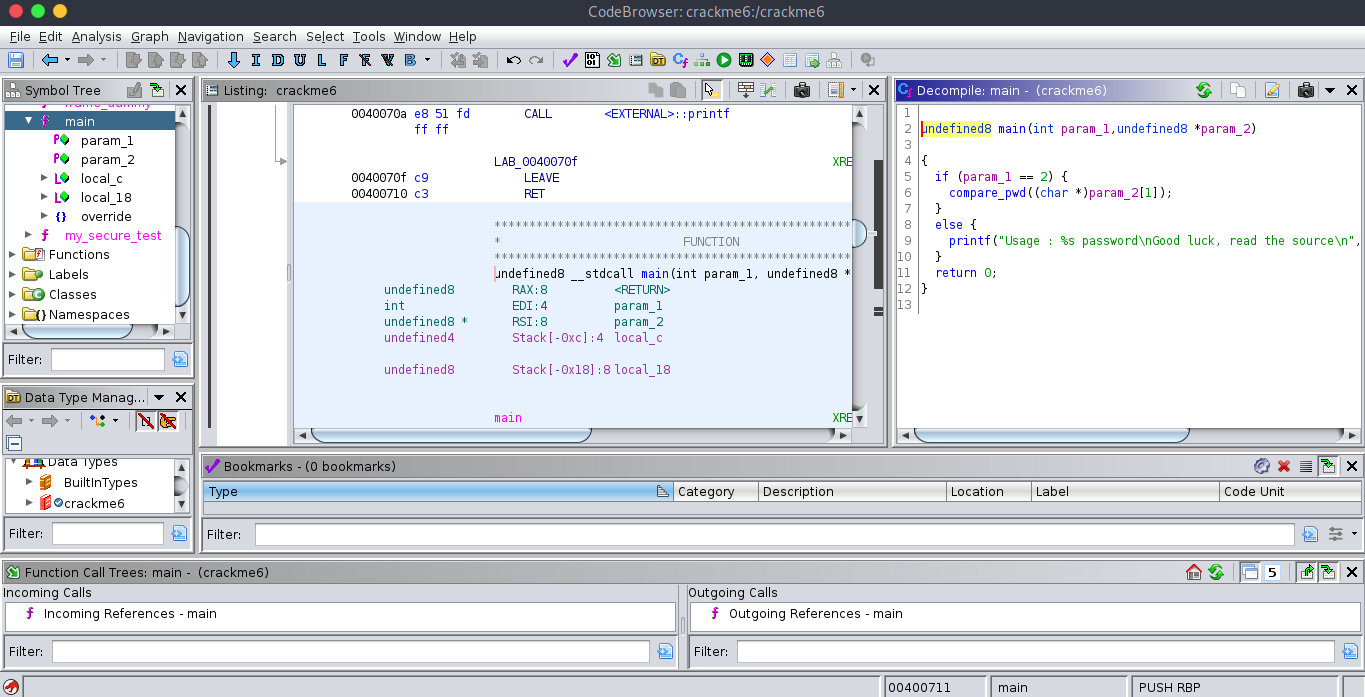

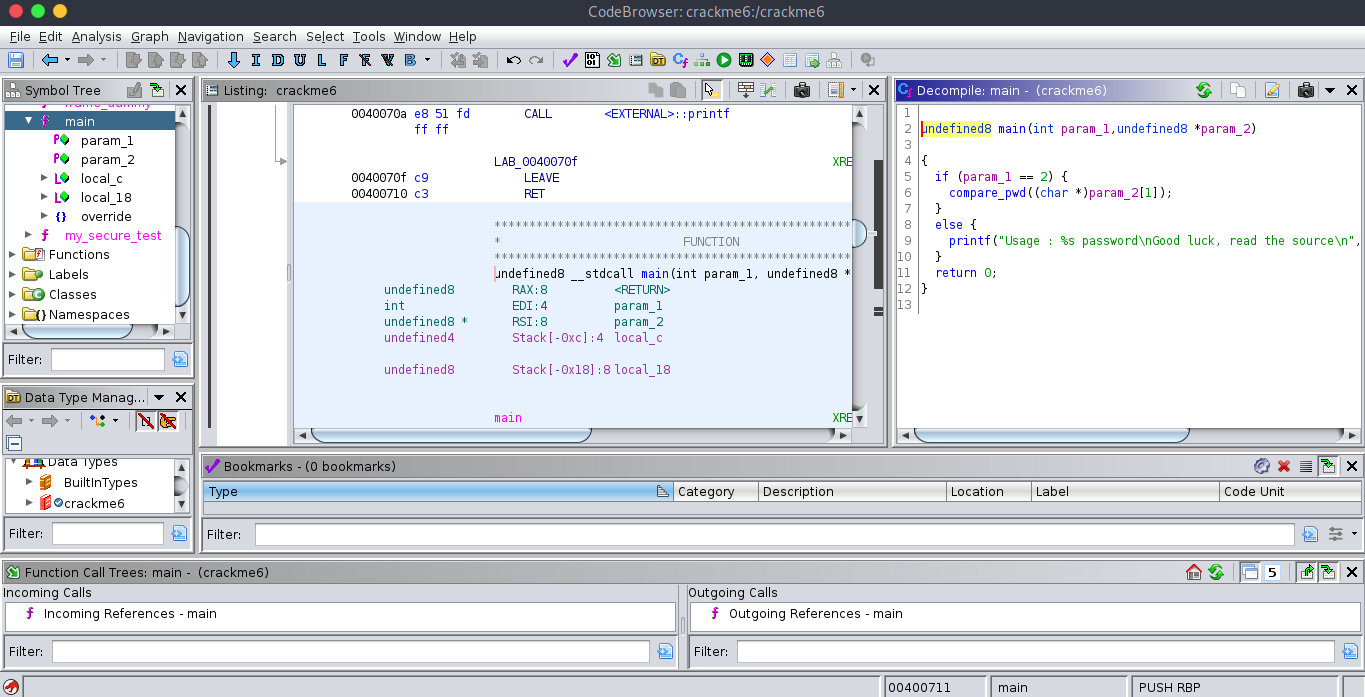

Analizimi başlattığımızda;

Ekranda sol üst tarafta bulunan sembol ağacı bölümümden main klasörüne giriyoruz. Giriş yaptığımız zaman iste sağ tarafta bulunmakta olan kod çözücü bölümünde açılıcaktır.

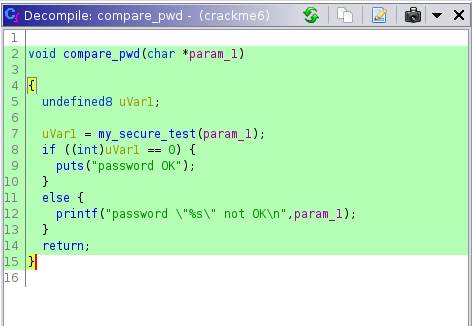

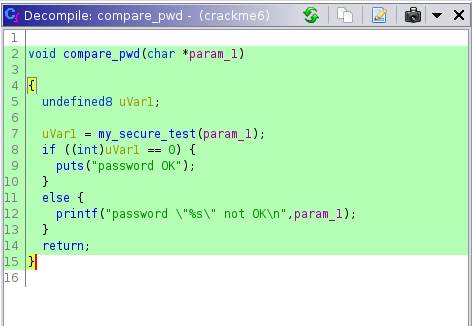

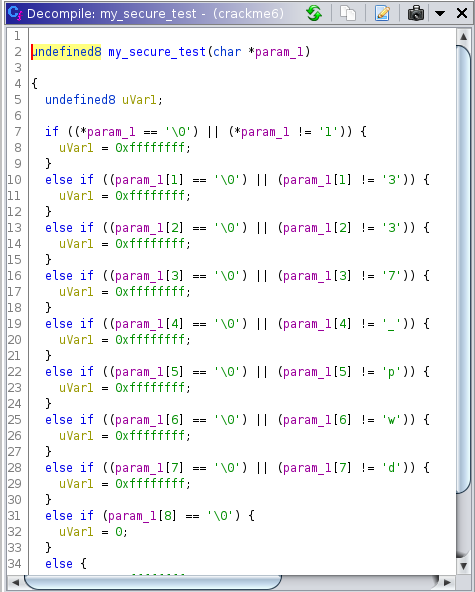

compare_pwd adında bir işlev görmekteyiz. Daha derin inceleme yapabilmek için üstüne çift tıklayalım.

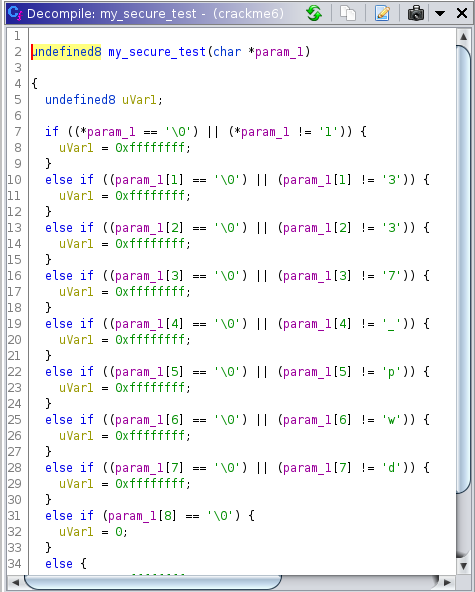

İçine girdik, şimdi de aynı şey my_secure_test faktörü içinde yapıyoruz.

Şifremiz ortaya çıktı. Eğer sizlerde dikkatli bir şekilde incelerseniz yapılmış olunan şey girişimizin her karakterini yinelemek ve onu şifrede aynı konumdaki karakterle birer birer karşılaştırmak.

Parametrelerimizi takip ettiğimiz zaman şifremizi de bulmuş oluyoruz.

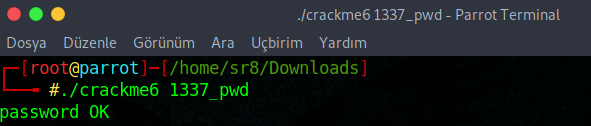

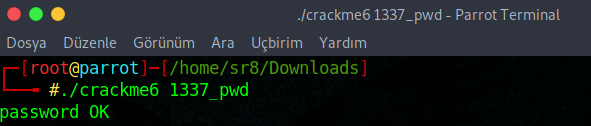

Hemen terminale geri dönüp dosyamızı tekrardan açmayı deniyoruz.

Evet şifremiz doğru böylelikle 6. sorumuzuda cevapladık.

________________________________________________________________________________

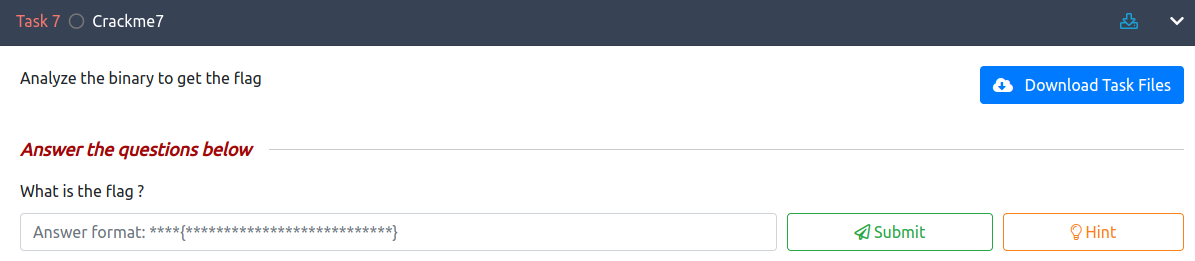

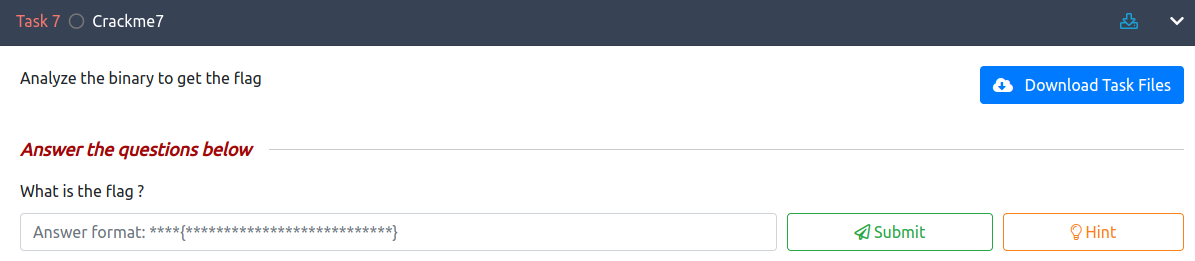

Bu sefer ise bizden bayrağı bulmamızı istiyor. Aynı adımları tekrarlıyıcağız arkadaşlar. Dosyamızı indiriyor, terminalimizi açıp yetki veriyor ardından da çalıştırıyoruz.

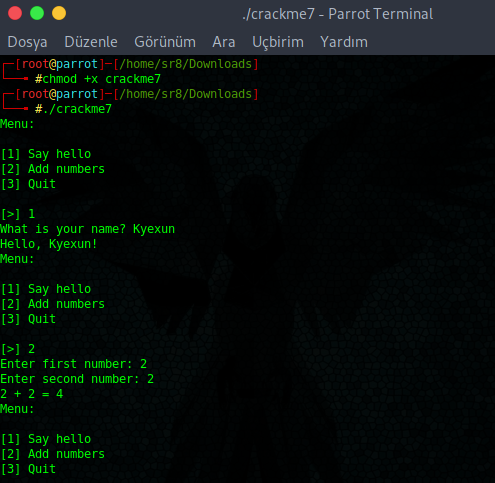

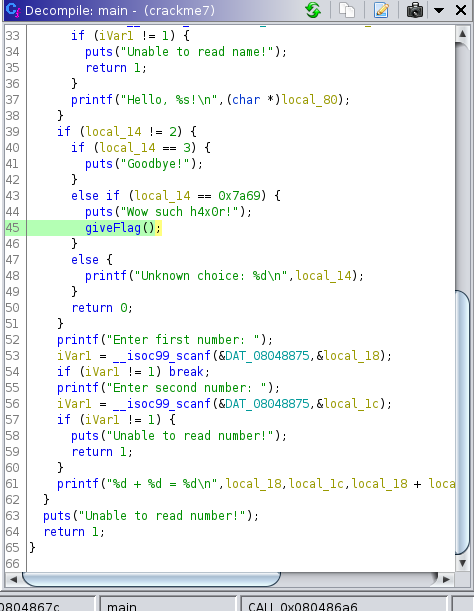

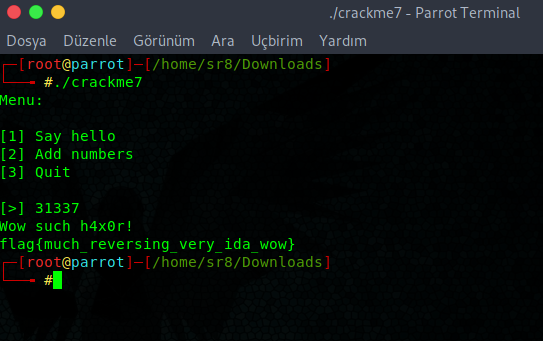

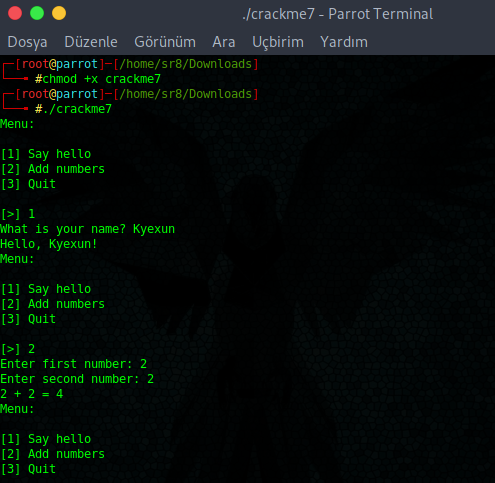

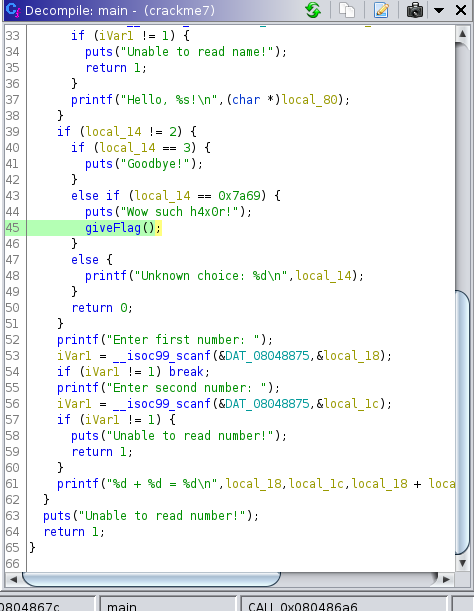

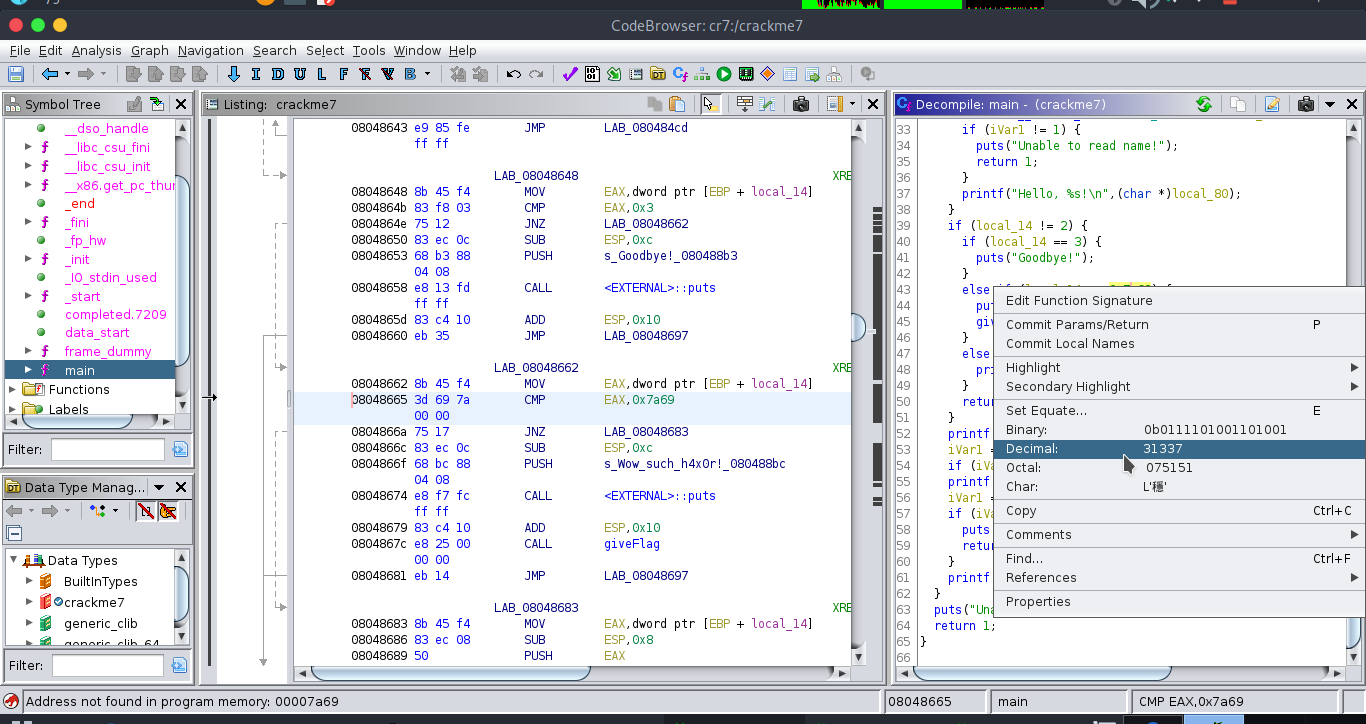

Karşımıza birkaç seçenek bulunan bir menü ekranı geliyor. Kurcalamamıza rağmen hala yapacak birşey bulamadık. Tekrardan Ghidra aracımıza dönüyor ve main faktörünü inceliyoruz.

Yavaş yavaş incelerken dikkatimizi giveFlag 46. hattaki arama dikkatimizi çekiyor. Bir üstünde ise de değişkenimizin local_14 ile karşılaştırdığıda gözümüze çarpıyor. Daha ileride 20. hatta, scanf()menü seçimimizi alan ve içinde saklayan bir çağrı var local_14. Şimdi tek yapmamız gereken 0x7a60, gizli menü seçeneğini belirlemek için onaltılıdan onluya dönüştürmek. Ghidra aracımızla bu işlemi yapmamız mümkündür. Üzerine gelip sağ tık yapmak yeterli olucaktır.

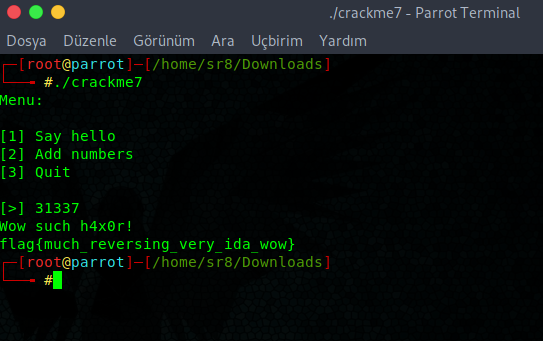

Hemen terminal ekranımızda karşımıza çıkan menüye dönüp bu sayıları girelim.

Bayrağımıza ulaşıyor 7. sorumuzuda böylelikle cevaplamış oluyoruz.

________________________________________________________________________________

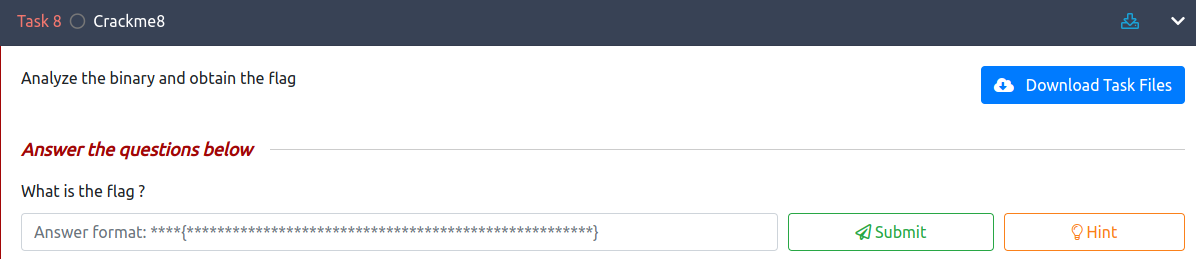

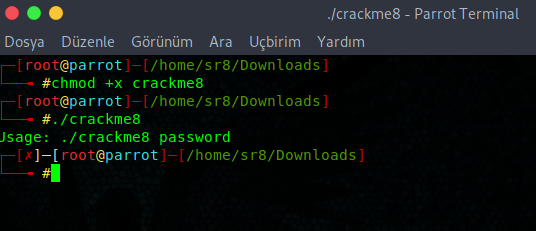

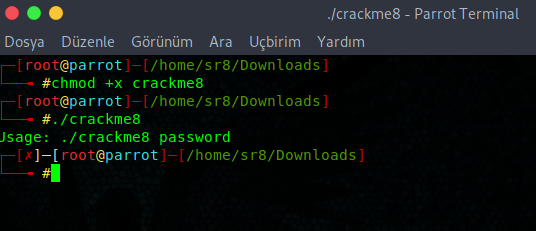

Son sorumuza geldik arkadaşlar. Tekrardan bizden bayrağı bulmamızı istemektedir. Artık öğrenmiş olmalısınız bir önceki adımları tekrarlıyoruz.

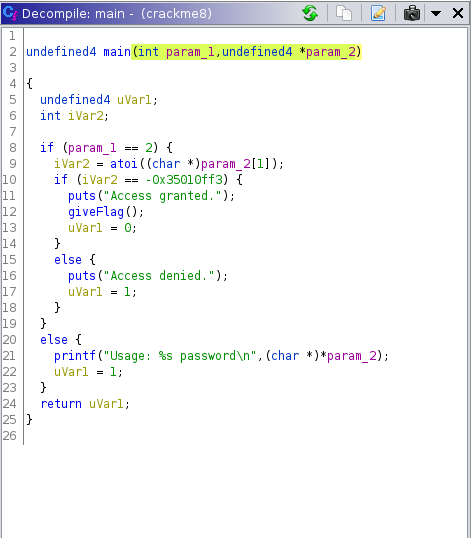

Şaşırdık mı? Tabiki de hayır laf kalabalığı yapmaya gerek yok. Ghidra aracımızı açıyor main faktörümüzü inceliyoruz.

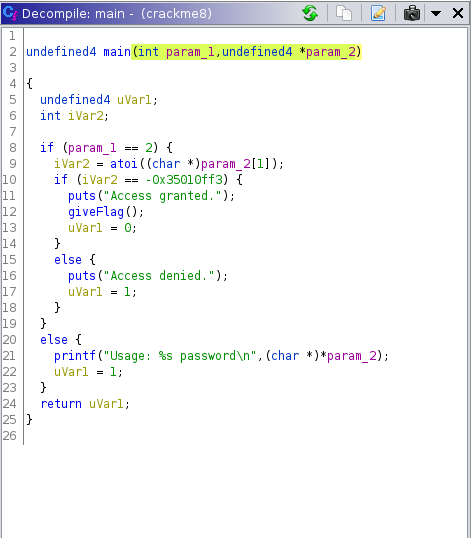

İlk argüman programımız ad ve şifreden ibarettir. Okumamızı kolaylaştırmak için de birkaç şeyi değiştirmeye ne dersiniz?

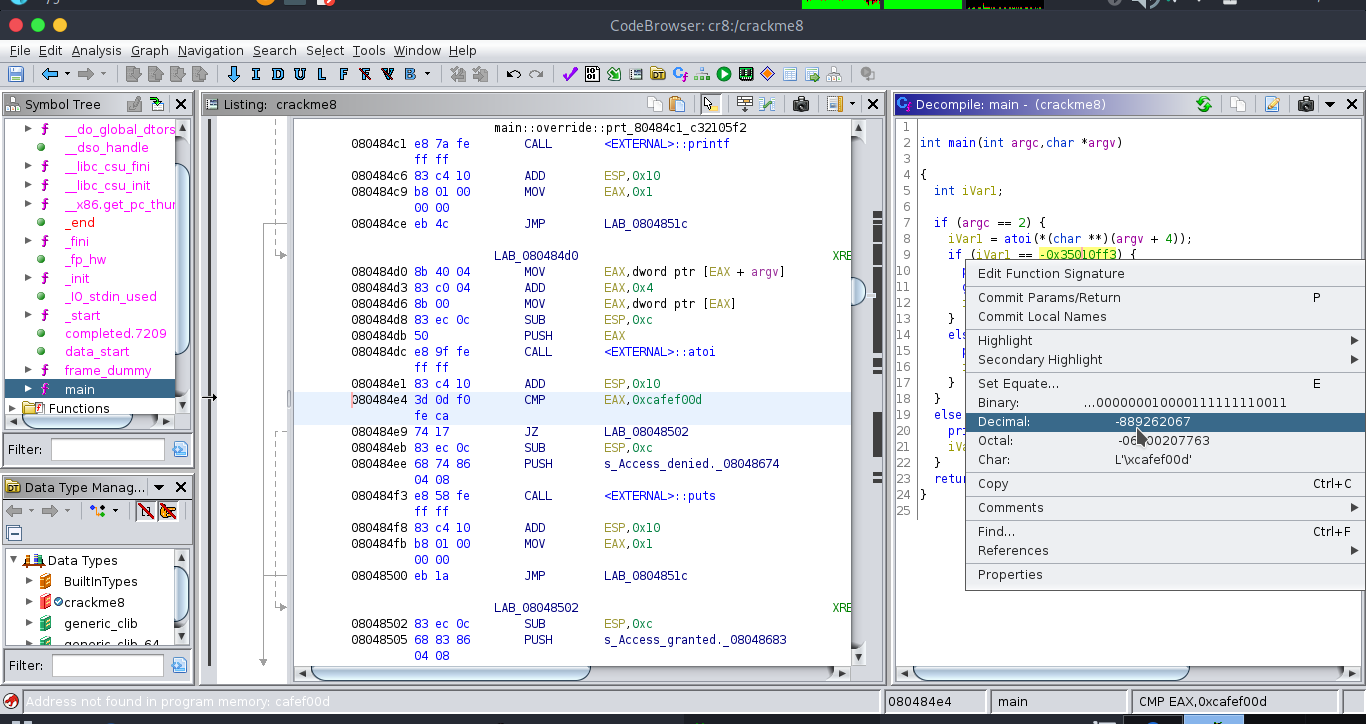

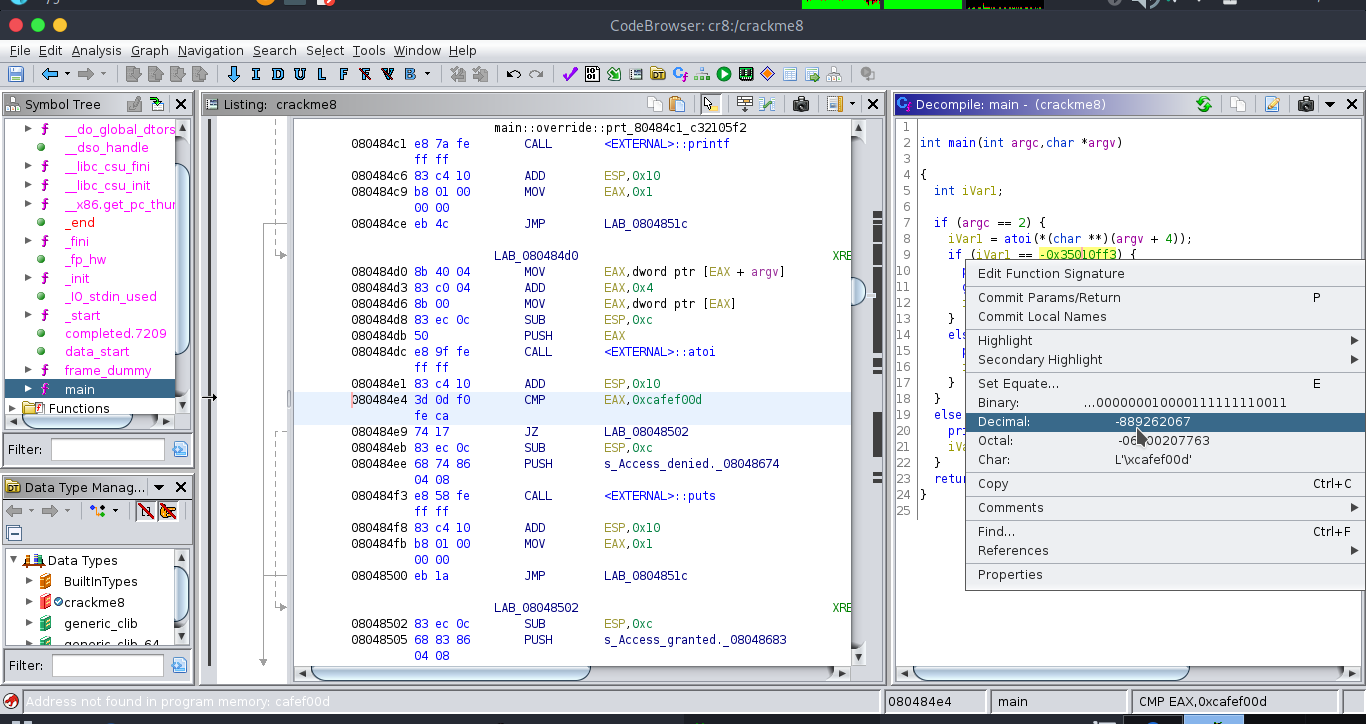

Ardından ise -0x35010ff3 adlı yere geliyor ve tekrardan sağ tık yapıyoruz.

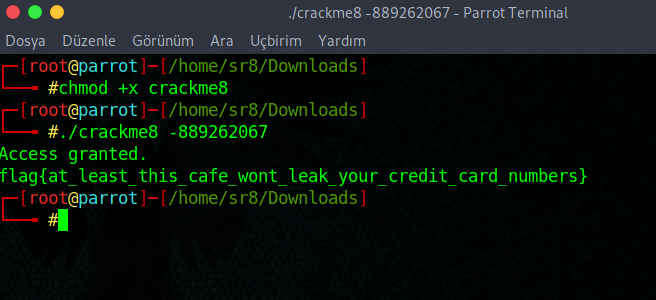

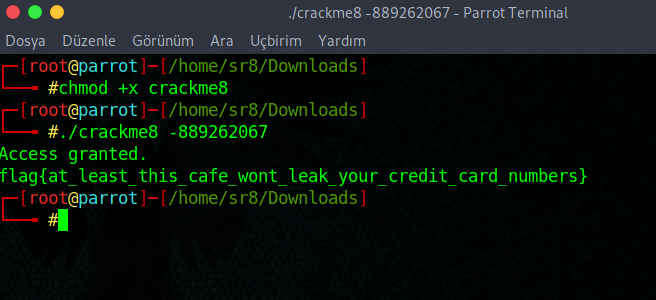

Bayrağımızı buluyor...

Son sorumuzu da cevaplamış oluyoruz.

NSA'in bile kullanımını sürdürdüğü tersine mühendislik aracı olan Ghidra Nasıl kurulur? -- Nedir?

Reversing ELF 2

ROOM

__________________________________________________________________________________

Sorumuzda bize şifre nedir? diye sormaktadır. Çözümümüze başlamak için öncelikle sağ üst tarafta bulunan dosyamızı indiriyoruz. İndirdikten sonra terminal ekranımızı açıyor;

cd Downlandsyazıp indirilenler klasörümüze geçiyoruz. Ardından da;

lskomutumuz ile indirilenler klasörünü listeliyoruz.

Gördüğümüz üzere crackme6 isimli dosyamız bulunmakta. Programımıza öncelikle;

chmod +x crackme6komutumuzu kullanıp yetki veriyoruz. Şimdi ise çalıştıracağız;

./crackme6

Gördüğünüz üzere giriş sağlayamamaktayız. Ancak elimizde ki olan ipucumuzda bize kaynağı incelememizi söylemekte. Kaynağı incelemek için ben Ghidra aracını kullanacağım. CTF çözümü konusu olduğu için resimler ile tek tek anlatmak yerine adım adım hangi işlemleri uygulayacağımı söyleceğim ancak merak etmeyin konumun sonuna ghidra aracımızın nasıl kullanıldığını öğrenmenize yarıyıcak bir video bırakacağım.

' Ghidra aracımızı açıyoruz.

' Yeni bir proje oluşturuyoruz.

' crackme6 dosyamızı içeri aktarıyoruz.

' crackme6 dosyasını ejderhaya sürükleyin.

' Analiz izni verin.

Analizimi başlattığımızda;

Ekranda sol üst tarafta bulunan sembol ağacı bölümümden main klasörüne giriyoruz. Giriş yaptığımız zaman iste sağ tarafta bulunmakta olan kod çözücü bölümünde açılıcaktır.

compare_pwd adında bir işlev görmekteyiz. Daha derin inceleme yapabilmek için üstüne çift tıklayalım.

İçine girdik, şimdi de aynı şey my_secure_test faktörü içinde yapıyoruz.

Şifremiz ortaya çıktı. Eğer sizlerde dikkatli bir şekilde incelerseniz yapılmış olunan şey girişimizin her karakterini yinelemek ve onu şifrede aynı konumdaki karakterle birer birer karşılaştırmak.

Parametrelerimizi takip ettiğimiz zaman şifremizi de bulmuş oluyoruz.

1337_pwdHemen terminale geri dönüp dosyamızı tekrardan açmayı deniyoruz.

./crackme6 1337_pwd

Evet şifremiz doğru böylelikle 6. sorumuzuda cevapladık.

________________________________________________________________________________

Bu sefer ise bizden bayrağı bulmamızı istiyor. Aynı adımları tekrarlıyıcağız arkadaşlar. Dosyamızı indiriyor, terminalimizi açıp yetki veriyor ardından da çalıştırıyoruz.

Karşımıza birkaç seçenek bulunan bir menü ekranı geliyor. Kurcalamamıza rağmen hala yapacak birşey bulamadık. Tekrardan Ghidra aracımıza dönüyor ve main faktörünü inceliyoruz.

Yavaş yavaş incelerken dikkatimizi giveFlag 46. hattaki arama dikkatimizi çekiyor. Bir üstünde ise de değişkenimizin local_14 ile karşılaştırdığıda gözümüze çarpıyor. Daha ileride 20. hatta, scanf()menü seçimimizi alan ve içinde saklayan bir çağrı var local_14. Şimdi tek yapmamız gereken 0x7a60, gizli menü seçeneğini belirlemek için onaltılıdan onluya dönüştürmek. Ghidra aracımızla bu işlemi yapmamız mümkündür. Üzerine gelip sağ tık yapmak yeterli olucaktır.

Hemen terminal ekranımızda karşımıza çıkan menüye dönüp bu sayıları girelim.

Bayrağımıza ulaşıyor 7. sorumuzuda böylelikle cevaplamış oluyoruz.

________________________________________________________________________________

Son sorumuza geldik arkadaşlar. Tekrardan bizden bayrağı bulmamızı istemektedir. Artık öğrenmiş olmalısınız bir önceki adımları tekrarlıyoruz.

Şaşırdık mı? Tabiki de hayır laf kalabalığı yapmaya gerek yok. Ghidra aracımızı açıyor main faktörümüzü inceliyoruz.

İlk argüman programımız ad ve şifreden ibarettir. Okumamızı kolaylaştırmak için de birkaç şeyi değiştirmeye ne dersiniz?

int main(int argc, char *argv)Ardından ise -0x35010ff3 adlı yere geliyor ve tekrardan sağ tık yapıyoruz.

Bayrağımızı buluyor...

Son sorumuzu da cevaplamış oluyoruz.

NSA'in bile kullanımını sürdürdüğü tersine mühendislik aracı olan Ghidra Nasıl kurulur? -- Nedir?