Wazuh Nedir?

Wazuh açık kaynak kodlu bir HIDS sistemidir. HIDS (Host intrusion detection systems) bilgisayarlar ve ağlar için güvenlik yönetim sistemleri olarak açıklanabilir. HIDS amacı bulunduğu ortamı güvenlik önlemleriyle korumak, zararlı yazılımların, izinsiz girişlerin tespitini yapmaktır. Wazuh bir HIDS sistemi olduğuna göre haliyle bu dediklerimize giriyor. Güçlü bir analiz motoru olan OSSEC'in bir forku olarak doğmuştur. OSSEC OSSEC, ücretsiz, açık kaynaklı, ana bilgisayar tabanlı bir saldırı tespit sistemidir. Günlük analizi, bütünlük denetimi, Windows kayıt defteri izleme, rootkit algılama, zamana dayalı uyarı ve aktif yanıt gerçekleştirir (Wikipedia).

Wazuh Ne İşe Yarar?

Wazuh güvenlik amaçlıdır. Analiz işlemleri için üretilmiştir. Bu işlemlere örnek olarak Log analizi, dosya bütünlüğü denetimi (file integrity checking), Windows kayıt defteri izleme (Windows registry monitoring), rootkit tespiti. Özelliklede rootkit dediğimiz can sıkıcı yazılımların tespiti için oldukça güçlüdür. Bir monitoring app olmaktadır. Wazuh gibi platformlar siber güvenlik için önemli yer kaplıyor. Çoğu işletim sisteminde çalışabiliyor. Konu içinde sanal makine üzerinden wazuh kurulacak.

Wazuh uygulamasında çoğu durumu siz belirlersiniz, siz kodlarsınız. Güvenlik kurallarını siz belirlersiniz.. Tespitlerde ve analizlerde olacak kuralları siz kodlarsınız. Tabi default geliyor ama güvenlik önlemleri için kuralları yazmak ve değiştirmek gerekiyor. Wazuh bulunduğu ortamın tümünü takip edebilecek kapasitededir. Tüm dosya aktarımları, indirmeleri, işlemleri vb. bunları görür.

Wazuh Kurulumu

Kurulumu virtual box makinesi üzerinden yapacağız. Sanal makine halinde wazuh çalıştırıp ıp adresini kendi tarayıcımda açacağım böylece erişim sağlanır.

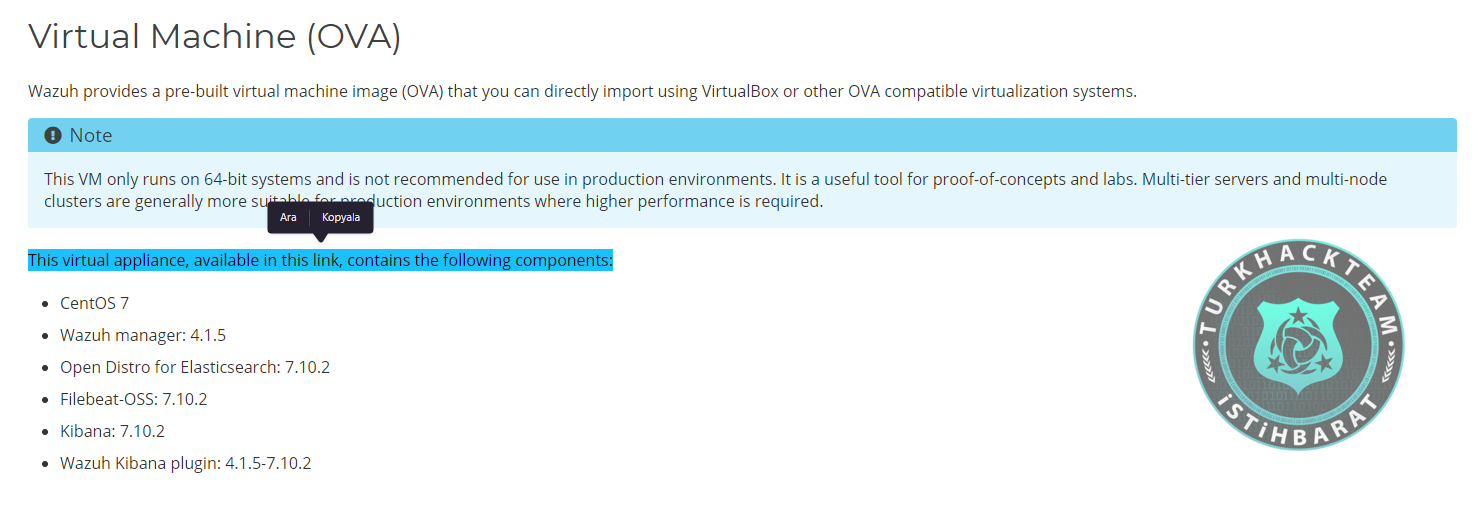

Virtual Machine (OVA) - Deployment · Wazuh 4.1 documentation

Bağlantıya gidin. Bu bağlantıda kurulum hakkında bilgiler ve wazuh versiyonları vb. verilmiş.

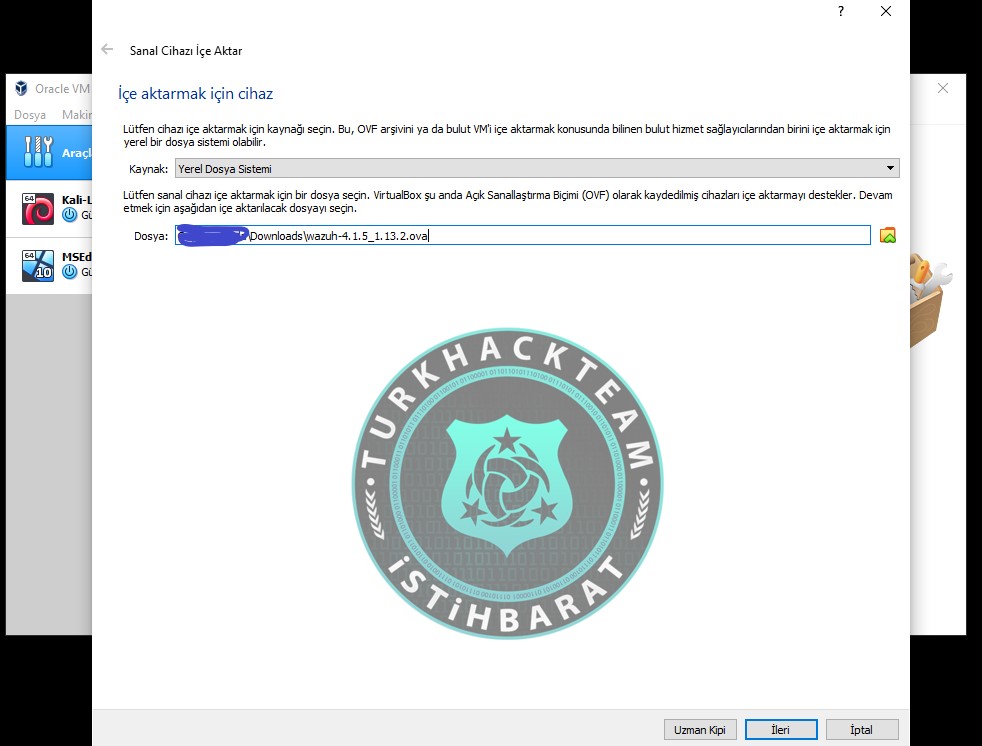

Sanal makineyi indirmek için in this link yazısına tıklayın. .ova olarak dosya inecektir. Eğer virtual box, VMware makineleriniz yoksa bu ova dosyasını çalıştıramazsınız. Çalıştırmak için ilk önce bilgisayarınıza virtual box kurabilirsiniz. Bu yükleme işlemi bittikten sonra .ova dosyasının virtual box'a kurulumuna geçelim. Virtual box'u açın. İçe aktar seçeneğine basın, gelen pencereden wazuh ova dosyasını seçin.

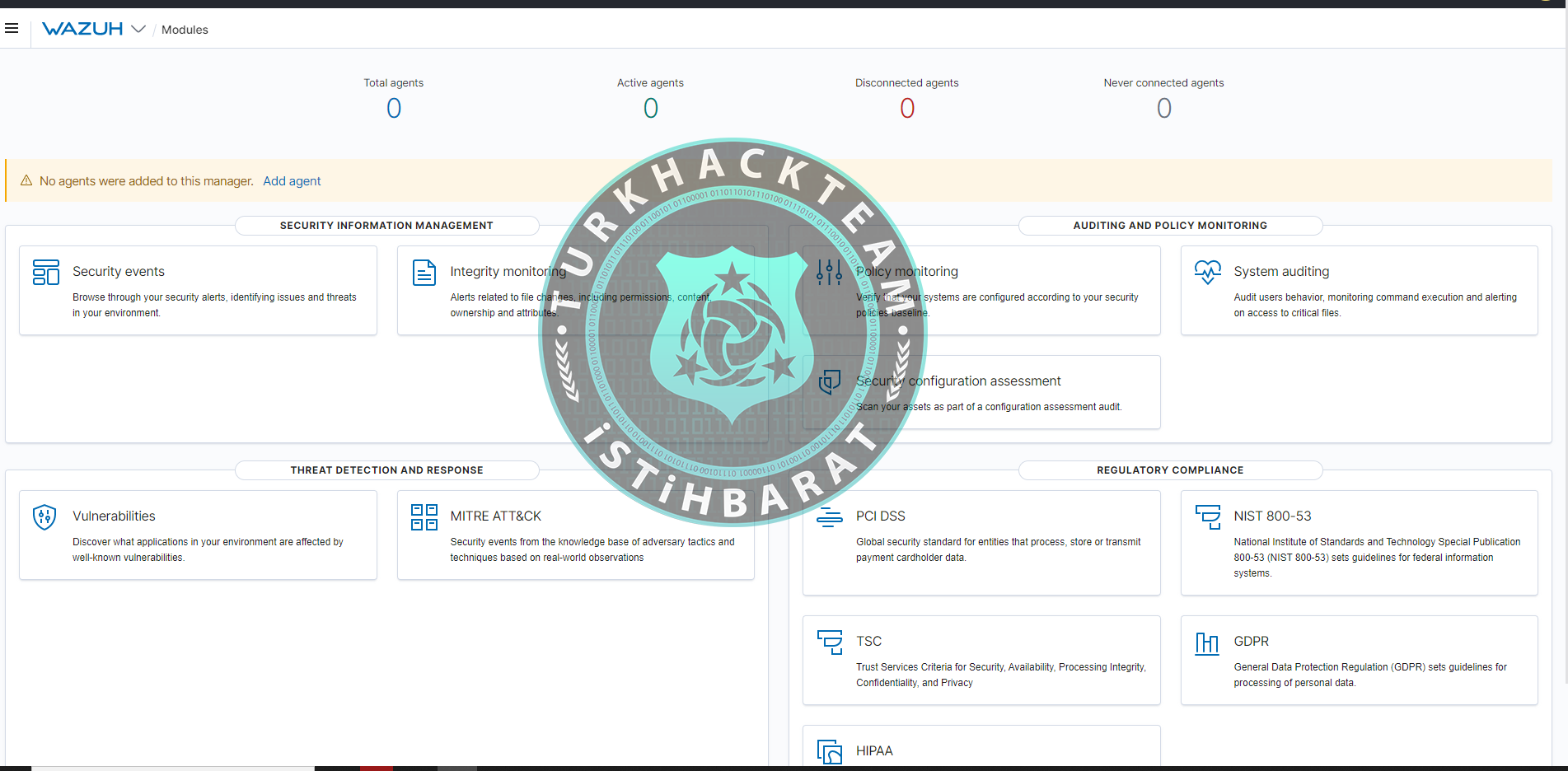

İçe aktardıktan sonra ayarlar bölümünden ram'e 2gb, cpu da 1 verebilirsiniz veya default halde de kalabilir. Başlat butonundan makineyi başlatın. Bir süre bekleyeceğiz. Sonra login olmak için bir bölüm gelecek. Username root, şifre ise wazuh. Şifreyi yazarken yazılmamış gibi görünebilir ama yazılır. Giriş yaptıktan sonra makine ıp adresini almak için ip addr yazın ve enter basın. (i) harfini yazmak için (ı) olarak basın klavye dili sebebiyle. inet kısmındaki ıp adresini google tarayıcısında açacağız. Bunu yapmadan önce makinenin ağ ayarlarının köprü bağdaştırıcısı olduğundan ve gelişmiş kısmında tümüne izin ver olduğundan emin olun. Default olarak öyle geliyor zaten. inet kısmındaki ıp adresinide https:// şeklinde yazarak açın. Muhtemelen güvenlik uyarısı verir gelişmişden siteye devam et seçeneğine tıklayın ve wazuh login arayüzü karşımıza gelecek. Username admin, şifre admin.

Wazuh ana gösterge paneline bu şekilde eriştik...

Son düzenleme: