Merhaba değerli forum üyeleri bugün sizlere Yara ile malware analizi nasıl yapılır ve yara kuralı nasıl yazılır ?

detaylı bir şekilde anlatacağım umarım faydası olur iyi okumalar.

detaylı bir şekilde anlatacağım umarım faydası olur iyi okumalar.

Yara Nedir?

YARA kuralı ise metinsel veya ikili kodlamaya dayanan kötü amaçlı yazılımların açıklamalarını oluşturarak kötü amaçlı yazılımların sınıflandırılmasını ve tespit edilmesini sağlayan kodlar bütünüdür.

Sadece zararlı yazılımların tespitinden ötesinde, sıradan dosyalardaki ikili veri kümelerindeki karmaşık altıgen dizilerindeki yapıları bulmada uzman bir araçtır."

Yara Nerede ve Niçin Kullanılır?

YARA, genellikle zararlı yazılımları tespit etmek ve sınıflandırmak amacıyla kullanılır. Zararlı yazılım analistleri, zararlı yazılımları analiz eder ve belirli özelliklere YARA kurallarını oluştururlar. Antivirüs ve sandboxlar, oluşturulan bu YARA kurallarını kullanarak dosyaları tarar ve zararlı yazılımları tespit ederler.Kullanım amacı sadece bununla sınırlı değildir. Aşağıdaki alanlarda da kullanılabilir.

- Ağ güvenliği: Ağ trafiğini izleyerek belirli zararlı etkinlikleri veya saldırıları tespit etmede kullanılabilir.

- Güvenlik Olayı Yönetimi(SIEM): Güvenli olayı yönetim sistemleri, YARA kuralı kullanarak olayları filtreleyebilir ve olayları analiz edebilir.

- Açık Kaynak İstihbaratı (OSINT): Güvenlik uzmanları, YARA kuralı kullanarak açık kaynak istihbaratı toplayabilir ve belirli zararlı yazılımların veya saldırıların izini bulabilir.

YARA Nasıl Kullanılır ?

Bir zararlı yazılımı analiz ettiniz ve o zararlıyı tanımanıza yardım edecek bulgular veya ifadeler buldunuz artık bu zararlıyı daha hızlı tanınmasını istiyorsunuz tek yapmanız gereken YARA kuralı yazmak. Bu işlem gerçekten basittir, eğer temel bir programlama bilginiz varsa hiç zorlanmayacaksınız. Şimdi bir örnekle YARA kuralı nasıl yazılıyormuş onu anlatacağım.Windows için YARA aracını indiriyoruz : YARA tool

- Boş bir metin belgesi açarak kuralı yazabiliriz.

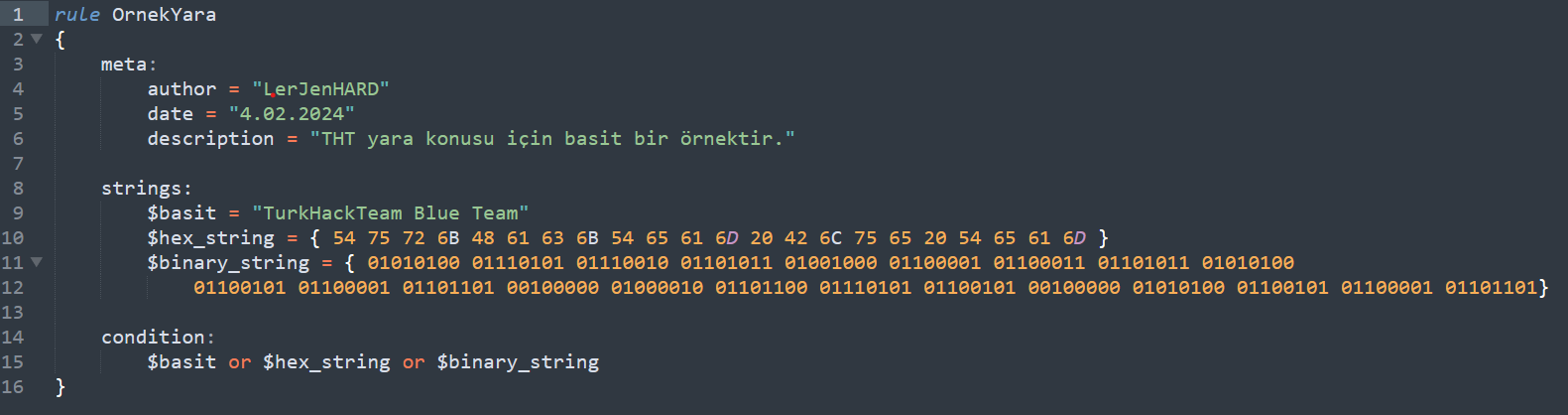

- Öncelikle bir YARA rule yazarken her zaman "rule" ifadesi başta yer alır yanına ise kuralımızın ismini veririz.

- Süslü parantez içerisinde üç adet tanım bulunur bunlar; meta,strings ve condition ifadeleridir.

- Meta, kuralı yazan kişi ve kural hakkında açıklayıcı bilgiler içerir.

- Strings, dosya içerisinde tespit ettiğiniz özel ifadeleri başlarında "$" olan değişkenlere atamasını yaparız, hex ve binary ifadeler için süslü parantez içerisinde yazmayı unutmayın.

- Condition ise tespit edilmek istenen özellikleri belirler. Eğer bu koşullar taradığımız dosyada bulunuyorsa, kuralın uygulanacağını belirtir. Yukardaki örnekte "or" koşulu kullandım yani taranan dosyada herhangi biri eşleşirse çalışacaktır.

- koşula örnek vermek gerekirse

filesize < 3MB and ($basit or $hex_string or $binary_string)bu rule sadece 3mb aşağısı olan dosyalar da eşleşmesi durumunda çalışacaktır. İstediğiniz koşulları oluşturabilirsiniz. - En son da süslü parantezle kapatıyoruz ve dosyayı kaydederken ".yara" veya ".yar" uzantısı ile ornek.yara dosyamızı kayıt ediyoruz.

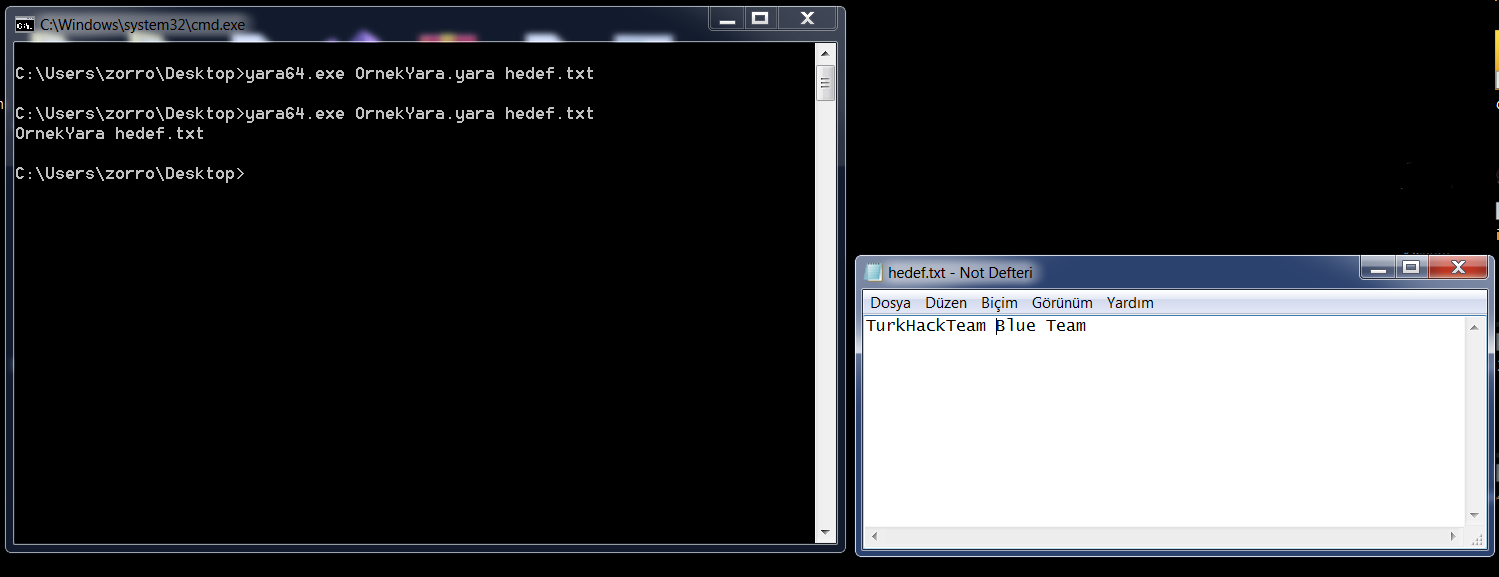

- Cmd'yi açıyoruz ve indirdiğimiz yara aracını kullanacağız.

yara64.exe ornek.yara hedeflediğimiz_dosya.exekodu ile hedef dosyada tarama yapacak. Ben anlatım için exe yerine txt kullandım istediğiniz dosya türünü kullanabilirsiniz. Kodumuzu çalıştırıyoruz.- String eşlenmesi durumunda aşağıdaki gibi çıktı veriyor. Eğer bulamazsa boş ekran gelir.

YARA aracı kullanımı bu şekildeydi.

YARA ile Malware Analizi Nasıl Yapılır?

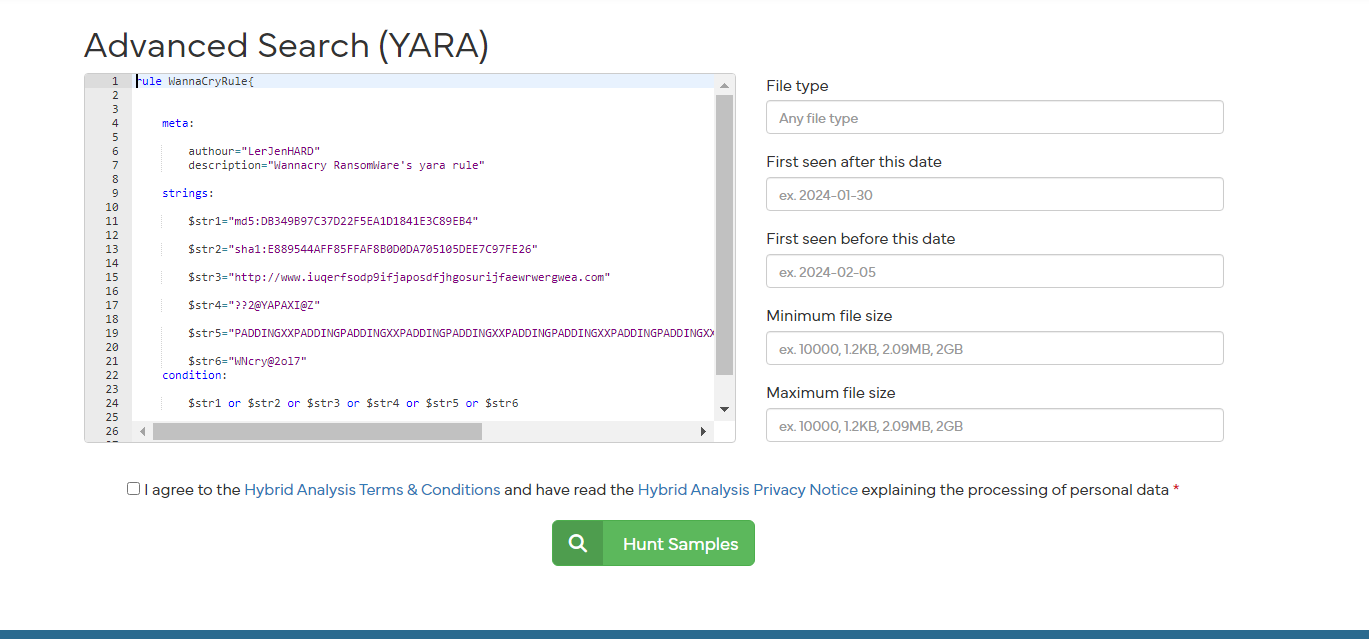

Bir malware incelemesi sonucunda bir YARA kuralı yazdınız ve hızlıca analiz yapmak istiyorsunuz. Bunun için sandboxlar vardır, yani hazır analizler arasından kendi kuralınızı aratabilirsiniz. Şimdi size WannaCry ransomware için yazdığım YARA kuralını Hybrid-Analysis sandbox üzerinde aratacağımWannaCry yara kuralım:

[SIZE=4]rule WannaCryRule{

meta:

authour="LerJenHARD"

description="Wannacry RansomWare's yara rule"

strings:

$str1="md5:DB349B97C37D22F5EA1D1841E3C89EB4"

$str2="sha1:E889544AFF85FFAF8B0D0DA705105DEE7C97FE26"

$str3="http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com"

$str4="WNcry@2ol7"

condition:

$str1 or $str2 or $str3 or $str4

}[/SIZE]

Hybrid-Analysis sitesine giriş yapıyoruz ve YARA Search kısmından kendi YARA dosyamızı aratıyoruz.

Hunt Samples'a

Hunt Samples'a

basarak arama işlemini başlatın.

Arama işlemi biraz uzun sürebilir.

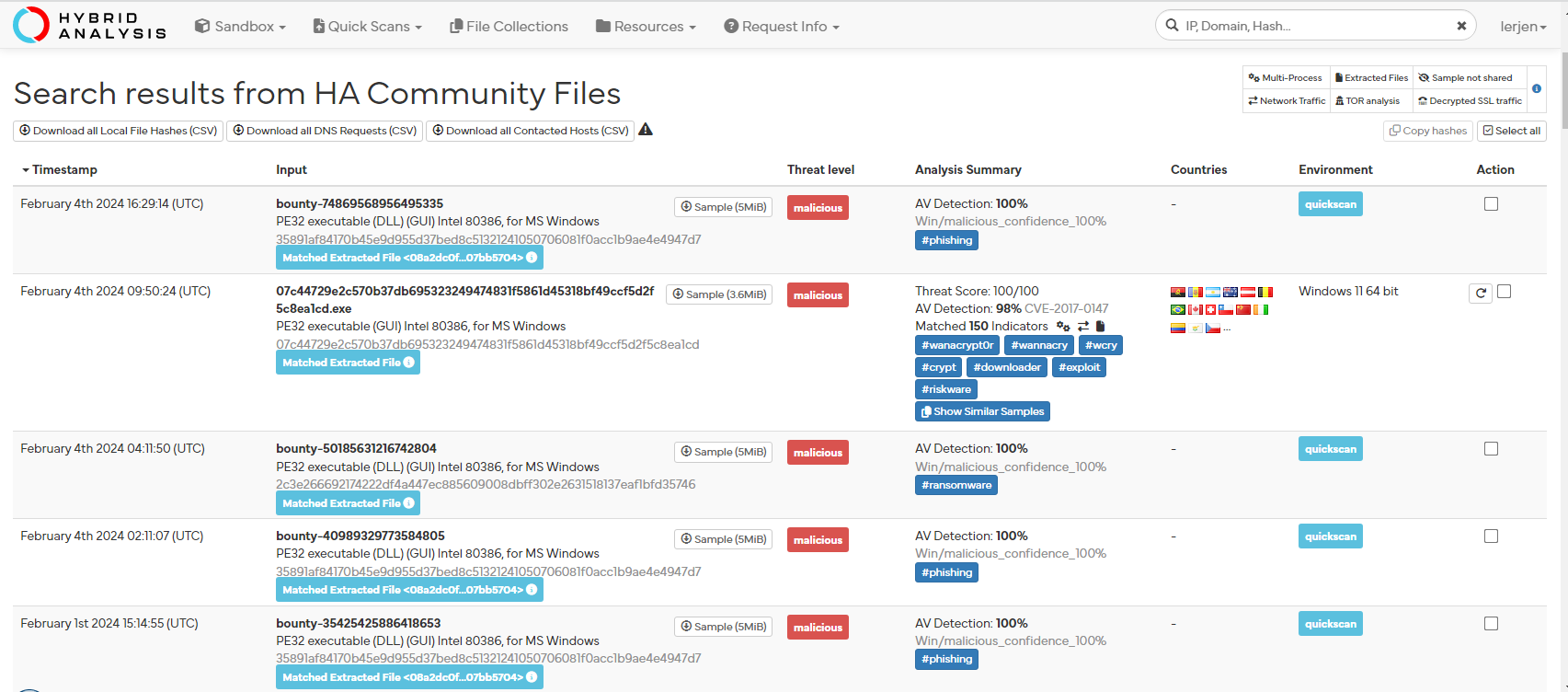

HA Topluluk dosyalarıyla eşleşen bir sürü sonuç ekrana geldi.

Sonuçlarda WannaCry etiketlerini görebilirsiniz. Detaylı analiz etmek için herhangi birine tıklayabilirsiniz.

Analiz kısmının teknik tarafını detaylıca ayrı bir konuda ele alacağız.

Yazıyı buraya kadar okuduğunuz için teşekkürler. Umarım faydalı olmuştur. İyi forumlar.